Roadmap Mai 2024

NIS2

Ransomware Protection Juni 2024

Für KI-native SOC

CrowdStrike stellte die neuen CrowdStrike Falcon Next-Gen SIEM-Innovationen vor, die Kunden von den Beschränkungen herkömmlicher SIEM-Produkte befreien und den Weg für ein KI-natives SOC ebnen soll.

DMARC-Konfigurationen

Die US-Regierung gab vergangene Woche eine Warnung über nordkoreanische Bedrohungsakteure heraus. Demzufolge nutzen diese schwache E-Mail-DMARC-Einstellungen aus, um gefälschte Spearphishing-E-Mails so zu versenden, als kämen sie von einer legitimen Domain-E-Mail-Adresse.

Liefergenehmigungen zurückgezogen

Die US-Regierung schneidet den chinesischen Huawei-Konzern auch vom Zugang zu älteren Chips der amerikanischen Halbleiter-Konzerne Qualcomm und Intel ab.

Cybertrading

Die Zahl der Betrugsfälle bei Geldanlagen im Internet haben sich seit 2019 mehr als verdoppelt. Im letzten Jahr kamen im Phänomenbereich Cybertrading 900 neue Fälle mit einer Gesamtschadenssumme von knapp 29 Millionen Euro hinzu, wie das Landeskriminalamt (LKA) in Dresden auf Anfrage mitteilte.

Die Anforderungen der NIS2 Direktive werden insbesondere Unternehmen mit industrieller Infrastruktur an den Rand der Handlungsfähigkeit bringen. Ziel muss sein, das Restrisiko aus den teils schwer umsetzbaren Anforderungen unter Kontrolle zu bringen. Die reine Prävention in der Cybersicherheit muss durch Sichtbarkeit, Monitoring und Detektion ergänzt werden.

Die Qual der Wahl

Ohne passende Unternehmenssoftware sind Unternehmen heutzutage kaum bis gar nicht mehr wettbewerbsfähig. Eine moderne Lösung bietet das CRM-System. Durch dieses lernen Unternehmen Kunden besser kennen und können auf ihre Bedürfnisse optimaler eingehen.

Neue Untersuchungen

In einem neuen Blogbeitrag analysiert Trend Micro wie Pawn Storm (auch APT28 oder Forest Blizzard) und andere APT-Akteure Router kompromittieren und diese dadurch zu einem Teil von Botnets werden.

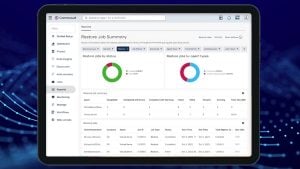

Isolierte Wiederherstellungsumgebung

Commvault, Anbieter von Cyber-Resilience- und Datensicherungslösungen für die Hybrid-Cloud, kündigt die innovative Technologie Cleanroom Recovery an. Der Begriff des „digitalen Reinraumes“ erinnert unwillkürlich an das Reinraumkonzept in der Halbleiterindustrie.

Hacker erbeuteten angeblich Daten