Eine Untersuchung von Markets and Markets prognostiziert, dass die Industrie für künstliche Intelligenz bis zum Jahr 2025 auf ein Volumen von 190 Milliarden Dollar wächst. Bis zum Jahr 2021 werden dreiviertel aller kommerziellen Unternehmensanwendungen KI nutzen. Ein Bereich, in dem künstliche Intelligenz weiterhin auf dem Vormarsch ist, ist die Cybersicherheit.

Wie in allen Branchen hat KI auch hier das Potenzial datenzentrierte Prozesse zu verbessern und Menschen von zeitaufwändigen Aufgaben entlasten und Ressourcen für drängende Themen freizuschaufeln.

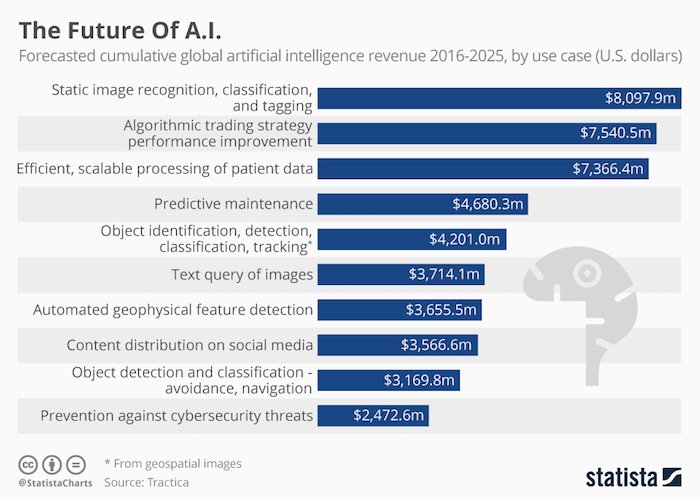

Bild: This chart shows forecasted cumulative global artificial intelligence revenue 2016-2025, by use case. (Quelle: Statista)

Da KI für die Cybersicherheit so wichtig geworden ist, sehen wir uns einige der Bereiche an, in denen die Technologie besonders hilfreich sein kann:

1. Aktualisieren von Datenbanken und Identifizieren von Trends

Mithilfe von KI lassen sich beispielsweise Sicherheitsdatenbanken aktualisieren. Lösungen auf Basis von künstlicher Intelligenz analysieren Protokolle aus verschiedenen Quellen und erkennen so, wenn sich neue Bedrohungen abzeichnen. Mit anderen Worten, KI sammelt umfassende Daten aus unterschiedlichen Protokollen und Aufzeichnungen und setzt dann die „Puzzleteile“ wieder zusammen, um neue Erkenntnisse zu sich abzeichnenden Bedrohungen zu gewinnen. Indem KI Daten aus diversen Kanälen analysiert ist sie auch in der Lage Malware- und Spyware-Trends zu identifizieren und Schadsoftware schneller zu erkennen. Im Idealfall bevor sie Schaden anrichtet. Damit vergrößert sich das Zeitfenster für Präventionsmethoden, um Bugs zu fixen und Schwachstellen zu beheben, die potenziell ausgenutzt werden.

2. Identifizieren von Anomalien

Neben dem Erkennen von Malware lässt sich KI auch nutzen um Systeme auf abweichende, anomale Aktivitäten hin zu scannen. Durch konstantes Scannen werden genügend Daten gesammelt, um festzustellen, wann eine bestimmte Aktivität in der betreffenden Umgebung als nicht „normal“ definiert werden würde. Benutzer können kontinuierlich überprüft werden, um einen nicht autorisierten Zugriff als solchen zu erkennen. Treten Anomalien auf, stellt die KI mithilfe bestimmter Parameter fest, ob die Abweichungen auf eine Bedrohung hinweisen oder ob es sich um einen Fehlalarm handelt.

Mithilfe maschinellen Lernens lernt die KI zwischen „normalen“ und „nicht normalen“ Aktivitäten zu unterscheiden. Je besser das maschinelle Lernen trainiert ist, desto zuverlässiger erkennt KI leichte bereits minimale Abweichungen, die darauf hindeuten, dass etwas nicht stimmt. Auch hier liegt der Schlüssel darin, dass Puzzle richtig zusammenzusetzen. Bestimmte leichte Anomalien sind vielleicht für sich allein genommen nicht signifikant. Gemeinsam mit anderen ergeben sie aber ein größeres Bild, mit dem man Rückschlüsse auf die mögliche Ursache ziehen kann.

Ein Beispiel ist, wie Angreifer in die Systeme von Home Depot und Target eingedrungen sind, indem Sie Zugriff auf die Anmeldedaten von Lieferanten erlangten. Unglücklicherweise wurden die Aktivitäten als normaler Datenverkehr wahrgenommen. KI kann ein System ununterbrochen scannen, unterschiedliche Aktivitäten analysieren, sie miteinander vergleichen und korrelieren und entsprechende Warnmeldungen generieren.

3. Erkennen

Dies unterscheidet sich geringfügig davon, wie KI nicht normale Aktivitäten erkennt. Hier liegt der Schwerpunkt auf dem Erkennen potenzieller Schwachstellen, Bugs und Sicherheitslücken. Beispielsweise erkennen Lösungen auf Basis von maschinellem Lernen wenn von einer Anwendung nicht vertrauenswürdige Daten gesendet wurden.

Die Injektion von SQL-Schwachstellen ist eine der am häufigsten von Viren und Malware ausgenutzten Schwachstellen um Daten zu stehlen und in Systeme einzudringen. Eine weitere Schwachstelle, bei deren Aufdeckung KI hilfreich sein kann, ist ein Pufferüberlauf oder wenn eine Anwendung mehr Daten als gewöhnlich in einem Puffer ablegt. Mitarbeiterfehler sind erwiesenermaßen eine der Hauptursachen für Datenschutzverletzungen. KI erkennt solche Fehler oftmals frühzeitig, so dass sich Schäden begrenzen oder verhindern lassen.

In einem größerem Maßstab gedacht, hat KI das Potenzial über aktuelle Malware-Bedrohungen auf dem Laufenden zu halten und das System auf Schwachstellen für mögliche Bedrohungen hin zu überprüfen.

4. Prävention

Mit fortschreitender Entwicklung ist KI nicht nur in der Lage zu erkennen, ob ein bestimmtes System oder Update einen Fehler aufweist, sondern sie verhindert automatisch, dass diese Fehler ausgenutzt werden. Unabhängig davon, ob KI zusätzliche Firewalls einzieht oder Codierungsfehler behebt, bietet sie weitreichende Präventionsmöglichkeiten. So lassen sich viele Probleme beheben, bevor sie zu größeren Schäden führen.

5. Reaktion

Reaktion und Vorbeugung liegen strukturell nahe beieinander, wenn auch zu einem späteren Zeitpunkt – nämlich, wenn eine Malware bereits in das System eingedrungen ist. KI erkennt ein nicht normales Verhalten und setzt die Puzzleteile zusammen, um ein Profil der Malware (oder Viren) im System zu erstellen. Der nächste Schritt ist eine probate Reaktion auf die besagte Malware oder den Virus. Dazu gehören Schadensbegrenzung, das Entfernen des Virus aus dem System, das Patchen von Sicherheitslücken und das Einziehen zusätzlicher Schutzmaßnahmen, um zu verhindern, dass der Virus das System erneut infiziert.

Weitere Anwendungsbereiche für KI in der Cybersicherheit

Eine dieser Möglichkeiten der KI ist es Online-Sicherheit zu verbessern – etwa in E-Commerce-Anwendungen. Ein nicht ganz unwichtiger Bereiche, wenn man bedenkt, dass die E-Tail-Umsätze (Umsätze im Internethandel) schon 2021 4,88 Billionen Dollar überschreiten sollen. E-Tail ist vielversprechend für den Umsatz, setzt Händler aber zusätzlich unter Druck, Transaktionssysteme robuster und sicherer zu machen.

Lagerverwaltung, Kundenbetreuung und betriebliche Prozesse konnten durch KI bereits vereinfacht werden. Jetzt entfaltet sie ihr Potenzial für Sicherheitsprozesse.

KI-basierende Lösungen können zum Beispiel Kreditkartenbetrug verhindern. Treten bei einem Kauf abweichende Aktivitäten auf oder geht der Kauf von einem verdächtigen Gerät oder Ort aus, kann KI nicht autorisierte Käufe unterbinden. Sie kommt auch in biometrischen Sicherheitssystemen zum Tragen, wenn es gilt Benutzer über Gesichts-, Augen- und Fingerabdruckerkennungssysteme präzise zu identifizieren.

Maschinelles Lernen hilft Benutzern bei der Auswahl der richtigen Passwörter. Diese Systeme warnen den Benutzer, wenn Passwörter zu schwach und nicht sicher genug sind – und sogar wenn Passwörter möglicherweise bereits kompromittiert wurden.

KI hat noch einen langen Weg vor sich

KI in der Cybersicherheit hat viele Vorteile, aber es gibt es noch viel Raum für Verbesserungen.

Das Erkennen von Anomalien trägt beispielsweise dazu bei, einen unbefugten Kontozugriff zu verhindern oder Malware in den frühen Phasen eines Angriffs zu erkennen, kann aber auch zu Fehlalarmen führen. KI kann noch viel besser lernen, wann genau eine Aktivität in einer bestimmten Umgebung tatsächlich nicht normal ist (z. B. ein Login von einem neuen Standort aus kann einfach nur bedeuten, dass der Benutzer gerade unterwegs ist).

Anbieter von Sicherheitslösungen und Softwareunternehmen werden maschinelles Lernen weiterhin einsetzen, um Erkennungszeiten zu verkürzen, Erkennungsraten zu erhöhen, die Verbreitung von Malware zu verhindern, Systeme zu schützen und die Sicherheit von Kunden zu verbessern. Und obwohl KI zweifelsohne noch einen langen Weg vor sich hat, gewinnt sie allmählich echten Einfluss auf die Cybersicherheitslandschaft. Es ist definitiv mit mehr zu rechnen!

Weitere Informationen:

Sie wollen mehr zu Cybersicherheit, KI und E-Commerce wissen? GlobalSign hat weitere Ressourcen für Sie zusammengestellt:

https://www.globalsign.com/en/blog/future-of-ai-for-the-smb/

https://www.globalsign.com/de-de/blog/e-commerce-plattformen-sicherheit/

Roberto Garvin ist Mitbegründer von Mofluid/Snewscms. Die Mofluid-Lösung ist angetreten eine Mobile-Commerce-Revolution für E-Commerce-Stores zu werden – und wandelt dazu Magento Shop in eine mobile App für Android und iPhone um.