Die Security-Experten*innen von G DATA haben ein Netzwerk-Rootkit entdeckt, das Netzwerkanfragen auf einen Server mit einer chinesischen IP-Adresse umleitet. Damit ist es möglich, den Datenverkehr gezielt zu manipulieren.

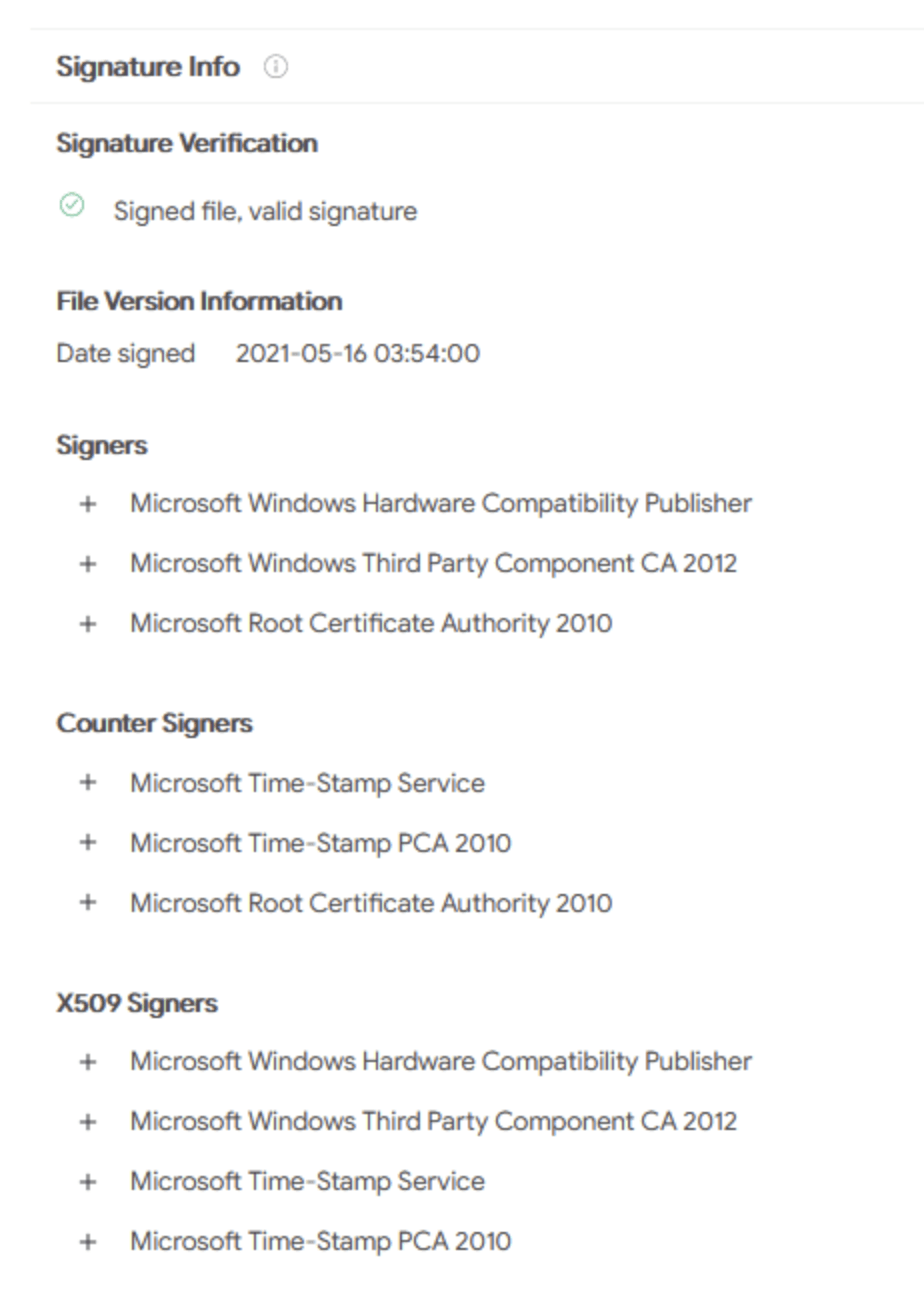

Ein Rootkit ermöglicht es einem Angreifer unter anderem, schädliche Aktivitäten effektiv vor dem Nutzer zu verstecken. Besonders brisant: Die Schadsoftware gibt sich als Netzwerktreiber aus und ist Mitte Mai 2021 von Microsoft mit einem gültigen Zertifikat signiert worden. Ein weiterer Treiber mit zahlreichen Parallelen zur vorliegenden Datei wurde bereits im März signiert.

Ursprünglich ging das Analyse-Team von G DATA CyberDefense von einer Falscherkennung aus. Eine genaue Untersuchung ergab jedoch, dass die Erkennung für diese Datei tatsächlich korrekt ist. Microsoft signiert Treiber grundsätzlich nur dann, wenn diese frei von Schadcode sind.

“Wir waren erst unsicher, ob die Datei wirklich schädlich ist und glaubten an eine falschpositive Erkennung. Stutzig wurden wir deshalb, weil Netzwerktreiber eigentlich nicht ihren eigenen Code verschleiern. Das ist eine Taktik, die in der Regel nur bei Malware verwendet wird, um die Erkennung durch Sicherheitslösungen zu erschweren”, sagt Karsten Hahn, Malware Analyst bei G DATA CyberDefense.

Somit steht der Verdacht im Raum, dass entweder eine Schadsoftware beim Freigabeprozess von Microsoft nicht aufgefallen ist – oder dass das entsprechende Zertifikat von Dritten erbeutet wurde, um dieses gezielt zu missbrauchen, um beispielsweise Malware zu verbreiten. Von Microsoft signierte Treiber werden im Normalfall immer als „vertrauenswürdig“ eingestuft und haben innerhalb des Betriebssystems zum Teil weitreichende Berechtigungen. Windows 10 lässt nur die Installation von Kernel-Treibern zu, die von Microsoft signiert sind. Das zuständige Team bei Microsoft ist über die Entdeckung bereits informiert.

Erstmals ist die fragliche Datei mit der Erkennung “Win64.Rootkit.Netfilter.N” in der vergangenen Woche aufgefallen.

Bild: Die Netzwerk-Malware ist mit einem gültigen Microsoft- Zertifikat versehen (Quelle: G Data)

https://www.gdata.de/news