In der zweiten Monatshälfte analysierten die Sicherheitsexperten von Doctor Web eine Backdoor für Linux, die auf den Geräten der Anwender Befehle von Cyber-Kriminellen ausführt. Weiterhin bleiben auch mobile Endgeräte unter Android eine Zielscheibe für Verbrecher.

Encoder zählen zur gefährlichsten Ransomware, jeden Monat tauchen neue Versionen auf. Im Oktober analysierten die Virenexperten von Doctor Web einen Trojaner, der mit Google Go entwickelt wurde. Dieser wurde unter dem Namen Trojan.Encoder.6491 in die Dr.Web Virendatenbank aufgenommen.

Der Trojaner ist in der Lage, 140 Dateitypen durch einen AES-Algorithmus auf Festplatten zu verschlüsseln. Nach erfolgreicher Verschlüsselung verlangt Trojan.Encoder.6491 ein Lösegeld in Bitcoins. Der Trojaner prüft dann innerhalb eines gewissen Zeitintervalls den Kontostand der Bitcoin-Geldbörse, auf welche das Opfer das Lösegeld überweisen soll, und entschlüsselt kodierte Dateien, sobald der Betroffene das Lösegeld bezahlt hat. Die Analysten von Doctor Web haben bereits eine Methode entwickelt, mit der man Anwenderdateien wieder entschlüsseln kann und raten davon ab, Lösegeldforderungen von Cyber-Kriminellen nachzukommen.

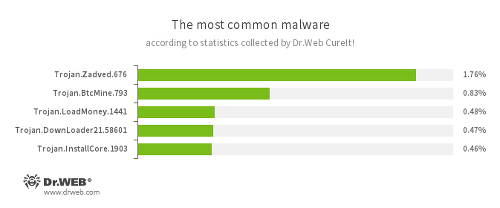

Statistik von Dr.Web CureIt!

- Trojan.Zadved: Schadcode, der Suchtreffer auf Google und Werbe-Meldungen auf anderen Webseiten verfälscht.

- Trojan.BtcMine.793: Trojaner, der CPU-Ressourcen versteckt und zum Mining von Kryptowährung ausnutzt.

- Trojan.LoadMoney: Downloader, die im Rahmen des Partnerprogramms LoadMoney generiert werden. Diese Schädlinge laden böswillige Anwendungen herunter und installieren diese auf dem Rechner des Opfers.

- Trojan.DownLoader: Familie von Trojanern zum Herunterladen von weiteren böswilligen Apps auf dem Rechner.

- Trojan.InstallCore.1903: Familie von Downloadern, die unnötige und unerwünschte Applikationen installieren.

Auch Linux und Android weiter im Fokus

Weiterhin wurde eine Backdoor entdeckt, die Linux-Anwender angreift. Der Trojaner heißt Linux.BackDoor.FakeFile.1 und verbreitet sich als PDF-, Microsoft-Office- oder Open-Office-Datei. Mehr Infos zu Linux.BackDoor.FakeFile.1 finden Sie hier.

Noch Ende September wurde auf Google Play der Trojaner Android.SockBot.1 analysiert, der den Internettraffic über infizierte mobile Endgeräte weiterleitet. Die Endgeräte nutzt er dafür als Proxy-Server. Weitere Informationen zu Android.SockBot.1 sind hier zu finden.