Betriebssystem-Anbieter wie Microsoft haben ihre integrierten Sicherheitsfunktionen für Endgeräte in den letzten Jahren deutlich erweitert und professionalisiert. Analysten sprechen hier von „nativer Sicherheit“ oder „Native OS-Security“.

Unter diese Begriffe fallen dann beispielsweise Funktionalitäten zur Datensicherheit und -verschlüsselung, Authentifizierung, Antiviren- und Zero-Day-Exploit-Schutz, Firewall Management und sicheren Konfiguration. Diese Funktionen sind in das Betriebssystem integriert und stehen Lizenznehmern der Betriebssysteme „nativ“ zur Verfügung.

Tools wie der Microsoft Defender Antivirenschutz oder die BitLocker Festplattenverschlüsselung können mittlerweile mit Lösungen von Drittanbietern konkurrieren und diese sogar weitestgehend ersetzen.

Warum also sollten IT-Administratoren trotzdem Speziallösungen von Drittanbietern in Erwägung ziehen?

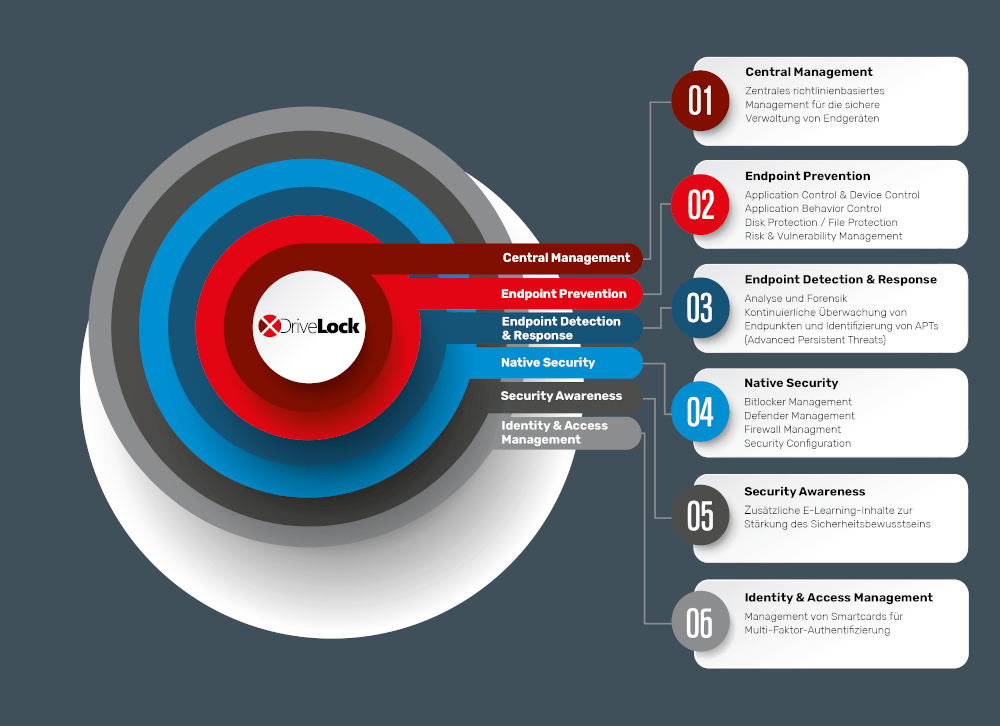

Zum einen gelten native Lösungen in Punkto Handhabung, Einrichtung und Verteilung unternehmensweiter Sicherheitsprofile in größeren Organisationen bei IT-Managern nicht als komfortabel zu verwalten. Zum anderen: Native Lösungen generieren zwar viele nützliche Daten und Protokolldateien, bieten aber nicht die Möglichkeit, diese wertschöpfend weiter zu verarbeiten, um beispielweise anomales Verhalten auf den Endpunkten zu identifizieren. So bieten native Lösungen wichtige, grundlegende Schutzfunktionen, die für einen umfassenden Schutz aber unbedingt komplettiert werden müssen und mehr Komfort in der Handhabung benötigen: Dies alles mit dem Ziel, maximale Sicherheit zu schaffen. Unter der Devise „IT Security made easy“ hat sich der Endpoint Security Spezialist DriveLock zum Ziel gesetzt, mehr aus den nativen Security-Tools herauszuholen.

Zentrale und aufwandsreduzierende Konfiguration

Alle Native Security Management-Module von DriveLock, die auf Microsoft Einzellösungen aufbauen, haben gemeinsam, dass sie in einer zentralen Management-Konsole konfiguriert werden. So wird die ohnehin komplexe Konfiguration vereinfacht und der Aufwand minimiert, da Administratoren nicht an unterschiedlichen Stellen Einstellungen vornehmen müssen.

Zentrale Übersichten und ganzheitliche Schutzniveaus

Auch die Übersichten, Dashboards und konfigurierbaren Reports für Analysen und für das Monitoring sind zentral in einer Überwachungskonsole abgebildet. Mit einer Drittanbieter-Lösung können Sie die aktuellen Sicherheitsniveaus über alle Schutzmaßnahmen (Verschlüsselung, Antivirenschutz, Applikationskontrolle) hinweg ganzheitlich darstellen. Damit erhalten Sie eine vollständige Compliance-Übersicht aus allen Daten und erfüllen gesetzliche Nachweispflichten.

Zentrales Management von Sicherheitsprofilen

Große Unternehmen mit Tausenden von Arbeitsplätzen müssen einer Vielfalt von unterschiedlichen Berechtigungen und Profilen für die Softwarenutzung ihrer Mitarbeitenden gerecht werden. Eine Speziallösung erlaubt das Einrichten zentraler Sicherheitsrichtlinien und deren Verteilung im Unternehmen. Das reduziert Aufwand. Mit DriveLock beispielsweise werden Ihre Sicherheitsprofile unternehmensweit verteilt und sofort eingerichtet.

Reduktion der Anzahl von Agenten

Jede Endpoint Security Lösung benötigt normalerweise einen Agenten auf dem Endpoint, der für die Überwachung zuständig ist. Mit Drivelock benötigen Sie nur einen einzigen Agenten auf dem Endpoint. Das spart Ressourcen und vermeidet Inkompatibilitäten.

Der Anbieter kann die vom Betriebssystem gesammelten Ereignisdaten zur Verhaltensanalyse in seine Produkte integrieren, und reichert deren Ergebnisse an. Ein EDR-Tool (Endpoint Detection & Response) kann so das Verhalten auf den Endpunkten noch besser analysieren und Anomalien feststellen. Scan-Ergebnisse des Defender Antivirus können für weiterführende Produkte wie Applikationskontrolle genutzt werden, oder der Scanner untersucht bei Anschluss externer Geräte deren Inhalte.

Die Lösung optimiert aber nicht nur das Management der nativen Security Lösungen, sondern ergänzt sie auch um wichtige Funktionen:

1. BitLocker Management

Microsofts Festplattenverschlüsselung BitLocker ist mit steigenden regulatorischen Anforderungen im Unternehmen zusehends nicht komfortabel handhabbar und für strenge Sicherheitsvorschriften, zum Beispiel 2-Faktor-Authenfizierung, nicht ausreichend genug. DriveLock BitLocker Management ermöglicht eine zentrale – auch vom Active Directory (AD) unabhängige – Konfiguration. Der Anbieter erweitert die Identifikation des Users für den Zugriff auf verschlüsselte Festplatten um eine leistungsfähigere Pre-Boot-Authentifizierung: DriveLock PBA für BitLocker. Sie ermöglicht nicht nur den sicheren, vertrauenswürdigen Start des Rechners (Secure Boot), sondern ergänzt den limitierten Funktionsumfang der BitLocker eigenen PBA. Sie unterstützt Zwei-Faktor-Authentifizierungsmethoden über Smartcards und Tokens und ermöglicht Single-Sign-On an Windows. Bei verlorenen Zugangsdaten bietet sie eine Self-Service-Notfallanmeldung. Zudem ist im Notfall ein sicheres One-Time Recovery mit automatischem Schlüsseltausch möglich.

Bildquelle: DriveLock

2. Local Firewall Management

Im Rahmen des Firewall Managements regeln Sie mit DriveLock-Richtlinien sehr einfach die ein- und ausgehenden Verbindungen. Sie können die Microsoft Firewall-Regeln im laufenden Betrieb um zusätzliche Kriterien wie Zeit, Netzwerkverbindung, Computer oder sogar Benutzer erweitern. In Anhängigkeit davon, ob Sie im Unternehmens-LAN oder von Zuhause arbeiten, können Sie Port-Freigaben automatisch aktivieren bzw. deaktivieren.

3. Defender Antivirus Management

Antivirenprogramme sind wichtig, aber nur EIN Baustein in einer ganzheitlichen Sicherheitslösung. DriveLock ermöglicht nicht nur die Verwaltung von Microsoft Defender Antivirus an zentraler Stelle, sondern die Weiterverarbeitung der Scanergebnisse durch Module wie Applikationskontrolle oder EDR. Der Virenscanner wird auch beim Verbinden von externen Laufwerken gestartet. Diese werden erst freigeschaltet, wenn keine Schadsoftware festgestellt wurde.

Für die Konfiguration mit DriveLock sind keine Microsoft Management-Lösungen wie Intune oder SCCM notwendig. Auch das Verwalten einzelner Gruppenrichtlinien entfällt.

4. Lokale Benutzer und Gruppen

Ziel dieser Funktionalität ist der Schutz vor „Privilege Escalation“ Angriffen, in denen versucht wird, auf administrative Konten zuzugreifen oder sich diese anzueignen. Lassen Sie den Anbieter Ihre lokalen Benutzer und Gruppen verwalten, um die Sicherheit zu erhöhen, ohne die Produktivität der Endbenutzer auf den Endgeräten zu beeinträchtigen. Jedes lokale Konto auf einzelnen Rechnern kann angelegt, aktualisiert oder gelöscht werden. Zufällige Passwort-Vergaben sind ebenfalls möglich. Regeln können so angepasst werden, dass sich die Einstellungen automatisch ändern, wenn ein Benutzer vom Home Office ins Firmennetzwerk wechselt und umgekehrt. Der DriveLock Agent speichert jedes Passwort sicher verschlüsselt, so dass ein Arbeiten mit einer „run as“ Kommandozeile weiterhin möglich ist. Bestehende Mitglieder bleiben erhalten, auch wenn sich Gruppennamen ändern.

Verleihen Sie Ihren Microsoft Security Tools den richtigen Schub. So schaffen Sie eine effektivere Sicherheit für unsere Anwender, als es mit nativen Funktionen allein möglich wäre.

drivelock.de