Unternehmen und Organisationen sind kontinuierlich gefordert, den Schutz in ihrem Netzwerk und an ihren Endpoints sicherzustellen. Die Herausforderung dabei ist, dass Cyberkriminelle eine enorme Geschwindigkeit bei der Entwicklung von neuen und gefährlichen Tools für ihre Angriffe an den Tag legen und dass der Schutz gegen die kriminellen Machenschaften damit mindestens Schritt halten muss.

Ein kleiner Exkurs in die „State of Ransomware Studie“ von Sophos zeigt die Gefahrenlage: Durchschnittlich sind 46 Prozent der deutschen Unternehmen Ransomware-Angriffen ausgesetzt und 54 Prozent davon haben mit den Folgen zu kämpfen. Der weltweite ermittelte Lösegelddurchschnitt beträgt 14.000 Euro. Rund 32 Pro- zent der Unternehmen bezahlen das Lösegeld, doch davon erhalten nur acht Prozent ihre Daten vollständig zurück. Wohlgemerkt sind dies nur Erkenntnisse zu Ransomware, die zwar zu den wichtigsten Themen der Security gehört, längst aber nicht die einzige Gefahr darstellt.

„Wir können uns nicht ständig um neue Security kümmern …“

Die Herausforderung, vor die die Wirtschaft durch die hochbeweglichen und technisch versierten Cyberkriminellen gestellt wird, ist die Notwendigkeit als Unternehmen im Grunde kontinuierlichneue Technologien zum Schutz implementieren und administrieren zu müssen, um sich gegen die immer raffinierten Attacken zu schützen. Künstliche Intelligenz (KI), Endpoind Detection and Response (EDR), Extended Detection & Response (XDR), Secure Access Service Edge (SA- SE), Security Orchestration, Automation and Response (SOAR), Professional Service Automation (PSA), Remote Monitoring and Management (RMM) oder Zero Trust (ZT) sind nur einige Technologien und Konzepte, die als wichtige Komponenten zur Abwehr modern durchgeführter Attacken gelten.

Ransomware: die größte Gefahr mit der größten Tragweite >> hier weiterlesen

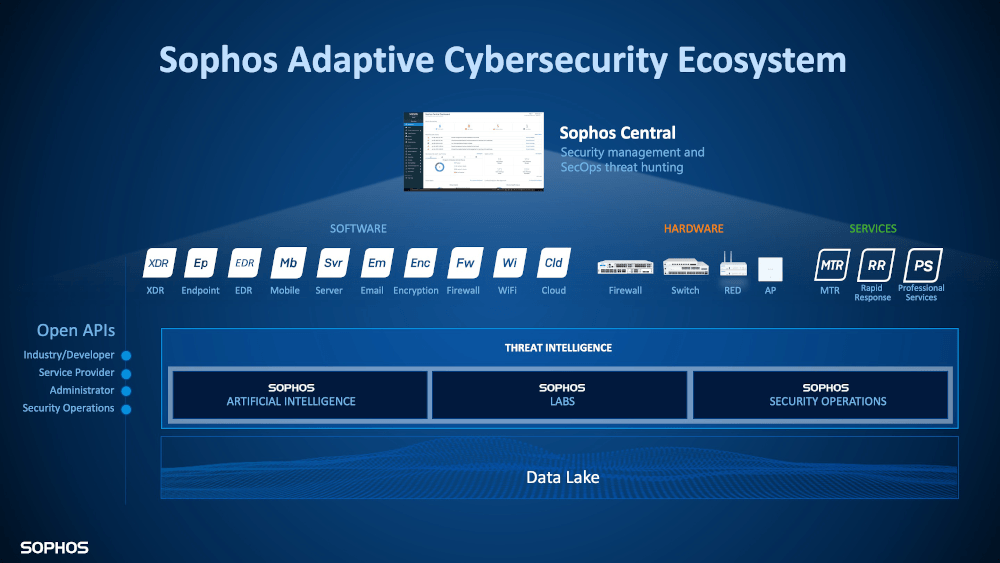

Vielleicht können Konzerne mit großen und erfahrenen Security-Teams all diese Neuerungen beurteilen, bewerten und mit der vorhandenen Manpower umsetzen. Kleinere und mittelständische Unternehmen jedoch haben hier oft das Nachsehen. Sie werden von der Fülle der neuen Angriffstaktiken oftmals überrollt und sind durch die entsprechenden Sicherheits-Tools mitunter überfordert. Das macht sie zu einem lukrativen Ziel für die Angreifer. Doch es existieren auch für diese Unternehmen Möglichkeiten, alle modernen Sicherheits-Tools einzusetzen. Die Lösung ist ein zentrales Sicherheitskonzept, in das man diese integriert: ein so genanntes Adaptive Cybersecurity Ecosystem. Mit einer überschaubaren Mannschaft oder in Zusammenarbeit mit spezialisierten IT-Partnern bietet dieses Ökosystem auch kleineren und mittelständischen Unternehmen einen kompletten State-of-the-Art-Schutz – nur eben unkompliziert und vergleichsweise leicht im Handling.

Interkonnektivität und Digitalisierung braucht umfassende Sicherheit

Auf der ständigen Suche nach Möglichkeiten zur Verbesserung von Produktivität und Effizienz haben Unternehmen einen hohen Grad an Digitalisierung geschaffen. Beispielsweise die Migration von Daten und Anwendungen in die Cloud – nicht zuletzt begünstigt durch das dezentrale, mobile Arbeiten seit der Pandemie – hat viele Vorteile mit sich gebracht, darunter niedrigere Betriebskosten sowie eine verbesserte Performance und Skalierbarkeit. Doch je komplexer ein System ist, desto schwieriger wird es, alle Gefahrenbereiche zu identifizieren und in die Sicherheitsstrategie zu integrieren. Intelligente, anpassungsfähige Angreifende haben es genau auf diese Systeme abgesehen.

Mit einem Adaptive Cybersecurity Ecosystem wie es Sophos anbietet, sind Unternehmen umfassend geschützt und vorallem den Cyberkriminellen den entscheidenden Schritt voraus. Und: das Unternehmen, muss dafür keinen Spezialistenstab aufbauen.

Das Ökosystem umfasst Automatisierung und die Kompetenz menschlicher Spezialisten, um den Angreifern zuvorzukommen, indem es kontinuierlich lernt. Es basiert auf den gesammelten Bedrohungsdaten der SophosLabs, Sophos Security Operations (menschliche Analysten, die in Tausenden von Kundenumgebungen eingebunden sind) und der Künstlichen Intelligenz (KI). Ein einziger, integrierter Data Lake (großer und ständig wachsender Informations-Pool über Technologien, Taktiken und Verhaltensweisen der Angreifer) fasst Informationen aus allen Lösungen und Threat Intelligence-Quellen zusammen. Echtzeit-Analysen ermöglichen es Verteidigern, Einbrüche zu verhindern, indem sie verdächtigen Signale finden.

Bildquelle: Sophos

Soweit zur Integration aller denkbaren Schutzmechanismen und Tools in einem Ökosystem. Das entscheidende für viele Unternehmen ist allerdings, dass innerhalb einer solchen Methode nicht einzelne Komponenten eingerichtet und verwaltet werden müssen, sondern alles über eine zentrale Oberfläche vergleichsweise leicht administriert werden kann – und zwar intern vom eigenen IT-Team oder vom vertrauten externen Dienstleister als Managed Service. Hiermit bietet sich für viele Unternehmen eine Grundlage, um ihre Security zu stärken und den heutigen Gefahren Stand zu halten.

Die besondere Rolle der menschlichen Bedrohungsjagd

Die Erkenntnisse zeigen, dass es mit einer rein automatisierten Bedrohungs- jagd, -abwehr und -prävention leider nicht mehr getan ist. Angreifer führen ihre Attacken oft über Wochen und Monate hinaus durch, um die Sicherheitsmechanismen in Unternehmen geschickt zu umgehen. Wird eine Attacke erkannt, wurden die Vorbereitungen dafür meist schon vor geraumer Zeit unbemerkt durchgeführt. Dies trifft insbesondere zu, wenn die Cyberkriminellen ihre Angriffe teils manuell mit menschlicher Expertise steuern und durchführen. Genau an diesem Punkt treffen automatisierte Sicherheitsmechanismen an ihre Grenzen und es werden menschliche Experten benötigt, um den Gangstern rechtzeitig auf die Schliche zu kommen.

Ein Sicherheitsteam, das diese Disziplin vollständig beherrscht, werden sich nur wenige Unternehmen leisten können. Jedoch existiert die Möglichkeit, sich diese Dienste von ausgewiesenen Experten einzukaufen. Die konkreten Aufgaben dieser Teams sind das Aufspüren komplexer Bedrohungen und Vorfälle und die Bestimmung von Ausmaß und Schwere von Bedrohungen. Sie ergreifen Maßnahmen, um die Bedrohung nicht nur an der auffälligen Stelle, sondern im gesamten Firmennetz zu eliminieren. Schließlich geben sie konkrete Ratschläge, um die Ursache wiederholt auftretender Vorfälle zu bekämpfen.

Eine solche Expertise ist besonders erfolgreich, wenn sie in das Gesamtkonzept für die Sicherheit im Unternehmen eingebunden wird. Selbstverständlich können die Experten, beispielsweise von Sophos mit dem Managed Threat Response Service (MTR), zusätzlich zu jeglicher Security-Lösung hinzugezogen werden. Die geballte Schlagkraft kann das Team aber dann ausspielen, wenn es innerhalb des Adaptive Cybersecurity Ecosystems angesiedelt ist und auf alle integrierten Informationen, Warnungen und Erkenntnisse Zugriff hat. Auf diese Weise ist leistungsstarke Security mit Machine Learning und Künstlicher Intelligenz mit menschlicher Expertise zu einem schlagkräftigen Ökosystem vereint.