YesWeHack stellt eine neue Version von ZeroDisclo vor. Die unabhängige, gemeinnützige Plattform ermöglicht seit Ende 2016 eine koordinierte Meldung von IT-Sicherheitsschwachstellen. Hacker können über ZeroDisclo.com in einem rechtlich sicheren Umfeld anonym Schwachstellen melden.

Die Reports werden verschlüsselt an das zuständige CERT (Computer Emergency Response Team) übermittelt. Seit Bestehen der Plattform wurden mehrere hundert Sicherheitslücken darüber gemeldet. Um diesen Prozess noch einfacher und nutzerfreundlicher zu gestalten, wurde das Angebot komplett überarbeitet und neu strukturiert.

Höchster Schutz für Melder und Empfänger

ZeroDisclo schlägt eine Brücke zwischen einem ethischen Hacker und einem CERT. Die Plattform formalisiert den Aufdeckungsprozess von IT-Sicherheitsschwachstellen und schützt dabei den Melder der Schwachstelle. Zugleich erhält das zuständige CERT detaillierte Informationen zu Schwachstellen, ohne dass diese an die Öffentlichkeit gelangen.

Ein besonderes Augenmerk liegt auf Anonymität und Datenschutz: Dank der Verschlüsselung des Berichts mit den Schlüsseln der Person, die den Bericht einreicht sowie den Schlüsseln der empfangenden Organisation, fungiert die Plattform als anonymer „Treibriemen“ für den Meldeprozess.

Das Programm ist auch als .onion-Instanz verfügbar, was eine koordinierte Meldung von Schwachstellen über den Browser „Tor“ ermöglicht. Unabhängig davon, welchen Webbrowser der Einsender verwendet, wird der Bericht mit dem öffentlichen Schlüssel der empfangenden Organisation verschlüsselt, dann signiert und mit einem Zeitstempel versehen. Der Zeitstempel wird anhand eines Blockchain-Eintrages erstellt. Die Site sendet den Bericht dann an ein CERT. Der Schwachstellenentdecker erhält ein Zertifikat als Hinterlegungsnachweis.

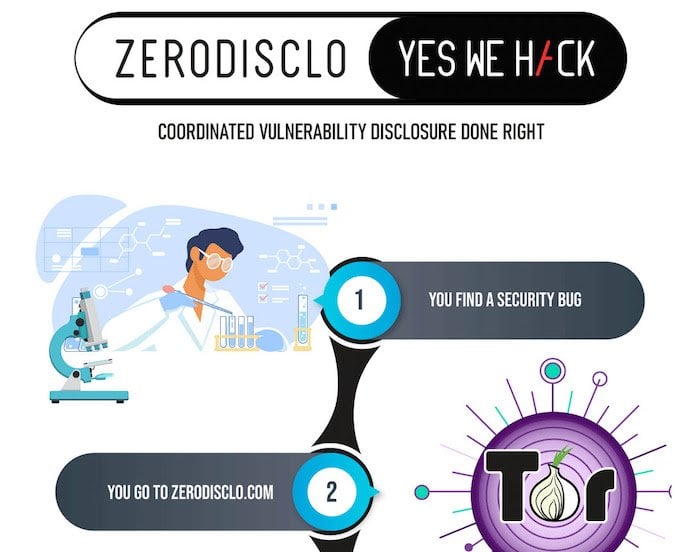

Ablauf der koordinierten Meldung von IT-Sicherheitsschwachstellen auf ZeroDisclo.com (Copyright: YesWeHack).

Schwachstellen können offengelegt werden, ohne dass sich auf der Plattform ein gefährliches Wissen über die Fehler in den Informationssystemen Dritter ansammelt. Die Personen, die ZeroDisclo.com verwalten, haben zu keinem Zeitpunkt Zugriff auf die Details der beschriebenen Schwachstelle.

Die neugestaltete Website macht die Schritte und den Ablauf des Meldeprozesses noch klarer und einfacher. Dazu wurde beispielsweise die Navigation der Plattform überarbeitet. Das neue Einreichungsformular macht mit Hilfe eines Icons, ein durchgestrichenes Auge, auf einen Blick deutlich, welche Teile des Schwachstellenberichts verschlüsselt werden. Darüber hinaus bietet ein neues FAQ Antworten auf viele Fragen, die Nutzer seit Start der Plattform gestellt haben.

„Uns ist es sehr wichtig, dass sensible Informationen an die richtigen Personen gelangen, ohne dass die Entdecker dabei unnötigen rechtlichen Gefahren ausgesetzt sind. Als Verwalter der Plattform haben wir keinerlei Zugriff auf Details der Reports. Unsere Arbeit hat zum Ziel, zur Verringerung von Schwachstellen beizutragen, nicht sie zu horten“, sagt Guillaume Vassault-Houlière, Gründer und CEO von YesWeHack.

Kombiniertes Angebot für bessere Cybersicherheit

Bevor ethische Hacker Schwachstellen anonym über ZeroDisclo.com melden, sind sie dazu angehalten, zunächst auf der Website www.firebounty.com, zu prüfen, ob das betroffene Unternehmen oder die Organisation ein spezielles Programm zur Aufdeckung von Schwachstellen (Vulnerability Disclosure Policy) hat. Sollte dies der Fall sein, ist der Prozess für die Meldung der Schwachstelle bereits von Seiten des Unternehmens geregelt und sollte dann eingehalten werden. Firebounty.com listet Vulnerability Disclosure Policy-Programme in Echtzeit. Die Plattform wird ebenfalls von YesWeHack bereitgestellt.

https://www.yeswehack.com