Ransomware-Abwehr mit Unified Security

Das Aufkommen von Ransomware, der vielleicht lukrativsten Methode der Cyberkriminalität, markiert einen deutlichen Wandel in der Art und Weise, wie Internetkriminelle aus den Daten ihrer Opfer Profit schlagen.

Das Aufkommen von Ransomware, der vielleicht lukrativsten Methode der Cyberkriminalität, markiert einen deutlichen Wandel in der Art und Weise, wie Internetkriminelle aus den Daten ihrer Opfer Profit schlagen.

Auf die Frage nach der Sicherheit der eigenen Daten antworten viele Menschen “Mir egal, ich habe ja nichts zu verbergen.” Aber scheinbar haben genug Menschen ausreichend Material zu verbergen, dass es einen florierenden Markt für Spionagesoftware gibt.

Vor 15 Jahren war „Bewerbungsportal“ noch ein Fremdwort. Vor zehn Jahren gab es Facebook noch nicht, und vor fünf Jahren wurden die ersten „Save-the-Date“-Nachrichten versendet. In der Zwischenzeit hat sich die Kommunikation in den meisten Unternehmen stark verändert.

Vor allem seit der Corona-Pandemie hat sich das Einkaufsverhalten der Verbraucher stark verändert – und das auch im Bereich der Fast Moving Consumer Goods (FMCG).

Ob E-Commerce, Online-Banking oder Mobilitätsservices: Um in einer digitalen Geschäftswelt wettbewerbsfähig zu bleiben, müssen Unternehmen heute auf Veränderungen am Markt schnell reagieren und neue Ideen sofort umsetzen.

Auf dem diesjährigen MIT CIO Symposium haben Vordenker aus Industrie und Wissenschaft Themen und Trends diskutiert, die IT-Manager in diesem Jahr beschäftigen. David Immermann, Senior Research Analyst bei PTC, hat vier Schlüsselergebnisse zusammengefasst: Hybride Arbeitsmodelle, veränderte digitale Transformationen, Edge Computing und Cybersecurity stehen im Fokus.

Gut jeder dritte Neuseeländer besorgt sich Krankmeldungen, um daheim ungestört Serien und Filme zu streamen. Das zeigt eine aktuelle Umfrage der australischen, international tätigen Jobvermittlungsplattform Seek unter 4.000 neuseeländischen Arbeitnehmern.

Die Verwaltung des Landkreises Anhalt-Bitterfeld, der Pipeline-Betreiber Colonial und jüngst der Hardware-Hersteller Gigabyte sind nur drei Beispiele aus der langen Liste von Unternehmen und Behörden, die schon allein in diesem Jahr Cyberangriffen zum Opfer fielen. Potenziell ist jedes System bedroht.

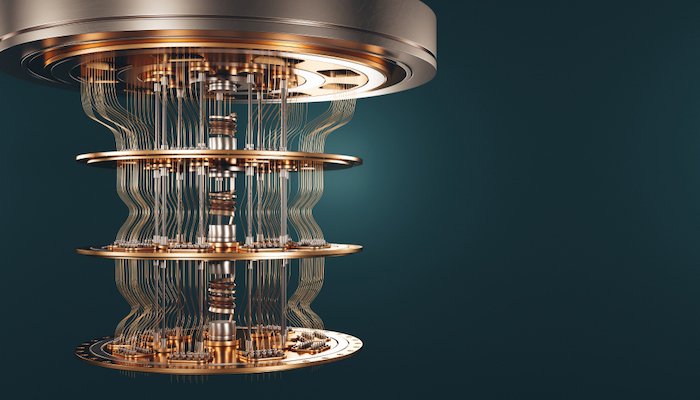

Die Kapazität von Computerchips ist nahezu ausgereizt, weil die bisher exponentiell gestiegene Leistung von Halbleitern an ihre physikalischen Grenzen stößt. Da man nicht unendlich verkleinern kann, um mehr Performance auf weniger Fläche unterzubringen, werden alternative Technologien entwickelt, wie Quantencomputer und neuromorphe Rechner.

„Apple öffnet die Büchse der Pandora“, wettert der Datenschutzexperte Detlef Schmuck gegen die Ankündigung von Apple, künftig die Fotos auf iPhones automatisch dahingehend zu untersuchen, ob sie mit dem Gesetz im Einklang stehen.