Immer häufiger stellen Unternehmen einen Großteil ihrer IT-Landschaft auf mobile Endgeräte wie Tablets und Smartphones um. Um die Sicherheit interner Informationen zu gewährleisten, kommen viele Faktoren zum Tragen.

Ob die Lieblingsshow auf dem Tablet schauen, Videochats mit der Familie per Smartphone führen, oder Urlaubsfotos schießen – mobile Endgeräte sind mittlerweile so leistungsstark, dass sie in unserem Privatleben locker mit stationären Geräten mithalten können. Doch auch im Berufsalltag werden Arbeitshandys und Co. dank einer Vielzahl praktischer Apps immer selbstverständlicher bei Aufgaben eingesetzt, die zuvor nur über den Arbeitsplatzrechner oder gar analog möglich waren. Diese Entwicklung ist natürlich erst einmal zu begrüßen – gerade auch in Anbetracht der Corona-Pandemie. Denn die Verschmelzung von mobil und stationär ermöglicht zeit- und ortsungebundenes Arbeiten und schafft mehr Flexibilität und Freiheit.

Während klassische IT-Systeme strengen Sicherheitskontrollen unterliegen, ist bei der Nutzung von Apps auf mobilen Endgeräten nicht immer eindeutig, in welchem Umfang sensible Inhalte und vertrauliche Informationen geschützt werden, und ob diese Maßnahmen auch mit den unternehmenseigenen Richtlinien konform gehen. Der Schutz der mobilen IT-Infrastruktur wird häufig stiefmütterlich behandelt.

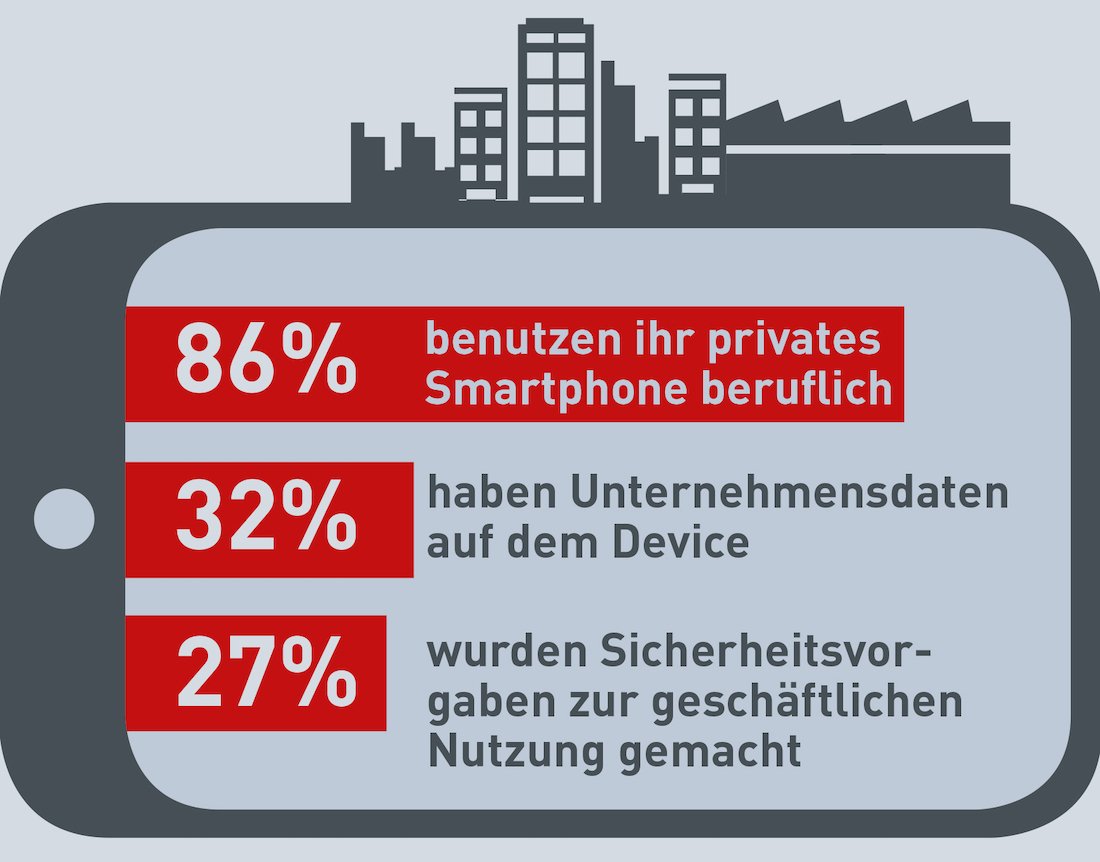

Aus mediaTest Digital Studie: Sicherheitsbewusstsein bei der Nutzung von Apps, Infograph 9/13

Die (Un)Sicherheit von Apps

Aber was unterscheidet denn nun eine sichere von einer unsicheren App? Zunächst einmal wird durch die DSGVO geregelt, was eine Anwendung datenschutzrechtlich darf und was nicht. Darüber hinaus wird App-Sicherheit von Unternehmen zu Unternehmen je nach intern gesetzten Parametern bisweilen sehr unterschiedlich interpretiert. Während beispielsweise Kriminalämter aus Sicherheitsgründen eher keine Apps mit automatischen Ortungsdiensten verwenden möchten, um ihre Ermittler nicht zu enttarnen, so sind Kommunikations-Agenturen auf Social Media Apps angewiesen, die auf Bilder zugreifen und Locations tracken können. Hierzu sollte man jedoch wissen, dass sich Apps innerhalb einer bestimmten Kategorie (zum Beispiel Messenger Apps) ebenfalls noch einmal fundamental voneinander unterscheiden können. Während WhatsApp für den betrieblichen Gebrauch aus Datenschutzsicht gänzlich ungeeignet ist und durch das automatische Versenden des Adressbuchs eine klare Verletzung der DSGVO darstellt, so lässt sich beispielsweise mit dem Messenger Signal sicher kommunizieren. Es ist also wichtig herauszufinden, welche Anwendung sich für die jeweiligen Bedürfnisse eines Unternehmens am besten eignet und ob diese dann auch alle vorgegebenen Sicherheitsstandards erfüllt. Unnötige Berechtigungen einer App wie Zugriff auf die Kamera oder die Geo-Location sind diesbezüglich ein erster Anhaltspunkt. Jedoch ist in aller Regel nicht auf den ersten Blick zu erkennen, welche App sorglos mit sensiblen Daten umgeht. Die häufigsten Schwachstellen sind unverschlüsselte Zugriffe auf Passwörter, Adressbücher usw. oder das Abfließen von sensiblen Daten wie Standorte oder Gesundheits- und Zahlungsdaten im Hintergrund. Hier kommen Berechtigungen zum Einsatz, die keine Zustimmung der Nutzer benötigen und somit ohne eine professionelle Code-Analyse unerkannt bleiben. Die DSGVO regelt somit zwar grundsätzlich, was eine App darf, ob sie dies am Ende auch einhält, kann jedoch ohne eine Prüfung nicht erkannt werden.

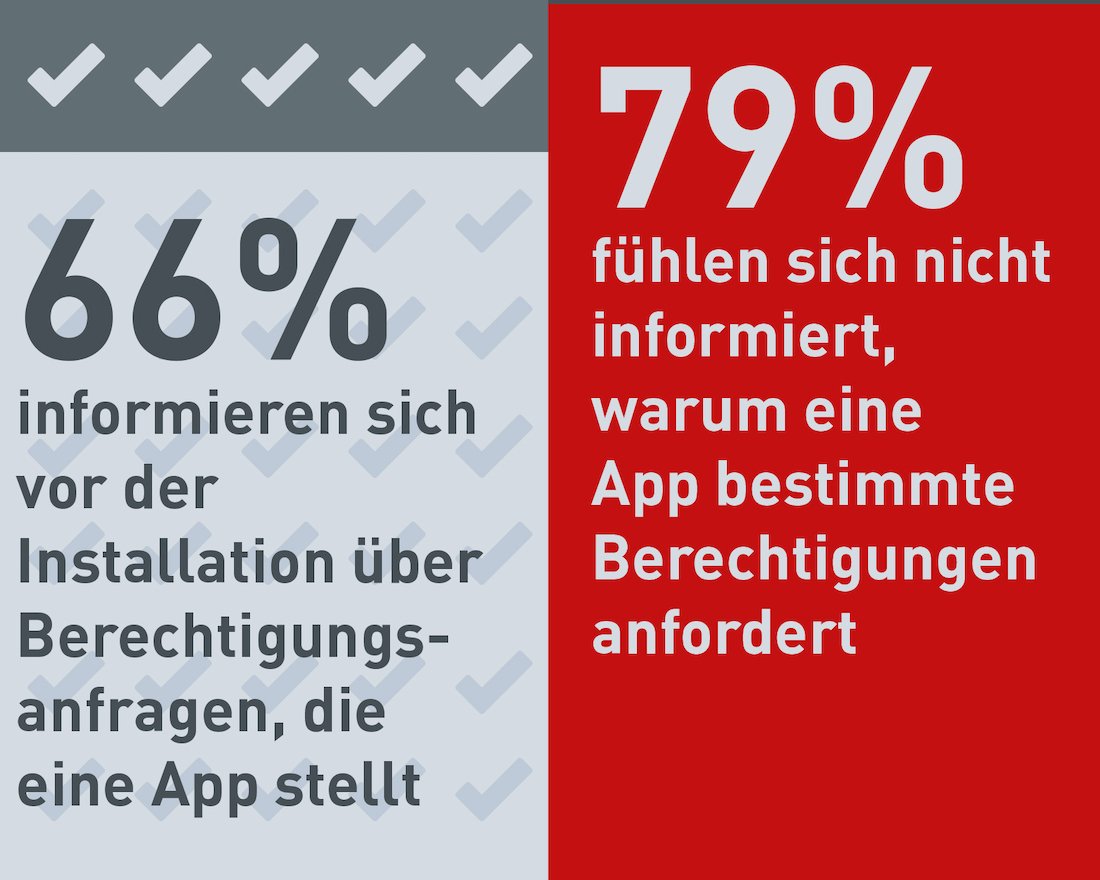

Aus mediaTest Digital Studie: Sicherheitsbewusstsein bei der Nutzung von Apps, Infograph 9/13

Risiko-Faktor Update

Was erschwerend bei der Bestimmung des Sicherheitsniveaus einer App hinzukommt, sind sicherlich auch die Updates, die diese regelmäßig durchläuft. Bei der vorherrschenden Dynamik in den App-Stores können die neuen Versionen vormals sicherer Apps schnell Sicherheitslücken aufweisen oder vermeintlich unsichere Apps können in der neuesten Version Sicherheitslücken geschlossen haben. Daher muss jedes Update einer prominenten App vor oder möglichst schnell nach Erscheinen geprüft werden – eine Herausforderung, der wir uns täglich mit APPVISORY stellen. Hinzu kommt die Tatsache, dass täglich neue Apps veröffentlicht werden, von denen manche sofort große Beliebtheit erlangen. Da wird schnell mal, sei es aus Enthusiasmus oder Zugzwang, eine App heruntergeladen, noch bevor diese auf mögliche Sicherheitslücken überprüft werden konnte.

Apps die mit dem Trusted App Siegel ausgezeichnet sind, werden im Auftrag der Apphersteller ständig geprüft und können bedenkenlos eingesetzt werden.

No Risk But Fun

Um Mobile Security für die genutzten, unternehmenseigenen Anwendungen gewährleisten zu können, müssen sich Unternehmen also zunächst einmal darüber im Klaren sein, welche konkreten Risiken von der Nutzung unterschiedlicher Apps speziell für sie und ihre Arbeitsabläufe ausgehen. Hat ein Unternehmen die Risiken und möglichen Gefahren für sich erkannt, reicht es im Enterprise Mobility Management nicht aus, beispielsweise nur ein Device Management auszurollen, ohne sich über den Sicherheitsaspekt Gedanken zu machen. Vielmehr sollte man alle drei Disziplinen Mobile Device Management, App Reputation Management und Mobile Threat Protection miteinander kombinieren und daraus eine für das Unternehmen kohärente Strategie entwickeln, die dieses umfassend vor Risiken schütz, gleichzeitig jedoch Mitarbeiter befähigt, ohne spürbare Einschränkungen arbeiten zu können. App-Empfehlungssysteme wie APPVISORY sorgen sogar dafür, auf neue Möglichkeiten der Digitalisierung aufmerksam zu machen und damit neben der Sicherheit auch die Produktivität deutlich zu erhöhen.

App-Anbieter in der Pflicht

Immer wieder kommt es vor, dass Apps im Hintergrund Daten wie beispielsweise den Aufenthaltsort des Anwenders aufzeichnen, obwohl dies für die Funktionalität der Anwendung irrelevant ist. Um zu vermeiden, dass ihre Apps keine unerwünschten Datenabflüsse verursachen, sollten Anbieter daher zukünftig verstärkt darauf achten, nicht genutzte Features der verwendeten SDKs nicht nur zu deaktivieren, sondern tatsächlich aus dem Code zu entfernen und sicherstellen, dass nur Daten erkannt und gesammelt werden, die für den Betrieb der jeweiligen Anwendung wirklich notwendig sind. Neben dem verbesserten Schutz ihrer Kundendaten schützen sie damit auch sich selbst, indem sie der Gefahr weiterer Shitstorms und DSGVO-Verstöße aus dem Weg gehen.

Nutzerfreundlichkeit ist entscheidend

Heutzutage gibt es kaum noch jemanden, der privat nicht über ein Smartphone verfügt und damit auch Apps nutzt. Bei der Nutzung von mobilen Endgeräten in Unternehmen lässt sich daher letztlich sagen, dass neben der Sicherheit auch die Nutzerfreundlichkeit in die Entscheidung einfließen sollte, welche Apps im Unternehmen verwendet werden. Ideal ist, wenn die aus privater Nutzung erlernten Methoden auch bei firmeneigenen Apps anwendbar sind. Denn neben der Vermittlung theoretischen Wissens zur Einhaltung der Unternehmensrichtlinien sollten möglichst nutzerfreundliche und praxisnahe Tools an die Hand gegeben werden, mit denen sich sowohl die unternehmenseigenen Sicherheitsauflagen gut und einfach umsetzen, als auch Mitarbeiter automatisch bei der Nutzung informieren und sensibilisieren lassen.

Die Mischung macht‘s

Letzten Endes lässt sich sagen, dass jedes Unternehmen für sich selbst entscheiden muss, welche Anwendung sich für die jeweiligen Bedürfnisse am besten eignet und ob diese dann auch alle vorgegebenen Sicherheitsstandards erfüllt. Wenn dann noch der Mix aus klassischer Sensibilisierung und organisationskonformen, intuitiven Anwendungen stimmt, steht der souveränen Digitalisierung und dem Schutz vertraulicher Informationen im Unternehmen nichts mehr im Wege.