Die EU-Richtlinie über Maßnahmen für ein hohes gemeinsames Cyber-Sicherheitsniveau (NIS2) schwebt über vielen Unternehmen wie ein Damoklesschwert. Denn neben Betreibern kritischer Infrastrukturen (KRITIS) müssen nun auch Unternehmen mit mindestens 50 Mitarbeitenden und zehn Millionen Euro Jahresumsatz die entsprechenden Vorgaben bis Herbst 2024 umsetzen.

Auch wenn dies vielerorts eine große Herausforderung ist, kommt die Richtlinie zur rechten Zeit: Cyber-Attacken auf Unternehmen sind längst an der Tagesordnung. Das Risiko externer Angriffe ist sehr hoch. Doch wie sieht es mit Gefahren aus dem Inneren von Firmen aus? Laut Data Breach Investigations Report 2022 gehen 13 Prozent der Sicherheitsverletzungen auf menschliches Versagen zurück. Um dieses Risiko zu minimieren, sollten Zero Trust und ein damit einhergehendes Identitäts- und Zugriffsmanagement mehr als eine Überlegung wert sein. Doch Zero Trust ist keine Lösung, die Unternehmen einfach implementieren könnten, sondern ein Security-Prinzip, das – über die IT-Abteilung hinaus – unternehmensweit zu etablieren ist.

Wie groß und zugleich unterschätzt die Gefahr aus den eigenen Reihen ist, zeigt die Studie „Cyber Security 2022“. Im Mittelpunkt steht eine Erkenntnis: Es besteht eine deutliche Diskrepanz zwischen der Einschätzung der Unternehmens- und IT-Entscheider, dass Cyber-Attacken aus der eigenen Belegschaft hochgefährlich sind, und der Erwartungshaltung, dass Innentäterangriffe doch eher unwahrscheinlich sind. Der Studie zufolge sind 56 Prozent der befragten Unternehmen bereits einer Insider-Attacke zum Opfer gefallen. Dabei legen die Mitarbeitenden zumeist keinerlei kriminellen Absichten an den Tag, sondern werden Opfer von Social Engineering: Sie geben zum Beispiel Unternehmensdaten, Account-Informationen oder sensible Geschäftsgeheimnisse an Unbefugte weiter. In den meisten Fällen geschieht dies, ohne dass der Beschäftigte es überhaupt bemerkt – etwa, weil er den Link in einer perfekt gefälschten E-Mail klickt. Vor diesem Hintergrund sind Angriffe aus dem Inneren eine sehr reale Bedrohung. Das Dilemma: Lediglich 18 Prozent der Firmen sind sich dieser Risiken bewusst.

Nutzer, Systeme und Geräte bei jedem einzelnen Zugriff verifizieren

Die Tatsache, dass immer mehr Beschäftigte im Homeoffice arbeiten und remote auf Web-Anwendungen in der Cloud zugreifen, erhöht die Anfälligkeit für Cyber-Attacken weiterhin. Denn die lange Zeit gültige Verteidigungslinie zwischen der „sicheren“ Unternehmens-IT und der „unsicheren“ Außenwelt hat sich längst verschoben. Es ist nicht mehr so, dass Firmen ihre Netzwerke und Rechenzentren selbst betreiben, um Systeme, Daten und andere Ressourcen bereitzustellen – sie beziehen Rechenleistung aus der Cloud und nutzen Applikation über eben diese. Daneben wissen Unternehmen immer weniger über die einzelnen User und die Assets, auf welche sie zugreifen. Das erschwert nicht nur die Nutzerverwaltung, sondern erfordert auch ein Umdenken: Wer nicht verinnerlicht, dass hinsichtlich IT-Sicherheit auf veränderte Arbeitsweisen und Organisationsstrukturen zu reagieren ist, öffnet Hackern Tür und Tor. Dabei spielt Zero Trust seine besondere Stärke in Remote- und Hybrid-Szenarien aus. Zero Trust beruht auf dem Leitsatz „Vertraue niemandem innerhalb und außerhalb deiner Organisation. Und verifiziere jeden.“ Im Grunde geht es darum, jeden einzelnen Zugriff auf die IT-Infrastruktur sowie sämtliche Systeme und Geräte, über die der Zugriff erfolgt, zu prüfen und entsprechend zu authentifizieren. Denn wenn Daten und Systeme in der Cloud liegen, sind Sicherheitsmechanismen wie der Perimeterschutz über eine Firewall nicht mehr ausreichend. Es braucht Security auf Server-Ebene.

Zero Trust vs. traditionelle Sicherheitskonzepte

Stellt man Zero Trust und traditionelle Sicherheitskonzepte gegenüber, fallen insbesondere zwei Unterschiede ins Auge, und zwar im Hinblick auf den Zugang zum Netzwerk und den Umgang mit Benutzeridentitäten. Veraltete Sicherheitskonzepte basieren auf der Annahme, interne Netzwerke seien sicher und zuverlässig, externe Netzwerke hingegen unsicher. Daraus ergibt sich die gefährliche Fehleinschätzung, dass Mitarbeitende – quasi per Definition – immer vertrauenswürdig sind und sich jederzeit korrekt verhalten. Dementsprechend darf sich die Belegschaft – nachdem sie sich initial am Netzwerk angemeldet hat – frei zwischen Servern, Systemen und Applikationen bewegen. Verschafft sich ein Hacker Zugriff auf die Identität eines Nutzers, kann er nach und nach die komplette IT-Infrastruktur kompromittieren und große Schäden anrichten. Dieser Gefahr wirkt Zero Trust entgegen: Mitarbeitende müssen sich – ebenso wie Kunden, Partner und andere Nutzergruppen, die auf die IT-Infrastruktur zugreifen dürfen – für jede einzelne Aktion im Rahmen eines mehrstufigen Verifikationsprozesses authentifizieren: vom Zugang zu Systemen bis hin zum Herunterladen von Dateien und Assets.

Management von Benutzeridentitäten

Vor diesem Hintergrund beginnt Zero Trust mit der Erstellung von Benutzeridentitäten. Dafür ist exakt zu definieren:

- Wer greift auf Daten und Systeme zu (Mitarbeitende, Freelancer, Partner, Kunden, Dienstleister und dergleichen)?

- Welche Informationen sind über jeden einzelnen Nutzer bekannt?

- Welche Daten benötigt er, um seine Aufgabe zu erledigen?

- Welche Berechtigungen benötigt er dafür?

Diese und viele weitere Informationen sind in ein entsprechendes Konzept zu überführen. Darin sollten neben den Rollen auch die darauf basierenden Zugriffsrechte verschiedener Nutzer und Nutzergruppen festgehalten sein.

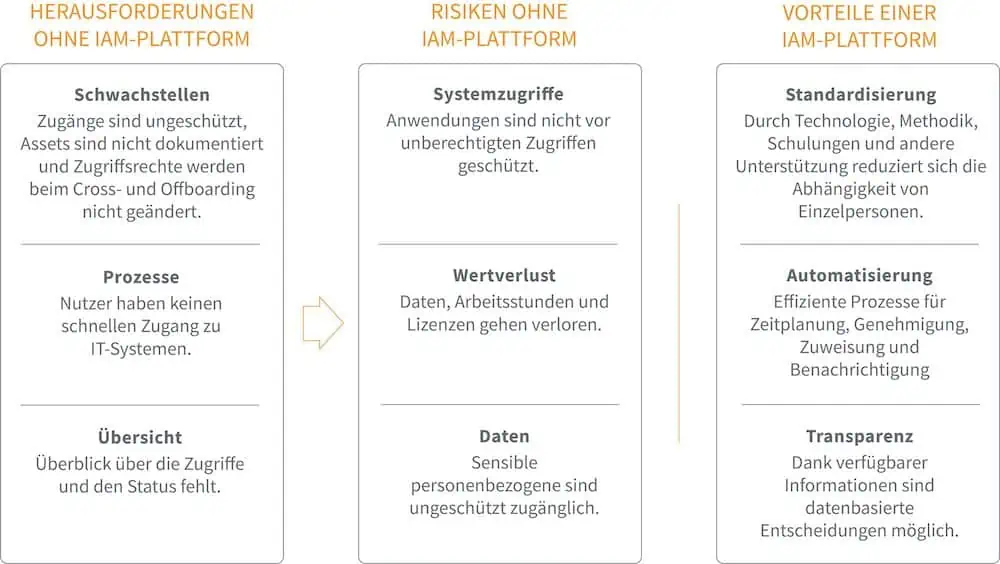

Must-have: Zugriffsmanagement

Hauptziel von Zero Trust ist, die Anfälligkeit für Datenschutzverletzungen und Cyber-Angriffe zu reduzieren. Das gelingt, indem Unternehmen den Zugang zu sensiblen Informationen und Systemen für unbefugte Benutzer und Geräte einschränken. Grundlage dieser Zugriffskontrolle bildet ein software-gestütztes Identity and Access Management (IAM). Es geht mit der Implementierung einer Reihe von Kontrollen und Maßnahmen einher:

- Multi-Faktor-Authentifizierung: Eine wichtige Security-Maßnahme ist die Multi-Faktor-Authentifizierung (MFA). Dabei müssen sich Benutzer mehrfach authentifizieren, etwa mit einem Passwort und einem Sicherheits-Token, um auf Ressourcen zuzugreifen.

- Least Privilege: Bei dieser Maßnahme geht es darum, dass Benutzer und Geräte lediglich einen Minimalumfang an Zugriffsrechten erhalten – also nur Zugang zu jenen Daten und Systemen, die erforderlich sind, um eine bestimmte Aufgabe zu erledigen oder eine gewisse Funktion auszuüben.

- Permanentes Auditing: Um das Least-Privilege-Prinzip umzusetzen, sind die Zugriffe auf Systeme und Ressourcen fortlaufend zu überwachen und zu bewerten: Wer Benutzeraktivitätsprotokolle monitort, kann verdächtiges Verhalten – etwa den Versuch, außerhalb der Geschäftszeiten auf Ressourcen zuzugreifen – erkennen und kennzeichnen. Auch lassen sich Zugriffsrechte zeitnah entziehen, zum Beispiel, wenn Mitarbeitende eine Abteilung verlassen.

- Mikrosegmentierung: Bei der Mikrosegmentierung unterteilt man Netzwerke in kleinere Segmente. Das ermöglicht eine bessere Überwachung der einzelnen Bereiche und verschafft Unternehmen mehr Kontrolle über Zugriffe zwischen den Segmenten.

- Kontinuierliche Überwachung und Bewertung: Nur, wer jegliche Netzwerkaktivitäten fortlaufend im Blick behält, kann potenzielle Bedrohungen erkennen und sie je nach ihrer Kritikalität bewerten. Das gestattet, im Falle eines tatsächlichen Angriffs adäquate Maßnahmen einzuleiten, um den Cyber-Kriminellen vom Netzwerk fernzuhalten oder ihn wieder zu entfernen.

- Zugangskontrolle: Eine zentrale Maßnahme besteht darin, jegliche Zugänge zu überwachen. Dafür sind entsprechende Richtlinien und Verfahren auf Grundlage der Identität und Vertrauenswürdigkeit von Benutzern und Geräten zu implementieren. Nur, wer als vertrauenswürdig gilt, erhält Zugang zu den gewünschten Ressourcen.