Cyberkriminalität ist ein düsteres Anhängsel des digitalen Wandels und eine vielschichtige Problematik für Unternehmen: Es wird immer einfacher, gleichzeitig virtuell an verschiedenen Orten einzubrechen. Meistens zielen Cyberkriminelle dabei auf finanziellen Gewinn ab. Doch auch Image und Vertrauen in das Unternehmen werden in Mitleidenschaft gezogen, was im Extremfall sogar zum Konkurs führen kann.

Dass Datenschutz im Zeitalter der Digitalisierung höchste Priorität hat, offenbart auch der von der EU-Datenschutz-Grundverordnung (EU-DSGVO) definierte Sicherheitsrahmen: 2017 eingeführt und bis Mai 2018 vollends geltend gibt er vor, dass Unternehmen nachweislich, etwa durch konkrete Konzepte und regelmäßige Audits, sensible Daten schützen müssen. Dies gilt vor, während und nach der Verarbeitung von Informationen – da stehen auch Softwareanbieter in der Verantwortung. Schließlich verarbeiten sie mit ihren IT-Lösungen Informationen im Auftrag ihrer Kunden. Bei einem Verstoß gegen die EU-DSGVO müssen sie daher erhebliche finanzielle Sanktionen leisten. Zu den relevanten Kriterien des Sicherheitsrahmens zählen Menge und Art der zu verarbeitenden Informationen, deren Speicherfrist sowie die Zugänglichkeit – vor allem bei personenbezogenen Daten.

Die EU-DSGVO gibt außerdem vor, dass die Hard-und Software – kontinuierlich während des gesamten Entwicklungsprozesses – auf Schwachstellen getestet werden sollte, um Fehlerquellen frühzeitig zu erkennen, zu beheben und Sicherheitslücken zu minimieren. Nach den Methoden „Security by Design“ und „Privacy by Design“ sollten also spezifische Schutz- und Vorsorgemaßnahmen eingehalten werden, bei denen Vertraulichkeit, Verfügbarkeit und Integrität von Informationen die drei Security-Kernprinzipien bilden. Sensible Daten müssen – auch während des Transfers – vor unberechtigten Zugriffen, Manipulation und Löschung genauso geschützt werden wie die eigentlichen Informationssysteme. Bei ihnen muss außerdem sichergestellt werden, dass sie fehlerfrei und zuverlässig funktionieren.

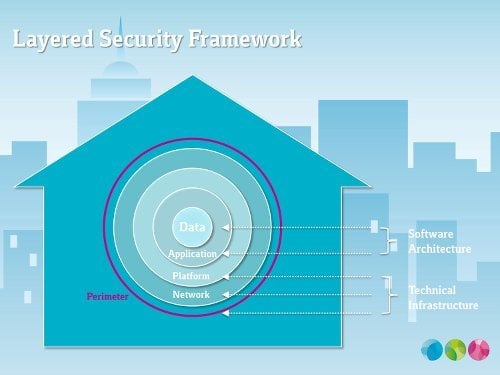

Schicht für Schicht: Das Layered Security Framework

Um es Hackern so schwer wie möglich zu machen, hat sich bei der Softwareentwicklung das Layered Security Framework von Alex Berson und Larry Dubov bewährt: ein mehrschichtiges Modell für einen sicheren Umgang mit Informationen. Dabei gelten für jede Schicht der Softwarearchitektur (Data, Application) und der technischen Infrastruktur (Platform, Network, Perimeter) eigene Sicherheitsmaßnahmen. Von innen nach außen bauen sie aufeinander auf; die jeweils überlagernde Schicht kann die eventuellen Sicherheitslücken der unteren kompensieren und so das Gefahrenrisiko minimieren.

Bild: Das Layered Security Framework von Alex Berson und Larry Dubov, ein mehrschichtiges Modell, hat sich für den sicheren Umgang mit Informationen bewährt (Bildquelle: BCT Deutschland GmbH).

Die Schichten der Softwarearchitektur

Um Daten (Data) und Anwendungen (Application) als Schichten der Softwarearchitektur zu sichern, ist eine zweistufige Authentifizierung und Autorisierung beim Zugang von hoher Bedeutung: Wer bin ich, wozu bin ich berechtigt? All dies wird mittels Identity Access Management zentral gesteuert. Dieses bildet außerdem einen sicheren und vertrauensvollen Rahmen, in dem Unternehmen geschützt in einer Private- oder Public-Cloud arbeiten können, und entspricht internationalen Standards (WSO2, SAML etc). Wichtig ist zudem der begrenzte Datenzugang durch ein Data-Visibility-Konzept mit Sicherheitszertifikaten wie „öffentlich“, „vertraulich“ und „sehr geheim“. Darüber hinaus sollten Web-Lösungen mithilfe der führenden Sicherheitsrichtlinien des Open Web Application Security Project auf Schwachstellen untersucht worden sein.

Die Schichten der technischen Infrastruktur

Die technische Infrastruktur lässt sich unterteilen in die internen Schichten Platform und Network sowie in die übergreifende Perimeter-Schicht: Zur Platform zählen Betriebssysteme, Web- bzw. Application-Server sowie Datenbanken und Dateisysteme. Die Verbindungen zu ihnen via Netzwerkkabel oder WLAN können anhand mehrerer Einstellungen geschützt werden: Neben der Verschlüsselung der unterschiedlichen Datenspeicher, sollte die richtige Port-Konfiguration eingerichtet, stets die letzten aktuellen Updates installiert sowie Systeminformationen blockiert sein. Strenge Autorisierungsmaßnahmen schützen das verwendete Konto zusätzlich.

Weitere wichtige Präventivmaßnahmen, die innerhalb des lokalen Netzwerks (Network) getroffen werden müssen, sind unter anderem die Verschlüsselung der Datenübertragung anhand von Transport Layer Security sowie die sichere Konnektivität durch Firewalls. Diese greifen auch, wenn es darum geht, das interne Netzwerk zu verlassen und eine sichere Verbindung zu Beteiligten außerhalb des Unternehmens aufzubauen. Diese Perimeter-Schicht ermöglicht die Verbindung zwischen einem geschlossenen und einem öffentlichen Netzwerk. Diese wird etwa durch ein Virtual Private Network (VPN) sowie VPN-fähige Firewalls geschützt. Ein Access Point sorgt wiederum für eine sichere WLAN-Umgebung und ein Security Information Event Management erkennt, wann und an welcher Stelle der Umgang mit Daten von bisherigen Mustern und geltenden Compliance-Vorschriften abweicht.

Weitere Sicherheitsmaßnahmen

Neben den zuvor aufgezeigten technischen Aspekten sollten Unternehmen auch organisatorische und verfahrenstechnische Maßnahmen treffen, um ein ganzheitliches und systematisches Informationssicherheits-Managementsystem (ISMS) einzurichten. Ein ISMS berücksichtigt besonders die Privatsphäre und die vorab genannten drei Security-Kernprinzipien. Obwohl es in der ISO-Norm nicht explizit erwähnt wird, gibt es zudem noch die physische Sicherheit. Diese betrifft den Zutritt zu Gebäuden und Serverräumen, aber auch Netzwerkkabel, Router oder sogar die Reichweite der WLAN-Verbindung.

Entscheidet sich das Unternehmen für eine cloudbasierte Arbeitsumgebung, muss auch hier der technische und physische Schutz der ausgelagerten Daten garantiert werden. Cloud-Provider, deren Rechenzentren nach ISO 27001 zertifiziert sind, sind hier die richtigen Partner.

Fazit

Informationssicherheit ist von großer Bedeutung, wollen sich Unternehmen vor dem unbefugten Zugriff auf ihre Daten schützen sowie sicherstellen, dass ihre IT-Systeme fehlerfrei und zuverlässig funktionieren. Diese Sicherheit liegt nicht allein in ihrer Verantwortung, sondern auch in der von Software-, Cloud- und weiteren Anbietern, mit denen sie zusammenarbeiten. Dabei stehen Vertraulichkeit, Integrität und Verfügbarkeit der Informationen im Fokus – sowie eine regelmäßige Kontrolle der aktiven Maßnahmen.

Um die nötigen Sicherheitsstandards zu setzen und vor allem einzuhalten bedarf es Zeit und Geld. Doch angesichts des steigenden Sicherheitsbewusstseins von Kunden, Lieferanten und Partnern sind die verschiedenen Maßnahmen eine wichtige Investition, um finanziellen wie immateriellen Schäden durch Hacker vorzubeugen.

Laurens van der Blom, Software Architect BCT