Wussten Sie, dass Sie mühelos ein kleines passives Einkommen erzielen können, indem Sie einfach eine Anwendung auf Ihren Heimcomputern und Mobiltelefonen laufen lassen?

Sie ermöglicht es anderen, die eine Gebühr an einen Proxy-Dienstanbieter zahlen, sich Ihre IP-Adresse zu leihen, um z. B. ein YouTube-Video anzusehen, das in ihrer Region nicht verfügbar ist, uneingeschränkt im Internet zu surfen oder dubiose Websites zu besuchen, ohne dass die Aktivitäten ihrer eigenen IP-Adresse zugeordnet werden. Wie bei allen Dingen können böswillige Akteure einen Vorteil daraus ziehen. In dieser Situation können sie in Ihrem Namen – ohne Ihr Wissen – Bandbreite verkaufen, um bis zu 10 US-Dollar pro Monat für jedes kompromittierte Gerät zu verdienen und Sie gleichzeitig zusätzlichen Kosten und Risiken auszusetzen.

Das Threat Research Team von Sysdig entdeckte einen neuen Angriff, der als Proxyjacking bezeichnet wird und die Log4j-Schwachstelle für den Erstzugang ausnutzt. Anschließend verkaufen die Angreifer die IP-Adressen der Opfer gewinnbringend an Proxyware-Dienste. Während Log4j-Angriffe häufig vorkommen, war die in diesem Fall verwendete Nutzlast ungewöhnlich. Anstelle des typischen Cryptojacking- oder Backdoor-Payloads installierte der Angreifer einen Agenten, der das kompromittierte Konto in einen Proxy-Server verwandelte und es dem Angreifer ermöglichte, die IP-Adresse an einen Proxyware-Dienst zu verkaufen und den Gewinn einzustreichen.

Was ist Proxyjacking?

Es ist ein neues Phänomen, das durch die Zunahme und Nutzung von Proxyware-Diensten in den letzten Jahren entstanden ist. Ein Proxyware-Dienst ist eine völlig legitime und nicht bösartige Anwendung oder Software, die Sie auf Ihren mit dem Internet verbundenen Geräten installieren können und mit der Sie Ihre Internet-Bandbreite mit anderen teilen, die für die Nutzung Ihrer IP-Adresse bezahlen. Diese Dienste, wie z. B. IPRoyal, Honeygain, Peer2Profit und andere, bezahlen Sie für jede IP-Adresse, die Sie freigeben, auf der Grundlage der Anzahl der Stunden, in denen Sie die Anwendung ausführen.

Diese Dienste wurden bei Adware-Angriffen eingesetzt, über die die Cisco Talos Intelligence Group und das AhnLab Security Response Center (ASEC) bereits berichtet haben. Proxyware-Dienste ermöglichen es einem Benutzer, Geld zu verdienen, indem er seine Internetverbindung mit anderen teilt. Wie Talos in ihrem Blog-Post erklärt, nutzen Angreifer diese Plattformen, um die Internet-Bandbreite der Opfer zu monetarisieren, ähnlich wie bösartiges Cryptocurrency-Mining versucht, die CPU-Zyklen infizierter Systeme zu monetarisieren.

Das Verdienstpotenzial von Proxyjacking

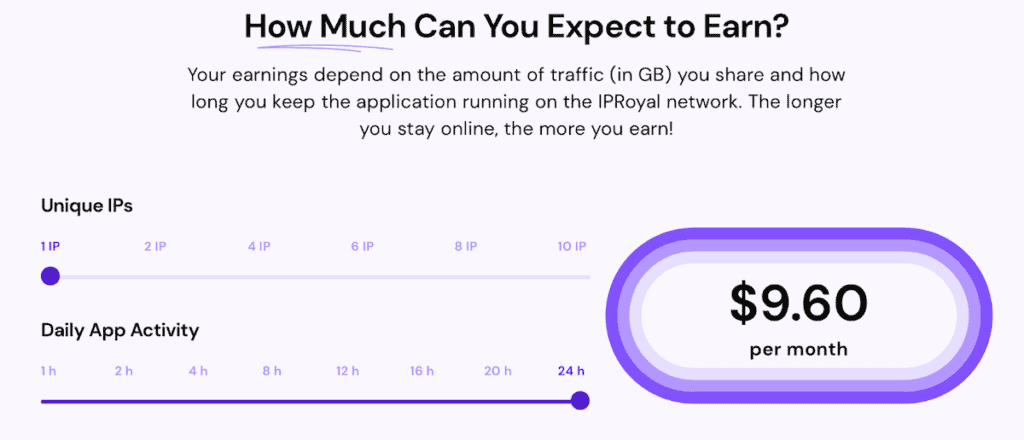

Auf breiter Ebene könnte diese Kampagne den Angreifern ein lukratives Einkommen verschaffen. Laut der Gewinnskala von pawns[.]app bringt eine 24-stündige Aktivität für eine IP-Adresse 9,60 US-Dollar pro Monat ein. Während Pawns Kontrollen durchführt, um sicherzustellen, dass der Nutzer keine Cloud-Instanz wie EC2 verkauft, gelten für Peer2Profit nicht dieselben Einschränkungen.

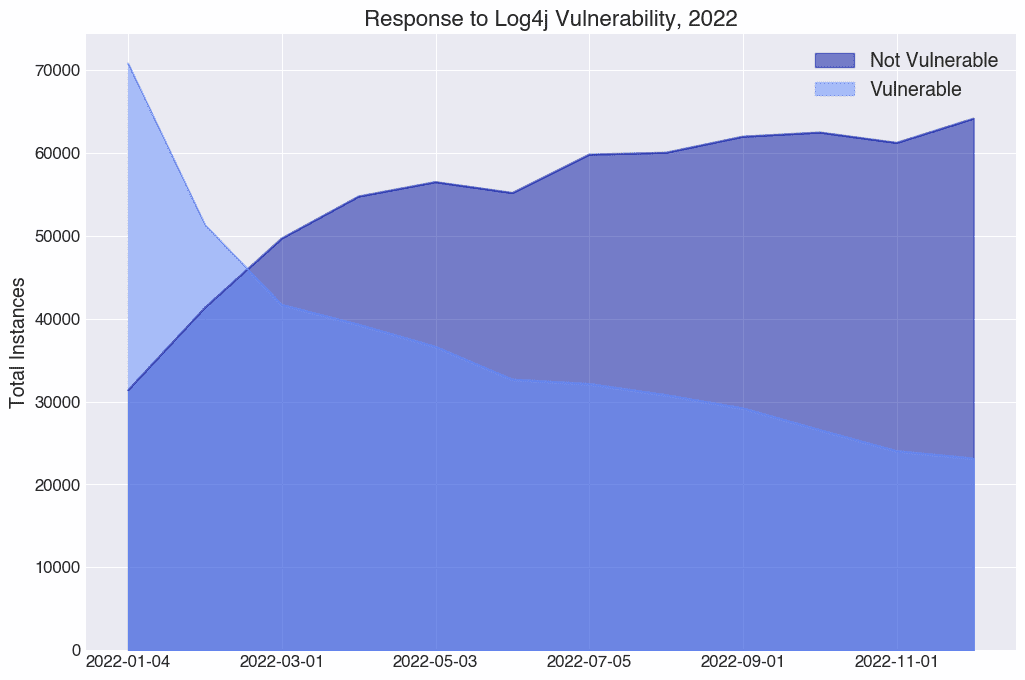

Wie bereits erwähnt wurde, geschah der erste Zugang in unserem Honeypot durch Ausnutzung einer Log4j-Schwachstelle. Millionen von Systemen laufen immer noch mit anfälligen Versionen von Log4j und laut Censyssind mehr als 23.000 davon über das Internet erreichbar. Log4j ist nicht der einzige Angriffsvektor für die Verbreitung von Proxyjacking-Malware, aber allein diese Schwachstelle könnte theoretisch mehr als 220.000 Dollar Gewinn pro Monat einbringen. Konservativer ausgedrückt: Eine bescheidene Kompromittierung von 100 IPs bringt ein passives Einkommen von fast 1.000 Dollar pro Monat.

Kryptomining und Proxyjacking

Cryptojacking ist die unbefugte Nutzung eines Computers oder Geräts zum Mining von Kryptowährungen. In der häufigsten Form installieren Angreifer CPU-basierte Miner, um den maximalen Wert aus den kompromittierten Systemen zu ziehen (die nur sehr selten über GPUs verfügen, wodurch die häufigeren GPU-basierten Miner obsolet werden). Proxyjacking, wie es in diesem Beitrag definiert wird, kann als Gegenstück zu Cryptojacking betrachtet werden, da es hauptsächlich darauf abzielt, Netzwerkressourcen zu nutzen und dabei nur einen minimalen CPU-Fußabdruck zu hinterlassen.

Sowohl Kryptojacking als auch Proxyjacking können einem Angreifer monatlich etwa den gleichen Geldbetrag einbringen – Proxyjacking könnte bei den aktuellen Kryptowährungskursen und Proxyware-Auszahlungen sogar profitabler sein. Proxyjacking ist jedoch in Systemüberwachungssoftware nicht annähernd so sichtbar wie Kryptojacking. Fast jede Überwachungssoftware hat die CPU-Auslastung als eine der ersten (und zu Recht wichtigsten) Messgrößen. Die Auswirkungen von Proxyjacking auf das System sind jedoch marginal – 1 GB Netzwerkverkehr, verteilt über einen Monat, sind einige MB pro Tag, die sehr wahrscheinlich unbemerkt bleiben.

Auswirkungen

Ein Proxyjacking-Angriff kann als lästige Malware und nicht als ernsthafte Bedrohung unterschätzt werden, wie es beim Cryptomining häufig der Fall ist. Auch wenn diese Art von Angriff nicht direkt zur Zerstörung von Daten oder zum Diebstahl von geistigem Eigentum führt, könnte dies eine indirekte Folge sein, wie in der SCARLETEEL-Analyse berichtet wurde. Ein Proxyjacking-Angriff kann sich auf zwei Arten negativ auf ein Unternehmen auswirken:

1. Finanzielle Folgen

Proxyjacking verursacht, ähnlich wie Kryptojacking, finanzielle Kosten für die Opfer. Im Falle von Diensten, die bei einem Cloud-Service-Anbieter (CSP) laufen, könnten diese gemessen werden. AWS beispielsweise erhebt Gebühren auf der Grundlage der Menge des Datenverkehrs, der über das Internet nach außen geleitet wird. Proxyjacking-IP-Verkehr geht für jede Instanz, auf der der Agent läuft, sowohl ein- als auch auswärts. Der Agent verbraucht auch CPU und Speicher, was die Kosten für das Opfer weiter erhöht.

Da jeder CSP eine andere Abrechnungsmethode hat, ist es wichtig zu verstehen, wie man bei einem solchen Vorfall betroffen sein könnte. Es ist zwar bekannt, dass CSPs die durch Malware entstandenen Kosten verzeihen, aber es gibt keine Garantie dafür, dass diese Praxis auch in Zukunft beibehalten wird. Ein solcher Angriff könnte, vor allem wenn er sich in interner Infrastruktur ausbreitet, zu einer erheblichen finanziellen Belastung führen.

2. Reputation/Rechtliche Folgen

Wenn wissentlich oder unwissentlich Internet-Bandbreite an einen Proxyware-Dienst verkauft wird, gibt es keine Garantie, dass diese nicht für böswillige oder illegale Aktivitäten genutzt wird. Ein Akteur kann genauso leicht ein gemeinsam genutztes Internet kaufen und für einen Angriff nutzen. Viele böswillige Angreifer verwenden Proxys, um ihre Befehls- und Steuerungsaktivitäten und Identifizierungsinformationen zu verschleiern. Laut Vista Criminal Law ist eine IP-Adresse häufig der Ausgangspunkt für Ermittlungen, und der Haupteigentümer oder -nutzer der IP ist in der Regel nicht an der illegalen Aktivität beteiligt. Mit der Verschleierung durch den Proxyware-Dienst scheint der Angriff nun von einem ihrem Netzwerk auszugehen; Sie und Ihr Netzwerk sind nun potenziell in die Ermittlungen der Strafverfolgungsbehörden verwickelt.

Zusammenfassung

Proxyjacking ist ein Angriff mit geringem Aufwand und hohem Gewinn für die Bedrohungsakteure, der weitreichende Folgen haben kann. Die Liste der Proxyware-Dienste, von denen berichtet wird, dass sie für Proxyjacking genutzt werden, ist im Moment noch klein, aber mit der Zeit werden die Angreifer einen Weg finden und die Verteidiger werden weitere ruchlose Aktivitäten aufdecken. Das Sysdig TRT empfiehlt die Einrichtung von Abrechnungsgrenzen und Warnmeldungen beim CSP, um den Erhalt von möglicherweise schockierenden Rechnungen zu vermeiden. Außerdem sollten Regeln für die Erkennung von Bedrohungen eingerichtet werden, um bei den ersten Zugriffs- und Nutzdatenaktivitäten vor der Installation einer Proxyware-Anwendung im Netzwerk Alarm zu schlagen.

Bei dem von Sysdig TRT entdeckten Proxyjacking-Angriff zielten die Angreifer auf Kubernetes-Infrastruktur ab, insbesondere auf einen ungepatchten Apache Solr-Dienst, um die Kontrolle über den Container zu übernehmen und ihre Aktivitäten fortzusetzen. Die genauen technischen Details erfahren sie im Sysdig Blog.

Sysdig Homepage 210622