Unit 42 untersuchte mehrere Vorfälle im Zusammenhang mit der Callback-Phishing-Erpressungskampagne Luna Moth/Silent Ransom Group. Diese zielt auf Unternehmen in verschiedenen Sektoren, einschließlich des Rechtsdienstleistungen und Einzelhandel. Die Kampagne setzt Erpressung ohne Verschlüsselung ein, hat die Opfer bereits Hunderttausende von Dollar gekostet und breitet sich immer weiter aus.

Diese Art von Social-Engineering-Angriffen hinterlässt nur sehr wenige Artefakte, da zur Durchführung der Angriffe legitime, vertrauenswürdige Technologie-Tools verwendet werden. Unit 42 hat jedoch mehrere gemeinsame Indikatoren identifiziert, die darauf hindeuten, dass diese Angriffe das Ergebnis einer einzigen hochgradig organisierten Kampagne sind. Der Angreifer hat in erheblichem Umfang in Callcenter und eine Infrastruktur investiert, die für jedes Opfer einzigartig ist.

Was ist Callback-Phishing?

Callback-Phishing, auch als TOAD (Telephone-oriented Attack Delivery) bezeichnet, ist eine Social-Engineering-Taktik, bei der ein Angreifer mit dem Ziel interagieren muss, um seine Ziele zu erreichen. Dieser Angriffsstil ist zwar ressourcenintensiver, aber weniger komplex als skriptbasierte Angriffe und hat in der Regel eine viel höhere Erfolgsquote. In der Vergangenheit hatten Angreifer, die mit der Conti-Gruppe in Verbindung stehen, großen Erfolg mit dieser Taktik in der BazarCall-Kampagne. Unit 42 verfolgt diese Art von Angriffen seit 2021. Frühe Versionen dieses Angriffs konzentrierten sich darauf, das Opfer mit Hilfe von Dokumenten mit bösartigen Makros zum Herunterladen der BazarLoader-Malware zu verleiten.

Die neue Kampagne, die Sygnia einem Angreifer mit dem Namen „Luna Moth“ zuschreibt, verzichtet auf den Malware-Teil des Angriffs. Bei dieser Kampagne verwenden die Angreifer legitime und vertrauenswürdige Systemmanagement-Tools, um direkt mit dem Computer des Opfers zu interagieren und manuell Daten für Erpressungszwecke zu exfiltrieren. Da diese Tools nicht bösartig sind, werden sie von herkömmlichen Antivirenprodukten wahrscheinlich nicht erkannt. Angreifer missbrauchen oft legitime Produkte für böswillige Zwecke, nutzen sie aus oder unterwandern sie. Dies bedeutet nicht, dass das legitime Produkt, das missbraucht wird, einen Fehler oder eine bösartige Eigenschaft aufweist.

Die typische Callback-Phishing-Angriffskette

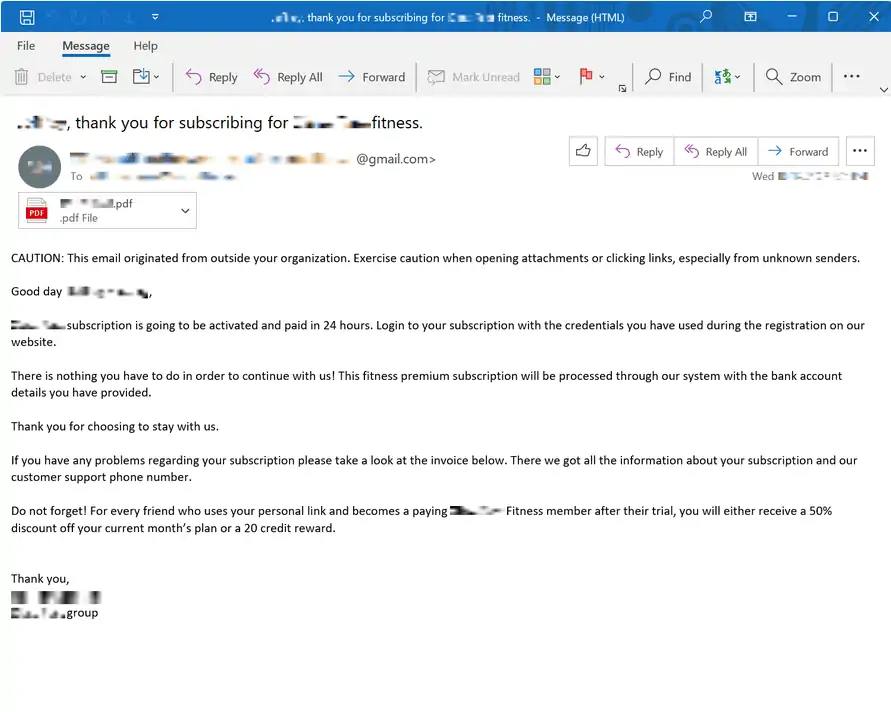

Der anfängliche Köder dieser Kampagne ist eine Phishing-E-Mail an eine Unternehmens-E-Mail-Adresse mit einer angehängten Rechnung. Darin ist zu lesen, dass die Kreditkarte des Empfängers für eine Dienstleistung belastet wurde, in der Regel mit einem Betrag unter 1.000 US-Dollar. Wenn es sich um relativ kleine Beträge handelt, ist es unwahrscheinlich, dass die Leute seltsame Rechnungen hinterfragen. Wenn jedoch Personen, die von dieser Art von Angriffen betroffen sind, diese Rechnungen der Einkaufsabteilung ihres Unternehmens melden, ist das Unternehmen möglicherweise besser in der Lage, den Angriff zu erkennen. Dies gilt insbesondere dann, wenn mehrere Personen ähnliche Nachrichten melden.

Die Phishing-E-Mail ist auf den Empfänger zugeschnitten, enthält keine Schadsoftware und wird über einen legitimen E-Mail-Dienst versendet. Den Phishing-E-Mails ist außerdem eine Rechnung als PDF-Datei beigefügt. Diese Merkmale machen es unwahrscheinlicher, dass eine Phishing-E-Mail von den meisten E-Mail-Schutzplattformen abgefangen wird.

Die angehängte Rechnung enthält eine eindeutige ID und eine Telefonnummer, die häufig mit zusätzlichen Zeichen oder Formatierungen versehen ist, um zu verhindern, dass sie von DLP-Plattformen (Data Loss Prevention) erkannt wird. Wenn der Empfänger die Nummer anruft, wird er an ein von einem Angreifer kontrolliertes Callcenter weitergeleitet und mit einem Live-Agenten verbunden.

Unter dem Vorwand, das Abonnement zu kündigen, führt der Angreifer den Anrufer durch das Herunterladen und Ausführen eines Remote-Support-Tools, das es dem Angreifer ermöglicht, den Computer des Opfers zu verwalten. Bei diesem Schritt wird in der Regel eine weitere E-Mail vom Anbieter des Tools an das Opfer mit einem Link zum Starten der Support-Sitzung generiert. Der Angreifer lädt dann ein Remote-Administrations-Tool herunter und installiert es, mit dem er die Persistenz auf dem System erreichen kann. Wenn das Opfer keine Administratorrechte auf seinem Computer hat, überspringt der Angreifer diesen Schritt und geht direkt dazu über, Dateien für die Exfiltration zu finden.

Der Angreifer wird dann versuchen, wertvolle Informationen auf dem Computer des Opfers und den angeschlossenen Dateifreigaben zu identifizieren, und sie mit Hilfe eines Dateiübertragungstools unauffällig auf einen von ihm kontrollierten Server exfiltrieren. Auf diese Weise ist der Angreifer in der Lage, Unternehmensressourcen durch einen Social-Engineering-Angriff auf eine Einzelperson zu kompromittieren.

Nachdem die Daten gestohlen wurden, sendet der Angreifer eine Erpressungs-E-Mail, in der er die Opfer zur Zahlung einer Gebühr auffordert, da er andernfalls die gestohlenen Informationen freigeben werde. Wenn das Opfer keinen Kontakt mit den Angreifern aufnimmt, werden diese mit noch aggressiveren Forderungen nachziehen. Schließlich drohen sie damit, die durch die gestohlenen Daten identifizierten Kunden und Klienten des Opfers zu kontaktieren, um den Druck zu erhöhen, der Forderung nachzukommen.

Prävention und Erkennung

Die Angreifer, die hinter dieser Kampagne stehen, haben sich große Mühe gegeben, den Einsatz sämtlicher nicht unbedingt erforderlicher Tools und Malware zu vermeiden, um das Potenzial für eine Entdeckung zu minimieren. Da es nur sehr wenige Frühindikatoren dafür gibt, dass ein Opfer angegriffen wird, ist die erste Verteidigungslinie die Sensibilisierung der Mitarbeiter für die Cybersicherheit.

Bei Nachrichten, die Angst verbrieten oder ein Gefühl der Dringlichkeit vermitteln, sollte man immer vorsichtig sein. Reagieren Sie nicht direkt auf verdächtige Rechnungen. Wenden Sie sich direkt an den Antragsteller über die Kanäle, die auf der offiziellen Website des Anbieters zur Verfügung stehen. Außerdem sollten die Mitarbeiter interne Support-Kanäle konsultieren, bevor sie Software herunterladen oder auf ihren Firmencomputern installieren.

Die zweite Verteidigungslinie gegen diese Art von Angriffen ist ein robuster Sicherheitstechnologie-Stack, der darauf ausgelegt ist, Verhaltensanomalien in der Umgebung zu erkennen. Die Kunden von Palo Alto Networks sind durch die Next-Generation Firewall und Cortex XDR, das die Datenexfiltration oder Verbindungen zu verdächtigen Netzwerken erkennt, vor den beschriebenen Angriffen geschützt.

Fazit

Unit 42 geht davon aus, dass Callback-Phishing-Angriffe aufgrund der geringen Kosten pro Ziel, des geringen Entdeckungsrisikos und der schnellen Monetarisierung an Popularität gewinnen werden. Gruppen, die eine Infrastruktur zur Bearbeitung eingehender Anrufe und zur Identifizierung sensibler Daten für die Exfiltration aufbauen können, dürften die Bedrohungslandschaft zunächst dominieren. Aufgrund der niedrigen Eintrittsbarriere ist es aber wahrscheinlich, dass weitere Angreifer ins Spiel kommen werden.

Gemeinsame Beobachtungen deuten auf eine weit verbreitete mehrmonatige Kampagne hin, die sich aktiv weiterentwickelt. Daher sollten Unternehmen in Branchen, die derzeit zur Zielscheibe werden, wie z. B. im Bereich Rechtdienstleistungen und im Einzelhandel, besonders wachsam sein, um zu vermeiden, dass sie Opfer werden.

Alle Unternehmen sollten in Erwägung ziehen, ihre Schulungsprogramme zum Thema Cybersicherheit zu verstärken, mit besonderem Augenmerk auf unerwartete Rechnungen sowie Aufforderungen zum Aufbau eines Telefongesprächs oder zur Installation von Software. Darüber hinaus sollten die Investitionen in Cybersicherheits-Tools zur Erkennung und Verhinderung anomaler Aktivitäten, wie die Installation unerkannter Software oder das Exfiltrieren sensibler Daten, erhöht werden.

www.paloaltonetworks.de