Die Security-Experten von Proofpoint haben eine Zunahme von Attacken beobachtet, bei denen sich die Angreifer ein ausgeklügeltes Ökosystem von Callcenter-basierten E-Mail-Bedrohungen zunutze machen.

Anders als bei klassischem Telefonbetrug, bei dem im Regelfall Täter ihre Opfer direkt anrufen, setzen die Cyberkriminellen hier darauf, dass die potenziellen Opfer selbst zum Hörer greifen und so die Interaktion einleiten. Auf diese Weise entsteht für die Opfer vermeintliche Sicherheit, da diese selbst aktiv werden. Doch der Schaden kann auch für Privatpersonen immens sein. E-Mail-Betrug, der von Callcentern unterstützt wird, ist zwar kein ganz neues Phänomen, allerdings werden die Täter nun immer professioneller. In vielen Fällen verlieren die Opfer Zehntausende von Euro, die direkt von ihren Bankkonten gestohlen werden. Bei den Attacken konzentrieren sich die Täter vorwiegend auf Deutschland, die Vereinigten Staaten, Australien und Indien.

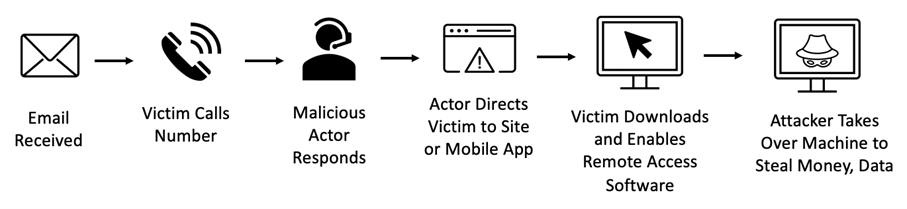

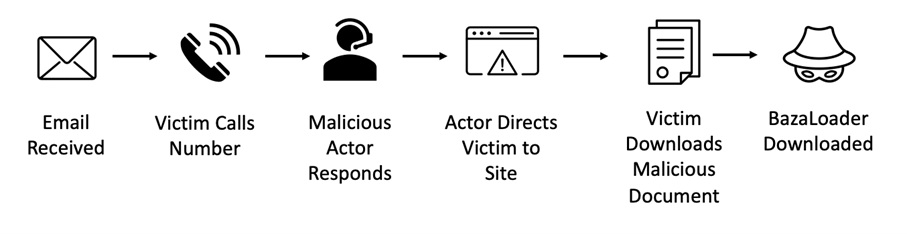

Generell gibt es zwei Arten von Callcenter-Bedrohungen, die von Proofpoint regelmäßig beobachtet werden: Bei der einen kommt kostenlose, legitime Fernwartungssoftware zum Einsatz, um Geld zu stehlen. Bei der anderen wiederum wird eine als Dokument getarnte Malware verbreitet, um einen Computer zu kompromittieren. In letzterem Fall kann es auch zu Folgeinfektionen kommen, wenn weitere Malware nachgeladen wird. Bei dieser zweiten Angriffsart wird regelmäßig die BazaLoader-Malware genutzt, weshalb diese Vorgehensweise auch als BazaCall bezeichnet wird. Proofpoint fasst beide Angriffsarten unter dem Kürzel TOAD (für Telephone-oriented Attack Delivery) zusammen. Zur Veranschaulichung der Infektionsketten der Angriffsarten finden sich im Folgenden zwei Screenshots im englischen Original:

|

|

| Infektionskette zum Diebstahl von Geld bzw. Daten (Bildquelle: Proofpoint) |

Infektionskette im Falle von BazaCall zur Verbreitung der BazaLoader-Malware (Bildquelle: Proofpoint)

Bei den jüngst beobachteten Angriffen erhalten die Opfer E-Mails, in denen sich die Angreifer als Vertreter von Organisationen – beispielsweise Tickethändler für Justin-Bieber-Konzerte, Cybersicherheitsunternehmen, Corona-Hilfsfonds oder Online-Händler – ausgeben und Rückerstattungen für irrtümliche Käufe, Software-Updates oder finanzielle Hilfen versprechen. Die E-Mails enthalten dabei eine Telefonnummer der vermeintlichen Kundenbetreuung. Sobald die Opfer diese Nummer anrufen, werden sie direkt mit einem der betrügerischen Callcenter-Mitarbeiter verbunden und der Angriff beginnt.

Obgleich es eine Herausforderung ist, die TOAD-Aktivitäten bestimmten Gruppen zuzuordnen, gelang es Proofpoint mehrere Aktivitäts-Cluster in Indien zu identifiziert. Die meisten Aktivitäten in diesem Zusammenhang spielen sich dabei in drei Städten ab: Kolkata, Mumbai und Neu-Delhi. Proofpoint konnte zudem anhand der Interaktionen der Täter mit den Security-Experten sowie anhand von öffentlich zugänglichen Informationen, die in Betrugsforen und auf YouTube geteilt wurden, mehrere physische Standorte Täter ausfindig machen.

Kommentar von Sherrod DeGrippo, VP, Threat Research and Detection bei Proofpoint, zu den neuesten Erkenntnissen von Proofpoint in Sachen Cyberkriminalität via Callcenter:

„Cyberkriminelle werden sehr kreativ bei ihren Ködern. Eine gefälschte Quittung für Justin-Bieber-Tickets oder den Kauf einer Schusswaffe erregen zumeist genug Aufmerksamkeit, um selbst den wachsamsten E-Mail-Empfänger hinters Licht zu führen. Sollte der Empfänger hierauf reagieren und versuchen, die angeblichen Kosten anzufechten, folgt eine ausgeklügelte Infektionskette, die erhebliche menschliche Interaktion erfordert. Dabei können die Opfer die schlimmste Erfahrung mit einem vorgetäuschten Kundenservice machen, die man sich nur vorstellen kann und die letztendlich im Diebstahl von Geld bzw. einer Malware-Infektion mündet.“

www.proofpoint.com/de