Proofpoint, Inc., ein Next-Generation Cybersecurity- und Compliance-Unternehmen, warnt aktuell vor den wachsenden Gefahren von BEC (Business Email Compromise). Mit Hilfe dieser Taktik, also der Fälschung geschäftlicher E-Mail-Kommunikation, versuchen sich Cyberkriminelle zusehends zu bereichern.

Im Rahmen dieser Angriffe geraten zunehmend auch die Lieferketten großer wie kleiner Unternehmen in den Fokus der Kriminellen.

Business Email Compromise (BEC) gilt gemeinhin als die teuerste Angriffsmethode im Bereich Cybercrime. Bereits in den vergangenen Wochen hat Proofpoint immer wieder auf die Gefahren dieser Angriffstaktik und seiner unterschiedlichen Ausprägungen aufmerksam gemacht. In seinem aktuellen Blog widmet sich der Cybersecurity-Experte nun einer weiteren Sonderform von BEC: dem so genannten Supplier (Invoicing) Fraud.

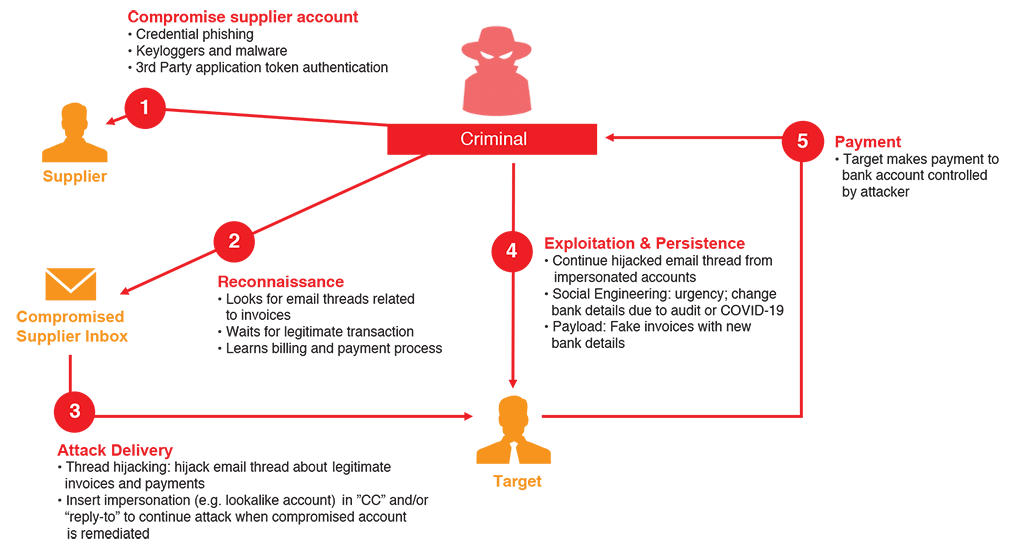

Während beispielsweise BEC mittels Geschenkkartenbetrug für die Cyberkriminellen vergleichsweise einfach zu realisieren ist, da hierbei zuweilen eine einzige E-Mail an einen einzelnen Mitarbeiter einer Organisation, ausreicht, gestaltet sich Supplier Fraud oftmals ungemein komplexer. Denn bei dieser Betrugsform müssen die Angreifer in der Regel zunächst einen Lieferanten eines Unternehmens kompromittieren und diesen sodann in der geschäftlichen Kommunikation imitieren. Damit ein solcher Angriff aus Sicht der Cyberkriminellen erfolgversprechend verlaufen kann, müssen diese unter Umständen über einen längeren Zeitraum Zugriff auf die E-Mail-Kommunikation eines Lieferanten haben und dessen Nachrichtenverkehr ausforschen, um den Zulieferer bei der eigentlichen Attacke glaubhaft nachahmen zu können.

Das Vorgehen der Cyberkriminellen

Ziel von Supplier Fraud ist es in der überwiegenden Anzahl der Fälle, fingierte Rechnungen an Geschäftspartner der imitierten Organisation zu stellen oder die Bezahlung einer legitimen Rechnung auf von den Cyberkriminellen kontrollierte Konten umzuleiten. Beides kann für das betroffene Unternehmen im schlimmsten Fall zu Schäden in Millionenhöhe führen. Um solche Gewinne für sich zu generieren, lassen die Angreifer selbstverständlich nichts unversucht, um den Erfolg ihrer Attacke sicherzustellen.

Wie die von Proofpoint verhinderten und analysierten Supplier-Fraud-Attacken nahelegen, nutzen die Cyberkriminellen bei ihren Angriffen – wie bereits angesprochen – zuvor kompromittierte E-Mail-Accounts, um sich in eine bestehende Geschäftskommunikation einzuklinken. Damit umgehen sie gängige Authentifizierungsmechanismen wie DKIM, SPF oder DMARC.

In nachfolgendem Diagramm veranschaulicht Proofpoint die Taktik der Cyberkriminellen beim Supplier (Invoicing) Fraud:

Weitere Informationen zum Thema BEC, seiner Sonderform dem Supplier (Invoicing) Fraud sowie Screenshots zugehöriger Angriffs-E-Mails sollten hier zur Verfügung stehen.

https://www.proofpoint.com/us