In einer Zeit von Remote-Arbeit nimmt die Nutzung von Tools für Videokonferenzen und Online Meetings deutlich zu. 61 Prozent aller Unternehmen benutzten solche Tools in Deutschland im Jahr 2020. Es ist daher keine Seltenheit mehr, in seinem Outlook-Postfach eine E-Mail mit dem Betreff: „XX lädt Sie zu einem geplanten Zoom-Meeting ein“ vorzufinden.

Es ist bereits Routine, diese einfach zur Kenntnis zu nehmen und auf den eingebetteten Link zu klicken. Doch gerade diese fehlende Vorsicht kostete ein australisches Unternehmen viel. In Deutschland nutzen in etwa 21 Prozent der Unternehmen Zoom. Allerdings ist dieser Fall auch auf alle vergleichbaren Videokonferenz-Dienste anwendbar.

Kürzlich berichtete die Australian Finance Review, dass der größte institutionelle Kunde von Levitas Capital, Australian Catholic Super, im September eine Investition im Wert von 16 Millionen US-Dollar tätigte und der Fonds geschlossen werden sollte. Später wurde berichtet, dass dies auf einen gefälschten „Zoom Meeting Invite Phishing Link“ zurückzuführen sei, der von einem der Mitbegründer der Organisation versendet wurde. Die betrügerische Einladung hatte dann bösartige Software in das Levitas-Netzwerk eingeschleust, wodurch die Hacker die Kontrolle über die E-Mail-Systeme übernehmen konnten. In der Folge wurden betrügerische Rechnungen an andere Unternehmen geschickt, mit denen der Fonds zuvor zusammengearbeitet hatte.

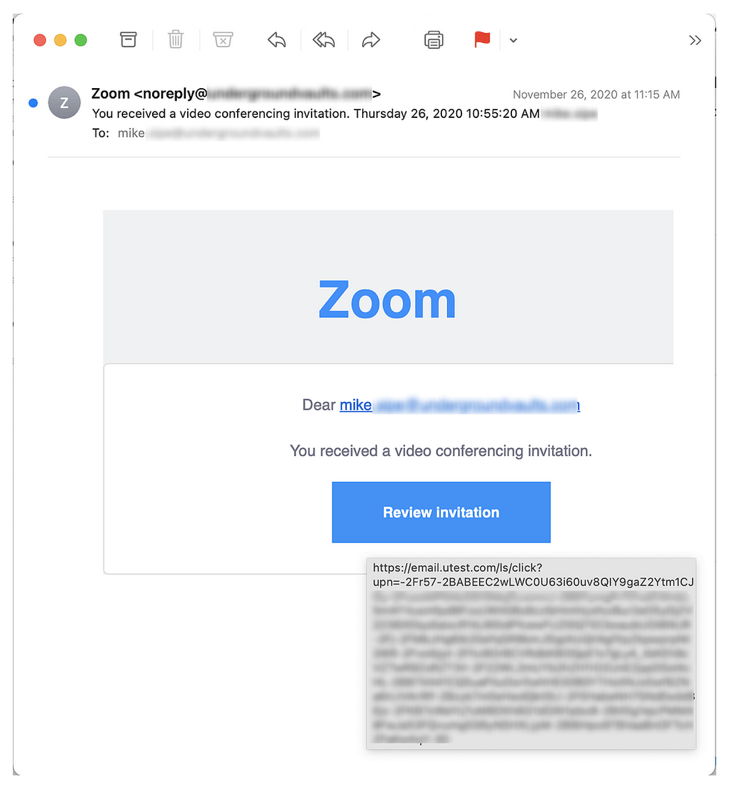

Die gefälschte Einladung, die dabei verwendet wurde, sah enorm realistisch aus:

Ende September überprüfte der Geschäftsführer Michael Fagan, ob Geld aus dem Hedge-Fonds auf das Konto der Commonwealth Bank von Levitas eingezahlt worden war, als er bemerkte, dass mehr als 8 Millionen US-Dollar fehlten. Er begann verzweifelt Telefonanrufe zu tätigen, um Überweisungen zu stoppen. Es gelang ihm, eine Zahlung über 5 Millionen US-Dollar an eine Bank in Singapur und eine Zahlung über 2,5 Millionen US-Dollar an Hongkong zu stoppen, aber es war zu spät, um die vorherigen Überweisungen zu verhindern oder rückgängig zu machen. Herr Fagan erhielt zwar einen Anruf vom Fondsverwalter, um die Transaktion zu überprüfen, aber er sagte ihnen, dass er sich mit ihnen in Verbindung setzen würde, um die Transaktion zu genehmigen, da er im Fitnessstudio sei. Er schickte eine E-Mail, als er ins Büro zurückkam, doch es war zu spät und die Hacker – die ja bereits Zugang zu seinen E-Mails hatten – schickten eine Bestätigung, um die Überweisung von 1,2 Millionen US-Dollar auf ein ANZ-Konto zu genehmigen.

Dieses jüngere Beispiel zeigt erneut, warum Cybersicherheitsexperten davor warnen, dass der Anstieg der Nutzung und der Anbieter von Videokonferenzanwendungen wie Zoom neue Möglichkeiten für Kriminelle schaffe, Menschen zu hacken. Durch den Anstieg von Mitarbeitern im Home Office und der Ausbreitung der „Work from anywhere“-Kultur lastet zusätzliche Sicherheitsverantwortung auf den Schultern jedes einzelnen Mitarbeiters.

Es ist wichtig, dass Unternehmen ihre Angestellten entsprechend hinsichtlich der gängigen Social Engineering-Taktiken wie dieser ständig weiterbilden. Um solche Angriffe abzuwehren, sollten alle Organisationen dringend in den Aufbau einer menschlichen Firewall investieren. Dafür müssen alle Mitarbeiter durch ein fortschrittliches New-School-Security-Awareness-Training und regelmäßig durchgeführte Phishing-Tests geschult werden, um Phishing zu erkennen. Ein Plug-In namens Phish-Alert-Button kann außerdem in das Firmen-Outlook installiert werden, um den Angestellten beim Umgang mit Phishing zu helfen. Über diesen Knopf können die Mitarbeiter seltsam aussehende und von unbekannten Absendern stammende E-Mails, hinter denen sie Phishing vermuten, direkt und einfach an die IT-Abteilung melden. Es lohnt sich also, in diese Maßnahmen zu investieren, denn niemand möchte in den Schlagzeilen wegen eines IT-Zwischenfalles landen und so das Vertrauen der Kunden und Partner einbüßen.