Digital Shadows hat das Ausmaß von firmeninternen Zugriffsschlüsseln untersucht, die im Rahmen der Softwareentwicklung unbeabsichtigt auf Kollaborationsplattformen und Code-Hostern veröffentlicht werden. Über einen Zeitraum von 30 Tagen scannten die Analysten mehr als 150 Millionen Entitäten auf GitHub, GitLab und Pastebin und stießen dabei auf fast 800.000 exponierte Zugriffsschlüssel.

Zugriffsschlüssel ermöglichen die Systemauthentifizierung gegenüber Dritt- oder internen Systemen und erlauben dem Anwender häufig erweiterte Berechtigungen. Daher stehen diese Zugangsdaten in der Regel unter besonderem Schutz und werden nur unter Auflagen mit Dritten geteilt (Shared Secrets). Fehlende Sicherheitspraktiken und Nachlässigkeiten auf der Seite von Entwicklern, Anwendern und Auftragnehmern führen jedoch immer wieder dazu, dass selbst hoch sensible Daten auf Repositories und Plattformen als „öffentlich“ eingestellt werden. Das versehentliche Teilen dieser Daten kann schwerwiegende Konsequenzen nach sich ziehen, wenn Angreifer sich unbefugt Zugang zu geschäftskritischen Systemen verschaffen.

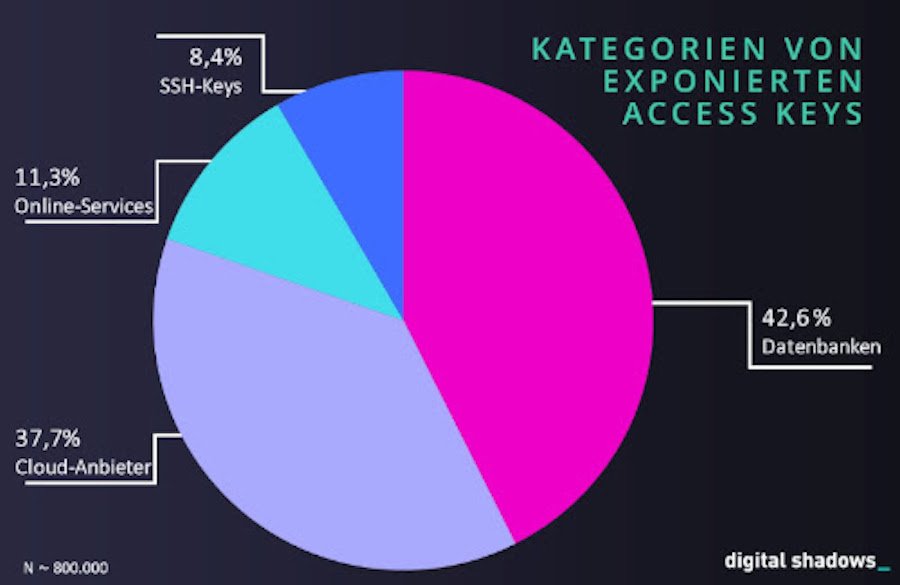

Nach Digital Shadows lassen sich die gefundenen Zugriffsschlüssel in folgende Kategorien einordnen:

- Datenbanken

Mehr als 40% der Access Keys ermöglichen den Zugang zu unternehmenseigenen Datenbanksystemen, darunter IBM DB2, Microsoft SQL Server, MongoDB, MySQL, Oracle DB, PostgreSQL, RabbitMQ und Redis. Insgesamt entdeckten die Analysten 129.550 Zugangsdaten, wobei Redis (37,2%), MySQL (23,8%) und MongoDB (19,3%) am häufigsten betroffen sind.

- Cloud-Anbieter

Rund 38% der Zugriffsschlüssel verweisen auf Unternehmenskonten bei Cloud-Anbietern. Die meisten exponierten Anmeldedaten finden sich demnach bei Google (56,5%), gefolgt von Microsoft Azure Storage (22,7%) und Azure SAS (12,4%). Auf den Marktführer Amazon Web Services entfallen hingegen nur 8,3% der exponierten Zugriffsschlüssel.

- Online-Services

11% der Daten betreffen Online-Dienste, darunter Kollaborationsplattformen wie Slack und Zahlungssysteme wie Stripe. Beunruhigend ist auch die große Zahl an exponierten Google OAuth IDs (95%). Sie können genutzt werden, um von Anwendern die Erlaubnis zu erhalten, Dateien im Filehosting-Dienst Google Drive zu speichern.

„Softwareentwicklung findet heute nicht mehr im Alleingang, sondern in Zusammenarbeit mit Partnern und Dienstleistern statt. Das macht es schwieriger, die Einhaltung von Sicherheitspraktiken zu überwachen“, erklärt Stefan Bange, Country Manager DACH bei Digital Shadows. „Auf Kollaborationsplattformen und Code-Repositories werden tagtäglich technische Informationen geteilt – darunter leider auch Authentifizierungsschlüssel und Secrets. Auf Seite der Anwender passiert das oft ohne böse Absicht. Cyberkriminelle jedoch halten gezielt nach diesen Informationen Ausschau, um sich damit Zugriff auf Unternehmensnetzwerke zu verschaffen. Die Datenbanken, Online-Service oder Cloud-Anbieter selbst verfügen in den meisten Fällen über ausreichende Sicherheitsmechanismen. Nur leider mangelt es nach wie vor am Sicherheitsbewusstsein vieler Mitarbeiter, diese auch kontinuierlich und sorgfältig umzusetzen.“

www.digitalshadows.com/de