Die Bösewichte, die Phishing-Kampagnen durchführen, sind nichts Besonderes, aber unerbittlich innovativ. Bei der Betrachtung neuer Trends im Phishing-Bereich, konzentrieren wir uns oft ausschließlich auf die technischen Innovationen der Malware, die auf den Desktops der Anwender bereitgestellt wird.

Während die Entwicklungen bei bösartiger Software in den letzten Jahren auffällig waren, vor allem bei Ransomware, sollten nicht die anderen kleineren, subtileren Innovationen, die Online-Betrüger in ihren Phishing-Kampagnen verwenden, übersehen werden. Das Herzstück jedes Phishings, der in den Posteingangsfächern der Benutzer landet, ist ein Social Engineering Job – ein Versuch, leichtgläubige Benutzer dazu zu bringen, realitätswidrige Behauptungen zu glauben und sie dann zu gefährlichen Aktionen, zu überreden.

Die Kunst des Lügens ist eine der dunklen Künste – ein Unterfangen, das diejenigen mit der Geduld für kleine Gesten und einem scharfen Blick für scheinbar harmlose Details, die dennoch den Unterschied ausmachen, belohnt. Im Folgenden werfen wir einen Blick auf mehrere Trends im Bereich Social Engineering, die wir in den Phishing-E-Mails beobachtet haben und die Kunden über den Phishing Alert Button (PAB) mit uns teilen möchten. Klassische Phishing-E-Mails necken die Nutzer oft mit Angeboten, die zu gut sind, um wahr zu sein (denken Sie an nigerianische 419 Phishings und andere ähnliche Vorauszahlungsbetrügereien).

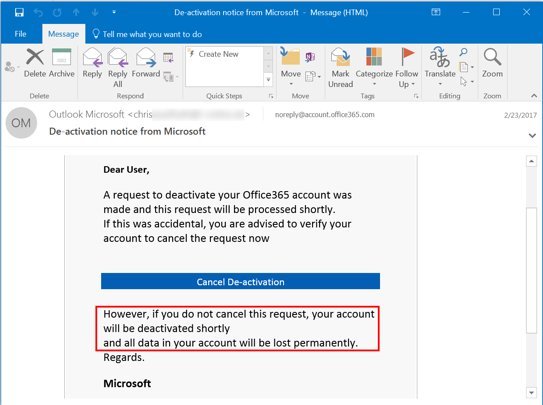

Oder sie behaupten, dass kleinere Probleme mit Online-Konten behoben werden müssen (z.B. ihre stereotypen Zugangsdaten, die die Nutzer einladen, sich auf gefälschten Online-Banking-Seiten anzumelden, um ihre Identität zu bestätigen oder Datenprobleme zu korrigieren). Die Bösewichte setzen die Mitarbeiter mit ihren Kampagnen unter Druck. Hier ist ein typisches Beispiel, das wir als „negative Folgen vermeiden“ Phishing nennen werden:

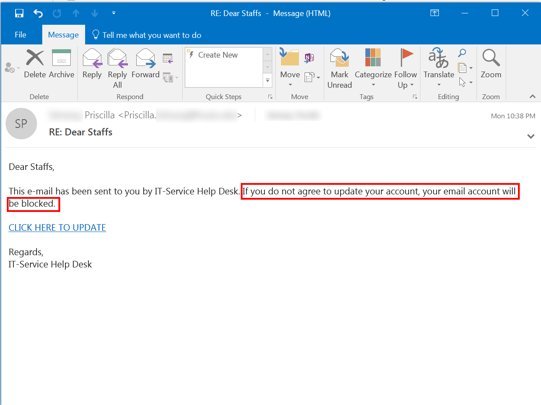

Und hier ist eine Variante, die angeblich aus dem IT-Helpdesk eines Unternehmens stammt:

Das Ziel dieses Phishings ist es eindeutig, die Benutzer zu zwingen, auf ein unmittelbares Problem, das für den Empfänger von lebenswichtigem Interesse ist, zu reagieren (nur wenige von uns könnten unsere Jobs mit einem deaktivierten E-Mail-Konto erledigen, trotz der schieren Menge an Ärger, die uns eine aktive Person täglich verursacht). Die Warnung der Nutzer vor negativen Folgen ist jedoch nicht der einzige Weg, wodurch gezielte Marken erzwungen werden können, auf Anfragen zu reagieren.

Die Aussicht auf einen bevorstehenden Anruf reicht für viele Desktopgebundene Benutzer aus, um die Eröffnung eines infizierten Anhangs zu rechtfertigen. Wenn die Bösewichte jedoch einen maximalen Druck auf die Benutzer ausüben möchten, bringen sie zunehmend die großen Entscheidungsträger mit. Zum Beispiel den Präsidenten oder CEO einer bestimmten Organisation.

Die meisten Betrugs-Phishings beginnen mit einer einfachen Frage: „Bist du im Büro?“ oder „Bist du an deinem Schreibtisch?“ Beachten sie, wie diese einfache einzeilige Variante den Empfänger sofort unter Druck bringt und eine konforme, unbedachte Antwort verlangt.

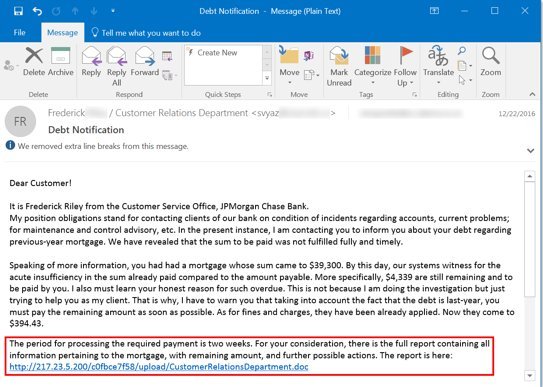

Benutzer in eine schwierigen Situation zu bringen, ist nicht der einzige Weg, diese zu überzeugen, einen infizierten Anhang zu öffnen oder auf einen gefährlichen Link zu klicken. Manchmal genügt ein subtilerer, weniger offensichtlicher Ansatz. In diesem Phishing erschaffen die Bösewichte eine alternative Realität, die detailreich ist. Dadurch werden Kunden potenzieller Marken verwirrt und sind dazu gezwungen, auf einen bösartigen Link zu klicken, sodass sie den Sinn der E-Mail, die vor ihnen auf ihrem Bildschirm steht, verstehen können.

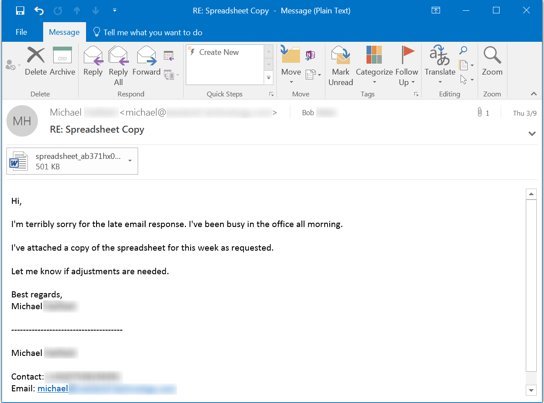

Die Menge an Kontext und Details kann sich als Hürde für das Handeln erweisen. Beachten Sie, wie ungenau der Aufruf zum Handeln in dem oben genannten Phishing und im dritten Absatz der E-Mail versteckt ist. Einige Benutzer werden dies möglicherweise nicht sehen. In vielen Fällen kann eine kleine Entdeckung von persönlichem Kontext und Details ausreichen, um eine alarmierende Aufforderung ein infiziertes Word-Dokument zu öffnen, in ein alltägliches Büroereignis umwandeln:

Eine Sache, auf die sich die Bösewichte verlassen, ist die Verwirrung seitens der Mitarbeiter von Firmenbüros. Merkwürdigerweise, sind unerwartete Anfragen in vielen Büroumgebungen häufig – solche Aufforderung nachzukommen, könnte von vielen Mitarbeitern als normal betrachtet werden.

Wenn kleine Details ausreichen

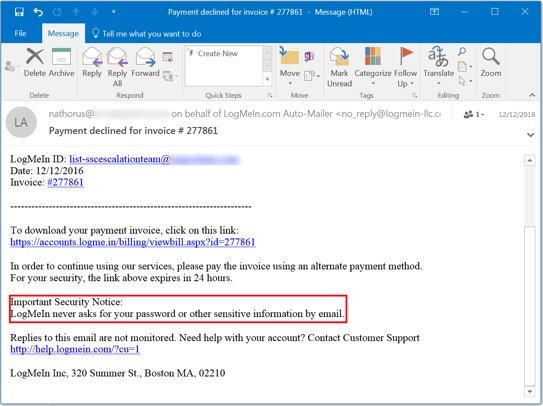

Subtile, kleine Details, die Phishing-E-Mails legitim erscheinen lassen, würden (oder sollten zumindest) den Verdacht erregen.

Offensichtlich werden die Phishing Anmeldeinformationen genau das tun, was im Disclaimer nicht angegeben ist: das Passwort des Benutzers und andere sensible Informationen per E-Mail anfordern. Je dreister solche kleinen Details sind, desto überzeugender können sie sein:

Schlechte Grammatik ist nicht mehr das, was sie mal war

Ein Großteil der Ratschläge, die den Nutzern in den letzten Jahren zur Erkennung von Phishing-E-Mails gegeben wurden, bestand daraus unzulässige Grammatik- oder Syntax- und Rechtschreibfehler zu erkennen. Obwohl viele frühere Phishing-Kampagnen urkomisch und ungeschickt gewesen sind, sind die Bösewichte im Umgang mit Malware und Social Engineering Hooks, die darauf abzielen, den gezielten Organisationen maximalen Schaden zu verursachen, sehr erfahren.

Man kann sich nicht mehr darauf verlassen, dass die Bösewichte dumm oder plattfüßig sind. Sie verführen Mitarbeiter mit immer anspruchsvolleren Social Engineering Hooks und führen Phishing-Kampagnen durch, die die Langeweile und Verwirrung einer typischen Büroumgebung ausnutzen. Um diese Art von subtil gemachten Social Engineering-Angriffen zu bekämpfen, benötigen Unternehmen ein Security Awareness-Training, denn wenn die E-Mail- Sicherheitslösung diese Art von raffiniertem Angriff nicht erkennt und der Angreifer erst im Netzwerk sein Unwesen treibt, sind die Mitarbeiter die letzte Verteidigungslinie.

www.knowbe4.com