S

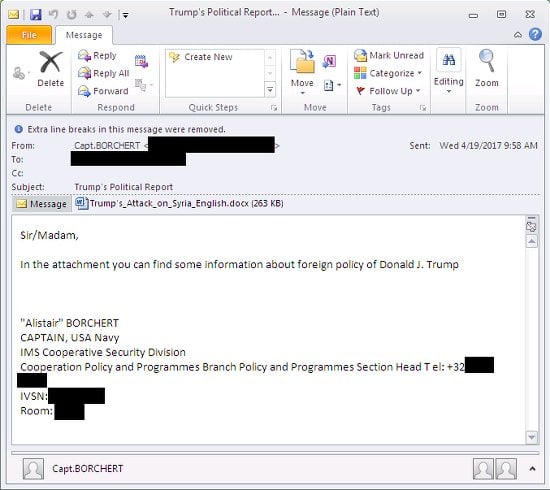

Im selben Zeitraum hat eine Phishing-E-Mail die Aufmerksamkeit des europäischen Security-Software-Herstellers ESET erregt. Opfer der Attacke sollten mit Informationen zum kürzlich durch die Medien gegangenen Raketenangriff in Syrien dazu gebracht werden, einen E-Mail Anhang zu öffnen, welcher das bereits bekannte Spionage-Tool „Seduploader“ enthält.

Verbreitung von Spionage-Malware

Das Word-Dokument mit dem Dateinamen „Trump’s_Attack_on_Syria_English.docx“ verwendet zwei Zero-Day-Exploits (0days), welche Schwachstellen in Microsoft ausnutzten. Der eine Exploit ist eine Remote Code Execution Sicherheitslücke (RCE) in Microsoft Word (CVE-2017-0261). Der andere sorgt für eine lokale Privileg-Eskalation (LPE) in Windows (CVE-2017-0263). Microsoft hat bereits reagiert und einen Notfall-Patch veröffentlicht, der mit dem monatlichen Sicherheits-Update verbreitet wurde.

Dieses Mal lockte die Phishing-E-Mail mit Informationen zu Trumps Angriff in Syrien. Quelle: ESET Blog

„Die Sednit-Gruppe zeigt, dass sie noch weit davon entfernt ist, aufzuhören“, sagt Alexis Dorais-Joncas, ESET Security Intelligence Team Lead. „Sie halten zwar an alten Gewohnheiten fest – wie beispielsweise alte Codes wiederzuverwenden und bekannte Angriffsmethoden auszunutzen. Allerdings haben wir über die letzten Monate hinweg auch verschiedene Verbesserungen im ‚Seduploader‘ festgestellt.“

Sednit-Gruppe weiterhin aktiv

ESET Forscher beobachten die Aktivitäten der Sednit-Gruppe, die auch unter den Pseudonymen APT28, Fancy Bear und Sofacy bekannt ist, bereits seit längerem. Die Hacker-Gruppe, operiert seit mindestens 2004 mit dem Zweck, vertrauliche Informationen von planmäßig ausgewählten Zielen zu erbeuten.