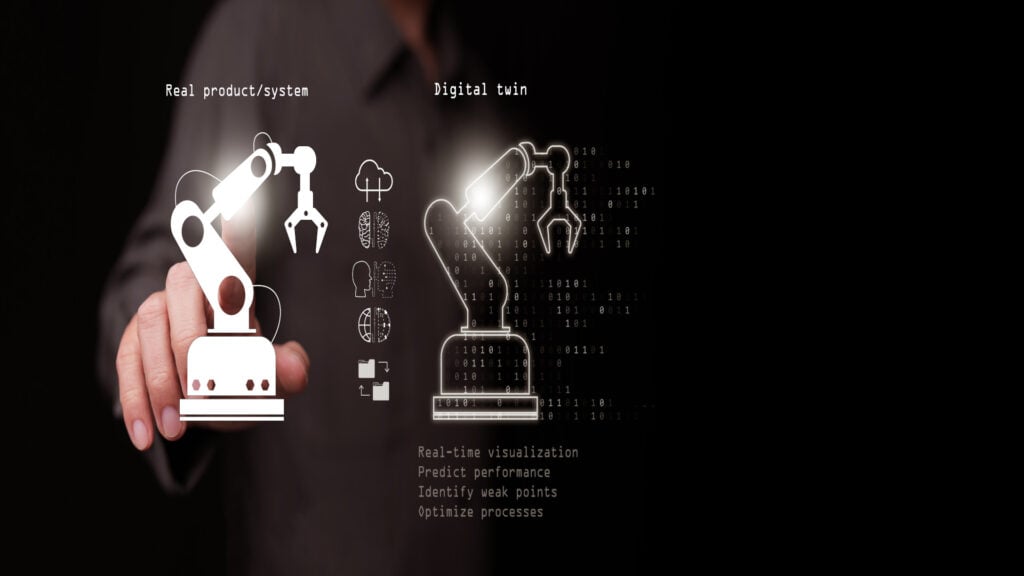

Effizienz-Wunder oder Sicherheits-Albtraum? Ein Digitaler Zwilling ist das exakte Abbild Ihrer kritischen Infrastruktur – und damit die perfekte Vorlage für lautlose Sabotage.

Wer das virtuelle Modell kontrolliert, beherrscht die physische Realität. Erfahren Sie, warum klassische Firewalls hier versagen und wie Sie den „digitalen Schatten“ Ihres Unternehmens vor Spionage und Manipulation schützen.

In der modernen Industrie 4.0 ist der Digitale Zwilling (Digital Twin) das Herzstück der Optimierung. Er ist weit mehr als eine statische 3D-Visualisierung; er ist ein dynamisches, softwarebasiertes Modell, das über den gesamten Lebenszyklus hinweg mit seinem physischen Gegenstück, dem Asset, synchronisiert wird. Durch den konstanten Fluss von Echtzeitdaten aus IoT-Sensoren ermöglicht er präzise Vorhersagen, Belastungstests und eine hocheffiziente vorausschauende Wartung (Predictive Maintenance).

Doch genau diese Detailtiefe macht ihn zum Hochrisiko-Objekt. Ein kompromittierter Digitaler Zwilling ist kein simpler Datenverlust, sondern die Offenlegung der gesamten betrieblichen Logik.

Industriespionage 2.0: Der gläserne Betrieb als Beute

Früher mussten Angreifer mühsam CAD-Dateien aus lokalen Servern stehlen oder physische Aufklärung vor Ort betreiben. Heute liefert ein Zugriff auf die Digital-Twin-Plattform alle Informationen auf einmal: Konstruktionsdetails, Materialeigenschaften, exakte Prozessparameter und sogar die chemischen Rezepturen der Produktion.

Das Geistige Eigentum (Intellectual Property, IP) ist im Zwilling hochgradig konzentriert. Ein Hacker muss nicht mehr das Netzwerk durchsuchen; er findet die Essenz des Unternehmenswerts in einem einzigen, strukturierten Modell. Da diese Zwillinge oft in Cloud-Umgebungen gehostet werden, um Kollaboration zu ermöglichen, erweitert sich die Angriffsfläche von der geschützten Werkshalle auf das öffentliche Netz.

Das gefährlichste Szenario ist die virtuelle Sabotage. Da der Digitale Zwilling die physikalischen Grenzen der realen Anlage exakt abbildet, können Angreifer ihn als risikofreie Testumgebung nutzen.

Sie können im virtuellen Modell simulieren, welche Kombination von Ventilöffnungen und Druckverhältnissen zu einem katastrophalen Versagen der realen Anlage führt. Haben sie die Schwachstelle im „digitalen Sandkasten“ identifiziert, übertragen sie diesen Angriff auf die physische OT-Umgebung (Operational Technology). Der Angriff erfolgt dann zielgerichtet, hocheffizient und oft erst bemerkbar, wenn es für Gegenmaßnahmen zu spät ist.

Daten sind entscheidend

Ein Digitaler Zwilling ist nur so gut wie die Daten, die ihn speisen. Hier liegt die technische Achillesferse: die Verbindung zwischen den IoT-Sensoren im Feld und dem Modell in der IT-Welt. Fachlich müssen IT-Entscheider hier zwei Angriffsvektoren priorisieren:

- Integritätsverlust durch Man-in-the-Middle (MitM): Angreifer manipulieren die Sensordaten auf dem Weg zum Zwilling. Meldet ein Sensor korrekte Werte, ein Angreifer schleust jedoch falsche Daten ein, „glaubt“ der Zwilling an einen falschen Betriebszustand. Die darauf basierenden automatisierten Optimierungsbefehle, die der Zwilling an die Maschine zurücksendet, können diese dann mutwillig zerstören.

- Sensor-Spoofing: Angreifer übernehmen die Identität eines Sensors (Device Identity Theft). Ein bösartiges Gerät gibt sich als legitimer Sensor aus und flutet den Zwilling mit Rauschen oder gezielten Falschinformationen, um die Simulationsergebnisse zu verfälschen.

Schutz bietet hier nur eine konsequente End-to-End-Verschlüsselung auf Basis von TLS 1.3 oder DTLS sowie eine hardwarebasierte Authentifizierung (z. B. via TPM-Module oder Secure Elements in den Sensoren).

Silent Attacks: Manipulation der Simulations-Algorithmen

Ein extrem tiefgehender Angriff betrifft die Modell-Logik selbst. Wenn Angreifer die mathematischen Algorithmen oder die KI-Parameter innerhalb des Zwillings verändern, entstehen sogenannte „Silent Attacks“.

Hierbei bleiben die Eingangsdaten korrekt, aber die Interpretation ist fehlerhaft. Ein Beispiel: Der Zwilling ist darauf trainiert, Vibrationen zu analysieren. Ein Angreifer verschiebt die Schwellenwerte für den Alarm minimal nach oben. Die Maschine vibriert gefährlich, aber der Zwilling meldet „Normalzustand“. Die herkömmliche IT-Sicherheit erkennt diesen Angriff nicht, da keine Schadsoftware ausgeführt wird, sondern lediglich legitime Parameter innerhalb der Simulations-Software geändert wurden.

Wie kann man sich am besten schützen?

Um ein neues Security-Level zu erreichen, müssen Unternehmen die Grenzen zwischen IT und OT einreißen und ein Integrated Digital Twin Security Framework etablieren:

- Non-Human Identity Management (NHI): Jede Komponente – vom Sensor bis zur Simulations-Engine – muss eine eindeutige, kryptografisch verifizierbare Identität besitzen. Zugriffsberechtigungen müssen nach dem Least-Privilege-Prinzip vergeben werden.

- Physikalische Plausibilitätsprüfungen: Implementieren Sie eine Sicherheitsebene, die Simulationsergebnisse gegen physikalische Naturgesetze prüft. Ein digitaler Wert, der eine unmögliche Temperaturänderung innerhalb einer Millisekunde anzeigt, muss sofort als manipuliert markiert werden.

- Behavioral Anomaly Detection: Nutzen Sie KI, um nicht nur die Maschine, sondern den Datenfluss des Zwillings selbst zu überwachen. Ungewöhnliche Abfragemuster oder Änderungen an den Simulationsalgorithmen müssen Alarme auslösen.

- Verschlüsselung der Modell-Logik: Schützen Sie nicht nur die Daten, sondern auch das Modell selbst durch Attestation-Verfahren und vertrauenswürdige Ausführungsumgebungen (Trusted Execution Environments, TEE).

Kein Zwilling ohne Schutzschild

Der Digitale Zwilling ist der Schlüssel zur Wettbewerbsfähigkeit, darf aber niemals ohne ein begleitendes Sicherheitskonzept implementiert werden. Der Schutz des virtuellen Abbilds ist oftmals die einzige Garantie für die Sicherheit der physischen Produktion. IT-Leiter müssen den Zwilling als hochsensibles Asset behandeln, das ein Security-Level erfordert, das weit über Standard-IT-Maßnahmen hinausgeht.