Alle Benutzer*innen des Bitcoin-Netzwerks besitzen viele verschiedene Schlüsselpaare, jeweils bestehend aus einem privaten und einen öffentlichen Schlüssel. Diese werden typischerweise mittels einer Bitcoin-Software in einem sogenannten Wallet verwaltet.

Jedes Schlüsselpaar wird für genau eine Transaktion verwendet, beliebig viele neue Schlüsselpaare können erzeugt werden.

Die Blockchain selbst besteht, wie der Name schon sagt, aus einer Verkettung von Blöcken, die jeweils eine Liste von Bitcoin-Transaktionen enthalten. Transaktionen werden dabei untereinander in eine zeitliche Reihenfolge gebracht, damit stets klar ist, dass nur Bitcoins ausgegeben werden können, die man als Benutzer*in auch tatsächlich zuvor irgendwann einmal erhalten hat. Auch die jeweiligen (Transaktions-)Blöcke der Blockchain werden in eine zeitliche Reihenfolge gebracht.

Die Blockchain besteht somit quasi ausschließlich aus gültigen Transaktionsdaten – es werden keinerlei Kontostände über die Benutzer*innen gespeichert. Um zu erfassen, wie viele Bitcoins die jeweiligen Benutzer*innen besitzen, müssen zunächst also stets die entsprechenden Transaktionen innerhalb der Blockchain nachvollzogen werden. Das erledigt typischerweise die jeweilige Bitcoin-Software automatisch, mit der das eigene Wallet verwaltet wird.

Aufbau einer Transaktion

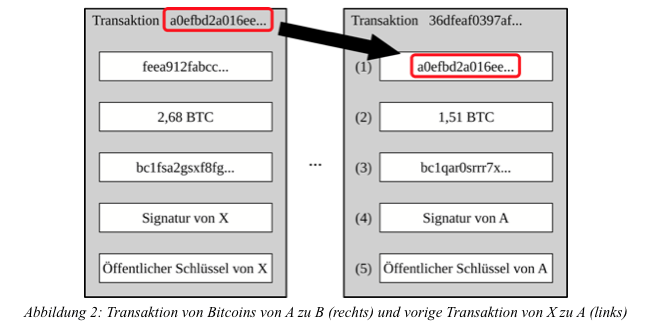

Jede Transaktion, in der eine Person A Bitcoins an eine Person B schickt, enthält im Wesentlichen fünf wichtige Komponenten:

- Den Hash der vorigen Transaktion, in der A die Bitcoins selbst erhalten hat, die nun an B geschickt werden sollen

- Den Betrag an Bitcoins, der transferiert werden soll

- Die Empfängeradresse (abgeleitet vom öffentlichen Schlüssels von B)

- Die digitale Signatur von A (erstellt mit dem privaten Schlüssel von A)

- Den öffentlichen Schlüssel von A

In Abbildung 2 wird auf der rechten Seite die Transaktion von A zu B mit den oben genannten Komponenten dargestellt, auf der linken Seite ist die vorhergehende Transaktion zu sehen, mit der A genug Bitcoins erhalten hat, um B welche zu schicken.

Mit diesen fünf Komponenten lassen sich alle relevanten Aspekte der Transaktion von allen Benutzer*innen überprüfen: Der Hash (1) der vorigen Transaktion stellt sicher, dass diese vorige Transaktion tatsächlich existiert hat. Aus der so referenzierten vorigen Transaktion lässt sich außerdem ablesen, ob der Betrag an Bitcoins, der transferiert werden soll (2), auch wirklich verfügbar ist. Mit dem öffentlichen Schlüssel von A (5) lässt sich überprüfen, dass die vorige Transaktion wirklich an A ging, denn in dieser muss die Empfängeradresse von A stehen (abgeleitet vom öffentlichen Schlüssel von A) – so wie nun die Empfängeradresse von B (3) in der neuen Transaktion steht. Weiterhin lässt sich anhand des öffentlichen Schlüssels von A die digitale Signatur von A (4) überprüfen und damit sicherstellen, dass A wirklich die Bitcoins an B schicken möchte.

Nachdem die Transaktion ausgeführt wurde, also A die Bitcoins an B verschickt hat, wird das Schlüsselpaar von A, das für diese Transaktion verwendet wurde, nicht mehr benutzt.

Aufbau eines Blocks

Da innerhalb der Blockchain sehr viele neue Transaktionen gleichzeitig erzeugt werden, die alle verifiziert werden müssen, werden diese aus Effizienzgründen in Blöcken zusammengefasst. Um auch hier die zeitliche Reihenfolge aller Blöcke an Transaktionen genau nachzuvollziehen, enthält jeder Block den Hash des vorigen Blocks. Somit lässt sich auch für jeden Block innerhalb der Blockchain stets nachvollziehen, dass der vorige Block bereits existiert haben muss, da ansonsten der im aktuellen Block enthaltene Hash des vorigen Blockes nicht existieren könnte.

Die Verifikation der Transaktionen innerhalb eines Blocks werden von den Benutzer*innen durchgeführt. Diese verifizieren zunächst die enthaltenen Transaktionen und berechnen anschließend den Hash des Blocks. Damit Benutzer*innen aber überhaupt einen Anreiz haben, sich an dieser Verifikation zu beteiligen, wurde das Konzept des Minings entworfen. Der beim Mining zu erbringende sogenannte Proof of Work schützt dabei vor gezielter Manipulation von Transaktionen innerhalb der Blockchain.

Im letzten Teil wird der Begriff „Mining“ beschrieben und eine Einschätzung zur Sicherheit von Bitcoin gegeben.

York Yannikos, https://www.sit.fraunhofer.de/de/

Lesen Sie hier Teil 1:

Wie funktioniert eine Kryptowährung wie Bitcoin?

Lesen Sie hier Teil 3:

Bitcoin: Mining und Proof of Work