Ransomware, Virtualisierung und NIS2 machen klassische Backups obsolet. Dieser Artikel zeigt, wie moderner VM-Schutz 2026 wirklich funktioniert.

Um die Betriebskontinuität in modernen IT-Infrastrukturen zu gewährleisten, bildet das IT-Grundschutz-Kompendium des BSI den maßgeblichen Referenzrahmen. Die Absicherung folgt dabei einem dualen Ansatz: Während der Baustein CON.3: Datensicherungskonzept die strategischen Grundlagen wie die 3-2-1-Regel und die Verpflichtung zu regelmäßigen Wiederherstellungstests definiert, adressiert der Baustein SYS.1.5: Virtualisierung die technischen Spezifika.

Das BSI fordert hierbei insbesondere eine strikte Trennung der Administrations- und Backup-Netze sowie eine Verschlüsselung der virtuellen Festplatten (VMDK/VHDX), um unbefugtes Auslesen zu verhindern. Ein kritischer Aspekt in der Praxis ist der Umgang mit Snapshots: Diese dürfen laut BSI explizit nicht als Ersatz für ein vollwertiges Backup betrachtet werden und sollten nach Wartungsarbeiten zeitnah gelöscht werden, um die Systemintegrität nicht zu gefährden. Ergänzend dazu sollten IT-Verantwortliche die Umsetzungshinweise zum IT-Grundschutz heranziehen, um spezifische Anforderungen an das Backup-Design und die Revisionssicherheit in Cloud- oder On-Premise-Clustern umzusetzen.

Warum klassische Backups in virtuellen Umgebungen versagen

In modernen Rechenzentren ist die Virtualisierung der Standard. Doch mit der Flexibilität von VMware, Proxmox oder Hyper-V steigen die Anforderungen an die Datensicherung erheblich. Ein einfaches Kopieren von VM-Dateien reicht längst nicht mehr aus – und kann im Ernstfall sogar zu inkonsistenten, nicht wiederherstellbaren Zuständen führen. Um Ausfallzeiten (RTO – Recovery Time Objective) und Datenverlust (RPO – Recovery Point Objective) zu minimieren, setzen Unternehmen auf eine Kombination aus blockbasierter Sicherung, intelligenter Deduplizierung und konsequentem Schutz vor Ransomware.

Ein zentrales Problem ist die Konsistenz laufender VMs: Eine virtuelle Maschine, die während des Backups aktiv schreibt, kann inkonsistente Daten hinterlassen. Moderne Backup-Lösungen adressieren dies durch den Einsatz von Hypervisor-APIs und sogenannten VSS-Snapshots (Volume Shadow Copy Service) auf Windows-Gastsystemen, um einen applikationskonsistenten Zustand sicherzustellen.

Die Mechanik: Wie virtuelle Maschinen gesichert werden

Agentenloses Image-Backup über Hypervisor-APIs

Im Gegensatz zu physischen Servern werden virtuelle Maschinen (VMs) bevorzugt auf Image-Ebene gesichert. Anstatt einen Agenten in jedem Gastsystem zu installieren, greift die Backup-Software direkt auf den Hypervisor zu. Dieser Ansatz ermöglicht eine agentenlose, zentralisierte Verwaltung und reduziert den administrativen Aufwand erheblich.

Changed Block Tracking (CBT): Das Herzstück der inkrementellen Sicherung

Ein entscheidender Faktor ist hierbei das Changed Block Tracking (CBT). Der Hypervisor protokolliert auf Block-Ebene, welche Sektoren der virtuellen Festplatten seit der letzten Sicherung verändert wurden. Beim nächsten Backup-Lauf müssen nur diese spezifischen Blöcke übertragen werden. Das reduziert die Netzlast massiv und verkürzt Backup-Fenster von Stunden auf Minuten.

Lösungen wie Bareos nutzen hierfür dedizierte Plug-ins, die über offizielle Hypervisor-APIs (etwa VMware vStorage APIs for Data Protection, VADP) direkt mit der Infrastruktur kommunizieren. Bei Proxmox kommt die native Proxmox Backup Server (PBS) API zum Einsatz, die CBT über das Dirty Bitmap-Protokoll implementiert.

Fachliche Klarstellung: CBT ist nicht zu verwechseln mit „Dirty Bitmaps“ in QEMU/KVM (Proxmox). Beide erfüllen dieselbe Funktion, nutzen aber unterschiedliche Implementierungen. VMware nennt diese Funktion CBT, während der offizielle QEMU-Term „Persistent Dirty Bitmaps“ lautet.

Applikationskonsistenz: Mehr als nur ein Snapshot

Ein reiner Storage-Snapshot garantiert keine applikationskonsistente Sicherung. Datenbanken wie MySQL, PostgreSQL oder Microsoft SQL Server schreiben Daten zunächst in Transaktions-Logs, die erst periodisch auf die Hauptdatenbankdatei angewendet werden. Ohne korrekte Quiescing-Mechanismen (Einfrieren des Schreibvorgangs) kann ein Snapshot eine Datenbank in einem inkonsistenten Zwischenzustand erfassen. Moderne Backup-Lösungen nutzen hierfür Gastintegrations-Agenten oder Hypervisor-seitige Mechanismen (VMware Tools / QEMU Guest Agent), um einen konsistenten Zustand zu erzwingen.

Effizienz durch Deduplizierung und Kompression

Da sich viele VMs innerhalb eines Clusters ähneln (etwa identische Betriebssystem-Basisimages), enthalten Backup-Repositories enorme Mengen redundanter Daten. Hier setzt die globale Deduplizierung an: Identische Datenblöcke werden nur einmal gespeichert, unabhängig davon, welche VM sie enthält.

Modernes Verfahren wie das in Bareos 24 eingeführte „Dedupable Storage Backend“ (intern: aligned.data-Mechanismus) richten Datenblöcke so an vordefinierten Grenzen aus, dass die zugrundeliegenden Dateisysteme ZFS oder Btrfs Duplikate nativ erkennen und eliminieren können. ZFS nutzt hierfür den Deduplication Table (DDT)-Mechanismus, während Btrfs auf Out-of-Band Deduplication via duperemove setzt.

- Speicherersparnis: Bis zu 90 % bei Vollsicherungen homogener VM-Pools (etwa VDI-Umgebungen)

- Performance: Auslagerung der Rechenlast auf das Dateisystem, die Backup-Software bleibt ressourcenschonend

- Inline vs. Post-Process: Inline-Deduplizierung (zum Beispiel bei Rubrik/Cohesity) ist schneller, beansprucht jedoch mehr RAM; Post-Process-Deduplizierung (beispielsweise ZFS) ist günstiger

Wichtige Unterscheidung: Kompression verkleinert einzelne Dateien durch Algorithmen (etwa LZ4, Zstd). Deduplizierung hingegen identifiziert identische Datenblöcke über das gesamte Repository hinweg und speichert sie nur einmal. Beide Verfahren ergänzen sich und sollten kombiniert eingesetzt werden.

Schutzschild gegen Ransomware: Immutability und Air-Gap

Im Jahr 2026 ist die Bedrohung durch Ransomware omnipräsent. Angreifer haben ihre Taktiken professionalisiert: Sie verschaffen sich zunächst dauerhaften Zugang zum Netzwerk, erkunden die Backup-Infrastruktur und löschen oder verschlüsseln die Backups, bevor sie die Produktivsysteme angreifen. Eine „Backup-only„-Strategie ohne Schutzmaßnahmen ist gegen moderne Ransomware-Gruppen wirkungslos.

Die drei Säulen des Ransomware-resistenten Backups

| Maßnahme | Funktionsweise | Empfohlene Technologie |

| Immutability (WORM) | Backup-Daten werden für einen definierten Zeitraum eingefroren. Weder Administrator noch Schadsoftware kann sie löschen oder ändern. | S3 Object Lock, Veeam Hardened Repository, ZFS Retention |

| Air-Gap | Physische oder logische Trennung der Backups vom Produktionsnetz. Schadsoftware hat keinen Netzwerkpfad zu den Archiven. | Tape-Libraries (LTO), offline Festplatten, logischer Air-Gap via Veeam Backup & Replication |

| Verschlüsselung | TLS-gesicherte Übertragungswege und clientseitige AES-256-Verschlüsselung. Gestohlene Backup-Daten sind für Angreifer wertlos. | AES-256, TLS 1.3, clientseitige Schlüsselverwaltung (BYOK) |

NIS2-Hinweis: Die EU-Richtlinie NIS2 wurde in Deutschland durch das NIS-2-Umsetzungsgesetz am 6. Dezember 2025 in Kraft gesetzt (die EU-Umsetzungsfrist Oktober 2024 hatte Deutschland verpasst). Das Gesetz verpflichtet Unternehmen in kritischen Sektoren zu nachweisbar robusten Backup- und Recovery-Strategien. Immutable Backups und dokumentierte Restore-Tests sind keine Kür mehr, sondern regulatorische Pflicht.

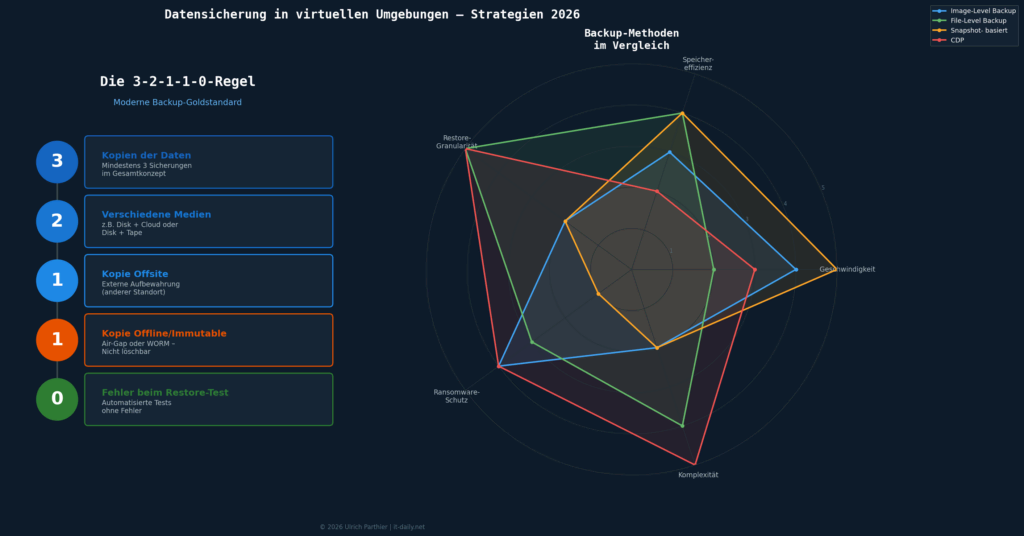

Vergleich der Sicherungsmethoden in virtuellen Infrastrukturen

| Methode | Funktionsweise | Vorteil | Nachteil |

| Image-Level Backup | Sichert die gesamte VM-Datei (.vmdk, .qcow2) über Hypervisor-API | Komplette VM schnell wiederherstellbar; kein Agent nötig | Höherer Speicherbedarf ohne Deduplizierung |

| File-Level Backup | Agent im Gastsystem sichert einzelne Dateien und Verzeichnisse | Gezielte Wiederherstellung einzelner Files möglich | Hoher Managementaufwand; Agent-Updates erforderlich |

| Snapshot-basiert | Nutzt Hypervisor-Snapshots zur Konsistenz (kein externes Repository) | Extrem schnell, kaum Performance-Einbußen | Kein echtes Backup – bei Storage-Ausfall verloren; kein Offsite-Schutz |

| Continuous Data Protection (CDP) | Kontinuierliches Streamen jeder Änderung in ein Journal (nahezu Echtzeit) | RPO nahe Null; beliebiger Zeitpunkt wiederherstellbar | Sehr hohe Anforderungen an Netzwerk und Storage-Kapazität |

Infografik: 3-2-1-1-0-Regel und Methoden-Vergleich

Marktübersicht: Backup-Lösungen für virtuelle Umgebungen 2026 (Stand Februar 2026)

| Lösung | Zielgruppe | Haupt-Einsatzgebiet | Besonderheiten 2026 |

| Veeam Data Platform | Mittelstand / Enterprise | VMware, Hyper-V, Proxmox, M365, Cloud | Marktführer; nun mit nativem Proxmox-Support; starker Fokus auf „Cyber-Resilience“ und automatisierten Restore-Tests |

| Bareos (Open Source) | Mittelstand / Enterprise | Heterogene Umgebungen, Proxmox, Linux/Unix | Open-Source-Alternative ohne Lizenzkosten; neues „Dedupable Storage Backend“ für native ZFS-Deduplizierung; hohe Anpassbarkeit |

| Proxmox Backup Server | KMU / Mittelstand | Reine Proxmox-VE-Umgebungen | Perfekt in Proxmox integriert; effiziente Deduplizierung; ideal für VMware-Migranten; kostenlos verfügbar |

| Acronis Cyber Protect | KMU / MSPs | Endpoint-Sicherung, hybride VMs, Security | Kombination aus Backup und integriertem Antivirus/EDR; sehr beliebt bei Managed Service Providern (MSPs) |

| Commvault Cloud | Enterprise | Multi-Cloud, SAP HANA, komplexe RZ | High-End-Plattform für globale Konzerne; KI-gestützte Anomalieerkennung; starke Daten-Governance und Compliance-Reporting |

| Rubrik / Cohesity | Enterprise | Modernes RZ, „Zero Trust“ Backup | „Security-first“-Ansatz; unveränderbare Dateisysteme als Standard; sehr schnelle Instant-Recovery; RBAC und Multi-Faktor für Backup-Zugriff |

| Synology Active Backup | KMU | Windows-Umgebungen, kleine VM-Cluster | Lizenzkostenfrei bei Hardware-Kauf; einfache Bedienung; ideal für kleine Betriebe ohne dediziertes IT-Team |

Strategische Einordnung nach Unternehmensgröße

KMU: Schlanke Effizienz und „Set-it-and-forget-it“

Für kleine Unternehmen steht die einfache Handhabung im Vordergrund. Da oft kein dediziertes IT-Sicherheitsteam vorhanden ist, greifen diese Betriebe bevorzugt zu Synology Active Backup oder dem Proxmox Backup Server (PBS). Diese Systeme sind direkt mit der Hardware oder dem Hypervisor verzahnt. Die agentenlose Sicherung der virtuellen Instanzen und die native Deduplizierung ermöglichen es, dass auch kostengünstige NAS-Systeme monatelange Backup-Historien speichern können.

Der Fokus liegt klar auf der schnellen Wiederherstellung einzelner Dateien oder VMs nach menschlichem Versagen oder Hardwaredefekten. Ransomware-Schutz wird in dieser Klasse oft durch einfache Immutability-Features (z. B. ZFS-Snapshots mit Retention) und ein externes Backup-Medium (NAS mit separatem Netzwerk-Segment) umgesetzt.

Mittelstand: Compliance und hybride Flexibilität

Im gehobenen Mittelstand steigen die Anforderungen an die Revisionssicherheit und NIS2-Compliance. Die IT-Landschaft ist meist hybrid: Ein Teil der VMs läuft on-premises auf Proxmox oder VMware, während kritische Dienste wie Microsoft 365 in der Cloud liegen. Veeam und das Open-Source-Schwergewicht Bareos sind hier die bevorzugten Lösungen.

Mittelständische Unternehmen nutzen diese Tools, um komplexe 3-2-1-1-0-Strategien umzusetzen. Besonders Bareos punktet durch fehlende Lizenzkosten pro Terabyte, was eine massive Skalierung der Backup-Kapazitäten ermöglicht. Ein zentraler Aspekt ist zudem der Schutz vor Ransomware durch Immutable Backups, die sicherstellen, dass selbst bei einer Kompromittierung des Administrator-Accounts die Backups nicht gelöscht werden können.

Enterprise: Daten-Governance und globale Resilienz

In der Enterprise-Klasse verschiebt sich der Fokus von der reinen Sicherung hin zum Data Management und zur globalen Multi-Cloud-Resilienz. Tools wie Commvault Cloud oder Rubrik fungieren als intelligente Datenschicht über global verteilten Rechenzentren. Hier geht es nicht nur darum, ob eine VM gesichert ist, sondern wie schnell sie in einer völlig anderen Cloud-Region wiederhergestellt werden kann.

Enterprise-Lösungen bieten zudem KI-gestützte Anomalieerkennung, die bereits während des Backup-Vorgangs erkennt, wenn Daten verschlüsselt werden, und sofort Alarm schlägt. Die Integration in ITSM-Prozesse (IT Service Management) und eine lückenlose Audit-Fähigkeit für globale Compliance-Standards (ISO 27001, SOC 2, DSGVO) sind in diesem Segment unverzichtbar.

Best Practices und häufige Fehler

Die häufigsten Fehler in virtuellen Backup-Konzepten

- Snapshots als einzige Sicherungsstrategie verwenden – Snapshots sind kein Backup und kein Ersatz für externe Sicherungen

- Backup-Daten im selben Storage-Pool wie die VMs speichern – Ein Storage-Ausfall löscht Backups und Produktivdaten gleichzeitig

- Fehlende Restore-Tests – Backups, die noch nie erfolgreich wiederhergestellt wurden, bieten keine Sicherheitsgarantie

- Unverschlüsselte Backups in der Cloud – Backup-Daten enthalten oft hochsensible Informationen und müssen verschlüsselt gespeichert werden

- Keine Monitoring- und Alerting-Strategie – Stille Backup-Fehler fallen oft erst im Katastrophenfall auf

Empfohlene Implementierungs-Roadmap

- Assessment: Inventarisierung aller VMs, Kategorisierung nach RTO/RPO-Anforderungen

- Architektur: Auswahl der Backup-Lösung nach Unternehmensgröße, Hypervisor und Compliance-Anforderungen

- Implementierung: Einrichtung mit CBT, Deduplizierung und Verschlüsselung als Pflichtfeatures

- Härten: Immutability aktivieren, Backup-Netz segmentieren, Admin-Zugang mit MFA absichern

- Testen: Automatisierte Restore-Tests etablieren; Ergebnisse dokumentieren (für NIS2/ISO 27001)

- Überwachen: Alerting bei Backup-Fehlern, Kapazitätswarnungen, ungewöhnlichen Zugriffen auf das Backup-Repository

Fazit und Ausblick

Die Wahl der richtigen Backup-Strategie ist in virtuellen Umgebungen kein „Nice-to-have“, sondern die Lebensversicherung des Unternehmens. Open-Source-basierte Plattformen wie Bareos zeigen, dass Professionalität und Transparenz Hand in Hand gehen können – insbesondere durch die tiefe Integration in Open-Source-Hypervisoren wie Proxmox.

Die Kombination aus Changed Block Tracking (CBT), nativer Deduplizierung und unveränderbarem Speicher (Immutability) bildet heute das Rückgrat einer resilienten IT-Infrastruktur. Ergänzt durch automatisierte Restore-Tests, NIS2-konforme Dokumentation und eine durchdachte Air-Gap-Strategie entsteht ein ganzheitliches Schutzkonzept, das sowohl gegen menschliches Versagen als auch gegen organisierte Ransomware-Angriffe gewappnet ist.

Der Trend für 2026 und darüber hinaus ist klar: Backup verschmilzt mit Security. Lösungen, die Backup, Anomalieerkennung, Verschlüsselung und Compliance-Reporting in einer Plattform vereinen, werden den Markt dominieren.

Q&A: Häufige Fragen zur Datensicherung in virtuellen Umgebungen

Warum reicht ein Snapshot des Hypervisors nicht als Backup aus?

Ein Snapshot ist eine kurzfristige Zustandsaufnahme auf demselben Speicher wie die Original-VM. Fällt das Storage-System aus oder wird korrumpiert, ist auch der Snapshot verloren. Ein echtes Backup muss physikalisch und logisch getrennt vom Quellsystem auf einem unabhängigen Medium gespeichert werden.

Was ist der Unterschied zwischen Deduplizierung und Kompression?

Kompression verkleinert einzelne Datei-Blöcke durch Algorithmen (LZ4, Zstd, Gzip). Deduplizierung hingegen identifiziert identische Datenblöcke über das gesamte Backup-Repository hinweg. Bei 50 Windows-VMs speichert die Deduplizierung die Systemdateien nur einmal, was den Speicherbedarf um bis zu 90 % senken kann. Beide Verfahren ergänzen sich und sollten kombiniert eingesetzt werden.

Wie schützt Immutability meine Backups vor Ransomware?

Durch das Setzen eines WORM-Flags (Write Once Read Many) im Objektspeicher oder Dateisystem werden die Daten für einen definierten Zeitraum „eingefroren“. Selbst ein Administrator mit vollen Rechten oder eine Schadsoftware mit gestohlenen Zugangsdaten kann diese Backups in diesem Zeitraum weder löschen noch verschlüsseln. Der Zeitraum sollte mindestens der durchschnittlichen Erkennungszeit einer Ransomware-Infektion (oft 14-30 Tage) entsprechen.

Welchen Vorteil bietet Bareos gegenüber proprietären Lösungen wie Veeam?

Durch das Setzen eines WORM-Flags (Write Once Read Many) im Objektspeicher oder Dateisystem werden die Daten für einen definierten Zeitraum „eingefroren“. Selbst ein Administrator mit vollen Rechten oder eine Schadsoftware mit gestohlenen Zugangsdaten kann diese Backups in diesem Zeitraum weder löschen noch verschlüsseln. Der Zeitraum sollte mindestens der durchschnittlichen Erkennungszeit einer Ransomware-Infektion (oft 14-30 Tage) entsprechen.

Was bedeutet die 3-2-1-1-0-Regel im Jahr 2026?

Es ist die Erweiterung der klassischen Backup-Regel, angepasst an moderne Bedrohungsszenarien:

– 3 Kopien der Daten (mindestens 3 Sicherungen im Gesamtkonzept)

– 2 verschiedene Medientypen (z. B. Disk & Cloud oder Disk & Tape)

– 1 Kopie außer Haus (Offsite, z. B. Cloud oder externes Rechenzentrum)

– 1 Kopie Offline (Air-Gapped oder Immutable – nicht vom Netzwerk aus erreichbar)

– 0 Fehler nach einer automatisierten Wiederherstellungsprüfung (Restore-Test-Pflicht)

Wie wirkt sich die NIS2-Richtlinie auf Backup-Anforderungen aus?

NIS2 verpflichtet Unternehmen in kritischen und wichtigen Sektoren (Energie, Gesundheit, Finanzen, Digitale Infrastruktur u.a.) zu nachweisbar robusten Backup- und Business-Continuity-Strategien. Konkret bedeutet dies: Backups müssen regelmäßig auf Wiederherstellbarkeit getestet werden, die Ergebnisse müssen dokumentiert und für Audits bereitgehalten werden, und die Implementierung von Immutable Backups wird de facto zur Pflicht.