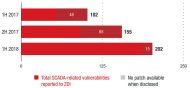

Die Bedrohungslandschaft ändert sich, sagt der »Midyear Security Roundup Report 2018« von Trend Micro. Cyberkriminelle setzen zunehmend auf unauffälligere Methoden. Der Bericht weist auf eine massive Zunahme von Kryptowährungs-Mining-Malware hin. Zudem stellen die Forscher einen deutlichen Anstieg bei der Erkennung von Sicherheitslücken in SCADA-Systemen fest.

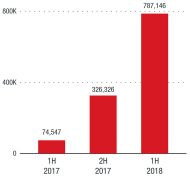

Die größten Veränderungen zeigen sich bisher bei Kryptowährungs-Mining-Malware. Laut Trend Micro gab es im ersten Halbjahr 2018 einen 96-prozentigen Anstieg bei der Erkennung von bösartigen Crypto-Mining-Versuchen im Vergleich zum Jahr 2017. Gegenüber dem ersten Halbjahr 2017 wird sogar eine Zunahme um 956 Prozent verbucht. Dies deutet darauf hin, dass Cyberkriminelle statt der schnellen Lösegeldauszahlung bei Ransomware immer stärker auf den langsameren, im Hintergrund stattfindenden Diebstahl von Rechenleistung für das Mining von digitalen Währungen setzen.

Malware mit kleinen Dateien liegen im Trend

In der ersten Jahreshälfte gab es zudem eine weitere Veränderung hin zu ungewöhnlicheren Malware-Typen wie dateiloser Malware, bösartigen Macros und Malware mit kleinen Dateigrößen. Dazu gehört eine steigende Verbreitung von TinyPOS, einer Malware mit kleiner Dateigröße. Das sei möglicherweise darauf zurückzuführen, dass diese Malware-Typen besser geeignet sind, um Sicherheitslösungen zu umgehen, die nur eine Art von Schutztechnik verwenden.

Schwachstellen in SCADA-Systemen

- Midyear Security Roundup Report 2018 (in Englisch)

- Mini-Serie IT-Security:

- 1. IT-Sicherheit: Cyberkriminelle sind KMUs weit voraus

- 2. IT-Security benötigt Wissen, Strategie und Automatismen

- 3. Cybersicherheit: Gefährdungen strategisch und proaktiv begegnen

- Identitätsschutz: Passwort vs. Biometrie

- Threatmetrix-Report: Cyberangriffe steigen um 113 Prozent