Verbraucherzentrale warnt vor Fake-Profilen auf Social Media

Sie gaukeln Seriosität vor und versprechen das große Geld: Fake-Profile in sozialen Medien breiten sich schon seit längerer Zeit aus. Die Verbraucherzentrale Hessen warnt nun.

Sie gaukeln Seriosität vor und versprechen das große Geld: Fake-Profile in sozialen Medien breiten sich schon seit längerer Zeit aus. Die Verbraucherzentrale Hessen warnt nun.

Die Nachricht über Atlassians 610-Millionen-Dollar-Übernahme der The Browser Company markiert einen bedeutsamen Wendepunkt in der Evolution des Web-Browsers. Was einst ein einfaches Portal zum Internet war, verwandelt sich zunehmend in einen intelligenten Arbeitsplatz-Assistenten.

Cyberrisiken und EU-Regularien wie NIS2 oder DORA verlangen neue Sicherheitsstrategien. Zero Trust Network Access (ZTNA) bietet eine passende Antwort – die richtige Umsetzung vorausgesetzt.

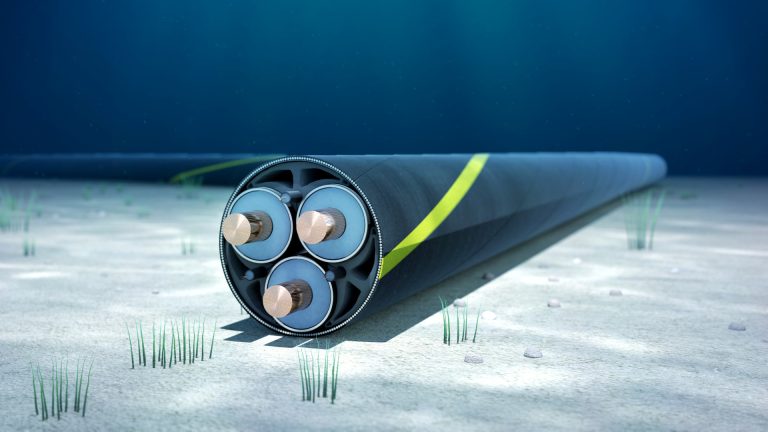

Unterwasser-Glasfaserkabel im Roten Meer wurden beschädigt und führten zu Verzögerungen bei Microsofts Cloud-Dienst Azure. Der Konzern konnte den Datenverkehr über alternative Routen umleiten.

Nach dem großangelegten Angriff auf Salesforce-Kunden über die Salesloft-Drift-Schnittstelle haben nun auch Proofpoint, SpyCloud, Tanium und Tenable Datenverluste bestätigt. Die Attacke soll insgesamt mehr als 700 Unternehmen getroffen haben.

Angefangen hat es ganz unbemerkt, mit einigen wenigen Mitarbeitern, die ChatGPT nutzen, um E-Mails zu formulieren. Oder mit einem Projektmanager, der Notion AI verwendet, um die Ergebnisse von Calls und Meetings zusammenzufassen.

Lange wurde IT-Sicherheit als statischer Schutzwall gedacht. Bestandteile waren Firewalls, Richtlinien, VPN. Doch diese Mauern bröckeln. Menschen arbeiten mobil, Daten fließen in Multi-Clouds, Systeme sind per APIs verknüpft, KI automatisiert Prozesse. Jede Verbindung vergrößert die Angriffsfläche und verändert sie.

Künstliche Intelligenz ist längst in sicherheitskritischen, operativen und strategischen Bereichen von Unternehmen angekommen – sei es beispielsweise in der Prozessautomatisierung, der Medizin, der Kundeninteraktion oder im IT-Betrieb selbst.

KI hat die Spielregeln der Cyberabwehr grundlegend verändert. Was früher eine Flut von offensichtlichem Spam war, hat sich in eine Welle von hochintelligenten, personalisierten Phishing-Angriffen verwandelt, die gezielt Unternehmen und ihre Mitarbeiter ins Visier nehmen.

ChatGPT, Gemini oder Claude: Mit Cloud‑basierten generativen KI‑Tools können Unternehmen effizienter, intelligenter und kreativer agieren. Die Kehrseite: Datenschutz, Modell‑ und Datenkontrolle sowie die Integrität sensibler Informationen sind gefährdet.