Die Veranstaltungen locken zahlreiche Besucher. Die Onlineauftritte stoßen auf großes Interesse mit entsprechend hohen Anmelde- und Besucherzahlen auf den Event-Websites. Gesucht wird nach Tickets, Neuigkeiten und Hintergrundinformationen. Für Hacker eine extrem gute Gelegenheit sich ihrerseits in den Besitz von Informationen und vor allem Zugangsdaten zu bringen. Sei es, um sie selbst zu verwenden, sei es um sie später weiter zu verkaufen.

Das konnten wir 2014 bei der FIFA Fußball-Weltmeisterschaft in Brasilien und in den letzten Wochen bei den Olympischen Sommerspielen in Rio beobachten. Es sind Hunderte E-Mails verschickt worden, in denen Tickets für die wichtigsten Spiele angeboten wurden, E-Mails mit Links zu Gewinnspielen mit Preisen wie einer Reise nach Brasilien oder auch Links zu Seiten, auf denen man sich Spiele online ansehen konnte. Etliche dieser Mails haben einigermaßen überzeugend vorgegeben von legitimen Organisationen zu stammen. In Wirklichkeit handelte es sich allerdings um Spoofing- und Phishing-Attacken. Ziel war es in erster Linie sich in den Besitz von nutzbaren, wertvollen Daten zu bringen. Es gab aber auch Fälle, bei denen Hacker soweit gegangen sind, die physische Sicherheit von Veranstaltungen zu gefährden.

Es ist unter Hackern keine unübliche Methode, Phishing-E-Mails an Nutzer zu senden, die sich für diese Art von Veranstaltungen interessieren. So werden Tickets, Hotels oder Geldpreise angeboten. Klickt ein Benutzer dann auf einen der Links, wird er auf eine gefälschte Webseite gelotst. Bei den „notwendigen“ Angaben werden meist sehr viel mehr Daten abgefragt als bei einer rechtmäßigen Formularabfrage.

Wie gehen Hacker vor?

Die Frage ist: Wenn wir wissen, dass Tausende dieser E-Mails von Hackern verschickt werden, warum werden diese Mails nach wie vor geöffnet und die Links angeklickt? Ein Grund ist sicherlich, dass Menschen einfach neugierig sind, und dass die Angebote in einem Umfeld präsentiert werden, das bereits für eine gewisse Grundaufmerksamkeit und Aufnahmebereitschaft sorgt. Ein weiterer Grund: die E-Mails werden immer ausgefeilter, und es ist deutlich schwieriger, eine Phishing-E-Mail als solche zu erkennen. Der einst populäre afrikanische Prinz, für den man Gelder auf ein lokales Konto transferieren sollte, mit der Aussicht anschließend mit einer Million Dollar Belohnung honoriert zu werden, hat längst ausgedient.

Hacker bedienen sich in Listen aus verschiedenen Datenbanken. Dadurch verfügen sie über Informationen, die ihnen Auskunft über potenzielle Opfer geben. Phishing-E-Mails können dann besonders zielgerichtet konzipiert werden. Zum Beispiel kann ein Angreifer E-Mail-Konten nach Ländern anvisieren und sie dazu möglichst gut lokalisieren. Oder der Hacker nutzt eine Liste der am häufigsten von potenziellen Opfern kontaktierten Personen und versendet von diesen Adressen aus die betrügerischen Mails.

Gerade weil solche Großveranstaltungen ein großes Fanpotenzial haben, sollte man sich der Risiken umso bewusster sein. Wir haben einige der wichtigsten Angriffsformen aufgelistet, mit denen man während einer Sport- oder Veranstaltungssaison zuverlässig rechnen kann.

Webseiten über die Eintrittskarten verkauft und verlost werden

Wenn Sie Websites besuchen, um Eintrittskarten zu kaufen oder an Preisausschreiben teilzunehmen, versuchen Sie herauszufinden, ob die Seite „echt“ ist. Eine Möglichkeit ist es, zu überprüfen, ob die Website ein SSL-Zertifikat hat. Normalerweise sollten E-Commerce-Sites ein Organisation Validated- oder Extended Validation SSL-Zertifikat nutzen, das die Identität des betreffenden

Unternehmens verifiziert. Das Extended Validation SSL-Zertifikat zeigt den Namen der Organisation im Browser wie im folgenden Beispiel an:

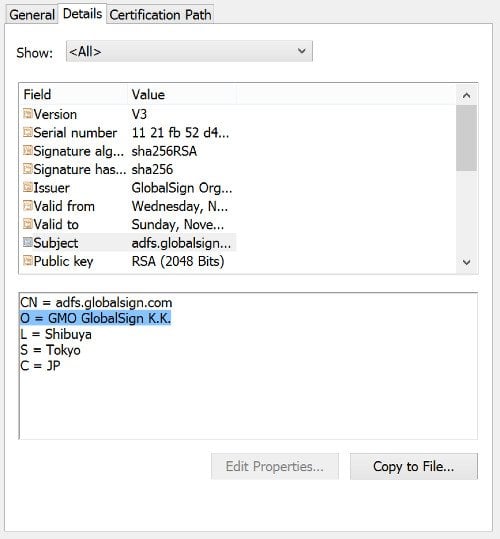

Ein Organization SSL-Zertifikat zeigt die Unternehmensinformationen innerhalb der Zertifikatdetails an. So wie hier:

Ein SSL-Zertifikat verifiziert aber nicht nur die Unternehmensinformationen. Zertifikate schützen auch die Daten des Benutzers, denn die Datenübertragung läuft verschlüsselt ab. Füllt man ein Formular aus oder gibt private Informationen über eine Website weiter, sollte man immer darauf achten, dass die Website ein SSL-Zertifikat nutzt. Das garantiert zumindest einen sicheren Austausch von Daten.

E-Mails, die dazu einladen eine Veranstaltung online anzusehen oder an Gewinnspielen teilzunehmen

Hacker werden zunehmend raffinierter, sodass es immer schwieriger wird, eine Phishing-Mail zuverlässig als solche zu identifizieren. Wenn Sie die Herkunft einer Nachricht nicht kennen oder sich nicht sicher sind, öffnen Sie weder die E-Mail noch klicken Sie auf den enthaltenen Link. Die Wahrscheinlichkeit ist hoch, dass sich dahinter Schadsoftware verbirgt, die den Nutzer auf eine gefälschte Website weiterleitet.

Antworten Sie prinzipiell nicht auf E-Mails, die Sie auffordern, persönliche Daten preiszugeben. Eine legitime Organisation wird Sie nie darum bitten, Daten per E-Mail zu übermitteln.

Achten Sie auf die Links in der E-Mail. Bewegen Sie die Maus über den Link. Wenn der Link seltsam wirkt, klicken Sie ihn nicht an. Normalerweise verwenden Hacker in ihren E-Mails bekannte Websites. Fährt man aber mit der Maus über den Link, stellt man fest, dass dieser sich von dem Link in der E-Mail unterscheidet.

Daten als Anhang

Laden Sie keine Daten herunter, wenn sie in einem Anhang enthalten sind, dessen Herkunft Sie nicht kennen. Es ist eine weit verbreitete (und weiterhin erfolgreiche) Phishing-Methode, Anhänge derart in Form einer PDF- oder DOC-Datei zu verwenden. Beim Öffnen wird dann ein Makro zum Download von Malware oder Ransomware auf dem Computer des Benutzers ausgeführt.

Und was, wenn Sie selbst eine veranstaltungsbezogene Werbeaktion planen?

Wenn Ihr Unternehmen während einer Veranstaltung Rabatte gewährt oder Preise verlost, empfiehlt es sich digitale Zertifikate zu verwenden. Benutzer, die Ihre Website besuchen, können dann sowohl der Website vertrauen als auch den von Ihnen versendeten E-Mails. Was sich wiederum positiv auf die Benutzererfahrung auswirkt. Der Nutzer kann sich sicher sein, dass er Daten geschützt sendet und empfängt und dass er mit dem legitimen Betreiber der Seite, und nur mit ihm, kommuniziert. Das leistet ein Extended Validation SSL-Zertifikat. Es zeigt die verifizierte Identität des Unternehmens gut sichtbar direkt in der grünen Adresszeile an.

Es ist grundsätzlich eine gute Idee ein Site Seal auf der Website zu nutzen. Für den Nutzer ein weiteres Signal, dass der Betreiber der Seite in Sicherheitsmaßnahmen investiert und die ablaufenden Transaktionen so gut wie möglich schützt. Ein Site Seal weist nach, dass die Website von einer vertrauenswürdigen Zertifizierungsstelle verifiziert worden ist.

Wenn Sie E-Mails verschicken, gibt es die Möglichkeit auch sie mit einem digitalen Zertifikat (S/MIME) zu signieren. Das digitale Signieren einer E-Mail bindet die verifizierte Online-Identität an die E-Mail. Ein Empfänger kann sich sicher sein, dass es sich um eine rechtmäßige E-Mail handelt, die tatsächlich von “Ihnen selbst” stammt.