Wenn die URL beispielsweise von einem Mac oder einem “Malware-Forscher”-System aus angeklickt wurde, wird dem Benutzer eine unspezifische Spam-Website mit “Diättipps” angezeigt; kam der Klick von einem PC, wird der Benutzer auf eine Phishing-Seite weitergeleitet, die seine Anmeldeinformationen abfragt.

Wer die URL hingegen auf einem Android-System anklickt, bekommt eine Fehlermeldung angezeigt und wird dazu aufgefordert, das als Sicherheitspatch getarnte Schadprogramm “Notcom” herunterzuladen. Diese sich ständig weiterentwickelnde Kampagne ist kennzeichnend für eine neue Kategorie von “multivarianten” Phishing-Kampagnen, die Unternehmen neuen Bedrohungen aussetzen.

Die Analyse von E-Mail-Daten durch Proofpoint zeigt, dass multivariable Kampagnen eine Veränderung im Wesen von unerwünschten E-Mails hervorrufen, beispielsweise bei Spam, Werbemails (wie z. B. Newslettern und zielgruppenorientiertem Marketing) oder Phishing-Kampagnen. Der Analyse zufolge sind durchgehend mehr als 15 Prozent der URLs in unerwünschten E-Mails infiziert, was bedeutet, dass annähernd eine von sechs URLs in den unerwünschten Nachrichten einer beliebigen Woche auf eine vermutlich bösartige Seite führt.

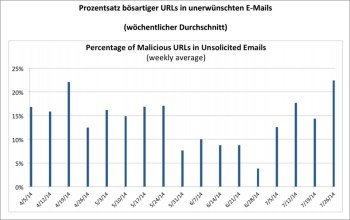

Im Jahr 2014 überschritt der Anteil infizierter Links in unerwünschten E-Mails im wöchentlichen Durchschnitt (Bild 1) für 10 Wochen bereits 15 Prozent und betrug ganze zwei Wochen lang sogar über 20 Prozent. Im nachstehenden Diagramm wird deutlich, dass die Analyse der täglichen Prozentwerte einen noch höheren Anteil bösartiger URLs in unerwünschten E-Mails aufzeigt.

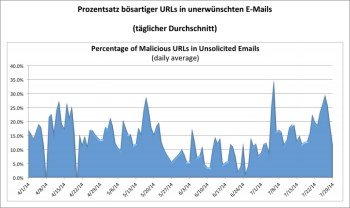

Die Analyse des E-Mail-Verkehrs durch Proofpoint ergab, dass der Anteil bösartiger URLs in unerwünschten E-Mails im Jahr 2014 bereits an 63 Tagen 15 Prozent überstieg (Bild 2). Überdies gab es in diesem Jahr 12 Tage, an denen der Anteil infizierter URLs 25 Prozent überstieg, und zwei Tage, an denen er mehr als 30 Prozent betrug.

All dies zeigt, dass im Jahr 2014 die beständige und weit verbreitete Bedrohung durch infizierte URLs in unerwünschten E-Mails besonders akut ist, so dass Unternehmen damit rechnen müssen, dass an manchen Tagen eine von vier URLs in unerwünschten E-Mails auf Schadsoftware verlinkt.

Vielfältige Einnahmemöglichkeiten dank Phishing

Es ist unwahrscheinlich, dass dies nur ein vorübergehendes Phänomen ist, denn Spam-Autoren profitieren zusehends von der wachsenden Zugänglichkeit und Profitabilität von Malware. Infizierte Computer bieten Phishern vielfältige Einnahmemöglichkeiten und können für Bitcoin-Mining, Klickbetrug, Spamversand oder andere Dienste verkauft werden. Durch Automatisierung und Crimeware-as-a-Service ist Schadsoftware heute besser zugänglich als jemals zuvor, und das auch für den untalentiertesten notorischen Spammer. Die grundsätzliche Hinwendung zu Schadprogrammen zeigt sich auch darin, dass Verwender der aus Nigeria stammenden Betrugsmethode “419” damit begonnen haben, Malware und infizierte Links in ihren Phishing-Mails zu verwenden.

Diese Zunahme von bösartigen URLs in unerwünschten E-Mails geschieht vor dem Hintergrund eines allgemeinen Anstiegs des Spam-Aufkommens. In der ersten Hälfte des Jahres 2014 erreichte das globale Spam-Aufkommen mit über 200 Milliarden Nachrichten pro Monat und ganzen 260 Milliarden Nachrichten im Juli seinen Höhepunkt. Dies ist der höchste Wert seit 2010 und mehr als doppelt so hoch wie der gewöhnliche Durchschnitt.

Multivariante Phishingkampagnen spielen bei der zunehmenden Verbreitung infizierter Links in unerwünschten E-Mails eine zentrale Rolle. Bei einem typischen Fall dieser neuen Art von multivarianten Phishingkampagnen senden Angreifer Organisationen eine zunächst harmlose E-Mail-Kampagne. Die E-Mail enthält keinen Anhang und verweist üblicherweise auf legitime Werbeseite, wie beispielsweise die oben genannte Seite zum Thema Gewichtsverlust. Bei der Überprüfung durch gesicherte E-Mail-Gateways ist die E-Mail harmlos – und die URL scheinbar ebenso. Somit wird die E-Mail zugestellt oder im äußersten Falle in offener Quarantäne gehalten, so dass der Endbenutzer sie dennoch lesen und die vermeintlich sichere URL anklicken kann. Im Hintergrund haben die Angreifer jedoch die URL durch ein gehostetes Datenverkehr-Verteilungssystem (TDS) weitergeleitet, eine Technologie, die nicht neu ist, aber in Malware-Kampagnen häufig verwendet wird. Sobald ein Endbenutzer die URL anklickt – was mehr als wahrscheinlich ist, da bei einer Angriffskampagne mit nur zehn erlaubten Nachrichten eine Wahrscheinlichkeit von mehr als 90 Prozent besteht, dass ein Link angeklickt wird – wird der Benutzer abhängig von Zeit, Browser, Organisation und anderen Faktoren auf entsprechende Schadsoftware weitergeleitet. Die Angreifer können diese Weiterleitung jederzeit ändern, so dass eine URL in einer E-Mail von Minute zu Minute auf eine andere infizierte oder nicht infizierte Seite verweisen kann.

Unterscheidung unerwünschter Mails wird schwieriger

Der Forschung von Proofpoint zufolge nutzen Angreifer die bei Spam häufig schwächeren Kontrollen aus, um in Organisationen einzudringen. Spam und Phishing waren lange Zeit sehr unterschiedliche Methoden und wurden daher von Schutzsystemen auch mit unterschiedlichen Sicherheitsstufen behandelt. Durch die hohe Verfügbarkeit fertiger Exploit-Kits müssen Cyberkriminelle nun nicht mehr über hohe Kenntnisse verfügen, um hochentwickelte Angriffe auszuüben. Selbst ausgebildete Sicherheitsexperten können nicht immer erkennen, welche unerwünschten E-Mails bösartig sind, was für Organisationen ein großes Problem darstellt. Dies hat zur Folge, dass Organisationen gezwungen sind, alle unerwünschten E-Mails als gefährlich zu behandeln.

Unerwünschte E-Mails können nicht mehr länger nur als lästiges Ärgernis betrachtet werden: Jede einzelne unerwünschte E-Mail, die das Filtersystem der Organisation überwindet, kann einen infizierten Link enthalten. Durch die Schlüsseltechnologie des multivarianten Phishings wird es noch schwieriger, die 15, 20 oder 30 Prozent bösartiger Links vom Rest zu unterschieden. In diesem Zusammenhang ist es elementar wichtig, wirksame Abwehrsysteme zu implementieren, denen es gelingt, E-Mails bei der Zustellung genauer zu unterscheiden und auch nach der Zustellung Schutz zu bieten, falls unentdeckte Bedrohungen den Benutzer zum Anklicken verleiten.

Jürgen Venhorst, Director Mid Enterprise & Channel Sales EMEA bei Proofpoint