Ransomware ist nicht das einzige probate Mittel für Cyberkriminelle, schnelles Geld zu machen, auch der Passwortdiebstahl erfreut sich steigender Beliebtheit: Mit der Attached Password Stealer-Methode verwenden Cyberkriminelle gängige Dateitypen, um Kennwörter zu stehlen – mit großem Erfolg, der Schwarzmarkt für gestohlene Passwörter boomt.

Passwort? 1234! Dass simple Kennwörter ein absolutes No-Go sind, hat sich hoffentlich mittlerweile bis in den letzten Winkel herumgesprochen. Doch Passwörter können noch so komplex mit Sonderzeichen, Zahlen und Groß- und Kleinschreibungen ausgestattet sein, wenn sie von Cyberkriminellen mithilfe von Phishing-Methoden abgegriffen werden. Immer mehr Benutzerkennwörter werden gestohlen, indem mit Malware infizierte, gängige Dateitypen in betrügerischen Email-Anhängen verwendet werden. Mit Erfolg. Der Schwarzmarkt für gestohlene Passwörter boomt.

Mit dem üblichen Ziel, an ihren Cyberattacken kräftig zu verdienen, verbreiten Kriminelle ständig verschiedene Arten von Malware. Dabei ist das probate Mittel, mit Ransomware durch Datenverschlüsselung, Lösegeld zu fordern, nicht die einzige Methode, Malware-Angriffe zu monetarisieren: Auch der Passwortdiebstahl erfreut sich steigender Beliebtheit.

Bank-Kennwörter sind offensichtlich am leichtesten zu Geld zu machen, da Kriminelle einfach versuchen, Geld vom Konto des Opfers auf ihr eigenes zu überweisen – aber auch E-Mail- und Social Media-Kennwörter haben ihren Wert. Die meisten E-Mail- und Social-Networking-Konten bieten Zugriff auf eine große Anzahl weiterer Nutzer, die direkt mithilfe von Spam oder Phishing infiziert werden können. Darüber hinaus lassen sich diese E-Mail-Adressen auch zu Listen hinzufügen und dann en gros an Spammer verkaufen. Zudem werden gehackte E-Mail-Konten häufig verwendet, um wiederum deren gespeicherte Kontakte zu betrügen. Beispielsweise geben sich Kriminelle als Kontoinhaber aus, versenden scheinbar legitime Rechnungen oder behaupten, im Ausland gestrandet zu sein mit der Bitte um die Zusendung von Geld. Darüber hinaus können auch gezielt Windows-Passwörter für potenzielle Zugriffe auf Unternehmensnetzwerke und Ressourcen genutzt werden, wenn es sich um einen infizierten Geschäftscomputer handelt.

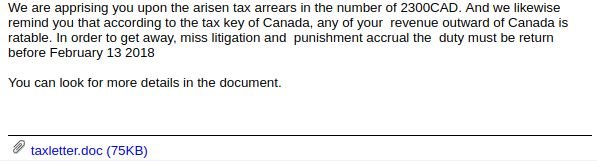

Es wundert also nicht, dass in kriminellen Kreisen ein boomender Schwarzmarkt für gestohlene Passwörter existiert. In Konsequenz sind dadurch Malware-Arten, die speziell darauf ausgerichtet sind, Passwörter abzugreifen, besonders profitabel. Die E-Mail im folgenden Beispiel enthält ein scheinbar harmloses Word-Dokument im Anhang. Doch das Öffnen der Datei könnte dazu führen, dass dem Benutzer seine Passwörter gestohlen werden:

Die Entwicklung des Passwort-Diebstahls: Gefahr durch Passwort-Speicherung

Darüber hinaus verschärft der weitverbreitete Einsatz von Software, die Passwörter speichert, zum Beispiel durch Browser oder Passwort-Management-Lösungen, das Problem umso mehr, da bereits eine große Anzahl von Passwörtern auf den Computern vieler Benutzer nur noch darauf wartet, gestohlen zu werden.

Bevor die Möglichkeit der Passwortspeicherung existierte, mussten Kriminelle ihre Opfer für einen Passwortdiebstahl mit Keylogger-Malware infizieren. Diese protokolliert Tastenanschläge und überträgt die gesammelten Daten in regelmäßigen Abständen über das Netzwerk. Zwar wird diese Technik noch verwendet, doch der anomale Netzwerkverkehr, den ein Keylogger erzeugt, erhöht das Risiko für die Malware, entdeckt zu werden, bevor sie eine große Zahl an Kennwörtern stehlen kann. Mit der zunehmenden Popularität der Passwortspeicherung kann die neue Generation Malware diesen Sicherheitsmechanismus nun umgehen und die Passwörter alle auf einmal hochladen. Dies erschwert die Erkennung auf Netzwerkebene, da beim Hinausschleusen der Passwörter nur ein einziger Datenverkehr verifizierbar ist – im Gegensatz zu den periodischen Übertragungsmustern von Keyloggern, die als bösartiger Datenverkehr identifizierbar ist.

Password Stealer-Malware: Verteilungs- und Angriffsmethoden

Kriminelle nutzen für Password Stealer-Malware eine Vielzahl an Verteilungsmethoden, die meisten davon beinhalten Phishing-E-Mails mit bösartigem Anhang oder Link. Da es auf Security-Seite wesentlich einfacher und kostengünstiger ist, bösartige Anhänge direkt auf dem E-Mail-Server statt auf dem Computer eines Benutzers zu erkennen, verwenden Angreifer verschiedene Dateitypen und Methoden, um diese Art Sicherheitsbarriere zu umgehen – insbesondere die naiveren Security-Ansätze wie das einfache Blockieren bestimmter Dateitypen. Password Stealer-Malware kann in eine beliebige Anzahl von Archivierungsformaten komprimiert werden, um das Blockieren von Dateitypen zu umgehen, zum Teil mit gefälschten Dateierweiterungen, die das Öffnen der Datei in der gewünschten Archivierungssoftware ermöglichen.

Es ist jedoch auch üblich, gängige Dateitypen zu verwenden, um die Servererkennung zu umgehen und die Malware-Nutzlast herunterzuladen, wenn der Benutzer die Datei ausführt. Microsoft Word- und Excel-Dokumente mit Makros, welche die Password Stealer-Malware herunterladen, sind weit verbreitet und können schwieriger zu erkennen sein als das Senden der Nutzlast an sich. Zwar hat diese Methode den Nachteil, dass das Makro vom Benutzer ausgeführt werden muss, jedoch wird hierfür der Benutzer mithilfe von Social Engineering dazu gebracht, beispielweise durch Imitation, bei der bösartige Anhänge als offizielle Dokumente wie wichtige Steuerformulare getarnt sind.

Drei Schutzmaßnahmen für Unternehmen vor Passwortdiebstahl

Wie bei Phishing-Bedrohungen generell steht auch als Schutzmaßnahme gegen Password Stealer-Malware allem voran eine fundierte Aufklärung der Mitarbeiter. Diese sollten regelmäßig geschult und getestet werden, um ihr Sicherheitsbewusstsein für verschiedene gezielte Angriffe zu erhöhen. Hierbei ist das simulierte Angriffstraining bei Weitem die effektivste Form solcher Schulungen.

Neben Mitarbeitertrainings sollte eine E-Mail-Sicherheitslösung eingesetzt werden, die Sandboxing sowie erweiterten Schutz vor Bedrohungen bietet und Malware blockiert – und zwar noch bevor sie den E-Mail-Server des Unternehmens erreicht.

Für Schutz vor E-Mails mit bösartigen Links hilft zudem ein Anti-Phishing-Schutz, der eine Link Protection-Funktion enthält. Diese sucht nach URLs zu Websites, die bösartigen Code enthalten und blockiert Links zu gefährdeten Websites, selbst wenn diese sich im Inhalt eines Dokuments verstecken.

Darüber hinaus können diese Sicherheitslösungen auf Basis künstlicher Intelligenz Phishing-Angriffe in Echtzeit stoppen sowie besonders gefährdete Mitarbeiter identifizieren, indem sie die Kommunikationsmuster des jeweiligen Unternehmens erlernen. Auch bieten die Lösungen mit Domain Fraud Protection-Funktion Schutz vor Domain-Spoofing und Brand Hijacking durch DMARC-Authentifizierung und beinhalten Simulationstrainings für Mitarbeiter. Beachten Unternehmen diese dreigeteilte Sicherheitsstrategie, können sie das Risiko für Password Stealer-Angriffe deutlich minimieren.

www.barracuda.com