Die Malwareanalysten von Doctor Web haben einen neuen Encoder unter die Lupe genommen. Aufgrund eines Fehlers im Code ist die Entschlüsselung von Daten in den meisten Fällen nicht möglich. Der neue Erpressungstrojaner wurde Trojan.Encoder.25129 getauft.

Durch den Dr.Web Präventivschutz wird er als DPH:Trojan.Encoder.9 erkannt. Nach seinem Start prüft er den Standort des Benutzers gemäß der IP-Adresse des infizierten Geräts. Laut Plan der Cyber-Kriminellen nimmt der Schädling von der Verschlüsselung Abstand, wenn die IP-Adresse des Gerätes vorgibt, dass sich dieses in Russland, Weißrussland oder Kasachstan befindet, oder in den Einstellungen des Betriebssystems die russische Sprache definiert ist. Aufgrund eines Fehlers im Code verschlüsselt der Schädling jedoch alle Dateien – unabhängig von der IP-Adresse – auf allen infizierten Geräten.

Bild: Dr. Web

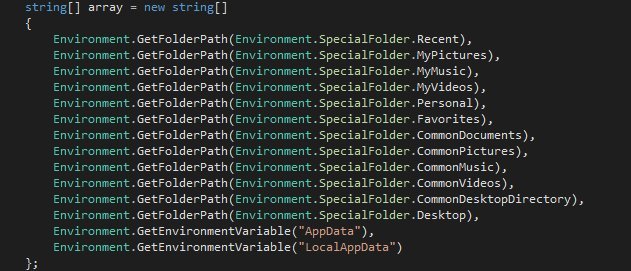

Trojan.Encoder.25129 verschlüsselt den Inhalt der Dateiordner eines aktuellen Benutzers, seines Windows-Desktops sowie von Dienstverzeichnissen wie AppData und LocalAppData. Die Verschlüsselung erfolgt unter Einsatz von Algorithmen AES-256-CBC. Den verschlüsselten Dateien wird die Erweiterung .tron zugewiesen. Dateien mit einer Größe von 30.000.000 Byte (ca. 28.6 MB) werden nicht verschlüsselt. Nach Abschluss der Verschlüsselung erstellt der Trojaner die Datei %ProgramData%\\trig und trägt den Wert «123» ein (wenn eine solche Datei bereits existiert, wird die Verschlüsselung nicht durchgeführt). Anschließend sendet der Encoder seine Anfrage an die Webseite iplogger und zeigt seine Forderung nach Lösegeld an.

Bild: Dr. Web

Das Lösegeld variiert von 0,007305 bis 0,04 Bitcoins. Nach dem Klick auf HOW TO BUY BITCOIN zeigt der Schädling Instruktionen an, wie man Bitcoins kaufen kann. Obwohl die Erpresser behaupten, sie könnten den Betroffenen helfen, indem sie ihre Daten entschlüsseln, ist dies wegen einem Fehler im Code des Trojaners in den meisten Fällen nicht möglich.

drweb-av.de