Im politischen Schlagabtausch haben sich Fake News zu einer effektiven Waffe im Kampf um Meinungen und Stimmen entwickelt. Doch auch Unternehmen sind betroffen. Ein aktueller Report von Digital Shadows geht den Mechanismen der Desinformations-Kampagnen auf den Grund und zeigt das ausgereifte Netzwerk von Anbietern und Tools.

Dabei lassen sich zwei deutliche Trends erkennen: Zum einen ist das Erstellen und Verbreiten von gefälschten Nachrichten ist dank Social Media sowie der steigenden Anzahl an Services und Tools im Dark Web so leicht wie nie. Zum anderen beschränken sich Fake News längst nicht mehr nur auf politische Akteure. In den letzten zwei Jahren konnte Digital Shadows eine Vielzahl an Desinformations-Kampagnen verzeichnen, die Unternehmen wie Einzelpersonen verschiedenster Branchen zum Ziel hatte. Rufschädigung von Marken oder Unternehmensname zählen zu den häufigsten Motiven der Angriffe. In einigen Fällen stecken jedoch hinter den Fake News auch finanzielle Absichten.

Drei Phasen-Modell

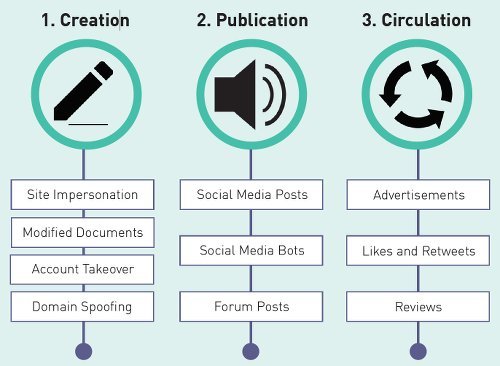

Generell lassen sich Desinformations-Kampagnen in drei Phasen unterteilen: Erstellen, Veröffentlichen und Verbreiten (Bild 1). Für jede dieser Phasen werden im Netz zahlreiche Toolkits, Software und Plattformen angeboten, die es Akteuren erleichtert, glaubhaft und wirksame Fake News in Umlauf zu bringen.

Bild 1: Die drei Phasen von Desinformations-Kampagnen: Erstellen, Veröffentlichen und Verbreiten (Bildquelle Digital Shadows).

Phase 1: Erstellen von Fake News

In der ersten Phase gilt es den „richtigen-falschen“ Content zu kreieren. Hier gibt es unterschiedliche Methoden: Zum einen lassen sich Informationen erstellen, die auf dem ersten Blick den Meldungen von legitimen Unternehmen oder Medienorganisationen entsprechen. Webseiten wie CloneZone bieten Tools, mit denen sich ganze Nachrichtenkanäle und Online-Zeitungen täuschend echt nachahmen lassen – einschließlich Layout und Schriftgröße. An sich nicht böswillig, ermöglicht die intuitive Software es, html.-Inhalte und Bilder so zu ändern, dass sogenannte Clone-Webseiten entstehen (Bild 2).

Bild 2: Mit der passenden Software lassen sich Inhalte und Bilder so ändern, dass sogenannte Clone-Webseiten entstehen (Bildquelle Digital Shadows).

Leicht abgeänderte Domainnamen, die mit der Originalseite nahezu identisch sind, schaffen es die Inhalte als legitim zu verkaufen und Besucher der Seite zu täuschen. Digital Shadows analysierte die Top 40 globalen News-Websites und überprüfte über 85.000 möglichen Variationen ihrer Domainnamen auf Änderungen (z. B. „rn“ statt „m“). Dabei wurden 858 Live-Spoof-Domains entdeckt, wovon 52 gefälschte Inhalte hosteten.

Ein anderer Weg führt über die Kommunikationskanäle der Unternehmen selbst. Dazu nutzen die Angreifer die oft schwache Passwort-Politik der Mitarbeiter, greifen auf kompromittierte Zugangsdaten aus Datenhacks zurück oder versuchen über Phishing an persönliche Daten zu gelangen und sich Zugriff auf Webseite, Blog, Facebook-Seite oder Twitter-Kanal zu verschaffen. Einmal im System, lassen sich Inhalte sowie Dokumente verändern oder neue Meldungen veröffentlichen.

Phase 2: Veröffentlichen von Fake News

Social Media, Foren und Chatrooms sind ideale Kanäle, um unbestätigte, zweifelhafte oder schlichtweg falsche Informationen auf einfach und dazu kostengünstig zu verbreiten.

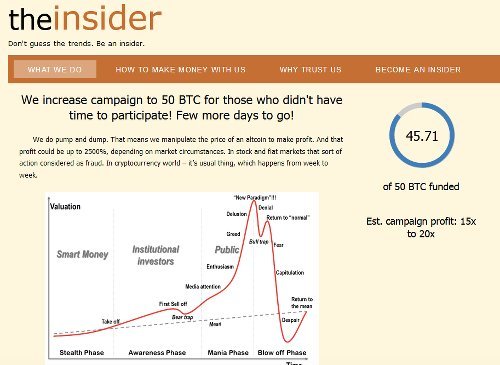

“Pump and Dump”-Services wie „TheInsider“ nutzen Social Media-Kanäle, um den Preis einer Aktie durch falsche oder irreführende Posts künstlich in die Höhe zu schrauben (Bild 3). Die zuvor gekauften Anteile können, sobald der gewünschte Preis erreicht ist, gewinnbringend weiter verkauft werden. Die getäuschten Investoren bleiben auf ihren überbewerten und nun im Preis gefallenen Aktien sitzen. Angesichts des zunehmenden Einsatzes von Bots an den Börsen, die das Internet sekündlich nach relevanten Marktinformationen durchsuchen, können gefälschte negative wie positive Schlagzeilen so schnell den Kurswert beeinflussen.

Bild 3: Gefälschte negative wie positive Schlagzeilen können schnell den Kurswert beeinflussen (Bildquelle Digital Shadows).

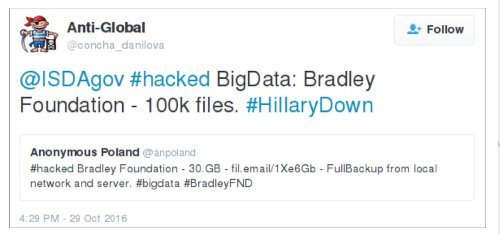

Im Dark Web angebotene Social Media-Bots wiederum ermöglichen es, gefälschte Nachrichten automatisch und in rasender Geschwindigkeit über Foren, Blogs, Bulletin Boards und Online-Nachrichtendienste zu streuen. Im Oktober 2016 veröffentlichte die Hacktivist-Gruppe Anonymous Poland angebliche Dokumente über eine millionenschwere Spende eines Finanzdienstleisters an das Wahlkampfbüro von Hillary Clinton. Eine Woche nachdem die erste Meldung aufschlug konnte Digital Shadows knapp 15.000 fast identische Tweets auf ca. 12.000 Twitter-Accounts identifizieren, die alle zur gleichen Quelle verlinkten (Bild 4).

Bild 4: Hacktivist-Gruppe Anonymous Poland (Bildquelle Digital Shadows).

Phase 3: Verbreiten von Fake News

Die weite Verbreitung ist Voraussetzung dafür, dass die gefälschten Meldungen auch tatsächlich die beabsichtigte Wirkung erzielen. Im Idealfall werden die Fake News von legitimen Plattformen und Nutzern aufgegriffen und in den Netzwerken weiter gestreut. Follower auf Social Media, Likes, Re-Tweets und Kommentare können jedoch auch gekauft und über entsprechende Tools selbst erzeugt werden.

TweetAttacksPro stellt Nutzern beispielsweise eine Software zum Download bereit, mit der sich Social Media Bots entsprechend steuern lassen. ismm.su bietet Interessenten umfassende Managed Services – darunter auch Twitter-Likes zum 1.000 Stückpreis von 1,50 US-Dollar. Ähnliche Angebote gelten für Facebook, Shazam, Classmates, Vkontakte, YouTube und Instagram. Andere Tools versprechen Inhalte über hunderttausende von Plattformen zu promoten. Auch hier kommt eine große Anzahl an Computerarmeen (Bots) zum Einsatz, die je nach Konfiguration auf bestimmten Kanälen spezifische Inhalte zu ausgewählten Themen und Diskussionen posten. BotMasterLabs zum Beispiel wirbt mit Veröffentlichungen auf über 400.000 Plattformen (Bild 5). Um die internen Sicherheitsmaßnahmen wie Captcha-Methoden zu umgehen, sind in den Tools entsprechende Feature mitintegriert.

Bild 5: BotMasterLabs wirbt mit Veröffentlichungen auf über 400.000 Plattformen (Bildquelle Digital Shadows).

Auch E-Commerce Plattformen, die von der Interaktion mit ihren Kunden leben, werden immer häufiger Opfer gefälschter Kommunikation. Die im Oktober 2017 laufende Webseite buyamzreviews[.]com bietet beispielsweise Bewertungen, Rankings, Kundenrezensionen und Werbeaktionen auf Amazon. Die Angebote reichen von einer ungeprüften Rezension (5 US-Dollar) bis zu einer monatlichen Pauschale (500 US-Dollar) (Bild 6).

Bild 6: So kommt man zu gefälschten Kundenrezensionen (Bildquelle Digital Shadows).

Je mehr über die Techniken, Taktiken und Prozeduren (TTP) dieser drei Phasen bekannt ist, desto besser stehen die Aussichten, Desinformationskampagnen in ihren Anfängen zu stoppen, zumindest aber die Verbreitung von Fake News einzudämmen. Mit der Nutzung von Social Media als Informationsquelle und der wachsenden Digitalisierung ist mit einem baldigen Ende auf jeden Fall kaum zu rechnen. Auch Unternehmen müssen sich daher stärker mit der Frage auseinandersetzen, wie sie mit gezielt über sie verbreiteten, falschen Informationen im Netz umgehen. Ein umfassendes Monitoring kann hier der erste Schritt sein, um den Unternehmensruf zu schützen und Schaden abzuwehren.

Zum Report von Digital Shadows