Secion reagiert auf diesen Bedarf und stellt mit der Marke Ratingcy einen neuen Geschäftsbereich vor: Die Klassifizierung der IT-Sicherheit von Unternehmen wird damit ermöglicht und untereinander vergleichbar gemacht.

Zu den häufigsten Angriffen auf Unternehmen in den letzten zwei Jahren zählen Angriffe mit Ransomware. Diese Schadsoftware nimmt Teile der IT-Infrastruktur als Geisel und kann so ganze Unternehmen auf unbestimmte Zeit lahmlegen. Die finanziellen Schäden für das Unternehmen selbst, aber auch für Partnerunternehmen, können immens sein. Vor diesem Hintergrund bekommt die Evaluierung der IT-Sicherheit von Unternehmen eine ganz neue Bedeutung.

„Eine solche Bewertung ist für Versicherungen und Banken, aber auch im Bereich Merger & Acquisition (M&A) und beim Vendor Risk Management besonders wertvoll“, erklärt Marcus Henschel, Geschäftsführer bei secion. „Üblicherweise einbezogene Bewertungskriterien, wie z.B. Bonitätsindex und Ausfallrisiko, lassen allein keine valide Klassifizierung von Drittunternehmen zu. Vielmehr muss der Bewertungsfaktor IT-Sicherheit als dritter Indikator anteilsgleich mit in das Ergebnis einfließen, um eine objektive Bewertung des Unternehmensrisikos zu erreichen. Die Lösung ist ein einheitliches Sicherheits-Rating. Wir machen diese Erfahrung auch im Beratungsalltag: Nach Abschluss unserer Security Audits werden wir immer wieder von Kunden gefragt, wie sie im Vergleich zu anderen Kunden aus ihrer Branche abgeschnitten haben. Auf diese Nachfrage reagieren wir als Erste in Europa mit Ratingcy.“

Bewertung mit dezimalem Punktesystem: Wie sicher ist Ihr Unternehmen?

Ratingcy wird ein zweistufiges Verfahren einsetzen, um genau diese Frage nach einem einheitlichen und vergleichbaren Cybersecurity-Rating zu beantworten. Im ersten Schritt findet eine technische IT-Sicherheitsüberprüfung statt: Alle vom Internet zugänglichen Dienste des Unternehmens werden vollautomatisch auf vorhandene Sicherheitslücken untersucht. Im Anschluss erstellt Ratingcy automatisiert ein Risk Score aus allen gefundenen Schwachstellen.

Der zweite Teil der Sicherheitsbewertung beinhaltet einen organisatorischen Fragebogen, der an die Vorgaben des IT-Grundschutzes sowie an die ISO-Norm 27001/2 angelehnt ist. Dabei geht es u.a. um die organisatorische Bewertung von implementierten Geschäfts- und IT-Sicherheitsprozessen.

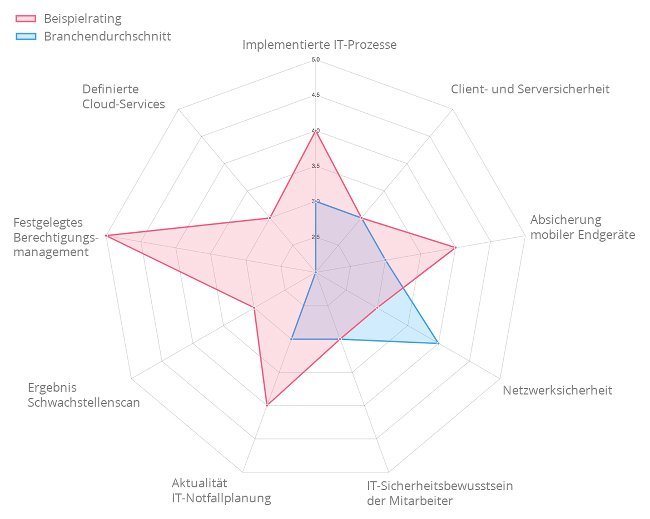

Die beiden Teilergebnisse verrechnet Ratingcy nach einem transparenten Verfahren. Als finales Ergebnis erhalten die Kunden u.a. einen Risk Score sowie ein Ratingcy-Ergebnisdiagramm, aus dem der Wert der IT-Sicherheit des Unternehmens im Vergleich zum Branchendurchschnitt abgelesen werden kann. Auch fachfremde Personen können hieraus konkrete Empfehlungen zur Verbesserung des Ratings ableiten.

Bei der Entwicklung des Verfahrens haben unter anderem auch Studierende der FH Wedel mitgewirkt. „Es freut mich, dass Studierende unserer Hochschule an so einem spannenden Projekt mitarbeiten“, sagt Prof. Dr. Gerd Beuster, Leiter des Studiengangs IT-Sicherheit. „Unsere Studierenden können die bei uns erworbenen Kenntnisse so direkt in einem Unternehmensprojekt einbringen.“

www.secion.de