Der Report konzentriert sich auf die sogenannte „Protected Health Information“ (PHI), was in den Regularien von HIPAA den PII-Informationen entspricht, also den persönlichen Daten, die sich eindeutig auf eine Person zurückführen lassen. Und die betreffen praktisch alle, die mit solchen Daten in Berührung kommen.

Gefährdungspotenziale nicht nur bei medizinischen Berichten

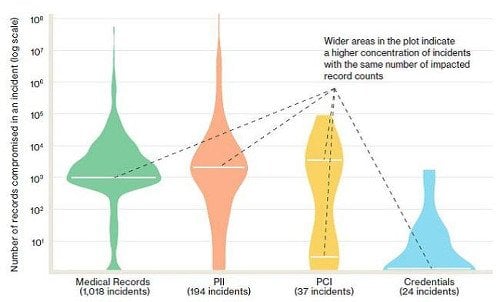

Laut Verizon gibt es drei große Bereiche, innerhalb derer PHI-Daten kompromittiert und gestohlen werden. Das sind ein Mal die diagnostischen Daten als solche, also die eigentlichen medizinischen Berichte. Zum anderen sind PHI-Daten betroffen, wenn sie Teil eines Zahlungsvorgangs beispielsweise mit einer Kreditkarte geworden sind oder wenn PII-Daten offen gelegt und gestohlen wurden.

Bildquelle: Verizon Protected Health Information Data Breach Report

Die meisten und schwerwiegendsten PHI-Verstöße betrafen denn auch direkt medizinische Aufzeichnungen. Das ist nicht unbedingt überraschend.

Was aber auffällt sind die hohen Zahlen gestohlener Daten, die nicht Bestandteil medizinischer Aufzeichnungen waren, und auf die Hacker und Insider zugriffen haben. Offensichtlich ist es so, dass PHI-Daten überall in den Dateisystemen verteilt sind und mit den eigentlichen Gesundheitsdaten beziehungsweise mit Transaktionen dieser Daten zu tun haben. Dazu gehören Sozialversicherungsnummern und alle Arten von Versicherungsdaten, Kreditkartennummern und E-Mail-Adressen. Selbst wenn diese Daten nicht unbedingt direkt monetarisiert werden, haben Cyberkriminelle damit wertvolle Informationen in der Hand, die sich zu einem späteren Zeitpunkt weiter verwerten lassen. Zum Beispiel für eine zielgerichtete Phishing-Kampagne. Siehe oben.

Verlust = Datenschutzvorfall?

Verloren gegangene oder gestohlene Geräte sind ein ernsthaftes Problem. Wenn es um sensible und hoch vertrauliche Gesundheitsinformationen geht, sind die Folgen ungleich schwerwiegender.

Im aktuellen Verizon-Report ist nämlich genau diese Kategorie eine der führenden und macht nahezu die Hälfte aller Vorfälle aus. Dicht gefolgt vom Missbrauch von Zugriffsrechten durch Insider.

Es ist vielleicht schwer zu glauben, dass Millionen von diesen Daten unverschlüsselt auf Laptops, Tablets oder anderen mobilen Endgeräten herum getragen werden. Das ist die eine Seite. Man kann sich aber zusätzlich fragen, ob wirklich jeder, der auf diese Daten zugreifen kann, es auch tatsächlich tun muss?

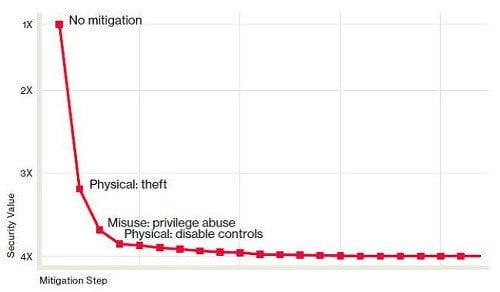

Mit welchen Methoden man am besten gegensteuern kann visualisiert die Grafik:

Bildquelle: Verizon Protected Health Information Data Breach Report

Hardware-Passwörter für mobile Endgeräte einzusetzen und die Zugriffsrechte auf Patientendaten zu reduzieren, würde allein schon helfen einen Großteil der dokumentierten Verstöße zu verhindern oder deren Folgen zumindest abzuschwächen. Will man eine mögliche Malware-Infiltration frühzeitig erkennen, hilft es, das Verhalten der Benutzer zu analysieren. UBA (User Behavior Analytics) sind ein guter Weg Insider aufzuspüren und vom Normalfall abweichendes Verhalten zu erkennen. UBA ist laut Verizon ein besonders effektiver Weg, alle Arten von PHI/PI-Verstößen frühzeitig zu erkennen.

In der Praxis: Compliance mit Data-Governance-Lösungen verbessern

Es gibt sechs große Bereiche, in denen man mit Data-Governance-Lösungen die hohen Compliance-Anforderungen im Gesundheitswesen verbessern kann.

1. Sicherheitsmanagement: Verstöße verhindern, aufdecken, Gegenmaßnahmen ergreifen und umsetzen

Hier hilft eine detaillierte Historie dessen, was Benutzer, Gruppen und gegebenenfalls auch Administratoren-Accounts in den jeweiligen Verzeichnissen mit welchen Daten gemacht haben.

Sind diese Aktivitäten lückenlos dokumentiert, lässt sich nachvollziehen, an welchen Stellen ein Administrator beispielsweise Sicherheitseinstellungen oder Zugriffsberechtigungen auf Ordner und Dateien geändert hat. Diese Historie lässt sich sowohl für sämtliche Nutzeraktivitäten nachvollziehen als auch für Dateien und Ordner. Lösungen wie DatAdvantage von Varonis überwachen die Daten sowie die zugehörigen Dateiaktivitäten vollständig. Dazu generieren sie automatisch Benachrichtigungen und Report, die beispielsweise für bedarfsgerechte forensische Analysen verwendet werden.

2. Mitarbeiter und Berechtigungsmanagement: Wer hat Zugriff auf welche Informationen und ist tatsächlich dazu berechtigt?

- Wir empfehlen, dass nur die Mitarbeiter auf Daten zugreifen können, die das im Sinne eines „need to know“ auch tatsächlich müssen. Sollte dies nicht oder nicht mehr der Fall sein, sollte man den Zugriff beschränken.

- Alle Aktivitäten rund um die Vergabe von Berechtigungen sollten sich transparent nachvollziehen lassen.

- Das gilt insbesondere für den Zugriff auf alle nutzergenerierten unstrukturierten Daten, die sensible Informationen enthalten. So stärkt man beispielsweise Abläufe, bei denen sensible Daten und Ordner sofort und automatisch nur an die autorisierten Data Owner gehen.

3. Zugriffmanagement bei sensiblen Informationen: Policies und Richtlinien einführen und umsetzen, die den Umgang mit besonders schützenswerten, elektronisch gespeicherten Daten regeln.

Hier berücksichtigt Varonis DataPrivilege zwei wesentliche Aspekte: Zum einen Richtlinien zu stärken, die dafür sorgen, dass der Zugriff auf sensible Daten gesichert und regelkonform abläuft, zum anderen die Prozesse zu stärken, die erwünschte Aktionen definieren (beispielsweise einen Zugriff generell oder nur für einen bestimmten abgegrenzten Zeitraum zu erlauben oder zu verweigern). Das hat einen doppelten Effekt, will man Richtlinien kommunizieren und durchsetzen:

- Alle beteiligten Parteien ziehen an einem Strang. Seien es die eigentlichen Eigentümer der Daten, seien es (HIPAA-, MHRA-) Compliance Verantwortliche, Auditoren, Benutzer und nicht zuletzt die IT-Abteilungen. Alle sind auf dem gleichen Informations- und Wissensstand.

- Die Möglichkeit sämtliche Aktivitäten transparent nachzuvollziehen, stärkt über das Berechtigungsmanagement die übergreifende Compliance beziehungsweise erlaubt es gezielt, bestimmte Bereiche anzupassen.

4. Zugriffskontrolle: Nur berechtige Benutzer und Software-Anwendungen erhalten Zugriffsrechte

Varonis-Lösungen adressieren dieses Anforderungsprofil in zweifacher Hinsicht. Sie identifizieren explizit und automatisiert die Personen, die nicht im Sinne eines „need to know“ auf Daten und Informationen zugreifen müssen, diese Zugriffsrechte aber dennoch haben. Ein Administrator kann aufgrund dieses Wissens entscheiden, wie er zukünftig mit diesen Zugriffsrechten verfahren will. Und: Innerhalb des Prozesses identifiziert DataPrivilege zusätzlich die eigentlichen Eigentümer der Daten. Diese Data Owner (also die tatsächlichen Dateneigentümer und nicht die IT-Abteilung) sind dann für die Zugriffsrechte verantwortlich.

5. Auditing: Transparent nachvollziehen

Varonis-Lösungen stellen die dazu erforderlichen Berichte zusammen, sie verzeichnen sämtliche (Benutzer-)Aktivitäten und Änderungen, was sensible Daten und die damit verbundenen Berechtigungen anbelangt. Das gilt auch für komplexe Datenabfragen oder wenn verschiedene Parameter neu in einem Bericht zusammengeführt werden sollen. Das kann zum Beispiel dann der Fall sein, wenn Compliance-Richtlinien mit anderen Normen und Standards kombiniert werden.

6. Dokumentation: …und schriftlich dokumentieren

Sämtliche Aktivitäten, die Active-Directory-Objekte oder Dateien betreffen, werden in Berichten dokumentiert und zusammengefasst. Die Lösung generiert diese Reports automatisch und verschickt sie, je nach Bedarf und Organisationsstruktur regelmäßig oder wie vom Benutzer festgelegt. Beispielsweise in als kritisch eingestuften Bereichen und Abteilungen häufiger als in anderen.

Fazit

Krankenhäuser sollen und müssen sich wie alle Institutionen im Gesundheitswesen entsprechend vorbereiten. Denn sie alle gehören zu den sogenannten kritischen Infrastrukturen. IT-Angriffe gehören neben vielen anderen zu den Risiken, die das Gesundheitswesen massiv gefährden und ein hohes Schadenspotenzial bergen. Und das betrifft nicht nur Großkliniken wie beispielsweise das Uniklinikum Freiburg, sondern auch privat organisierte Krankenhausunternehmen.

Das könnte Sie ebenfalls interessieren:

Teil 1: Bei Hackerangriff, OP verschoben