(…) Wird die Überlastung von einer größeren Anzahl anderer Systeme verursacht, so wird von Distributed Denial of Service (DDoS) gesprochen.“ – Definition Wikipedia [1]

Vorübergehend außer Betrieb

Die Definition von DDoS-Angriffen klingt erstmal simpel. Beschäftigt man sich detaillierter mit dem Thema, erkennt man allerdings, dass es sich um eine Cyberbedrohungsart handelt, die weit komplexer und weniger transparent ist, als es auf den ersten Blick erscheint. Wer steckt hinter den Angriffen? Welche Methoden werden verwendet? Kann man sich überhaupt dagegen wehren? Und: Mit welchen Folgen und Konsequenzen müssen betroffene Unternehmen rechnen? Neuste Analysen und Studien der Cybersicherheitsexperten von Kaspersky Lab bringen wissenswerte Details über die Gefahr DDoS für Unternehmen ans Tageslicht.

Eine Kaspersky-Studie zeigt, dass Unternehmen mit DDoS-Angriffen zu kämpfen haben. So hatte im Untersuchungszeitraum Juli bis September 2015 jedes fünfte befragte Unternehmen mit mindestens 50 Mitarbeitern eine DDoS-Attacke zu beklagen. Großunternehmen waren allerdings mit 24 Prozent am häufigsten Ziel solcher Angriffe.

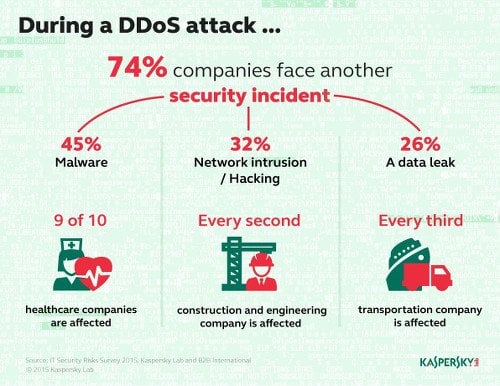

In Folge einer DDoS-Attacke hatten drei Viertel der befragten Unternehmen (74 Prozent) einen Sicherheitsvorfall zu beklagen. Dabei identifizierte fast die Hälfte (46 Prozent) einen Malware- Vorfall, ein Drittel (32 Prozent) eine Hacking-Attacke sowie ein Viertel (26 Prozent) den Verlust sensibler Unternehmensdaten.

Bild 1: DDoS-Attacken begünstigen Malware-Vorfälle, Hacking-Angriffe und Datenabfluss.

DDoS-Attacke

Viele Unternehmen haben ein verzerrtes Bild von DDoS-Attacken und deren möglichen Konsequenzen. Dass der Schaden, der mit derartigen Angriffen verbunden ist, weit über Ausfallzeiten von Unternehmenswebseiten hinaus geht – vom Komplettausfall bis zum Verlust unternehmenskritischer Informationen – wird von Unternehmen oftmals immer noch unterschätzt.

Nach Erkenntnissen von Kaspersky Lab kostet eine DDoS-Attacke ein mittelständisches Unternehmen durchschnittlich 50.000 US-Dollar. Großunternehmen müssen nach einem DDoS-Angriff hingegen mit bis zu 417.000 US-Dollar weit auf mehr aufwenden. Die Folgekosten entstehen aus dem Engagement für professionelle Dienstleistungen – wie externe IT-Experten, Anwälte oder Berater. Hinzu kommen Umsatzverluste aufgrund verloren gegangener Geschäftsoptionen oder von IT-Ausfällen. Auch Ausgaben beispielsweise für Personal, Trainings und Infrastrukturaktualisierungen fallen darunter.

Dass nicht nur große Unternehmen, sondern der Mittelstand von DDoS-Attacken betroffen ist, zeigt ein anschauliches Beispiel aus dem Jahr 2011. Damals attackierte das so genannte Miner-Botnetz die Webseiten deutscher Pizza- und Lieferservice-Portale. Via DDoS wurden deren Webseiten, also deren Kerngeschäft, außer Gefecht gesetzt.

Betroffene Branchen und Ressourcen

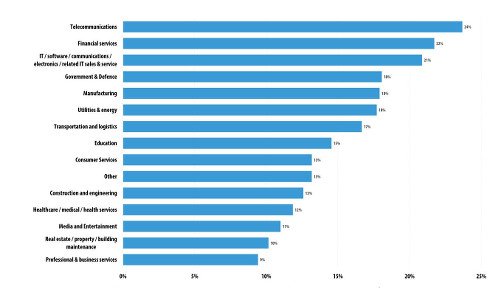

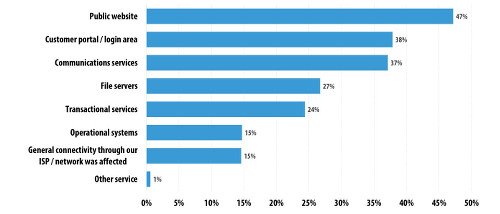

Folgende Branchen werden am häufigsten via DDoS attackiert: Telekommunikations-, Finanz- sowie die ITK-Branche. Dabei werden vor allem öffentliche Webseiten, Kundenportale beziehungsweise Login-Bereiche, Kommunikationsservices, Dateiserver sowie Transaktionsservices per DDoS-Attacke außer Gefecht gesetzt.

Werden die betroffenen Unternehmen nach den möglichen Hintermännern gefragt, denkt die überwiegende Mehrheit, dass Cyberkriminelle dahinter stecken. 12 Prozent der befragten Unternehmen glauben, dass ein Wettbewerber sie attackieren wollte und 11 Prozent gehen von politischen Aktivisten aus.

Bild 2: DDoS-Angriffe nach Branchen.

Bild 3: DDoS-Angriffe nach Zieleressourcen.

Aktuelle DDoS-Trends

Die Experten von Kaspersky Lab analysieren im Quartalsrhythmus die aktuellen DDoS-Trends. Die jüngste Analyse für die Monate Juli, August und September 2015, offenbart zahlreiche spannende Details:

- Über 90 Prozent der attackierten Opfer- Ressourcen befanden sich weltweit in nur zehn Ländern. Insgesamt konnten die Kaspersky-Experten DDoSOpfer in 79 Ländern ausmachen.

- Über 90 Prozent der DDoS-Attacken dauerten durchschnittlich weniger als 24 Stunden an; allerdings gab es zwischen Juli und September dieses Jahres im Vergleich zum zweiten Quartal 2015 deutlich mehr DDoS-Angriffe mit einer Dauer von mehr als 150 Stunden.

- Die längste DDoS-Attacke dauerte 320 Stunden (13,3 Tage) an.

- Ein DDoS-Opfer in den Niederlanden musste insgesamt 22 DDoS-Attacken verkraften.

- Cyberkriminelle scheinen auch Urlaub zu nehmen. Zumindest war der August aus DDoS-Perspektive der ruhigste Monat im Untersuchungszeitraum.

Zudem identifizierte Kaspersky Lab im dritten Quartal zahlreiche DDoS-Attacken, bei denen große Bank-Organisationen erpresst wurden. Für das Einstellen der Angriffe wurde von den Opfern eine hohe Bitcoin-Summe gefordert. Die Cyberkriminellen drohten den Banken zudem mit Attacken in einer nie da gewesenen Leistungsstärke im Terabit-Bereich. Diese Drohungen wurden allerdings nicht in die Tat umgesetzt. Die Bank-Attacken dauerten durchschnittlich zwischen einer und vier Stunden an.

Bei den DDoS-Angriffen auf Banken setzen die Cyberkriminellen eine komplizierte Kombination von sehr wirkungsstarken Verstärkerangriffen mit einer Durchschlagskraft von bis zu 40 Gigabyte pro Sekunde ein, die in einigen Fällen durch eine HTTPS-Attacke mit einer Leistungsstärke von bis zu 150 Megabyte pro Sekunde von einem Botnetz mit etwa 2,000 angreifenden Hosts ergänzt wurde.

Wer ist für DDos-Angriffe verantwortlich?Viele Unternehmen setzen sich einem unnötigen Risiko aus, wenn sie sich in Security-Belangen ausschließlich auf ihren IT-Service- Anbieter verlassen. IT-Sicherheit ist nicht immer automatisch Bestandteil des Angebots. Im Gegenteil, zahlreiche Anbieter sind oft schlichtweg nicht in der Lage, adäquaten DDoS-Schutz zu bieten, weil solche Angriffe immer umfangreicher und komplexer werden. Nur IT-Sicherheitsspezialisten, die effiziente Technologien einsetzen und ein Team mit qualifi zierten Experten unterhalten, können ihre Technologien auf sich ständig ändernde Cybergefahren wie DDoS-Angriffe anpassen. |

Allerdings ist das Feld der DDoSAngriffe nach wie vor sehr heterogen. Neben den Bank-Attacken gibt es zahlreiche neue kostengünstige DDoS-Methoden, mit denen Unternehmensgeschäfte spürbar außer Gefecht gesetzt werden können. Insgesamt steigt das Aufkommen von DDoS-Attacken an.

Cyberkriminelle stehen auf Linux-Botnetze

Linux-basierte Botnetze sind weiter sehr beliebt und wurden bei fast der Hälfte (45,6 Prozent) der im dritten Quartal von Kaspersky Lab erfassten DDoS-Angriffe genutzt. Das entspricht einer Steigerung um acht Prozentpunkte im Vergleich zum zweiten Quartal des Jahres. Die Gründe hierfür sind vernachlässigter Schutz und höhere Bandbreiten bei Linux-Systemen.

Linux- und Windows-Botnetze – jeder Typ hat aus Sicht Cyberkrimineller Vor- und Nachteile. Botnetze auf Linux- Basis ermöglichen, Netzprotokolle zu manipulieren, und die infizierten Server haben eine leistungsfähigere Internetgeschwindigkeit. Allerdings sind gute Linux-Kenntnisse sowie ein passender Bot erforderlich. Windows-Bots gibt es in großer Zahl, kostengünstig sowohl auf dem Schwarzmarkt als auch öffentlich. Allerdings gibt es für Windows- Rechner zahlreiche Schutzlösungen. Dementsprechend ist die Überlebensdauer von Bots auf infizierten Windows-Rechnern nicht lang.

Router-Botnetze

Mitte des Jahres wurde ein Botnetz publik, das aus Heimroutern und Routern in Kleinbetrieben bestand. Cyberkriminelle führten damit DDoS-Attacken durch. Die Infektion von Heimroutern ist eigentlich keine neue Technik, und sie wird häufig von Cyberkriminellen eingesetzt. Die Gewährleistung der Sicherheit der heimischen Kommunikationsausrüstung liegt noch immer bei den Herstellern. Wie die Praxis zeigt, gibt es eine ausreichende Zahl an Sicherheitslücken und Konfigurationsfehlern, die es Onlinegangstern ermöglichen, die Kontrolle über einen Router zu übernehmen. In diesem Fall nutzten Kriminelle die Router zur Organisation von DDoSAngriffen.

Die Schaffung von Router-Botnetzen sieht für Cyberverbrecher recht verlockend aus. Die einfache Umsetzung von automatisierten Mitteln zur Ausnutzung von Sicherheitslücken in diesen Geräten erleichtert den Kriminellen das Leben erheblich, und ein ständig eingeschaltetes Gerät – nur sehr selten werden Router vom Netz getrennt – garantiert, dass eine große Zahl solcher Bots

online ist.

Auf was sollten Unternehmen achten?

Der Umfang und Aufwand von DDoSAngriffen nimmt ständig zu. Daher wird es schwieriger passende Cyberschutzstrategien zu entwickeln. Oftmals genügt bereits das schiere Ausmaß heutiger DDoS-Angriffe, um die angegriffene Infrastruktur in kürzester Zeit außer Gefacht zu setzen. Bei einer Angriffsbandbreite von 80 bis 100 Gigabit pro Sekunde sind durchschnittliche Unternehmensnetzwerke oft schon nach wenigen Sekunden überlastet.

Das bedeutet: Verteidigungsmaßnahmen, die sich noch vor wenigen Jahren als wirksam erwiesen haben, bieten heutzutage keinen effektiven Schutz vor DDoS-Angriffen mehr. Ohne spezielle Security-Services sind Unternehmen dieser Art von Angriffen schutzlos ausgeliefert.

Es gibt eine Vielzahl von Möglichkeiten für Cyberkriminelle, ein „Denial auf Service“ hervorzurufen und so die Infrastruktur eines Unternehmens lahmzulegen. Hier ein Überblick über die geläufigsten Angriffsmethoden:

- Überlastungsangriffe: Bei dieser Art von Angriff wird die Bandbreite der unternehmensinternen Internetanbindung überlastet, indem ein Netzwerkverkehrsvolumen erzeugt wird, das die verfügbare Bandbreite übersteigt.

- Angriffe auf Programme und Infrastruktur: Mit Angriffen auf dem Anwendungs- Layer sollen Server lahmgelegt werden, die wichtige Programme bereitstellen, zum Beispiel die Web-Server, von denen die Onlinepräsenz eines Unternehmens abhängt. Infrastrukturbasierte Angriffe zielen darauf ab, die Netzwerk-Hardware und/oder Serverbetriebssysteme lahmzulegen.

- Hybridangriffe: Diese Art von Angriff kann sich als besondere Herausforderung erweisen, da bei ihr Überlastungsangriffe mit Attacken auf Programme oder die Infrastruktur kombiniert werden.

Um sicherzustellen, dass ein Unternehmen ausreichend vor DDoS-Angriffen abgesichert ist, sollte es in der Lage sein, Angriffe so schnell wie möglich zu erkennen. Nur dann können Verteidigungsmaßnahmen schnell eingeleitet werden. Zudem ist es essenziell, dass Auswirkungen von Angriffen frühestmöglich eingedämmt werden. So werden Störungen oder Unterbrechungen der normalen geschäftlichen Abläufe möglichst gering gehalten oder ganz verhindert. Unternehmen sollte daher bei der Auswahl einer DDoS-Lösung beziehungsweise einer hierfür gebuchten Dienstleistung auf folgende Merkmale achten:

- Gibt es eine spezielle Sensor-Software für die Installation am Standort?

- Ist der Zugang zu einem ausfallsicheren, verteilten Netzwerk aus „Clearing Centers“ möglich?

- Welche Zusatz-Services werden angeboten?

- Wie umfangreich ist der Support? Gibt es einen direkten Zugang zu DDoSExperten?

- Wird Expertise in Form von Angriffsanalysen und -Reportings angeboten?

- Bestehen bindende Service-Level- Agreements?

Kaspersky DDos ProtectionDie Experten von Kaspersky Lab können auf langjährige Erfahrungen in der Abwehr von DDoS-Attacken zurückblicken, egal welcher Art, Komplexität und Leistungsstärke. Zudem beobachten sie mit Hilfe des intelligenten Kaspersky-Systems DDoS Intelligence – als Teil der Lösung Kaspersky DDoS Protection – laufend die Aktivität von Botnetzen. Kaspersky DDoS Protection vereint langjährige Cybersicherheitsexpertise mit selbstentwickelten Technologien. Die Lösung schirmt Kunden mittels einer flexiblen Netzinfrastruktur ab, die durch Rechenzentren innerhalb der Europäischen Union läuft. Das System erkennt sich aufbauende Gefahren und kann daher den Angriff eindämmen, bevor sich ernste Auswirkungen auf Unternehmensdienste zeigen. Die Überwachung und Reinigung des Datenverkehrs basiert auf einer eigenen Entwicklung von Kaspersky Lab. Kaspersky DDoS Protection bietet umfassenden Schutz für Unternehmen: von der fortlaufenden Analyse des Netzwerkverkehrs und Benachrichtigungen über das mögliche Vorliegen eines Angriffs über die Umleitung und Bereinigung des Datenverkehrs und die Einspeisung des „sauberen“ Datenverkehrs in das Netzwerk bis hin zu abschließenden Analyse- und Reporting-Funktionen. Die Lösung von Kaspersky Lab basiert auf zwei Ebenen:

|

Quelle:

[1] Bei der Studie wurden weltweit über 5.500 Unternehmens- IT-Entscheider aus 26 Ländern über IT-Sicherheitsthemen befragt. Der komplette Report „Denial of Service: How Business Evaluate the Threat of DDoS Attacks“ ist hier abrufbar: https://press.kaspersky.com/files/2015/09/IT_Risks_Survey_Report_Threat_of_DDoS_Attacks.pdf?_ga=1.156252475.1656399624.1443801562