Durch gezielte Akquisitionen, massive KI-Investitionen und die geschickte Verknüpfung von Cloud-Services mit Sicherheitslösungen erobert der Konzern einen Markt, der traditionell von Spezialisten geprägt war. Diese Entwicklung verspricht Unternehmen Kostenvorteile und vereinfachtes Management – wirft aber gleichzeitig Fragen nach Abhängigkeiten und digitaler Souveränität auf.

Die zentrale Frage lautet: Profitieren Unternehmen von Microsofts integriertem Security-Ökosystem oder entstehen neue Risiken durch die wachsende Marktkonzentration? Ein Überblick über Strategie, Markttrends und praktische Herausforderungen für IT-Entscheider.

Vom Software-Giganten zum Security-Marktführer

Die Zahlen sprechen eine klare Sprache: Microsoft erzielte 2023 bereits 20 Milliarden US-Dollar Jahresumsatz im Cybersecurity-Bereich – eine Verdoppelung gegenüber 2021. Mit einem jährlichen Wachstum von 18,6 Prozent liegt der Konzern auf Kurs, etablierte Marktführer wie Palo Alto Networks und Fortinet zu überholen. Allein im ersten Quartal 2024 investierte Microsoft 20 Milliarden US-Dollar in seine Technologieinfrastruktur, wobei KI-Entwicklung und Cloud-Kapazitäten im Fokus standen.

Diese beeindruckende Entwicklung basiert auf einer systematischen Akquisitionsstrategie, die weit über traditionelle Software-Übernahmen hinausgeht. Microsoft hat gezielt innovative Security-Spezialisten eingekauft und deren Technologien in sein wachsendes Ökosystem integriert.

Strategische Meilensteine: Von Sybari bis Miburo

Der Aufbau von Microsofts Security-Portfolio folgte einem klaren Plan. Bereits 2005 legte die Übernahme von Sybari Software den Grundstein für Unternehmens-E-Mail-Security. Die Akquisition von Aorato (2014) brachte KI-basierte Anomalieerkennung für Active Directory, während Adallom (2015) Cloud Access Security Broker-Funktionen ergänzte.

Besonders bedeutsam war die Übernahme von Hexadite (2017), deren automatisierte Incident-Response-Technologie heute das Herzstück von Microsoft Defender und Sentinel bildet. CyberX (2020) erweiterte das Portfolio um industrielle IoT-Sicherheit, RiskIQ (2021) stärkte die externe Bedrohungserkennung, und ReFirm Labs (2021) ergänzte Firmware-Security-Expertise.

Die jüngste Akquisition von Miburo (2022) zeigt Microsofts Weitblick: Das Unternehmen spezialisiert sich auf die Analyse von Desinformation und Social-Engineering-Angriffen – ein Bedrohungsfeld, das durch KI-generierte Inhalte rapide an Relevanz gewinnt.

Diese Übernahmen wurden nahtlos in Microsofts Kernplattformen integriert. Microsoft Defender, Sentinel und Entra ID bilden heute ein zusammenhängendes Sicherheitsökosystem, das von der Endpunkt-Sicherheit über Identitätsmanagement bis zur Cloud-Security alle wesentlichen Bereiche abdeckt.

Das integrierte Security-Ökosystem: Vorteile für Unternehmen

Microsofts Erfolg basiert auf einem fundamentalen Paradigmenwechsel in der IT-Sicherheit. Statt isolierter Security-Tools bietet das Unternehmen eine durchgängig integrierte Plattform, die erhebliche praktische Vorteile verspricht.

Das wirtschaftliche Argument ist überzeugend: Unternehmen können durch die Bündelung verschiedener Sicherheitsdienste hohe Anschaffungs-, Wartungs- und Lizenzkosten für separate Speziallösungen einsparen. Besonders der Mittelstand profitiert davon, nicht in ein Patchwork verschiedener Security-Tools investieren zu müssen. Ein zentrales Management-Interface reduziert Komplexität und Fehlerquellen, während die tiefe Integration zwischen den Komponenten eine effizientere Bedrohungserkennung ermöglicht.

Technisch überzeugt die Plattform durch ihre Vernetzung: Microsoft Defender for Endpoint kommuniziert nahtlos mit Sentinel, dem cloud-nativen SIEM-System, während Entra ID granulare Zugriffskontrolle über alle Anwendungen hinweg ermöglicht. Microsoft Purview ergänzt das Ökosystem um Datenklassifizierung und Compliance-Management. Diese Integration verspricht das, was isolierte Sicherheitslösungen oft nicht leisten können: einen ganzheitlichen Überblick über die Bedrohungslage.

Die Strategie zahlt sich aus: Laut The Business Research Company wächst der globale Cybersecurity-Markt auf 267,5 Milliarden US-Dollar (2025) und soll bis 2029 auf 434,8 Milliarden US-Dollar ansteigen. Cloud-Security ist dabei mit einer Verdopplung auf 68,5 Milliarden US-Dollar das am schnellsten wachsende Segment – genau dort, wo Microsoft seine Stärken ausspielen kann.

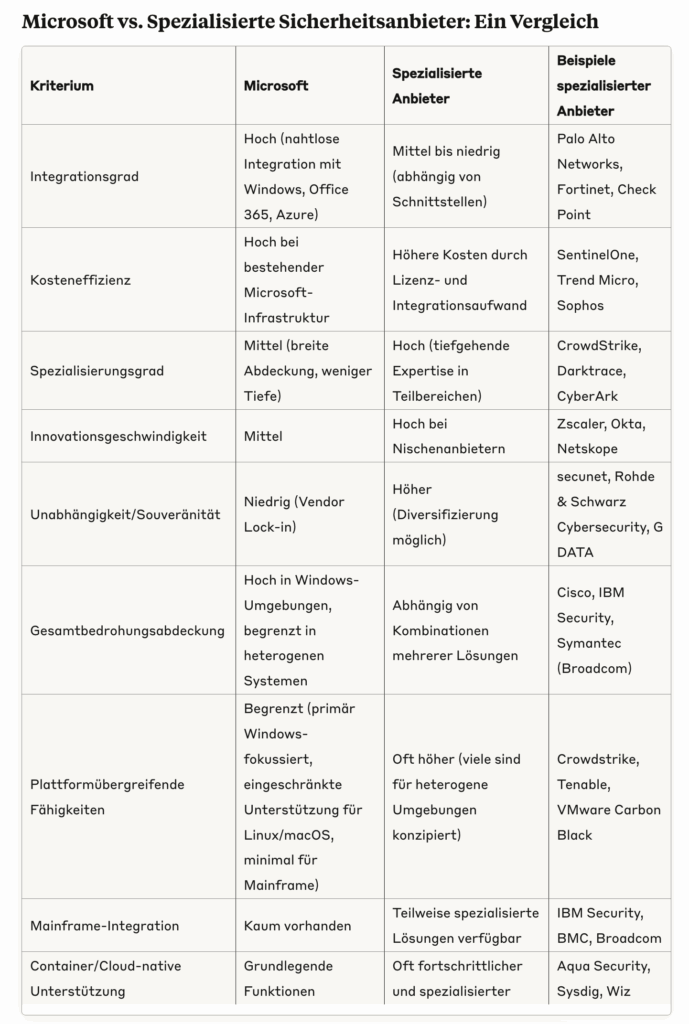

Die Grenzen der Integration: Heterogene IT-Realität

Doch Microsofts Erfolgsgeschichte hat einen entscheidenden Haken: Die starke Fokussierung auf Windows-Umgebungen trifft auf die Realität heterogener IT-Landschaften. Viele Unternehmen betreiben neben Windows auch Mainframe-Systeme, Linux-Server und macOS-Arbeitsplätze – eine Vielfalt, die Microsofts integrierte Sicherheitsstrategie vor erhebliche Herausforderungen stellt.

Microsoft Defender for Endpoint bietet zwar grundlegende Unterstützung für macOS und Linux, jedoch mit deutlich reduziertem Funktionsumfang. Bei Mainframe-Systemen wie IBM z/OS existieren praktisch keine nativen Integrationen. Die tiefe Betriebssystem-Integration, die Microsoft bei Windows ermöglicht, bleibt auf Drittplattformen technisch und lizenzrechtlich begrenzt.

Diese Einschränkungen haben praktische Konsequenzen: Microsoft Sentinel kann zwar Logs verschiedener Systeme aufnehmen, bietet aber deutlich weniger vordefinierte Erkennungsregeln für Nicht-Microsoft-Umgebungen. In Landschaften ohne Active Directory oder mit parallelen Verzeichnisdiensten entstehen Integrationslücken, die das Versprechen einer einheitlichen Sicherheitsplattform untergraben.

Spezialisierte Anbieter haben diese Marktlücke erkannt. Crowdstrike, SentinelOne und Trend Micro konzipieren ihre Lösungen von Grund auf für heterogene Umgebungen und bieten vergleichbare Funktionen für Windows, macOS und Linux. Im Mainframe-Bereich dominieren weiterhin Spezialisten wie BMC, Broadcom oder IBM selbst mit dedizierten z/OS-Sicherheitslösungen.

Besonders im wachsenden Container- und Cloud-native-Segment zeigen sich die Grenzen der Microsoft-Plattform. Spezialisierte Anbieter wie Aqua Security, Sysdig oder Wiz bieten fortschrittlichere Container-Security-Lösungen, während Tools wie Snyk oder BlackDuck bei der Überwachung von Open-Source-Komponenten führend sind.

Marktdynamik: Konsolidierung trifft auf Spezialisierung

Die Cybersecurity-Branche befindet sich in einem faszinierenden Spannungsfeld. Während Microsoft und andere Tech-Giganten auf Konsolidierung setzen, entstehen gleichzeitig ständig neue spezialisierte Bedrohungen, die innovative Lösungsansätze erfordern. Diese Dichotomie prägt die gesamte Branchenentwicklung.

Historisch zeigt die IT-Industrie zyklische Muster: Phasen der Konsolidierung wechseln sich mit Zeiten der Fragmentierung ab. In den 1980ern dominierten geschlossene Systeme großer Hersteller, bevor offene Standards eine Ära der Spezialisierung einleiteten. Die 2000er Jahre brachten wieder Konsolidierung durch Enterprise-Suiten. Heute erleben wir mit cloud-basierten Security-Plattformen einen neuen Konsolidierungsschub.

Die Tatsache, dass sich weder All-in-One-Ansätze noch Best-of-Breed-Strategien dauerhaft durchsetzen konnten, spiegelt fundamentale Marktmechanismen wider. Spezialisierte Anbieter reagieren schneller auf neue Bedrohungen und entwickeln innovative Lösungen, während Plattformanbieter Komplexität reduzieren und Kosten senken. Diese Dynamik erklärt, warum trotz Microsofts Erfolg weiterhin hunderte spezialisierte Security-Anbieter am Markt existieren.

Aktuelle Übernahmeaktivitäten zeigen die anhaltende Konsolidierungstendenz: Neben Microsofts Akquisitionen übernahm Google Mandiant für 5,4 Milliarden Dollar, während Cisco Splunk für 28 Milliarden Dollar erwarb. Gleichzeitig investiert der Risikokapitalmarkt weiterhin massiv in Security-Startups, die neue Bedrohungen wie KI-basierte Angriffe oder Quantum-Computing-Risiken adressieren.

Pragmatische Hybrid-Strategien als Lösung

Angesichts dieser Marktdynamik entwickeln sich zunehmend orchestrierte Multivendor-Strategien als praktikable Lösung. Moderne Security Orchestration, Automation and Response (SOAR)-Plattformen ermöglichen die zentrale Verwaltung heterogener Sicherheitsumgebungen. Neben Microsoft Sentinel bieten plattformunabhängige Lösungen wie Splunk Enterprise Security oder IBM Security QRadar SOAR einheitliche Schnittstellen zu verschiedenen Security-Tools über alle Betriebssysteme hinweg.

Ein zukunftsfähiger Ansatz für Unternehmen könnte in einem bewussten Schichtenmodell liegen: Plattformspezifischer Grundschutz durch optimale Lösungen für jede Umgebung, ergänzt durch plattformübergreifende Tools für übergreifende Funktionen wie Vulnerability Management oder Network Detection and Response. Eine zentrale Orchestrierung durch herstellerneutrale SIEM/SOAR-Systeme ermöglicht einheitliche Überwachung und Reaktion.

Risiken der Konsolidierung: Was auf dem Spiel steht

Die wachsende Dominanz weniger großer Anbieter birgt erhebliche Risiken, die bei strategischen Sicherheitsentscheidungen berücksichtigt werden müssen. Der SolarWinds-Hack demonstrierte eindrucksvoll, dass selbst hochintegrierte Plattformen nicht immun gegen großangelegte Angriffe sind – zumal dabei auch Schwachstellen in Azure Active Directory betroffen waren.

Die Konsolidierung sensibler Daten in einer einzigen Plattform schafft attraktive Ziele für Cyberangriffe. Sollten Angreifer Schwachstellen in Microsofts Infrastruktur ausnutzen, könnten enorme Datenmengen kompromittiert werden. Gleichzeitig erfordert zentrale Datenspeicherung ausgereifte Berechtigungssysteme, um datenschutzrechtliche Anforderungen zu erfüllen – eine besondere Herausforderung für stark regulierte Branchen.

Die Legacy-Problematik verschärft diese Risiken zusätzlich. Trotz kontinuierlicher Modernisierung kämpft Microsoft weiterhin mit Schwachstellen in alten Komponenten. 2024 wurden laut The Hacker News 1.360 Microsoft-Sicherheitslücken offengelegt, darunter kritische Schwachstellen in Windows und Edge. Diese Zahlen verdeutlichen, dass Konsolidierungsstrategien neue Risiken bergen können, insbesondere wenn veraltete Technologien weiterverwendet werden.

Langfristig droht eine Standardisierung der gesamten Sicherheitsbranche, die ihre Innovationsfähigkeit einschränken könnte. Startups im Bereich KI-basierter Sicherheitsanwendungen könnten es schwer haben, sich gegen etablierte Plattformanbieter zu behaupten. Besonders kritisch wird dies bei emerging threats, die schnelle und innovative Reaktionen erfordern.

Technologische Trends

Was Anwender stets im Blick behalten sollten sind die Trrends. Und die sehen so aus: https://www.splashtop.com/blog/cybersecurity-trends-2025

- Künstliche Intelligenz: KI-basierte Systeme werden 2025 entscheidend für die Erkennung und Abwehr von Cyberangriffen sein. Sie ermöglichen proaktive Bedrohungsanalyse und automatisierte Incident Response.

- Zero-Trust-Architekturen: Immer mehr Unternehmen setzen auf Zero-Trust, um Zugriffe granular zu steuern und Angriffsflächen zu minimieren – besonders relevant in hybriden und Remote-Work-Umgebungen.

- Supply-Chain-Security: Angriffe auf Lieferketten nehmen zu, weshalb Unternehmen verstärkt in die Absicherung von Drittanbieter-Zugängen investieren

Digitale Souveränität: Die europäische Perspektive

Für europäische Unternehmen und Behörden stellt sich zunehmend die Frage nach digitaler Souveränität. Microsofts 700-Millionen-Dollar-Deal mit Polen löste bereits Debatten über die Abhängigkeit von US-amerikanischen Technologiekonzernen aus. Experten fordern verstärkt EU-basierte Alternativen, um die Kontrolle über kritische Infrastrukturen zu behalten.

Diese Bedenken sind nicht unbegründet. Kai Wawrzinek von Impossible Cloud Network bringt es auf den Punkt: „Es ist ein nationales Sicherheitsrisiko, wenn Europas Cybersecurity-Systeme zunehmend auf Cloud-Systemen US-amerikanischer Unternehmen laufen.“

Besonders für kritische Infrastrukturen und Behörden wird die Frage nach technologischer Unabhängigkeit immer drängender.

Handlungsempfehlungen für IT-Entscheider

Die Komplexität des Themas erfordert eine differenzierte Herangehensweise. Unternehmen sollten ihre Sicherheitsstrategie auf drei Ebenen entwickeln: der technischen Bewertung ihrer IT-Landschaft, der strategischen Risikoabwägung und der langfristigen Flexibilität.

Technisch müssen IT-Verantwortliche ehrlich bewerten, wie homogen ihre Umgebung tatsächlich ist. In Windows-dominierten Landschaften können integrierte Microsoft-Lösungen erhebliche Vorteile bieten. Bei heterogenen Umgebungen mit signifikanten Anteilen von Linux, macOS oder Mainframe-Systemen sollten plattformübergreifende Strategien bevorzugt werden.

Strategisch gilt es, die Balance zwischen Effizienz und Abhängigkeit zu finden. David Branscome von Microsoft fasst es treffend zusammen: „Vendor-Konsolidierung ist keine Einheitslösung; sie erfordert sorgfältige Planung, Umsetzung und einen kontinuierlichen Überprüfungsprozess, um die spezifischen Bedürfnisse einer Organisation zu erfüllen.“

Langfristig sollten Unternehmen auf Flexibilität setzen. APIs und offene Standards ermöglichen es, von den Vorteilen integrierter Plattformen zu profitieren, ohne sich vollständig von einem Anbieter abhängig zu machen. Security-Orchestrierung wird dabei zur Schlüsseltechnologie, um verschiedene Sicherheitslösungen zentral zu verwalten und zu koordinieren.

Fazit: Die Zukunft liegt in der intelligenten Orchestrierung

Microsoft ist zweifellos auf dem Weg, eine dominierende Kraft im Cybersecurity-Markt zu werden. Die massive Fokussierung auf KI-basierte Lösungen und die kontinuierliche Portfolio-Erweiterung zeigen den Willen, diesen Einfluss weiter auszubauen. Die Grenzen dieses Einflusses werden jedoch durch die heterogene Realität moderner IT-Landschaften und die anhaltende Innovationsdynamik spezialisierter Anbieter bestimmt.

Die historischen Zyklen der IT-Branche legen nahe, dass weder All-in-One noch Best-of-Breed dauerhaft dominieren werden. Die Zukunft der IT-Sicherheit liegt vermutlich in intelligent orchestrierten Multi-Plattform-Sicherheitsarchitekturen, die das Beste aus beiden Welten vereinen. Der Trend zur Hybrid- und Multi-Cloud verstärkt diese Entwicklung: Unternehmen, die AWS, Azure und Google Cloud parallel nutzen, benötigen zwangsläufig plattformübergreifende Sicherheitskonzepte.

Für IT-Entscheider bedeutet dies eine mehrschichtige Abwägung zwischen Kosteneffizienz, technischer Abdeckung und strategischer Unabhängigkeit. Der Schlüssel liegt nicht in der dogmatischen Verfolgung einer einzigen Strategie, sondern in der intelligenten Kombination verschiedener Ansätze – angepasst an die spezifischen Anforderungen und Gegebenheiten des jeweiligen Unternehmens.

Die Cybersecurity-Branche wird weiterhin ein Gleichgewicht zwischen Konsolidierung und Innovation finden müssen. Microsofts Erfolg wird andere große Technologie-Konzerne zu ähnlichen Strategien motivieren, während gleichzeitig neue Bedrohungen innovative Startups hervorbringen werden. Diese Dynamik zu verstehen und strategisch zu nutzen wird für Unternehmen entscheidend sein, um ihre IT-Sicherheit zukunftssicher zu gestalten.