Immer komplexere Netzwerk- und Cybersecurity-Infrastrukturen stellen Unternehmen vor die Wahl: Entweder sie stemmen den gesamten Betrieb mit erheblichem Aufwand intern oder sie lagern ihn an externe Service-Anbieter aus. Beide Modelle haben Vor- und Nachteile. Co-Managed SASE hingegen verbindet die Stärken beider Ansätze und minimiert deren Schwächen. Ein echter Gamechanger.

SASE (Security Access Service Edge)-Lösungen sind im Bereich der Netzwerk- und Cybersecurity-Infrastruktur als zentraler Architekturansatz etabliert. Kaum ein anderes Modell liefert auch nur ansatzweise die gleiche Performance und Sicherheit. Der ganzheitliche Ansatz, der Sicherheit und Funktionalität in sich vereint, ergibt schlicht und ergreifend Sinn. Mit der zunehmenden Verbreitung der Technologie zeigen sich jedoch auch Erkenntnisse, die auf den ersten Blick selbstverständlich wirken, bei näherer Betrachtung aber weitreichende Implikationen haben.

Ohne Rund-um-die-Uhr-Bereitschaft geht nichts

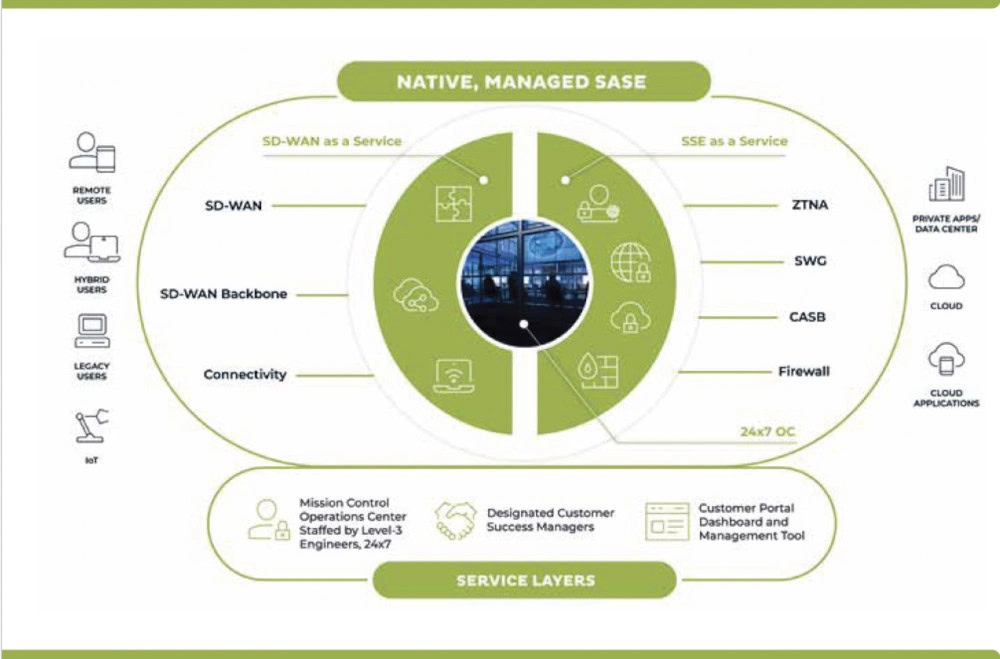

SASE vereint SD-WAN, Firewall, SWG (Secure Web Gateway), CASB (Cloud Access Security Broker), ZTNA (Zero Trust Network Access), Backbone-Konnektivität und Threat Detection in einer integrierten Lösung. Diese Konsolidierung reduziert die Fragmentierung und damit auch potenzielle blinde Flecken.

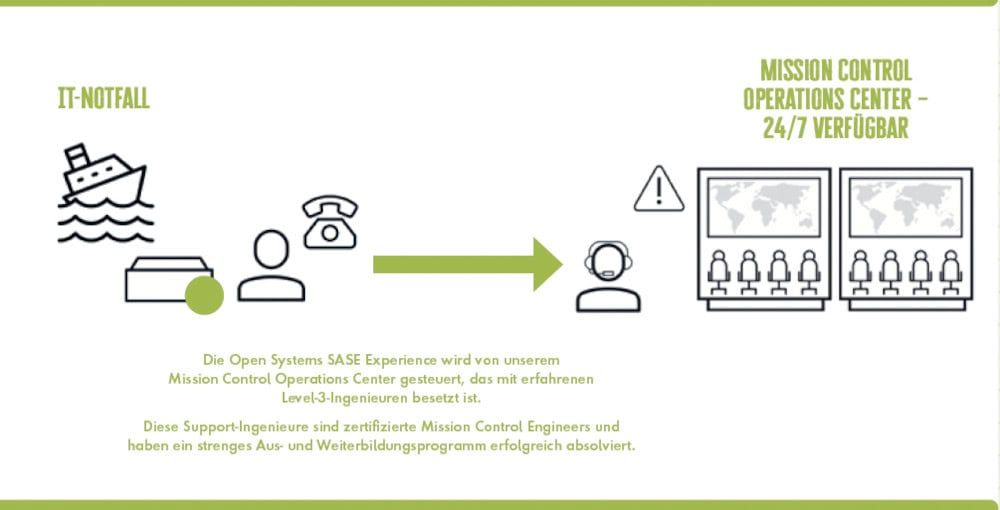

Gleichzeitig steigt jedoch die operative Komplexität: SASE-Umgebungen sind häufig global verteilt, von mehreren ISPs (Internet Service Providers) abhängig und mit verschiedensten SaaS- und IaaS-Anbietern verzahnt. Durch die starke Verteilung der Mitarbeitenden und der Infrastruktur gibt es immer wieder neue und regional unterschiedliche Regularien und Richtlinien, die eingehalten werden müssen, und durch die sehr dynamische Cyberbedrohungslandschaft gibt es laufend Security-Policy-Updates. Daraus ergibt sich eine klare Konsequenz: Ein durchgängiger 24×7-Betrieb ist nicht optional, sondern Voraussetzung.

Die zentrale Erkenntnis im Zusammenhang mit SASE ist daher, dass es heute nicht ausreicht, eine entsprechende Lösung einfach zu kaufen und auszurollen. SASE-Infrastrukturen vereinen in sich nicht nur die verschiedenen Technologien für Netzwerk und Cybersicherheit. Sie verbinden als Kernelement des Netzwerkbetriebs Produktionsstandorte, Cloud-Umgebungen, verteilt arbeitendes Personal, IoT-Geräte und SaaS (Software as a Service)-Applikationen über Kontinente hinweg. Und da viele Produktionsstandorte rund um die Uhr laufen, müssen Unternehmen einen 24×7-Betrieb gewährleisten. Disruptionen im Netzwerk können schlimmstenfalls zum Stillstand der Produktion bei Manufacturing-Unternehmen oder zur Nichterreichbarkeit von Services bei App-Anbietern führen, was enorme Kosten verursacht.

Ein sicherer Betrieb der SASE-Infrastruktur rund um die Uhr ist somit geschäftskritisch. In einem so hochkomplexen Szenario ist jede Änderung einer Firewall-Regel mehr als eine reine Routineaufgabe in Sachen Konfiguration. Eine Entscheidung über das Routing ist mehr als eine kleine technische Anpassung. Und eine DNS-Änderung hat nicht nur Auswirkungen auf Wartungsarbeiten.

Inhouse-Betrieb versus Outsourcing

Der 24×7-Betrieb von SASE umfasst allerdings deutlich mehr, als einfach nur Dashboards zu überwachen. Eine der Grundvoraussetzungen ist kontinuierliches Monitoring – rund um die Uhr – von Konnektivität und Security- Events. Zu jeder Tages- und Nachtzeit müssen Admins und Cybersecurity-Beauftragte sofort auf Downtimes der Internetverbindung oder Anomalien in den Systemen reagieren sowie bei Performance-Problemen bestenfalls in Echtzeit Analysen durchführen.

Die Wahl zwischen „Inhouse-Betrieb“ und „Outsourcing“ ist gar nicht mehr nötig, denn es gibt von ausgesuchten Anbietern eine Alternative: das Co-Managed-Modell.

Stefan Keller, Open Systems

Gleichzeitig müssen sie Firewall- und RoutingÄnderungen sorgfältig validieren, neue Zero-Trust-Policies sicher einführen und Infrastrukturänderungen im Rahmen eines koordinierten Lifecycle- und Change-Managements umsetzen. Ziel all dieser Aktivitäten ist es nicht nur, einzelne Störungen zu beheben, sondern das operative Rückgrat des Unternehmens dauerhaft stabil und sicher zu halten.

Für alle damit verbundenen Aufgaben ist tiefgreifender Zugriff auf kritische Bereiche der IT-Infrastruktur erforderlich und viele Unternehmen zögern, diese Verantwortung vollständig an externe Dienstleister abzugeben. Gleichzeitig stoßen klassische Inhouse-Betriebsmodelle ob der Komplexität und des Aufwands des durchgängigen SASE-Betriebs zunehmend an ihre Grenzen: In global verteilten Infrastrukturen können sich etwa ein ISP-Ausfall an einem Produktionsstandort in Nordamerika und Zugriffsprobleme eines Engineering-Teams in Asien nahezu gleichzeitig ereignen. Ursache des Ganzen könnte eine neu aktivierte Security-Policy sein.

Solche Vorfälle überschneiden sich über Zeitzonen hinweg, betreffen Netzwerk und Security gleichzeitig und erfordern koordinierte Eingriffe über Routing, Firewall, ZTNA und den Backbone. Mit wachsender Cloud-Nutzung, strengeren Compliance-Anforderungen und häufigeren Infrastrukturänderungen steigt zudem das Risiko, dass bereits kleine Konfigurationsanpassungen weitreichende Auswirkungen haben. Viele interne IT-Teams arbeiten jedoch bereits an ihrer Kapazitätsgrenze, was Reaktionszeiten verlängert und operative Risiken erhöht.

Co-Managed SASE als Alternative

Die Wahl zwischen „Inhouse-Betrieb“ und „Outsourcing“ ist jedoch heute gar nicht mehr nötig, denn es gibt von ausgesuchten Anbietern eine Alternative: Das Co-Managed-Modell, das interne IT-Verantwortung mit der Unterstützung externer Experten für Netzwerk und Cybersecurity kombiniert. Laut einer aktuellen Studie von Open Systems, einem SASE-Anbieter aus Europa, bevorzugen rund 58 Prozent der Unternehmen diesen goldenen Mittelweg. Ziel ist eine strukturierte Zusammenarbeit, bei der Unternehmen weiterhin direkte Kontrolle über ihre Infrastruktur behalten, gleichzeitig aber auf spezialisiertes Know-how und 24×7-Support zugreifen können. In der Praxis geschieht dies meist auf mehreren Ebenen.

Self-Service-Tools und -Portale schaffen Transparenz über Netzwerk- und Cybersecurity-Daten und ermöglichen es internen Teams, Standardaufgaben eigenständig durchführen. Dadurch bleiben operative Entscheidungen nah am Unternehmen, während klare Prozesse und Governance sicherstellen, dass Änderungen kontrolliert erfolgen. Anforderungen wie sicherheitsrelevante Konfigurationsänderungen werden im Co-Managed-Modell an ein spezialisiertes Operations-Team vom externen SASE-Partner übergeben, das rund um die Uhr verfügbar ist und über tiefgehende Netzwerk- und Security-Expertise verfügt.

Einige wenige Anbieter von Co-Managed SASE gehen noch einen Schritt weiter und stellen feste technische Ansprechpartner bereit. Der Vorteil: ein dedizierter Experte versteht die Eigenheiten der Infrastruktur, erkennt Muster im Betrieb, begleitet Architektur‑Entscheidungen und stellt sicher, dass Änderungen nicht im luftleeren Raum passieren, sondern im Kontext des gesamten Netzwerks. Dieser kontinuierliche Wissensaufbau macht den Unterschied zwischen reaktiver Problemlösung und proaktivem, strategischem Betrieb.