OTORIO, Anbieter von Lösungen für das Cyber- und digitale Risikomanagement im Bereich der Betriebstechnologie (OT), hat mit der Verfügbarkeit seiner Technologie zur Analyse von Angriffsgraphen, die in das leistungsstarke Modell des Cyber Digital Twin (CDT) des Unternehmens integriert ist, einen bedeutenden Fortschritt in der OT-Sicherheit vorgestellt.

Durch die Nutzung der Fähigkeiten des CDT können Unternehmen nun eine dynamische visuelle Netzwerktopologie und eine fortschrittliche Risikobewertung erhalten, die ein proaktives Management von Schwachstellen in ihrer OT-Infrastruktur ermöglicht. Diese Bekanntgabe folgt auf die kürzlich erfolgte Erteilung eines Patents durch das U.S. Patent and Trademark Office (USPTO) für das Risikomanagementmodell und den Algorithmus zur Analyse von Angriffsgraphen.

Selbst Unternehmen, die über qualifiziertes OT-Sicherheitspersonal verfügen, stehen beim Schutz von Betriebsumgebungen aufgrund ihrer Komplexität und der Unzulänglichkeiten bestehender OT-Sicherheitslösungen vor Herausforderungen. Begrenzte Sichtbarkeit und unvollständige Daten können zu einem unklaren Anlageninventar führen, und Unternehmen wissen oft nicht, wie groß ihre tatsächliche Gefährdung durch Angriffe ist, da sie sich nur auf die Schwachstellen der Endpunkte konzentrieren. Diese Faktoren erschweren eine genaue Bewertung der OT-Sicherheitslage.

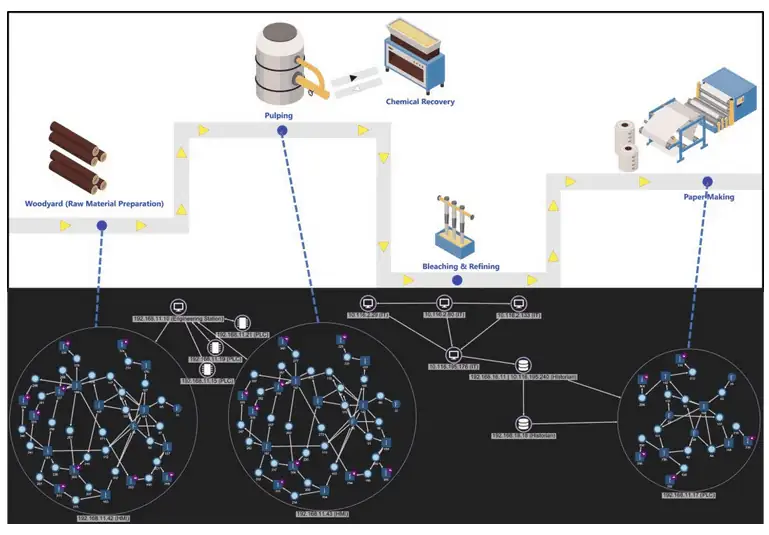

OTORIOs Cyber Digital Twin und Angriffsgraphenanalyse überwinden diese Herausforderungen. Der CDT besteht aus einer automatisierten, sicheren und logischen Darstellung des operativen Netzwerks, seiner Einheiten und ihrer Beziehungen untereinander. Er fungiert als Sandbox-Modell der Betriebsumgebung und ermöglicht sichere Simulationen von Sicherheitsverletzungen und Angriffen (BAS) sowie eine datengesteuerte Analyse der Auswirkungen.

Sobald die Beziehungen zwischen den Einheiten hergestellt sind, generiert der CDT-Algorithmus einen Angriffsgraphen: eine Visualisierung aller Netzwerkressourcen, Schwachstellen und Verbindungen, die Segmentierungslücken und potenzielle Angriffsvektoren auf wichtige Ressourcen und Prozesse aufzeigt. Durch die Berechnung des Risikos für alle Anlagen, Bedrohungen und Szenarien können Unternehmen ihre kritischen OT-Systeme kontinuierlich bewerten, überwachen und proaktiv schützen. Die Angriffsgraphenanalyse ermöglicht es Unternehmen, ihre Sicherheitsanstrengungen zu priorisieren, indem sie verwertbare Einblicke in die kritischsten Schwachstellen und potenziellen Angriffsvektoren liefert. Durch die Identifizierung und Visualisierung der risikoreichen Bereiche innerhalb ihrer OT-Infrastruktur können Unternehmen ihre Ressourcen effizienter einsetzen und neuen Bedrohungen einen Schritt voraus sein.

(Bildquelle: OTORIO)

Die CDT und die Attack Graph Analysis Technologie basieren auf drei Hauptpfeilern:

- Automatisierung

OTORIO rationalisiert Sicherheitsprozesse, reduziert menschliche Fehler und ermöglicht eine schnelle Reaktion. Es liefert einen automatisierten, benutzerfreundlichen Bericht mit Aktionspunkten und Prioritäten, wodurch die Notwendigkeit einer manuellen Analyse entfällt.

- Erklärbarkeit

Die Angriffsgrafik-Analyse sorgt für Transparenz und ermöglicht den Anwendern ein besseres Verständnis ihrer Sicherheitslage unter dem Gesichtspunkt des Risikos und der geschäftlichen Auswirkungen.

- Handlungsfähigkeit

Die visuell intuitiven Berichte des Cyber Digital Twin und der Attack Graph Analysis bieten Empfehlungen, die auf die Bedürfnisse des Netzwerks zugeschnitten sind. Durch diesen umfassenden Ansatz erhalten Unternehmen effektive Sicherheitsstrategien, die ein proaktives Schwachstellenmanagement ermöglichen.

www.otorio.com