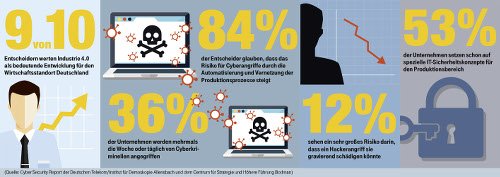

Die Zukunftsaussichten für die deutsche Wirtschaft sind rosig: Laut einer Studie der DZ Bank profitieren Unternehmen durch die Vernetzung und Automatisierung ihrer Wertschöpfungsprozesse bis 2025 von einem Produktivitätsschub von 12 Prozent. Wer davon profitieren will, darf die IT-Sicherheit allerdings nicht außen vor lassen. Denn mittlerweile gerät jedes dritte Unternehmen mehrmals in der Woche ins Visier von Cyberkriminellen. Hundertprozentige Sicherheit ist dabei insbesondere für industrielle Internet of Things-Lösungen ebenso realitätsfern wie der Wunsch, einmalig Sicherheitsmaßnahmen zu implementieren und das Thema danach zu den Akten zu legen.

Risiken identifizieren und Schritt für Schritt sichern

Um sich angemessen zu wappnen, empfiehlt es sich für Unternehmen zunächst mit einer Risikoanalyse zu beginnen. Diese geht dabei über das eigene Unternehmen hinaus, da Netze und Systeme für eine durchgängige Vernetzung und Automatisierung zum Teil für Kunden, Lieferanten und Partner geöffnet werden müssen. Beim Transport und der Verwaltung der Daten kommen zudem häufig Netzwerk- und Cloudkomponenten von Dritten zum Einsatz, die ebenfalls potenzielle Schwachstellen darstellen können.

Auf Basis der Risikoanalyse können Unternehmen ein umfassendes Sicherheitskonzept entwickeln. Idealerweise nutzen sie dabei den Defense-in-Depth-Ansatz. Dabei wird die IT-Architektur in verschiedene Schichten aufgeteilt und mit passenden Maßnahmen abgesichert. Gelingt es einem Angreifer, die Barrieren einer Schicht zu überwinden, steht er vor der nächsten „verschlossenen Tür“.

Von Grund auf sicher

Bestenfalls beginnt das Sicherheitsmanagement noch einen Schritt früher. So sollten Unternehmen schon bei der Auswahl von Anlagen, Geräten, Systemen und Netzwerkkomponenten darauf achten, ob der Hersteller Sicherheitsaspekte bereits mit dem ersten Entwicklungsschritt in das Produkt integriert hat (Security by Design). Das gilt auch für den Bezug von Konnektivitäts- und Clouddiensten. Zuverlässige Anbieter wie die Deutsche Telekom lassen ihr extrem hohes Sicherheitsniveau regelmäßig prüfen und zertifizieren. Denn nur wenn Sicherheit regelmäßig geprüft und weiterentwickelt wird, lässt sich ein möglichst Schutzniveau erreichen.

Das vollständige Whitepaper „Sicherheit im industriellen Internet der Dinge“ (28 Seiten, deutschsprachig) stellt die Telekom hier (ohne Registrierung) zum kostenlosen Download zur Verfügung.

Infografik: 36 % der Unternehmen werden mehrmals die Woche oder täglich von Cyberkriminellen angegriffen.