Welchen Einfluss hat die 2018 in Kraft getretene Datenschutzgrundverordnung (DSGVO) auf die Nutzung und die wahrgenommene Sicherheit in sozialen Netzwerken? Welchen Netzwerken schenken User eher ihr Vertrauen und wo schätzen sie ihre Daten als sicher aufgehoben ein?

Diesen Fragen ist TÜViT gemeinsam mit Hubert Burda Media und dem Statistikportal Statista im Rahmen der Studie „Ein Jahr DSGVO – Vertrauen in soziale Netzwerke” im Frühjahr 2019 nachgegangen.

Im Fokus der Untersuchung standen die Netzwerke Facebook, Instagram, Twitter, XING und LinkedIn.

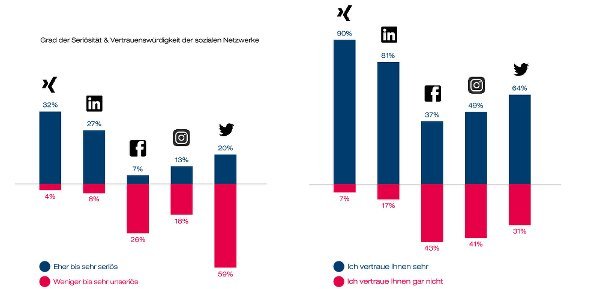

In Sachen Seriosität und Vertrauen liegen die beruflichen Netzwerke vorne

90 Prozent der Befragten bewerteten die Informationen, die sie über XING erhalten, als sehr vertrauensvoll. Knapp dahinter liegt LinkedIn mit 81 Prozent. Bei den privaten Netzwerken ist das Meinungsbild im Hinblick auf das entgegengebrachte Vertrauen eher gespalten. Am deutlichsten wird dies anhand von Facebook: Dem US-amerikanischen Unternehmen vertrauen 37%, im Gegensatz dazu schenken 43% dem Netzwerk kein Vertrauen.

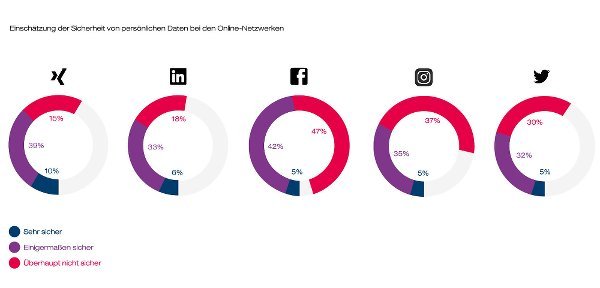

Auch im Umgang mit sensiblen Daten hat XING leicht die Nase vorne. Fast die Hälfte der Befragten schätzt die Sicherheit ihrer persönlichen Daten auf dem beruflichen Netzwerk als einigermaßen bis sehr sicher ein. Dicht dahinter liegt Facebook mit 47%. Hier ist im Vergleich zu den anderen Plattformen allerdings die deutlichste Uneinigkeit zu beobachten.

(Bild: TÜV Nord Group)

Die Einführung der DSGVO hat kaum Einfluss auf das Sicherheitsempfinden der Befragten

Nahezu in allen Netzwerken gibt der Großteil der Befragten (> 60%) an, dass die Einführung der DSGVO weder ihr persönliches Sicherheitsempfinden noch ihr Nutzerverhalten beeinflusst hat.

Berufliche Netzwerke als Plattformen der Selbstdarstellung

Besonders die Netzwerke XING und LinkedIn werden mit 44% und 40% von den Befragten für umfangreiche Formen der Selbstdarstellung genutzt. Fast ¼ gibt zusätzlich an, ihre Sichtbarkeit gegenüber den Standardeinstellungen gesteigert zu haben. Unter den privaten Netzwerken macht Instagram mit 31% das Rennen, gefolgt von Facebook (25%) und Twitter (23%).

Im Vergleich zu 2014 ist vor allem bei den beruflichen Netzwerken ein deutlicher Anstieg zu erkennen. Lag der Anteil der Mitglieder mit einer umfangreichen Selbstdarstellung zu diesem Zeitpunkt noch bei unter 10%, spielt diese Möglichkeit der Präsentation in der aktuellen Studie für fast die Hälfte der Befragten eine große Rolle. Facebook stagniert dagegen.

(Bild: TÜV Nord Group)

Umsetzung der DSGVO durch die sozialen Netzwerke

Bei der Umsetzung unterschiedlicher Richtlinien zur DSGVO erfüllt das deutsche Unternehmen XING die meisten der untersuchten Kriterien. Die vier nicht-europäischen Konkurrenten kommen den geforderten Kriterien dagegen nur teilweise nach.

Optimierungsbedarf besteht jedoch bei allen betrachteten Netzwerken in Bezug auf ihre datenschutzrechtlichen Grundeinstellungen. Diese sind in der Regel nach dem Privacy by Design-Ansatz gestaltet.

Dadurch ist der Datenschutz zwar grundsätzlich so angelegt, dass User die Kontrolle über ihre eigenen Informationen haben und entsprechende Einstellungen vornehmen können, die Werkseinstellungen sind allerdings nicht optimal gesetzt. Angestrebt werden sollten Voreinstellungen, die dem Nutzer von Beginn an den besten Datenschutz ermöglichen (Privacy by Default).

www.tuvit.de