Der neueste mobile Sicherheitsbericht von Pradeo Lab umfasst alle mobilen Bedrohungen, die derzeit auf Organisationen und Endbenutzer abzielen. Dazu gehören Informationen zu Angriffen auf Anwendungsebene, der Netzwerkebene und der Geräteebene.

Wir leben in einer ultra-vernetzten Welt, in der Milliarden von Unternehmensdaten und personenbezogenen Daten durch mobile Geräte jede Sekunde manipuliert werden. Smartphones und Tablets verfügen über inhärente Funktionen, die es Hackern ermöglichen, bei illegaler Ausnutzung Benutzer zu lokalisieren, ihre Kommunikation abzuhören, auf ihre Dateien, Mikrofone, Kameras usw. zuzugreifen und wodurch diese Geräte zu einem bevorzugten Angriffsziel werden.

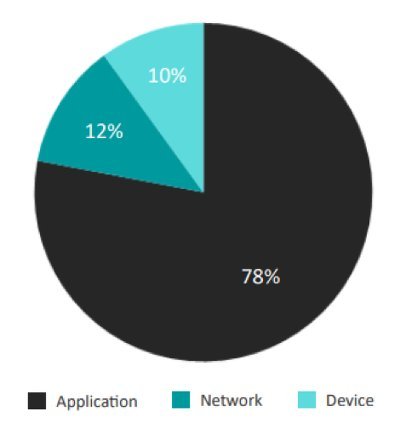

Die Täter können mobile Geräte über drei Vektoren gefährden und dadurch auf vertrauliche Daten zugreifen: über die Anwendungen (Malware, Spyware, Adware, undichtes Verhalten…), das Netzwerk (Man-In-The-Middle-Angriff, Phishing-Angriff…) und das Gerät (Ausnutzen von Betriebssystemanfälligkeiten…).

Bild 1: Heutzutage nutzen Cyberkriminelle hauptsächlich den Anwendungsvektor (78%), um mobile Geräte zu infiltrieren, gefolgt vom Netzwerk (12%) und dem Gerät (10%). (Quelle Pradeo)

Mobile Anwendungen – der geschworene Feind der Privatsphäre

Die Anwendungen sind die Quelle der meisten Datenfiltrationen auf mobilen Geräten. Sie können Malware enthalten und sind daher von Natur aus böswillig. Dies ist der Fall bei einigen Apps, die in offiziellen Stores zu finden sind, aber am häufigsten werden diese Apps in Drittanbieter-App-Stores gefunden. Die Apps können aber auch völlig sicher sein und trotzdem die Daten leaken oder in einer Weise verwundbar sein, die sie in hohem Maße den mobilen Angriffen aussetzen kann. In allen Fällen haben sie die Macht, den Datenschutz der Unternehmen stark zu beeinträchtigen.

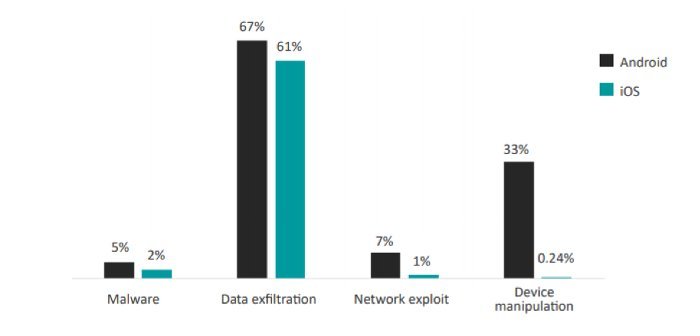

Bild 2: Datenabfluss ist das häufigste Übel mobiler Anwendungen (Quelle Pradeo)

Die mobilen Apps stehen im Zentrum der Operationen für die Mitarbeiter, Partner und Kunden. Sie verarbeiten viele sensible Daten und Informationen, mehr als jedes andere Medium. Dennoch sind viele Apps in der Lage die Nutzerdaten stumm auf Remote-Server abzuleiten, was ein großes Risiko für die Einhaltung der Datenschutzgesetze darstellt.

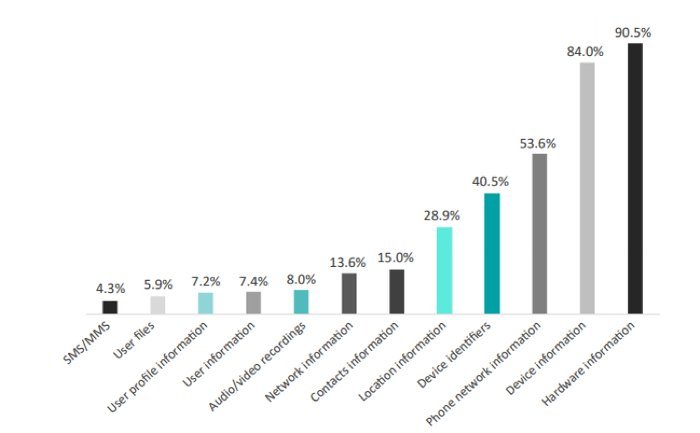

Unter den vertraulichen Daten wurden Standortangaben, Kontaktlisten, Benutzerprofilinformationen (Anmeldeinformationen), Benutzerdateien (Foto, Video, Dokument usw.) und SMS gefunden, die häufig von mobilen Apps durchsickert werden.

Bild 3: Datenabfluss: von den wenigsten bis zu den meisten gestohlenen Daten (Quelle Pradeo)

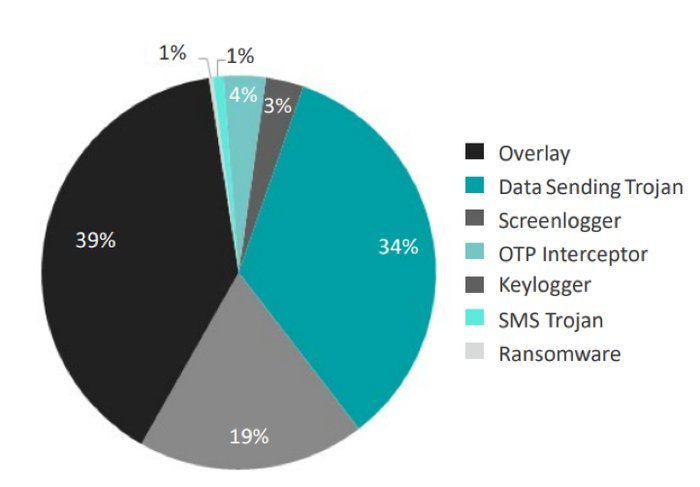

Trotz verstärkter Sicherheitsmaßnahmen durch offizielle Stores decken Sicherheitsunternehmen wie Pradeo immer noch Malware unter den öffentlichen Apps auf, die sie anbieten. Nach den entdeckten Erkenntnissen werden Anwendungen in der Regel schnell gelöscht und aus allen Stores mit allen vorhandenen Spuren entfernt.

Durch diese Vorgehensweise verhindern Stores, dass sich die Infektion auf neue Benutzer ausbreitet, sie initiieren jedoch keine rückwirkenden Aktionen. Wenn ein Benutzer beispielsweise eine frisch veröffentlichte Anwendung herunterlädt, die eine Malware enthält, ist die Anwendung voll funktionsfähig, auch wenn sie später aus dem Store gelöscht wird. 89% der bösartigen Anwendungen sind noch 6 Monate nach dem Löschen auf aktiven Geräten installiert.

Heutzutage beinhalten 5% der Android-Anwendungen und 1% der iOS-Apps eine Malware.

Bild 4: Die am häufigsten verwendeten Malwares

Netzwerk Angriffe

- Ungesichertes WLAN setzt Benutzer Netzwerkangriffen aus

Die Anzahl der ungesicherten öffentlichen Hotspots und der Benutzer, die sich mit ihnen verbinden, nimmt kontinuierlich zu. Infolgedessen sind mobile Angriffe über diesen Vektor auch gestiegen, wodurch ungesicherte Verbindungen, die am häufigsten erkannte Netzwerkbedrohung darstellen.

Bereits 91% der Unternehmensgeräte wurden mit einem unsicheren öffentlichen Hotspot verbunden. Ein ungeschützter Hotspot kann wie ein öffentliches WLAN zu einem Man-In-The-Middle-Angriff führen, der auftritt, wenn eine Kommunikation zwischen zwei Parteien von einer externen Instanz abgefangen oder geändert wird.

- Phishing-Angriffe finden vorwiegen über SMS und Apps statt

Bis vor wenigen Jahren haben die Phishing Angriffe hauptsächlich nur Computer betroffen. Im Jahr 2018 sind zur zweithäufigsten Netzwerkbedrohung auf mobilen Geräten geworden.

Beim Phishing wird den mobilen Benutzer eine Falle gestellt, indem Nutzer gelockt werden auf schädliche Links zu klicken, infizierte Dateien zu öffnen oder Malware aus E-Mails (die von einer gefälschten E-Mail-Adresse gesendet werden) oder SMS (Smishing) herunterzuladen, um die sensiblen Daten zu stehlen.

Im letzten Jahr haben wir eine Verlagerung des Phishing-Verhaltens beobachtet. Tatsächlich kommen Phishing-Versuche nicht mehr vorwiegend über E-Mails (nur 19%), sondern es verwenden mehr SMS und mobile Anwendungen (Messaging, Social Media und Gaming) dazu genutzt.

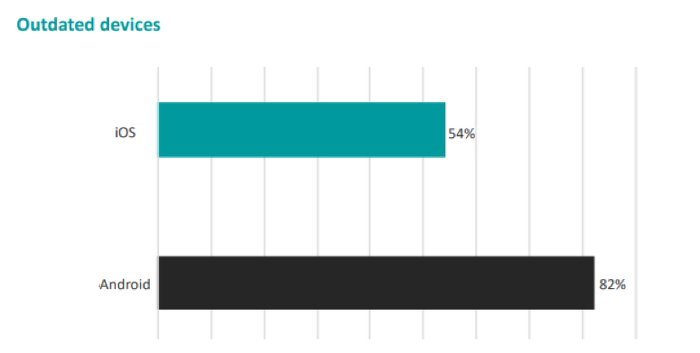

Veraltete Betriebssysteme gefährden mobile Geräte

In regelmäßigen Abständen werden immer wieder Sicherheitslücken im Code von Betriebssystemen entdeckt. Nach der Erkennung versuchen Unternehmen schnell neue Patches zu entwickeln, um diese durch Updates an Benutzer weiterzugeben. Gleichzeitig werden Dokumente veröffentlicht, in denen die Schwachstellen der vorherigen Version offengelegt werden.

Dennoch aktualisieren die meisten mobilen Benutzer ihr Gerät nicht sofort, sobald eine neue Version des Betriebssystems verfügbar ist. Was dazu führt, dass das Gerät wochenlang auf einer anfälligen Version ausgeführt wird.

Bild 5: Veraltete Betriebssysteme sind anfällig für Malware. Trotzdem verwenden viele Anwender veraltete Versionen iOS und Android.

Die Ausnutzung einer ungepatchten Schwachstelle kann zu Systemübernahmen und schwerwiegenden Datenschutzverletzungen führen, bei denen vertrauliche Daten (Sozialversicherungsnummer, Ausweise, Bankdaten usw.) gestohlen werden, um Identitätsdiebstahl und Betrug zu begehen.

Die Fakten des mobilen Sicherheitsberichts der Pradeo Lab vom Februar 2019 basieren auf der Sicherheitsanalyse mit einer Stichprobe von 3 Millionen mobilen Anwendungen und 500.000 mobilen Geräten.