Unternehmen mangelt es an einem Bewusstsein für das Risiko von Angriffen auf die Software Supply Chain, obwohl die meisten von ihnen Vorstöße bereits erlebt haben, wie eine weltweite Umfrage zeigt. Für die Studie im Auftrag von CrowdStrike wurden 1.300 führende IT-Entscheider und IT-Sicherheitsexperten in den USA, Kanada, Großbritannien, Mexiko, Australien, Deutschland, Japan und Singapur befragt.

Bedrohungen der IT-Infrastruktur sind Alltag

Die Ergebnisse zeigen, dass Cyberangriffe im Grunde Normalität sind: Fast alle (97 %) der Befragten haben in den letzten zwölf Monaten wenigstens einen Cyberangriff erlebt – unter anderem Phishing, Ransomware, Hacking oder DDOS-Attacken. Doch die Malware kommt inzwischen nicht mehr nur über die üblichen Wege wie beispielsweise Phishing-Mails oder bösartige Komponenten in Webseiten, sondern schlummert beispielweise auch in Software-Updates.

Negativer Vorreiter in dieser Hinsicht war 2017 der Angriff auf die Software-Lieferkette „NotPetya“, der zuerst über ein Update einer Steuersoftware verbreitet wurde. Das perfide daran: Neue Software-Versionen werden oft in gutem Glauben und ohne vorherige Prüfung installiert. Entsprechend verbreiten sich zerstörerische Angriffe relativ rasch. Security-Experten gehen davon aus, dass es sich bei diesem Vorfall um einen Testlauf gehandelt hat, der Schlimmeres erwarten lässt.

Cyberangriffe auf die Software-Lieferkette – und die Folgen

Diese neuartige Form von Cyberangriffen auf die Software-Lieferkette wird von der Mehrheit der Unternehmen als Bedrohung erkannt. Fast 80 Prozent glauben, dass solche Attacken das Potenzial haben, in den nächsten drei Jahren zu einer der größten Cyberbedrohungen zu werden.

Leider ist die Situation in Deutschland etwas anders: Im globalen Vergleich ist das Bewusstsein für Sicherheit in der Lieferkette schwächer ausgeprägt. Lediglich 67,5 Prozent der deutschen Befragten glauben, dass Cyberangriffe auf die Lieferkette zu einer der größten Bedrohungen werden können. Der Abstand zu anderen Ländern ist groß und liegt bei mindestens zehn Prozentpunkten. Hier wird deutlich, dass deutsche Unternehmen eine der größten IT-Sicherheitsrisiken unterschätzen.

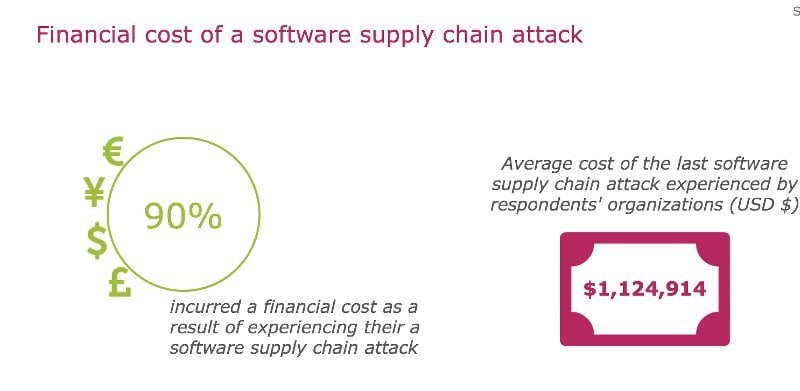

Dabei sind die Kosten solcher Angriffe enorm, bereits heute kommt es regelmäßig zu hohen finanziellen Verlusten. Die deutschen Unternehmen berichten, dass sich die durchschnittlichen Verluste pro Attacke auf eine Million US-Dollar belaufen. Doch es geht nicht nur um Geld: Solche Angriffe blockieren IT-Systeme, führen zu Datenverlusten und vergraulen Kunden.

Die häufigsten Folgen sind ein vollständiger Neuaufbau von IT-Systemen (36 %), eine Störung in den Abläufen im Unternehmen (34 %), eine Unterbrechung des IT-Betriebs (32 %), Vertrauensverlust bei den Kunden (28 %) sowie der Verlust von Kundendaten (27 %). Diese und ähnliche Probleme verschonen fast niemanden: 97 Prozent der angegriffenen Unternehmen litten unter finanziellen oder anderen Folgen.

Angriffserkennung und Gegenmaßnahmen

Deutschland liegt bei den Reaktionen auf Angriffe im guten Mittelfeld, es gibt jedoch Nachholbedarf bei der Entdeckung von Cyberangriffen: Im Durchschnitt können Hacker zwölf Stunden lang unbehelligt auf die IT-Systeme der Unternehmen zugreifen, bevor sie von Mitarbeiter der IT-Security entdeckt werden. Im Vergleich dazu: Hacker selbst benötigen nur knapp zwei Stunden, um vom initialen Ort des Eindringens in die begehrten kritischen Systeme im Netzwerk vorzudringen (Breakout Time).

Immerhin: Die übergroße Mehrheit (87 %) der angegriffenen Unternehmen hatte entweder eine umfassende Strategie zur Begegnung solcher Attacken (34 %) oder zumindest eine gewisse Vorausplanung (52 %). Zu den getroffenen Maßnahmen gehörten allerdings bei 18 Prozent der Unternehmen auch die Zahlung von Lösegeld bei Ransomware-Attacken. Experten raten zwar davon ab, aber einige Unternehmen scheinen sich anders nicht helfen zu wissen.

Zuverlässiger Schutz vor Angriffen

Ein wichtiger Faktor im Prozess, die Software Supply Chain zu schützen, ist die genaue Überprüfung bestehender und neuer Software-Lieferanten. Dass dies ein notwendiger Schritt ist, scheint in vielen Unternehmen bereits erkannt. Ein Großteil (75 %) überprüfte in den letzten zwölf Monaten alle neuen Lieferanten, die Bestehenden wurden in diese Prüfung nur von 43 Prozent der Unternehmen mit einbezogenen. An dieser Stelle könnte die Datenschutz-Grundverordnung, die im Mai dieses Jahres eingeführt wurde, den generellen Druck etwas erhöhen, sich mit der Kontrolle der Software-Lieferanten genauer zu auseinanderzusetzen.

Natürlich ist die detaillierte Überprüfung der Supply Chain nur eine einzelne Maßnahme bei der Mission, die eigenen IT-Systeme vor Angriffen und deren kostenintensiven Folgen zu schützen. Denn es ist auch klar: Die gesamte Lieferkette wird immer nur so stark sein, wie ihr schwächstes Glied und jeder Beteiligte ist in der Pflicht.

Die vollständige Studie sollte hier zum Download stehen.

Autor: Sven Welschen, Director of Technical Marketing bei CrowdStrike, www.crowdstrike.com