Die Ära der einfachen Passwörter geht zu Ende. Während Unternehmen weltweit auf Multi-Faktor-Authentifizierung (MFA) setzen, entsteht ein gefährlicher Trugschluss: Die einmalige Abfrage eines zweiten Faktors macht ein System noch lange nicht sicher im Sinne von Zero Trust.

Wir analysieren, warum die Mehrzahl aller Passwordless-Projekte scheitert, welche Sicherheitslücken selbst moderne Multi-Faktor-Authentifizierung (MFA) noch hat und warum Analysten wie Gartner und Forrester auf Passkeys in Kombination mit kontinuierlicher Authentifizierung als die einzig zukunftsfähige Richtung setzen.

Die digitale Identität ist der neue Perimeter. Diese Erkenntnis ist in der IT-Sicherheit nicht neu, doch die Umsetzung hinkt den Anforderungen oft hinterher. Während die einen noch über die Einführung von Multi-Faktor-Authentifizierung diskutieren, sprechen Experten von Gartner und Forrester bereits über die Überwindung des Passwort-Konzepts durch Passkeys und die Integration von kontinuierlicher Verifikation in Unternehmensnetzwerke. Eine Analyse der aktuellen Marktdaten und Analystenberichte zeigt ein gespaltenes Bild: zwischen technologischer Utopie einer vollständig passwortlosen Welt und der tristen Realität veralteter Legacy-Systeme, industrieller Steuerungen und menschlicher Gewohnheiten.

Die brutale Realität: Warum Passwörter und selbst MFA keine Wunderwaffen sind

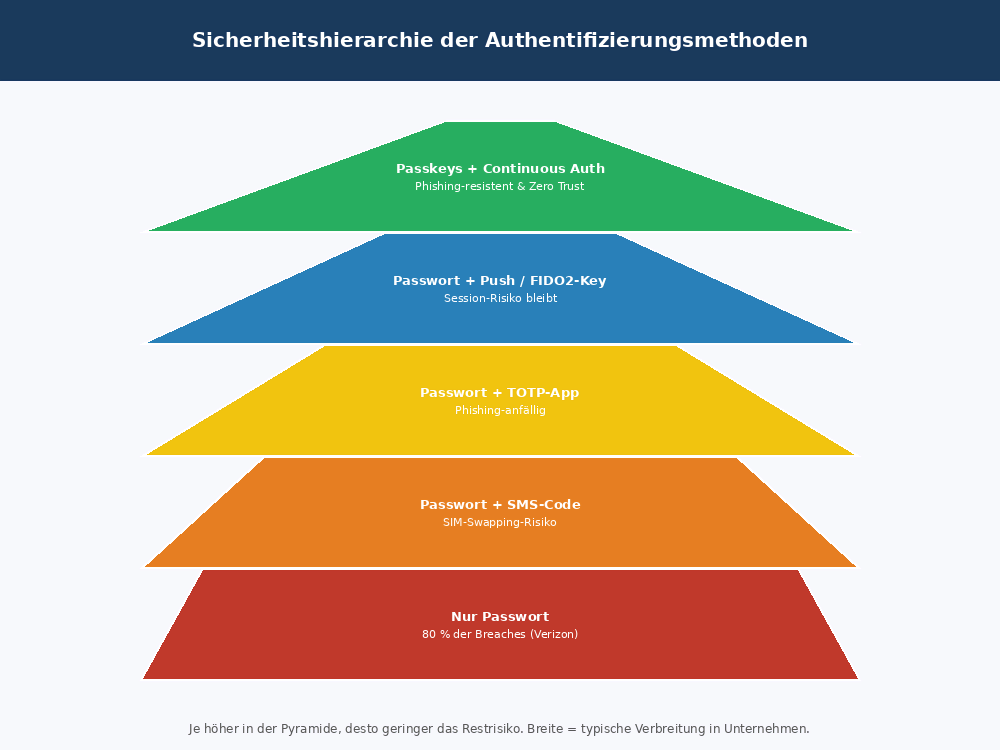

Die Zahlen sind alarmierend, aber eindeutig. Gestohlene Zugangsdaten sind nach wie vor der Königsweg für Cyberkriminelle. Der Verizon Data Breach Investigations Report 2024 zeigt, dass 68 Prozent aller Sicherheitsverletzungen auf menschliches Versagen zurückzuführen sind. Die Angreifer loggen sich schlicht ein. Sie hacken sich nicht mehr durch komplexe Firewalls. Laut Microsofts Digital Defense Report 2023 sind über 90 Prozent der kompromittierten Unternehmenskonten solche, die keine MFA implementiert hatten.

Selbst dort, wo MFA implementiert wurde, entstehen neue Angriffsvektoren. Die traditionelle MFA mit SMS-Codes ist anfällig für SIM-Swapping. TOTP-Apps lassen sich durch speziell präparierte Phishing-Seiten aushebeln. Besonders perfide ist die sogenannte MFA-Fatigue oder Push-Bombing, bei der Angreifer so viele Push-Benachrichtigungen senden, bis das Opfer aus Frustration zustimmt. Gartner prognostiziert im Hype Cycle for Digital Identity, dass bis 2026 noch 70 Prozent aller identitätsbezogenen Vorfälle auf verbleibende Passwort-Speicher zurückzuführen sein werden.

Laut Forrester-Analyst Andras Cser liegt das größte Problem nicht in der Technologie, sondern in der fehlenden Roadmap für Legacy-Integration.

Der scheinbare Widerspruch: MFA und Zero Trust

Eine der provokantesten Thesen in aktuellen Security-Debatten lautet, dass MFA und Zero Trust sich grundsätzlich widersprechen. Das Zero-Trust-Modell, definiert durch NIST SP 800-207, basiert auf dem Prinzip „Never Trust, Always Verify“. Jede Anfrage, jeder Zugriff, jede Aktion soll kontinuierlich geprüft werden. Traditionelle MFA hingegen implementiert genau das Gegenteil: Ein Benutzer meldet sich einmal stark an und erhält dann ein Session-Cookie, das oft für Stunden oder sogar Tage gültig ist. Das ist ein klarer Widerspruch zur kontinuierlichen Verifikation.

Forrester betont im Report „Top Trends Shaping Identity And Access Management 2025“, dass Unternehmen von diesen punktuellen Checks wegkommen müssen. Die Zukunft gehört der Continuous Authentication, bei der das Verhalten des Nutzers permanent überwacht und bewertet wird, inklusive Mausbewegungen, Tippgeschwindigkeit, Standort, Gerät, Netzwerk und einem dynamischen Risikoscore. MFA ist nicht das Problem. Die einmalige, langlebige Vertrauenszone nach der Authentifizierung ist es.

Passkeys: Der Heilsbringer oder doch nur Hype?

Passkeys basieren auf dem FIDO2– und WebAuthn-Standard und sind inhärent phishing-resistent. Ein Passkey ist an die spezifische Origin der Website oder App gebunden, sodass ein gefälschter Login-Versuch scheitert. Er kombiniert per Definition den Besitz eines Geräts mit der Biometrie des Nutzers. Damit wird das klassische Passwort und oft auch die separate MFA-App überflüssig.

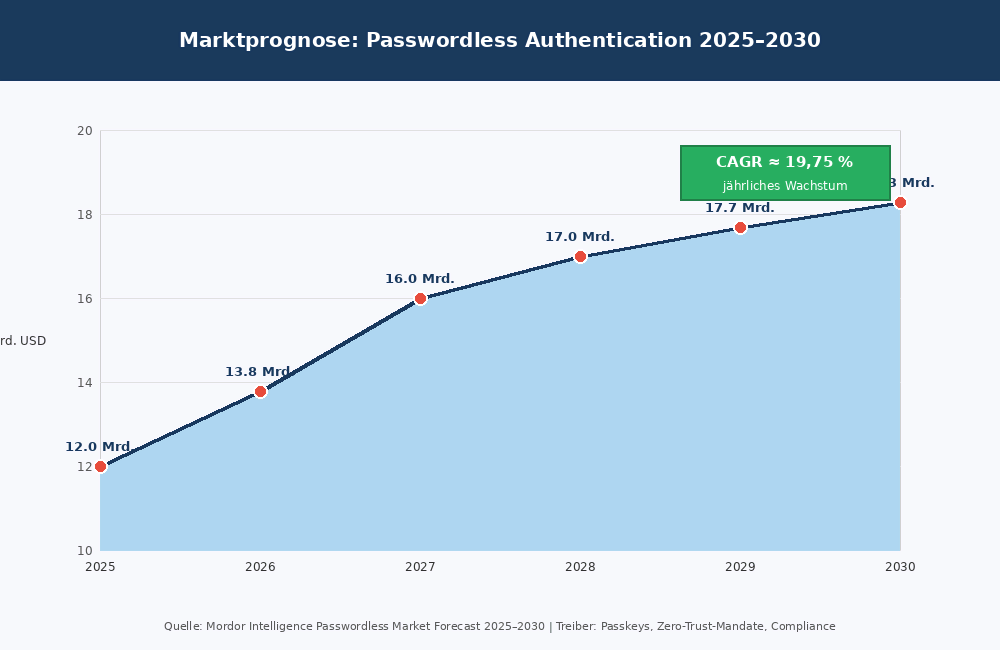

Gartner positioniert Passkeys im Hype Cycle for Digital Identity als Technologie, die gerade den „Slope of Enlightenment“ erreicht, also massentauglich wird. Mordor Intelligence prognostiziert ein durchschnittliches jährliches Wachstum von fast 20 Prozent und ein Marktvolumen von über 18 Milliarden US-Dollar bis 2030, getrieben vor allem durch Apple, Google und Microsoft.

Ein RSA-Report aus 2025 zeigt jedoch: 90 Prozent der Unternehmen berichten von erheblichen Problemen bei der Einführung von Passwordless-Lösungen – nicht wegen der Technologie, sondern wegen heterogener IT-Landschaften. Realistisch sind 75 bis 85 Prozent Systemabdeckung mit heutigen Technologien erreichbar.

Die gefährliche Fallback-Falle

Eine der größten Gefahren bei der Einführung passwortloser Systeme ist der Fallback-Mechanismus. Viele Anbieter erlauben aus Komfortgründen einen automatischen Rückfall auf das klassische Passwort, falls die biometrische Authentifizierung scheitert. Das ist kontraproduktiv: Angreifer können gezielt versuchen, das System in einen Zustand zu zwingen, in dem es auf das schwächere Passwort zurückfällt. Die einzig sichere Lösung sind redundante passwordlose Recovery-Mechanismen, sprich Backup-Authentifikatoren, physische Sicherheitsschlüssel oder Cloud-Backups der Passkeys. Ein Passwort als Fallback darf unter keinen Umständen erlaubt sein.

Der Blick in die Kristallkugel: IAM 2026 und die Kosten der Nicht-Implementierung

Der HID Global Blog fasst die Erwartungen für 2026 prägnant zusammen: „Passwordless wird zur Unternehmensbasis.“ Gartner und Forrester schätzen, dass bis zu 50 Prozent aller IT-Helpdesk-Tickets klassische Passwort-Resets betreffen. Ein einzelner Reset kostet durchschnittlich etwa 70 US-Dollar. Für ein mittelständisches Unternehmen mit tausend Mitarbeitern summiert sich diese „Passwort-Steuer“ auf über 140.000 US-Dollar jährlich – ohne einen einzigen Sicherheitsvorfall. Passwordless-Lösungen amortisieren sich also nicht nur durch die Vermeidung von Data Breaches, sondern auch durch operative Effizienzgewinne.

Praxisbeispiel (Best Practice): Ein europäischer Finanzdienstleister berichtete laut öffentlichem Analystenbericht, nach der Einführung einer passwortlosen Authentifizierung die Helpdesk-Kosten um rund 40 Prozent gesenkt zu haben. Dies unterstreicht den wirtschaftlichen Hebel jenseits reiner Sicherheitserwägungen.

| Methode | Sicherheitslevel | Phishing-Resistenz | Zero Trust Ready | Usability | Kosten |

| Nur Passwort | Sehr niedrig | Nein | Nein | Hoch | Niedrig |

| Passwort + SMS-Code | Niedrig | Nein | Nein | Mittel | Niedrig |

| Passwort + TOTP-App | Mittel | Teilweise | Nein | Mittel | Niedrig |

| Passwort + Push-Notification | Mittel-Hoch | Teilweise | Teilweise | Hoch | Mittel |

| Passwort + FIDO2-Key | Hoch | Ja | Teilweise | Niedrig | Hoch |

| Passkey (FIDO2) | Sehr hoch | Ja | Ja (Basis) | Sehr hoch | Mittel |

| Passkey + Continous Auth | Extrem hoch | Ja | Ja (voll) | Hoch | Hoch |

Tabelle 1: Vergleich der Authentifizierungsmethoden im Zero-Trust-Kontext

(Quelle: Zusammengestellt aus Microsoft Learn, NIST SP 800-63B sowie Analystenberichten von Gartner und Forrester.)

| Implementierungsfälle | Typisches Symptom | Empfohlene Lösung |

| Legacy-Anwendungen ohne FIDO2 | Alte ERP/HR-Systeme blockieren Einführung | Identity-Aware Proxy (IAP) oder Reverse Proxy vorschalten |

| Fehlende Backup-Strategie | Ausgesperrt bei defektem Gerät | Redundante Passkeys auf separaten Geräten / Hardware-Token |

| MFA-Fatigue / Push-Bombing | Zustimmung aus Frustration | Number Matching oder FIDO2; reine Push-MFA abschaffen |

| Unzureichende Session-Verkürzung | Langlebige Sessions verletzen Zero Trust | Kurzlebige Tokens (Minuten statt Stunden) mit Refresh |

| Fehlende Endnutzer-Akzeptanz | MFA wird umgangen oder ignoriert | Schrittweise Migration mit Pilotgruppen; klare Kommunikation |

Tabelle 2: Häufige Implementierungsfallen bei Passwordless- und MFA-Projekten

(Quelle: RSA Passwordless Deployment Report 2025, Okta Secure Sign-in Trends 2024, Forrester IAM Best Practices.)

Handlungsempfehlungen für die Praxis: Was Unternehmen jetzt tun sollten

Schritt 1: Unsichere MFA-Verfahren eliminieren

Unternehmen sollten SMS-Codes und reine Push-Benachrichtigungen ohne Number Matching aus ihrem Portfolio streichen. Diese Verfahren gelten laut NIST SP 800-63B als nicht mehr zeitgemäß. Stattdessen sollte auf FIDO2 gesetzt werden, über Plattform-Authenticatoren wie Windows Hello, Face ID oder Touch ID oder über physische Security Keys.

Schritt 2: Session-Management modernisieren

Token-Lebensdauern müssen drastisch verkürzt werden. Das Zero-Trust-Modell fordert eine Überprüfung im Minuten- oder Sekundentakt. Moderne Identity-Provider erlauben Step-Up-Authentifizierung bei sicherheitsrelevanten Aktionen, ohne dass der Nutzer jedes Mal komplett neu starten muss.

Schritt 3: Legacy-Systeme absichern

Identity-Aware Proxies schalten alten Anwendungen eine moderne Authentifizierung vor, ohne dass der Quellcode der Altanwendung geändert werden muss. Das ist der pragmatischste Weg für Unternehmen mit langlebigen Industrieanlagen oder stark regulierten Umgebungen.

Schritt 4: Passkeys einführen und Roadmap erstellen

Die großen Betriebssysteme unterstützen Passkeys nativ. Unternehmen sollten jetzt Pilotprojekte starten und eine Roadmap für die schrittweise Ablösung von Passwörtern erstellen – mit redundanten Backup-Mechanismen ohne Passwort-Fallbacks.

Fazit: MFA ist nicht tot – aber die Art der Implementierung muss sich ändern

MFA ist nicht gescheitert, aber die traditionelle, punktuelle Implementierung ist für eine Zero-Trust-Welt nicht mehr ausreichend. Die Zukunft gehört der kombinierten, kontinuierlichen Authentifizierung auf Basis von Passkeys und verhaltensbasierten Analysen. Phishing-Resistenz und Benutzerfreundlichkeit schließen sich dank FIDO2 und Passkeys nicht mehr aus. Die größte Hürde ist heute nicht mehr die Technologie, sondern die Bereitschaft der Organisationen, alte Gewohnheiten und veraltete Systeme zu überwinden. Unternehmen, die diesen Wandel jetzt angehen, sichern sich einen Wettbewerbsvorteil in puncto Sicherheit und sparen langfristig erhebliche operative Kosten.

Q&A: Die wichtigsten Fragen zur modernen Authentifizierung

Ist MFA wirklich gescheitert, weil es niemand richtig einsetzt?

Nein. Die Technologie selbst ist solide, aber die Implementierung ist oft mangelhaft. Laut Okta Secure Sign-in Trends nutzen nur etwa 30 bis 40 Prozent der Enterprise-Kunden überhaupt MFA, und selbst dort werden häufig unsichere Methoden wie SMS bevorzugt. MFA scheitert dort, wo es als bloße Compliance-Checkbox betrachtet wird.

Sind Passkeys die Lösung für alle MFA-Probleme?

Ja, in Bezug auf Phishing. Passkeys eliminieren das Risiko gestohlener Anmeldedaten erheblich. Sie lösen jedoch nicht das Problem des Session-Hijackings nach dem Login – dafür braucht es weiterhin kontinuierliche Risikobewertung und kurzlebige Tokens.

Was kostet die Nicht-Implementierung moderner Authentifizierung?

Neben Compliance-Risiken aus DSGVO und eIDAS 2.0 stehen direkte Kosten von Data Breaches im Raum. Hinzu kommen operative Kosten für Passwort-Resets, die laut Gartner etwa 50 Prozent aller Helpdesk-Tickets ausmachen. Ein durchschnittlicher Passwort-Reset kostet rund 70 US-Dollar.

Sind biometrische Verfahren sicher genug?

Gartner warnt: Bis 2026 werden etwa 30 Prozent der Unternehmen biometrische Verfahren allein aufgrund von KI-generierten Deepfakes nicht mehr als vertrauenswürdig einstufen. Biometrie sollte immer als ein Faktor innerhalb eines Passkey-Systems genutzt werden, niemals als alleiniges Geheimnis.

Kann Zero Trust ohne kontinuierliche MFA funktionieren?

Nein. Zero Trust ohne starke Identitätsprüfung ist unmöglich. Die traditionelle, einmalige MFA reicht nicht aus. Zero Trust erfordert permanente Verifikation über die gesamte Session hinweg: kurzlebige Tokens, kontextbasierte Zugriffsentscheidungen und verhaltensbasierte Analysen.