ESET Forscher entdecken zwei Android-Trojaner im Google Play Store, die sich als Wetter-Apps ausgeben. Nach einem Tipp von ESET konnte das entstandene Botnet abgeschaltet werden.

ESET Forscher entdecken zwei Android-Trojaner im Google Play Store, die sich als Wetter-Apps ausgeben. Nach einem Tipp von ESET konnte das entstandene Botnet abgeschaltet werden.

Erneut wurde der Google Play Store zum Einfallstor für Cyberkriminelle: Nachdem der europäische Security-Software-Hersteller ESET bereits im Sommer 2016 mehrere gefälschte Pokémon-Apps entdeckt hat, enttarnte das Unternehmen jetzt zwei als Wetter-Apps getarnte Android-Trojaner. Die Trojaner verbreiteten ein Botnet, das nach einem Tipp von ESET ausgeschaltet werden konnte.

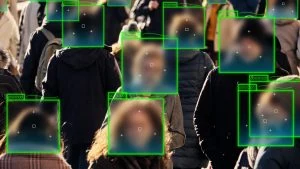

Die beiden scheinbar harmlosen Wetter-Apps „Good Weather“ und „World Weather“ waren mehrere Tage lang im Google Play Store verfügbar, bevor sie von ESET entdeckt und vom Google Sicherheitsteam gelöscht wurden. Sie bildeten ein Botnet, das es auf die Anmeldeinformationen von Banken abgesehen hat. Außerdem konnte es Android-Smartphones ferngesteuert sperren und SMS-Nachrichten mitlesen. Nach dem Tipp von ESET nahm das Hosting-Unternehmen die das Botnet steuernden Command-and-Control-Server vom Netz. Zu diesem Zeitpunkt waren bereits 2.810 Nutzer in 48 Ländern betroffen, wie die Analyse von ESET ergab.

Gefährlicher Code frei verfügbar

Weiterführende Untersuchungen zeigen, dass der Schadcode weiter sein Unwesen treibt: Beide Android-Trojaner basieren auf einem im Internet frei verfügbaren Source Code. Sowohl die Malware als auch der Command-and-Control-Server des Botnet wurden mit diesem Code erstellt, der bereits seit Dezember 2016 öffentlich in russischen Online-Foren verfügbar ist.

„Nicht nur konnte nahezu jeder an den Source Code der Trojaner gelangen, auch der Command-and-Control-Server selbst war öffentlich für jeden, der über die URL verfügte, zugänglich – ohne jegliche Anmeldedaten“, erklärt Lukáš Štefanko, Malware-Forscher bei ESET.

Android-Nutzer sollten Schutz aufrüsten

Die Sicherheitsexperten von ESET weisen darauf hin, dass die öffentliche Verfügbarkeit des Source Codes die Verbreitung von Android-Malware verstärken kann. „Wenn Cyberkriminelle einfachen und kostenlosen Zugriff auf Tools zu Erstellung von Malware haben, sollten sich Android-Nutzer verstärkt schützen und Prävention betreiben“, empfiehlt Lukáš Štefanko.

Weitere Informationen:

Eine detaillierte Analyse der Malware sowie Tipps zur Erkennung und Schutz finden Sie auf dem ESET Blog.