Smartphones sind erst seit zehn Jahren auf dem Markt und doch haben sie fast alle Bereiche unseres Lebens bereits tiefgreifend verändert. Vom florierenden Markt für Mobilgeräte und Mobile Apps profitieren heute nahezu alle Branchen.

Smartphones sind erst seit zehn Jahren auf dem Markt und doch haben sie fast alle Bereiche unseres Lebens bereits tiefgreifend verändert. Vom florierenden Markt für Mobilgeräte und Mobile Apps profitieren heute nahezu alle Branchen.

Technologische Innovationen im Stundentakt und die steigende Kundennachfrage nach immer neuen mobilen Services haben Unternehmen neue profitable Geschäftsfelder eröffnet. Auch vor dem Finanzsektor macht der unaufhaltsame Siegeszug des Mobile Computings keinen Halt. Für die Sicherheit unserer Daten und unseres Geldes bedeutet dies jedoch nicht nur Gutes.

Mit der Einführung von Smartphones mit WAP-Unterstützung Anfang der 2000er Jahre entwickelten einige europäische Banken erste Plattformen, um ihre Dienstleistungen auch im mobilen Internet zur Verfügung stellen zu können. Heute bieten so gut wie alle Finanzdienstleister in Deutschland ihren Kunden eine für mobile Endgeräte optimierte Webseite sowie spezielle Banking-Applikationen und ermöglichen ihnen so eine unkomplizierte Verwaltung ihrer Finanzen – vom Abruf des Kontostandes bis zu Überweisungen – auch von unterwegs. 7,5 Millionen Banking-Apps der unterschiedlichen Anbieter wurden im vergangenen Jahr in Deutschland aus den diversen App-Stores heruntergeladen. Neue Startup-Banken wie N26, Monzo oder Starling, die die neuesten Wearables- und Mobile-Technologien in den Fokus ihrer Kundenerlebnisse stellen und die traditionelle Bankeninfrastruktur vernachlässigen, sind die Gewinner dieser Entwicklungen und feuern den harten Konkurrenzkampf um Wettbewerbsfähigkeit, Kundenzufriedenheit und Kundenbindung weiter an.

Doch die Erfolgsgeschichte des digitalen Bankings hat auch eine dunkle Seite, denn die Angriffsfläche für Cybermanipulationen und Betrug ist in den letzten Jahren enorm gewachsen. Waren die Banken bisher relativ gut gerüstet für die Bewältigung von Schäden durch kriminelle Aktivitäten und fahrlässiges Kundenverhalten, sehen sie sich heute mit einer weitaus größeren Bedrohungslandschaft und dementsprechend größeren Schäden konfrontiert – sowohl in finanzieller Hinsicht als auch in Bezug auf ihre Reputation. Damit erhöht sich der Wettbewerbsdruck auf die Finanzdienstleister ein weiteres Mal, denn die Kunden erwarten neben innovativen Banking-Lösungen auch deren absolute Sicherheit und Verlässlichkeit.

Der Schritt hin zum „Offenen Banking“

Doch nicht nur die Digitalisierung und die damit verbundenen Risiken, die neuen Kundenerwartungen und die steigende Konkurrenz stellen die Akteure vor große Herausforderungen. Auch durch die Einführung der neuen PSD2 (Payments Services Directive)-Richtlinien Anfang 2018 wird es zu einer weiteren strategischen Veränderung im Bankwesen kommen. Denn nach dem Willen der EU können dann auch Drittanbieter wie Finanz-Startups, Telekommunikationsanbieter und Datenunternehmen am Markt für Zahlungsverkehr teilhaben. Banken müssen diesen Third-Party-Anbietern dann Zugang zu den Konto- und Zahlungsdaten ihrer Privat- oder Geschäftskunden gewähren, wenn sie ihre Finanzgeschäfte über diese abwickeln möchten. Dass Drittparteien bereits heute ein etablierter Bestandteil des Konsumentenlebens sind, zeigt eine aktuellen Befragung der Unternehmensberatung Strategy&. Demnach nutzen bereits 88 Prozent der Europäer die Bezahlsysteme von Drittanbietern, wie PayPal oder Sofortüberweisung für ihre Online-Einkäufe.

Während Kunden dank PSD2 von einer noch nie da gewesenen Flexibilität bei der Auswahl ihrer Serviceprovider profitieren, sehen sich Finanzdienstleister jedoch mit zusätzlichen Kosten und Investitionen in ihre Infrastruktur konfrontiert. Aber auch in Sachen Sicherheit ist dieser neue Drittanbieter-Prozess kritisch zu sehen. Das liegt vor allem am Einsatz von Standardschnittstellen, sog. Application Programming Interfaces (APIs).

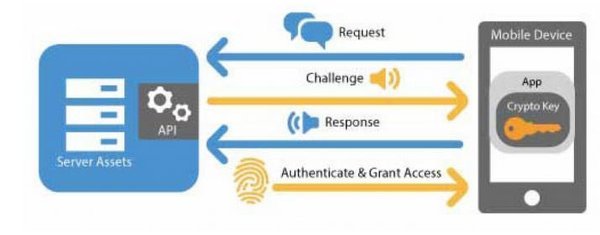

APIs sichern den mühelosen Datenaustausch zwischen Banken und anderen Parteien und sorgen für eine glatte Kommunikation von unterschiedlichen Anwendungen mit den Servern oder Apps anderer Anbieter. Kritisch ist jedoch, dass die Schnittstellen alle sensiblen Schlüssel enthalten, die Cyberkriminellen einen „Einbruch“ in die Bankensysteme möglich machen. Sollte es ein Hacker nun schaffen, den Code einer Applikation in lesbaren Quellcode umzuwandeln und auf diese Weise Zugang zu den sensiblen Keys zu bekommen, erhält er Zugriff auf alle Systeme, für die die Schnittstelle autorisiert ist. Im Falle einer Finanz-App könnte der Angreifer also Zugriff auf den Server der Bank zugreifen und immensen Schaden anrichten.

Klassische Sicherheitslücken von Banking-Apps

Offenes Banking und der vermehrte Einsatz von APIs haben die Bedrohungslandschaft im Finanzsektor sicherlich verschärft, doch auch herkömmliche klassische Banking-Applikationen bedeuten für Banken und ihre Kunden Sicherheitsrisiken genug. Wie unsicher mobile Finanz-Applikationen sind und wie viele Cyberkriminelle bestehende Sicherheitslücken ausnutzen, zeigt auch der „2016 State of Application Security Report” von Arxan. Das Ergebnis der Untersuchung ist alarmierend: Fast allen getesteten Banking-Apps (98%) mangelte es an einem wirksamen Binärcodeschutz, was Reverse Engineering sowie Datendiebstahl begünstigt und Hackern gefährliche Manipulationen ermöglicht.

91 Prozent der Apps wiesen zudem eine unzureichende Sicherung der Transportschicht auf. Diese regelt den Datenverkehr zwischen zwei Systemen, etwa wenn die Banking-App mit einem Server kommuniziert, und ist deshalb besonders sicherheitskritisch und anfällig für Man-in-the-Middle-Angriffe, bei denen Hacker die Kommunikation manipulieren und Daten abgreifen. Vor allem hinsichtlich des wachsenden Marktes für Bezahl-Apps und Peer-to-Peer-Kredite ist es unumgänglich, diese Sicherheitslücken zu schließen.

Cyberabwehr der nächsten Generation

Bei genauerer Betrachtung der Bedrohungslandschaft unserer Banking-Software wird klar, dass es für Anbieter und Entwickler Zeit ist, dem Thema Applikationsschutz mehr Aufmerksamkeit zu schenken. Anstatt die Anwendungsumgebung zu schützen und quasi einen Zaun um die Applikation zu bauen, muss die App selbst geschützt werden. Dazu muss sie bereits am Ende ihres Entwicklungsprozesses mit innovativen Applikationshärtungs-Technologien ausgestattet werden, die den Diebstahl sensibler Schlüssel und den Rückbau der App (Reverse Engineering) zu verhindern wissen. Unabdingbar sind dabei sogenannte Obfuscation-Techniken, die den sensiblen Code effektiv verschleiern und für Hacker unlesbar machen, aber auch andere Verschlüsselungsmaßnahmen wie etwa Code Encryption oder Static Damage. Um Angriffe während der Laufzeit zu verhindern empfiehlt sich zudem der Einsatz von Anti-Debug-Tools, die aufgeschaltete Debugging-Umgebungen aufspüren, mit denen Hacker versuchen Schwachstellen der App zu identifizieren. Weiteren Laufzeitschutz bieten sogenannte Checksum-Tools. Dabei wird die Applikation mit einer speziellen Logik ausgestattet, die es ihr ermöglicht, manipulative Veränderungen an Code und Daten aufzuspüren. Im Falle einer entdeckten Manipulation, d.h. wenn der Wert der zur Laufzeit berechneten Prüfsumme (Checksum) nicht mit der vorab Berechneten übereinstimmt, kann die App mit entsprechenden Gegenmaßnahmen reagieren.

Die technologischen Möglichkeiten zum Schutz von Bankensoftware und insbesondere mobilen Applikationen sind also vorhanden, fehlt nur noch, dass die Banken- und Finanzindustrie diese auch großflächig einsetzen. Denn nur so können sie sich selbst und ihre Kunden vor Hackerangriffen und finanziellen Verlusten schützen. Vor allem mit dem Inkrafttreten der PSD2-Richtlinien und der Öffnung des Marktes wird ein effektives Sicherheitsmanagement für Finanzdienstleister wichtiger denn je, da es ihre langfristige Konkurrenzfähigkeit unterstützt.

Autor: Mirko Brandner, Technical Manager, Arxan