Identity & Access Management

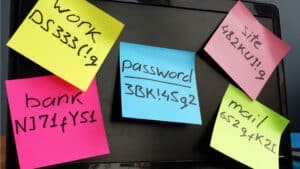

Identity & Access Management (IAM) steuert den Lifecycle digitaler Identitäten. Anwender werden mit den notwendigen Berechtigungen versehen, damit sie mit der Vielzahl an Applikationen ihren täglichen Aufgaben nachgehen können. Neue Mitarbeiter erhalten über IAM-Systeme schnell ihren Datenzugriff, scheidenden Mitarbeitern kann er unverzüglich entzogen werden.

Durch Customer-Identity- und Access-Management (CIAM) können Unternehmen Kundenidentitäts- und -profildaten auf sichere Weise erfassen und verwalten und den Kundenzugriff auf Anwendungen und Services gezielt steuern.

Im Internet der Dinge (IoT) spielt IAM ebenfalls eine wichtige Rolle, um Systeme im Netz vor unerlaubtem Zugriff zu schützen.

Der Zugriff von Administratoren oder Superusern ist besonders gut zu schützen, das sie jederzeit die vollständige Kontrolle über kritische IT-Systeme und Anwendungen haben. Privileged Account Management (PAM) befasst sich mit dem Schutz, der Verwaltung und der Überwachung privilegierter Zugriffe.

Aktuelle Berichte, Fachartikel und Lösungen, die für Ihr Unternehmen von Nutzen sind, finden Sie in dieser Kategorie.

Identity & Access Management (IAM) steuert den Lifecycle digitaler Identitäten. Anwender werden mit den notwendigen Berechtigungen versehen, damit sie mit der Vielzahl an Applikationen ihren täglichen Aufgaben nachgehen können. Neue Mitarbeiter erhalten über IAM-Systeme schnell ihren Datenzugriff, scheidenden Mitarbeitern kann er unverzüglich entzogen werden.

Durch Customer-Identity- und Access-Management (CIAM) können Unternehmen Kundenidentitäts- und -profildaten auf sichere Weise erfassen und verwalten und den Kundenzugriff auf Anwendungen und Services gezielt steuern.

Im Internet der Dinge (IoT) spielt IAM ebenfalls eine wichtige Rolle, um Systeme im Netz vor unerlaubtem Zugriff zu schützen.

Der Zugriff von Administratoren oder Superusern ist besonders gut zu schützen, das sie jederzeit die vollständige Kontrolle über kritische IT-Systeme und Anwendungen haben. Privileged Account Management (PAM) befasst sich mit dem Schutz, der Verwaltung und der Überwachung privilegierter Zugriffe.

Aktuelle Berichte, Fachartikel und Lösungen, die für Ihr Unternehmen von Nutzen sind, finden Sie in dieser Kategorie.

Veranstaltungen

- Disposition Specialist / Disponent (m/w/d) Schwerpunkt: Logistik

Trolli GmbH, Hagenow - Tragwerksplaner/Bauingenieur (m/w/d)

Bläß INGENIEURE GmbH, Viernheim - Projektleitung/-steuerung im Bereich Bau und Instandhaltungsmaßnahmen der Fachrichtung Versorgungstechnik

Landeshauptstadt Düsseldorf, Düsseldorf - Projektmanager / Projektsteuerer im Hochbau (m/w/d)

Petschow & Thiel GmbH, Leipzig, Erfurt, Chemnitz

Neueste Artikel

Meistgelesene Artikel