LogRhythm 6.0 ist eine Software der zweiten Generation für Log-Management und Security Information & Event Management (SIEM). Die Weiterentwicklung der Software verfügt über signifikante Neuerungen.

So adressiert das Programm die rasante Spezialisierung von Bedrohungen, Angriffen und massiven Datendiebstählen im Internet. Damit können Unternehmen ihre Sicherheitsstrategie über punktuelle Schutzmaßnahmen hinaus erweitern und viel schneller selbst die komplexesten Angriffsstrategien erkennen und darauf reagieren. Die integrierte Lösung schützt Anwender sofort durch schnelles Erkennen von Bedrohungen, automatisierte intelligente Reaktionsmechanismen, automatisierte Konformitätsüberwachung und -absicherung sowie umfassende eingebettete Expertise und Intelligenz. Heutzutage lautet die Frage nicht ob, sondern wann ein Angriff erfolgt. Um derartige Bedrohungen erkennen und darauf reagieren zu können, benötigen Unternehmen eine erweiterte Transparenz und Übersicht über ihre Netzwerke – genau das bietet LogRhythm 6.0. Anwender haben durch den Einsatz von SmartRemediation zudem die Möglichkeit, Antwortzeiten auf Zwischenfälle zu verkürzen und IT-Ressourcen zu entlasten.

Beschleunigte Erkennung von Bedrohungen und Einbrüchen

Mit Hilfe der Software können Unternehmen die wahrscheinlichsten Ziele einer Attacke bevorzugt überwachen. Durch die Kombination von aktueller Situationsanalyse und Profiling des Ziels, basierend auf der Überwachung von Host- und Anwenderaktivität sowie fortschrittlicher Korrelation und Mustererkennung, können Unternehmen verdächtige und bedrohliche Aktivitäten schneller und zielsicherer erkennen. Darüber hinaus kann das Programm eine zielgerichtete Informationszustellung sein. Eine Auswahl anpassbarer Schnittstellen stellt sicher, dass wichtige Informationen die richtigen Adressaten zur richtigen Zeit erreichen – in einem Format passend zu ihrer Position und Funktion im Unternehmen.

Automatisierte intelligente Reaktion

Unternehmen und Organisationen benötigen zunehmend neue, intelligente und automatisierte Reaktionsmechanismen zur Wiederherstellung eines sicheren Systemzustands (SmartRemediation) sowie feingranulare Kontrollen. Dadurch können sie sicherstellen, dass bei Bedarf sofortige Maßnahmen ergriffen werden und, falls zulässig, eine Eskalation für eine Freigabe des Sanierungsprozesses erfolgt. Die neue Version mit der SmartRemediation-Funktion versetzt Unternehmen in die Lage, auf der Basis intelligenter, prozessgesteuerter Funktionen umgehend und automatisch auf jeden Alarm zu reagieren. Das Modul tritt sofort in Aktion, wenn Bedrohungen oder Einbrüche identifiziert werden, interne oder konformitätsspezifische Regeln verletzt werden oder kritische Betriebsschwellwerte überschritten werden. Die Antworten können sofort und vollautomatisiert erfolgen oder optional einem am Workflow ausgerichteten Berechtigungsprozess folgen, der bis zu drei Genehmigungsstufen eskaliert, bevor eine spezifische Sanierungsaktion ausgelöst wird.

Integrierte Intelligenz und Expertise

Das neue Release erweitert intelligente Security-Systeme um Wissensmodule. Dabei handelt es sich um vordefinierte und maßgeschneiderte Inhalte, die mit spezifischen, von bestimmten Anwendern der Plattform ausgeführten regulatorischen Mandaten, Anwendungsfällen oder Funktionen verknüpft sind. Die von Experten entwickelten Wissensmodule enthalten vorgefertigte Reports, Untersuchungen und Alarmdefinitionen, Mustererkennungen auf der Basis künstlicher Intelligenz oder Korrelationsregeln, Listen, Layouts, Remediation-Plug-ins und -Widgets. Anwender können optional jedes für sie relevante Modul an die Art und Weise anpassen, wie sie die Log-Rhythm-Plattform nutzen.

Einmal ausgewählt, lassen sich die Module schnell in Kunden-Umgebungen implementieren und automatisch innerhalb der gesamten Plattform ausrollen. Wissensmodule liefern Anwendern kontinuierliche Informationen über die aktuelle Situation in Verbindung mit den erfolgten Reaktionen und den regulatorischen Richtlinien. Außerdem liefern sie die Werkzeuge, Vorlagen und bewährte Verfahren,mit denen die Anwender die enthaltene Expertise des Systems optimal ausnutzen können.

Die nächste Evolutionsstufe

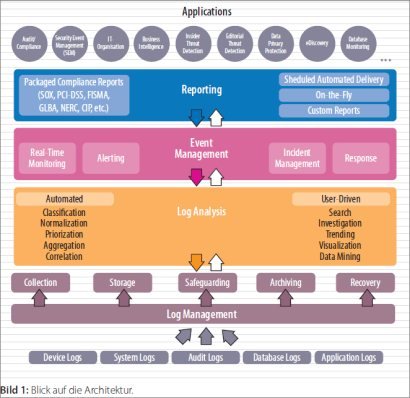

Unternehmen benötigen eine integrierte Security Intelligence-Plattform, um aktuelle und zukünftige Bedrohungen adressieren zu können. Diese Plattform muss die aktuelle Netzwerksituation sowie die interne und externe Bedrohungslage in Echtzeit erfassen. Dieses Szenario an Anforderungen läutet die nächste Evolutionsstufe für SIEM (Security Information & EventManagement) ein: die automatische Systemsanierung. Die Kombination von zielgerichteter Mustererkennung mit SmartRemediation erlaubt es den Anwendern, hochriskante Bedrohungen zu erkennen und diese sofort intelligent und automatisiert zu beseitigen.

Dabei liefert das Programmdie nötige Transparenz für das Erkennen und Bekämpfen von immer raffinierteren Cyber-Bedrohungen. Auch bildet es die Grundlage für das effiziente Einhalten vo nKonformitätsanforderungen und das proaktive Reagieren auf Herausforderungen im täglichen Betrieb. Gleichzeitig bietet es einzigartige Möglichkeiten für dieAnalyse und das Management für Netzwerk-,Host-,Datei- und anwenderbezogene Aktivitäten in einer skalierbaren, integrierten Lösung. Das innovative Log-Management der SIEM 2.0-Lösung spürt zuvor nicht erkennbare Bedrohungen auf. Das Produkt nutzt leistungsfähige forensische Analysemechanismen und liefert eine belastbare Systemintelligenz. Zusätzlich lässt sich die Technologie einsetzen, um die Einhaltung von Konformitätsanforderungen mit einer Vielzahl von Standards sicherzustellen, darunter PCI DSS, NERC CIP, GLBA, FISMA, HIPAA, SOX and GPG 13.

Beschleunigte Performance

Version 6.0 arbeitet bis zu viermal schneller als die Vorgängerversion 5.1. Die optimierte Performance versetzt Anwender in die Lage, auch sehr große Datenmengen effizient und effektiv zu sammeln, zu analysieren und zu korrelieren. Verbesserungen in der Datenarchitektur und neue Datenbanktechniken haben zu einer erheblichen Geschwindigkeitszunahme beim Indizieren, Reporting und bei Suchanfragen geführt. Außerdem konnte man die Speichereffizienz für indizierte und unbearbeitete Logs um den Faktor 2 optimieren.

Ulrich Parthier

Diesen Artikel lesen Sie auch in der it management , Ausgabe 3-2012, im Supplement it security.