Zero-Day-Attack: Wenn zu spät gestopfte Sicherheitslücke zum Einfallstor für Hacker wird. Wir stellen Ihnen die häufigsten System-Schwachstellen und Maßnahmen gegen Hacking vor.

„Hackerangriffe haben sich von Teenagerstreichen zu einem milliardenschweren Wachstumsmarkt entwickelt.“ – so berichtet Malwarebytes, eine Organisation, die sich für die Aufklärung von Hackerangriffen stark macht. Hackerangriffe sind keine Kavaliersdelikte und können Geschäftsprozesse und sogar ganze Unternehmen lahmlegen.

Wie vor kurzem bekannt wurde, ist die Heise Gruppe Mitte Mai Opfer eines schwerwiegenden Einbruchs in das Unternehmensnetz geworden. Wie Heise berichtet, wurde eine Schadsoftware mittels einer Phishing-Mail versendet, in der ein Mitarbeiter zum Öffnen dieser infizierten Datei aufgefordert wurde – fatalerweise kam er der Aufforderung nach und Emotet infizierte das Heise Netz.

Exkurs: Was ist Emotet?

Emotet ist ein Schadprogramm, das mittels Spam-Kampagnen als authentisch aussehende Mail versendet wird. Es funktioniert, indem der User aufgefordert wird, eine in?zierte Datei zu öffnen. Der Virus verbreitet sich dann im gesamten Netz und gefährdet das Unternehmensnetzwerk.

Die IT-Administratoren des Unternehmens konnten erst mit externer Hilfe und einem kompletten Lockdown des Netzes die Schadsoftware löschen. Der IT-Betrieb lag lahm und brauchte einige Wochen, um wieder reibungslos zu funktionieren. Dieser Vorfall macht klar, dass wenn sogar IT-Profis von Hacking betroffen sein können, vor allem auch Unternehmen aus anderen Sparten leicht Opfer werden können: IT-Schutzmaßnahmen sind also unerlässlich. Mittelständische Unternehmen, die deutschlandweit als Hidden Champions agieren, sind aufgrund der Konkurrenz und möglichen Spionage-Vorhaben besonders betroffen.

Täglich werden ca. 390.000 neue Malware-Versionen* gefunden, die Hackern den Angriff auf Unternehmens-Server und Netzwerke erleichtern. Diese enorme Zahl an Schadprogrammen ermöglicht es den Hackern weltweit, ihre Ziele frei zu wählen. User machen oft Fehler, die leicht ausgenutzt werden können – umso wichtiger ist ein vollumfassender IT-Grundschutz für Unternehmen. *(Quelle: AV-TEST)

Was ist Hacking?

Hacking ist ein übergeordneter Sammelbegriff für das illegale Eingreifen in computertechnische Systeme und Netzwerke durch unautorisierte Personen mittels Schadsoftware. Hacker sind technisch versierte Personen im Hard- und Softwareumfeld, die Schwachstellen im System finden, unbefugt eindringen und Funktionen des Systems oder Netzwerkes verändern können. Sie versuchen dabei Geräte zu modifizieren oder Funktionen in einem System hinzuzufügen, um sie zu manipulieren. Die Spanne beim Hacking reicht von der Kaffeemaschine bis hin zu hochkomplexen IT-Produkten und ganzen Unternehmens-Systemen.

Um in Systeme einzudringen, nutzen Hacker meist selbst entdeckte bzw. bekannte Schwachstellen oder Programmierfehler, um die vorhandenen Sicherheitsmaßnahmen, die oft rudimentär oder veraltet sind, zu umgehen. Nach dem Eindringen in das System besteht für sie dann die Möglichkeit, auf Datenbestände zuzugreifen, Daten zu verändern oder sie zu löschen. Diese kompromittierten Systeme lassen sich schnell dazu nutzen, in weitere geschützte Bereiche vorzudringen. Um Schwachstellen zu finden, sie zu generieren oder das unerlaubte Eindringen zu verschleiern, setzen Hacker Techniken wie beispielsweise Trojanische Pferde, Sniffing, Viren oder Keylogger ein.

Internetkriminelle motivieren sich vor allem wegen des finanziellen Gewinns, Protestaktionen, Sammeln von Informationen oder einfach aufgrund des Spaßes an der Herausforderung. Hacking ist auch so gefährlich, weil Cyberkriminelle im stetigen Austausch stehen, um sich gegenseitig mit Remote-Zugängen auf IT-Systeme auszutauschen. Das erleichtert ihnen, Informationen zu stehlen, Systeme zu stören, Ransomware einzusetzen und vieles mehr. Hacker geben sich so Tipps, wie illegale Logins verwendet werden und sie unentdeckt bleiben – ein gefährliches und kriminelles Netzwerk, vor dem sich Unternehmen schützen müssen.

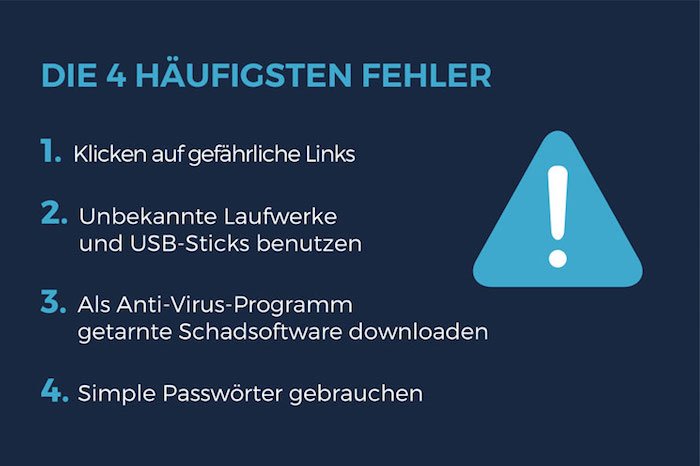

Häufigste Anwenderfehler in Bezug auf Hacking

Wir stellen Ihnen die vier häufigsten Fehler vor, die einen Hackangriff begünstigen – darüber hinaus ist es aber unabdinglich, sich auch über weitere Gefahren zu informieren und sich in der Unternehmens-IT sensibel zu verhalten:

- User lassen sich häufig durch virtuelle Verweise auf zwielichtige Seiten locken, die im ersten Moment seriös erscheinen. Wer einen verdächtigen Link aufruft, läuft Gefahr, Malware auf Unternehmens-Systeme zu installieren, die Cyberkriminellen Zugang zu sensiblen Daten gewährt – einschließlich Online-Bankkonten und Unternehmens-Kreditkartennummern.

- Die Sicherung von Unternehmensdaten und System-Backups sind wichtig, falls einmal Dateien verloren gehen sollten. Allerdings verwenden viele Anwender dazu Flash- oder USB-Laufwerke von anderen Personen, die randvoll mit Malware sein können, sodass nur ein vergessenes Laufwerk zu einer Infektion des gesamten Netzwerkes führen kann.

- Einigen Usern werden vermehrt Pop-up-Fenster angezeigt, in denen es heißt, das Gerät sei gefährdet, wenn nicht umgehend eine kostenlose Antiviren-Software heruntergeladen würde. Hacker sind Meister darin, Benutzer zum Download von Dateien zu bewegen, bevor diese überhaupt wissen, was dadurch mit ihrem System geschieht. Zudem ist einer der beliebtesten Tricks, Usern vorzugaukeln, dass es sich beim Virenscan-Programm in Wahrheit um einen Schadcode handeln würde, das nicht vor Online-Bedrohung schützt, sondern selbst die Gefahr ist.

- Der größte Teil der Anwender riskiert durch nicht ausreichend komplexe Passwörter einen Brute-Force-Angriff. Hierbei nutzen die Angreifer eine spezielle Software, um das Passwort für das Konto zu erraten. Je kürzer und einfacher das Passwort ist, desto schneller kann es erraten werden.

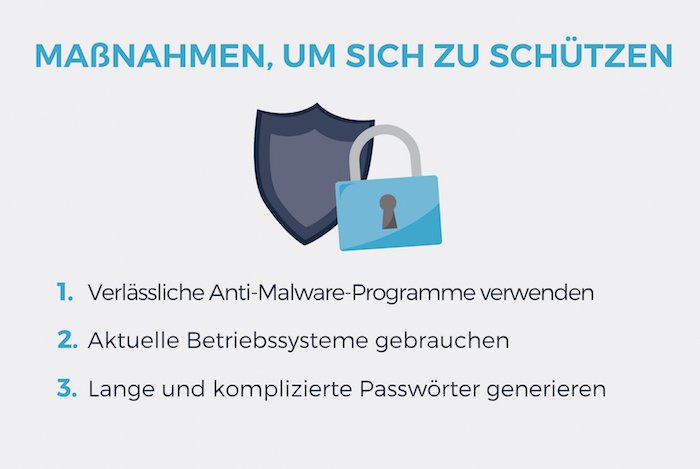

Die Erkenntnis: 3 entscheidende Maßnahmen

Prävention gegen Hackerangriffe ist entscheidend, um kurzfristig das Eindringen auf Server zu verhindern und langfristig die IT-Sicherheit des Unternehmens zu schützen. Deshalb sollten die Endgeräte, die innerhalb des Unternehmensnetzwerkes verwendet werden, mit einer ringförmigen Schutzmauer ausgestattet werden – das meint im übertragenen Sinn, dass verlässliche Maßnahmen zum Schutz befolgt und eingesetzt werden müssen. Wir stellen Ihnen die drei wichtigsten Maßnahmen für einen sicheren Grundschutz in Ihrem Unternehmen vor:

- Laden Sie auf jedes Endgerät ein verlässliches Anti-Maleware-Produkt runter, das sowohl Schadsoftware erkennt und neutralisiert als auch Verbindungen zu bösartigen Phishing-Webseiten blockieren kann. Dabei ist es wichtig, dass der Schutz genau auf das jeweilige Betriebssystem des Gerätes passt und im Unternehmensnetzwerk arbeitet. So gewährleisten Sie einen Schutz beim Besuch von Webseiten und Downloads von Dateien.

- Achten Sie darauf, dass das Betriebssystem auf den Geräten immer aktuell ist und nehmen Sie sich die Zeit, Updates durchzuführen. Veraltete Versionen können immer Sicherheitslücken aufweisen und so Hackingangriffe begünstigen.

- Wenn ein Hacker Passwörter entdeckt, die Sie für mehrere Dienste verwenden, dann verfügt er über Apps, Applikationen und Dateien, die innerhalb des Netzwerkes verfügbar sein können. So können auch andere User verletzt werden. Sorgen Sie dafür, dass Ihre Passwörter lang und kompliziert sind und vermeiden Sie, dasselbe Kennwort für verschiedene Konten zu verwenden – denn ein einziger gehackter Mail-Account innerhalb eines Systems kann für das gesamte Unternehmen zu einer Katastrophe werden. Ein Passwort-Manager erleichtert Ihnen dabei die Organisation.

Diese Maßnahmen und Verhaltensweisen gehören zum Grundschutz für Unternehmenssicherheit. Cyberkriminelle suchen allerdings immer nach neuen Wegen, um in Systeme einzudringen.

Wachsam bleiben

Hacker bauen sich eine kriminelle Infrastruktur mit einsetzbaren Hackertools auf und entwickeln diese stetig weiter – mit immer ausgefuchsteren Applikationen und Viren. Unternehmen erleichtern Hackern aufgrund der viel zu vielen Sicherheitsfehler und –lücken das Eindringen in ihre Systeme. Deshalb sollten Unternehmen einen umfänglichen IT-Grundschutz haben, auf dem Laufenden bleiben und sich informieren – denn es wird mit der fortschreitenden Technologisierung immer neue Tricks und Funktionen geben, mit denen Cyberkriminelle Unternehmen schaden können! Zögern Sie nicht und gehen Sie es an: Wenden Sie sich an IT-Sicherheitsexperten für einen umfassenden IT-Grundschutz und sensibilisieren Sie Mitarbeiter – sie sind immer noch das höchste Risiko der Unternehmens-IT!

Weitere Informationen:

Der Hackerangriff auf die Heise-Gruppe ist auch ein Warnzeichen, dass Mitarbeiter unbedingt hinsichtlich eines richtigen Verhaltens in der Unternehmens-IT sensibilisiert werden müssen. Lesen Sie hier den Artikel über Mitarbeitersensibilisierung „Faktor Mensch“ als Hauptrisiko für die Unternehmens-IT: https://www.m2guard.de/mitarbeitersensibilisierung.html

www.m2solutions.de