Endpoint Detection and Response (EDR) verspricht die Entdeckung von ausgefeilten Angriffen, die IT-Security-Lösungen nicht verhindern konnten. Mit einem neu entwickelten Ansatz der Verbindung von EDR mit Endpoint Security können Unternehmen gegen „das letzte Prozent“ möglicher IT-Bedrohungen vorgehen.

Als die Trojaner das von den Griechen hinterlassene Holzpferd in ihre Stadt zogen, war der Schaden noch nicht geschehen. Erst, dass es den darin versteckten griechischen Kämpfern des Nachts gelang, unbeobachtet die Stadttore von innen zu öffnen, besiegelte das Schicksal der Stadt. In der IT lernen wir daraus, dass es eine innere Verteidigungslinie geben muss, die dann zum Tragen kommt, wenn die ersten Schritte eines Breach bereits geschehen sind. Genau dies ist die Aufgabe von Endpoint Detection and Response (EDR), einer relativ neuen Technologie.

Es handelt sich um eine IT-Sicherheitslösung, die sich in erster Linie auf die Identifizierung und Prüfung verdächtiger Aktivitäten auf Hosts und Endgeräten konzentriert. Hinsichtlich ihres Potenzials, die Sicherheit im Rechenzentrum insgesamt zu erhöhen, wird EDR oft mit Advanced Threat Protection (ATP) verglichen, da es ebenfalls die Notwendigkeit der kontinuierlichen Überwachung adressiert und weil sie auch neueste Bedrohungen abwehren kann.

Die Bedrohungslage steigt ständig und IT-Teams versuchen händeringend, ihre Abwehr gegen immer ausgeklügeltere Angriffe zu stärken. EDR ist hierfür eine vielversprechende Technologie. Die Lösungen sind bisher jedoch teuer in der Implementierung und aufwändig im Betrieb. Vor allem lösen sie zu viele Warnmeldung aus. Und zu viele Alerts führen letzten Endes zu geringer Effektivität und zu Unzufriedenheit der IT-Teams.

Ein neu entwickelter EDR-Ansatz löst nun die Defizite der ersten Welle von EDR-Lösungen. Es löst das Versprechen der Technologie ein, das allgemeine Sicherheitsniveau eines Unternehmens zu erhöhen, ohne den Administrationsaufwand unverhältnismäßig zu erhöhen.

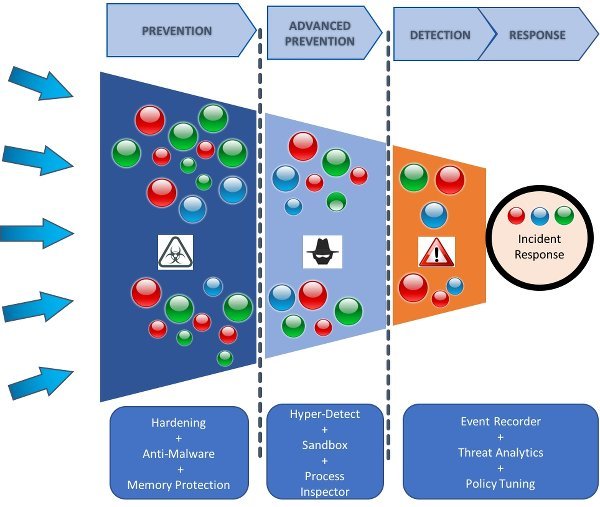

Wie ein Trichter kann eine integrierte Plattform viele Bedrohungen herausfiltern, bis nur noch eine sehr kleine Menge an Warnungen übrig bleibt, die manuelles Eingreifen erfordert.

Es ist bisher nicht möglich, 100 Prozent aller Bedrohungen zu erkennen

EDR ist auf der Grundlage der Prämisse entstanden, dass es nicht möglich ist, 100 Prozent aller Bedrohungen vorab zu erkennen und vor dem Angriff zu verhindern. IT-Sicherheits-Teams und Experten haben längst erkannt, dass es trotz aller Bemühungen und fortschrittlicher Lösungen bisher nicht möglich ist, das zu verteidigen, was Sicherheitsexperten als „das letzte Prozent“ der Angriffe bezeichnen. Um die letzte Lücke zu schließen, wurden bereits zahlreiche Host-basierte Sicherheitsprodukte wie etwa Anti-Exploit-Lösungen oder Produkte basierend auf Machine Learning entwickelt. Die wirklich ausgefeilten Angriffe – oft mehrstufige, verschachtelte, verdeckte Angriffe oder solche, die durch Social Engineering den Anschein von legitimen Aktivitäten haben – konnten sich diesen Abwehrmechanismen jedoch immer noch entziehen. Der grundlegende Unterschied von EDR zu anderen Security-Lösungen ist der Ansatz, Infektionen und deren Folgeschäden früh zu erkennen und damit ihre Auswirkungen drastisch zu minimieren.

EDR hat bereits ein starkes Wachstum erlebt. Laut Gartner verzeichnet EDR ein explosionsartiges Wachstum – die Einnahmen aus dem EDR-Geschäft haben sich im Jahr 2016 mehr als verdoppelt und erreichten 500 Millionen Dollar. Darüber hinaus wird für EDR bis 2020 ein jährliches Wachstum von fast 50 Prozent prognostiziert. Wie immer stellt sich bei einer neuen Technologie jedoch die Frage, wie sie am besten eingesetzt werden kann, um in der realen IT-Welt zu funktionieren.

Wie kann EDR in einer realen Umgebung funktionieren?

EDR kann Sicherheitslösungen als zusätzliche Schicht ergänzen. Das Hinzufügen weiterer Schichten hat jedoch nicht nur positive Folgen. EDR als weitere Schicht neben der Antivirenlösung, dem Anti-Exploit-Tool, Firewalls und allen anderen sonstigen Agents, die sich auf den Hosts befinden könnten, erhöht beispielsweise die Komplexität und Verwaltungsaufwand. Die Prüfung von zu vielen Sicherheitswarnungen würde die überlasteten IT-Teams außerdem mit noch mehr Aufgaben überschwemmen. Dies kann dazu führen, falsche Entscheidungen zu treffen. Wer zu viele Warnungen bekommt, neigt nun einmal dazu, so manche Anwendung vorschnell zu whitelisten oder unscheinbare Warnungen zu ignorieren, die sich beim genauen Hinsehen als gefährlich entpuppen würden. Beides führt die Nutzung von EDR ad absurdum. Wie jedoch kann man EDR weiterentwickeln und sein Potenzial nutzen?

Maschinelles Lernen und Behavioral Monitoring können die Anzahl der Alerts drastisch begrenzen

Eine Stand-Alone-EDR-Lösung, die auf allen Arten von Hosts und Geräten läuft, kann sehr viele Warnmeldungen auslösen. Dies beschränkt die Nutzung der Technologie auf große Organisationen, die über das nötige Personal verfügen, um all diese Warnungen verfolgen zu können. Um die Anzahl der Warnmeldungen auf einen Bruchteil zu begrenzen, der es wert ist, weiterverfolgt zu werden, können jedoch präventive Kontrollen wie maschinelles Lernen und Behavioral Monitoring am vorderen Ende der Angriffsüberwachung hinzugefügt werden. Die wirklich relevanten Vorfälle können dann am schmalen Ende des Prozesses untersucht werden. Durch diesen Trichter-Ansatz (siehe Abbildung) bleibt eine wesentlich geringere Anzahl von Vorfällen übrig, der eine manuelle Reaktion erfordert. Dieser Ansatz macht EDR nicht nur viel leichter handhabbar, sondern zieht auch die Lehre aus der ersten Welle von EDR-Lösungen, dass EDR nicht als eigenständige Lösung, sondern als Teil einer integrierten Lösung eingesetzt werden sollte.

EDR als Teil einer integrierten Lösung

IT-Teams wollen ein Höchstmaß an Sicherheit. Sie wollen aber auch den unnötigen Aufwand durch Fehlalarme oder triviale Bedrohungen reduzieren und sich nur auf das konzentrieren, was wirklich gefährlich ist. Um diese beiden Anforderungen in Einklang zu bringen, muss EDR in eine Gesamt-Lösung integriert werden, die der bewährten Formel professioneller Sicherheitslösung „Prevention, Investigation, Detection und Response“ folgt. Die Integration in eine ganzheitliche Lösung hat auch den Vorteil, dass Entscheidungen aus dem EDR-Modul die Präventionsschicht darüber lehren kann, zukünftige Auffälligkeiten selbst herauszufiltern. Das ermöglicht es IT-Teams, bei hoch entwickelten und schwer fassbaren Bedrohungen immer einen Schritt voraus zu sein, ohne jede einzelne erkannte Bedrohung manuell nachverfolgen zu müssen.

EDR, weiter entwickelt und integriert

EDR ist ein junger Ansatz, der in der Sicherheitsbranche immer mehr an Bedeutung gewinnt, da er verspricht, Bedrohungen, die nicht durch existierende Sicherheitslösungen entschärft werden können, in der Post-Breach-Phase schnell zu eliminieren. Bisherige Lösungen waren nicht effektiv, da sie eine Lawine potenzieller Bedrohungen verursachten, die die IT-Teams überforderten und zu Fehlern im Umgang mit diesen Bedrohungen führten. Um effektiv arbeiten zu können, muss EDR Teil einer integrierten Lösung sein, die die Anzahl der Warnmeldungen auf einen niedrigen Prozentsatz reduziert.

Autor: Harish Agastya ist Vice President of Enterprise Solutions bei Bitdefender