Tenable Network Security, ein weltweites Unternehmen im Bereich Cybersicherheit, kündigt die neueste Version seiner Cloud-basierten Tenable.io-Plattform an.

Tenable Network Security, ein weltweites Unternehmen im Bereich Cybersicherheit, kündigt die neueste Version seiner Cloud-basierten Tenable.io-Plattform an.

- Die erweiterte Tenable.io-Plattform verbindet den Nessus Network Monitor mit neuen Produkten für Container- und Web-Application-Security

- Tenable.io verbessert die Einblicke und das Schwachstellenmanagement von operativen Technologien wie industriellen Steuerungen/SCADA

Tenable.io stellt Unternehmen neue und mehr Möglichkeiten zur Verfügung, um ihre Cyber-Risiken über traditionelle sowie moderne Assets hinweg besser zu verstehen und sie zu beseitigen.

Durch den Einsatz moderner Computing- und Softwareentwicklung werden immer häufiger neue, dynamische IT-Assets eingesetzt. Dazu gehören die Cloud, Microservices und Container. Die immer schnellere Weiterentwicklung verursacht jedoch eine sich schnell wandelnde Angriffsoberfläche. Gleichzeitig sind DevOps-Teams involviert und bestimmen die Geschwindigkeit mit. Die Security-Abteilung hat dabei das Nachsehen.

OT-Assets (Operational Technology-Assets) und der Aufstieg des Industrial Internet of Things (IIoT/Industrie 4.0) vernetzen Devices vom Herzschrittmacher bis zum Auto. Dadurch vergrößert sich die Angriffsoberfläche erheblich und lässt sich immer schwieriger kontrollieren. Unternehmen müssen für ihre Sicherheit alle Assets entdecken und Schwachstellen umfassend verwalten können. Allerdings greifen sie bisher häufig auf Legacy-Tools für Scanning-Aufgaben oder Agenten-basierte Lösungen zurück, die für die traditionelle IT-Welt entwickelt wurden. Diese Werkzeuge sind für moderne IT-, OT- und IoT-Aufgaben nicht mehr geeignet. Heute ist ein eingriffsloser Ansatz gefragt, wenn Assets entdeckt und Schwachstellen erfasst werden sollen.

„Die IT wandelt sich erheblich und Unternehmen versuchen verzweifelt ihre offenen Flanken zu entdecken. Die steigende Netzwerkdiversität durch die Zunahme von OT sowie die Konvergenz von IT und OT verstärken dieses Problem noch“, sagt Dave Cole, Chief Product Officer, Tenable. „Die traditionellen Tools für das Schwachstellenmanagement versagen bei der Aufgabe, CISOs einen umfassenden und zuverlässigen Überblick über die modernen Angriffsflächen zu liefern. CISOs können deshalb die Herausforderungen bei der IT-Sicherheit von heute und morgen nicht aktiv angehen.“

Mit Tenable.io nehmen Unternehmen zum ersten Mal einen umfassenden und zentralisierten Einblick in die ganze Bandbreite traditioneller und moderner Assets.

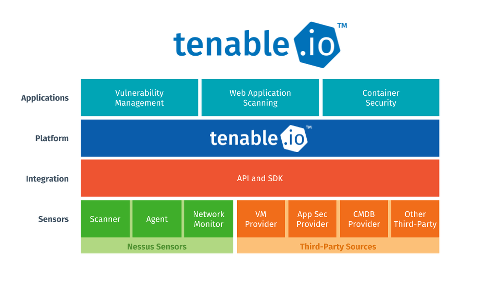

Tenable liefert auf Grundlage von Nessus-Sensoren und Drittanbieter-Lösungen zur Datenerkennung, die umfangreichste und anspruchsvollste Lösung, um über die gesamte elastische Angriffsoberfläche von IT, OT sowie IoT hinweg Schwachstellen zu identifizieren – alles mit einer integrierten Plattform. Tenable.io ist damit die erste Lösung am Markt, mit der Sicherheits-Teams und Chief Security Officers (CISOs) Cyberrisiken trotz ständiger Neuerungen und digitaler Transformation in Gänze verstehen können.

Neue und erweiterte Funktionen der Tenable.io Plattform:

Tenable.io Container Security nun allgemein verfügbar

Tenable.io Container Security bietet Einblick in den Sicherheitsstatus von Container Images, bereits während diese erstellt werden. So ermöglicht die Lösung nahtlos sichere DevOps-Prozesse. Die Lösung ist dabei direkt in den Aufbau der Container integriert. Somit erlaubt sie es, Schwachstellen zu bewerten, Malware zu erkennen und Policies durchzusetzen – all dies bereits bevor die Container eingesetzt werden. Kostenlose Testversionen von Tenable.io Container Security sollen hier angefragt werden können.

Nessus Network Monitor Support für IT-, OT- und IoT-Systeme

Nessus Network Monitor (bisher Passive Vulnerabililty Scanner/PVS) führt passive Analysen des Netzwerk-Traffics durch. So liefert er kontinuierlichen Einblicke in alle managed und unmanaged Assets im Netzwerk, darunter auch in IT-, OT- und IoT-Systeme. Der Nessus Network Monitor umfasst neue Funktionen, um Assets zu entdecken und Schwachstellen in kritischen Infrastrukturen sowie eingebetteten Systemen, wie ICS und SCADA, zu erkennen. Diese Systeme erfordern einen eingriffslosen Ansatz für das Vulnerability-Management. Nessus Network Monitor deckt Operational Technologies in einer Bandbreite von Branchen mit sicherheitssensiblen Infrastrukturen ab. Dazu gehören die Öl- und Gasindustrie, der Energiesektor, Versorgungsunternehmen, öffentliche Infrastruktur, Produktion sowie das Gesundheitswesen. Zu den unterstützten Protokollen zählen: Bacnet, CIP, DNP3, Ethernet/IP, Modbus/TCP, Siemens S7, ICCP, IEC 60870-5-104, IEEE C37.118, OpenSCADA und mehr. Eine kostenlose Testversion des Nessus Network Monitor soll hier erhältlich sein.

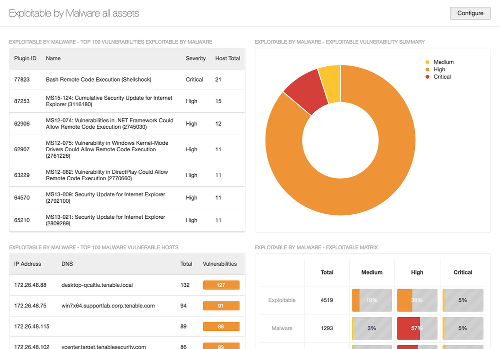

Shadow Broker, WannaCry und Intel AMT Scan Policy Templates

Tenable.io bietet voreingestellte Scan-Templates mit denen Anwender Systeme entdecken, die von Shadow Broker Exploits, wie WannaCry, EternalRocks und anderen Versionen bedroht werden. Außerdem erkennt es die aktuelle Intel AMT-Schwachstelle (INTEL-SA-00075). Unternehmen sollen Tenable.io Schwachstellenmanagement für 60 Tage kostenlos testen können, um ihr Netzwerk zu sichern und sich vor diesen und kommenden Bedrohungen zu schützen.

Tenable.io Web Application Scanning

Tenable.io Web Application Scanning ist eine neue Komponente der Tenable.io-Plattform, die zuverlässig und automatisch Web Applikationen scannt. So erfasst sie Schwachstellen genau. Das Produkt ist ab dem 14. Juli 2017 verfügbar.

Weitere Informationen:

Tenable ist auf der Infosecurity Europe, Stand F160 und auf der Gartner Security & Risk Management Summit, Stand 203