Die Experton Group hat den „Security Vendor Benchmark Deutschland 2015“ vorgestellt. Dies ist die erste Ausgabe dieser unabhängigen Analyse des Marktes für Produkte und Dienstleistungen für IT-Security.

Für den Benchmark wurden mehr als 450 Security-Anbieter auf ihre Relevanz für den deutschen Markt überprüft, rund 250 Anbieter ausführlich in der Research-Phase untersucht und letztlich 138 Anbieter als relevant für den deutschen Markt bewertet.

Neben der Anwenderbefragung und den Experten-Reviews bietet der Experton Group Security Vendor Benchmark eine weitere Dimension: Die sich verschärfende und von Anwendern oftmals unterschätzte Bedrohungslage ist ebenso in die Bewertung eingeflossen wie die Vorgaben aus dem deutschen und europäischen Datenschutzrecht.

Zu den Bereichen, die im Security Vendor Benchmark 2015 untersucht wurden, gehören alle zentralen Themen der Security wie Cloud und Data Center Security, Endpoint Security, Mobile Security, Network Security, Managed Security Services, E-Mail / Web / Collaboration Security, Backup / Archiving / High Availability und Security Consulting, aber auch Themen wie Data Leakage Prevention, Database Security, Identity & Access Management, Enterprise Security Suites und Recovery.

Bewertet wurden die Anbieter mit einem Scoring von 0 bis 100 in 50 Merkmalen für die Portfolio-Attraktivität und 50 Merkmalen für die Wettbewerbsstärke. Diese Merkmale sind einzeln und in Gruppen gewichtet. Erst in einer Auswertung ergibt sich die Positionierung und somit die Gegenüberstellung der Anbieter.

Der Quadrant Security Information & Event Management

Die Experton Group sieht den Quadranten SIEM als einen zentralen Quadranten im Security Vendor Benchmark 2015, denn Security Information & Event Management wird zunehmend zur Basis einer Security-Intelligenz, die bei der Priorisierung und Aktivierung aller Security-Lösungen eine entscheidende Rolle spielt. Die IT-Security kann sich dadurch dynamisch auf die aktuelle Bedrohungslage einstellen und auf den Schutzbedarf entsprechend reagieren. Der SIEM-Quadrant umfasst dabei das komplette Thema der sicherheitsrelevanten Informationen und nicht nur klassische SIEM Appliances.

Sicherheitsrelevante Informationen stammen von einer Vielzahl von Datenquellen, seien es Server, Endgeräte, Betriebssysteme, Anwendungen, Cloud-Dienste oder auch spezielle IT-Sicherheitslösungen wie Firewall und Anti-Malware-Lösungen. Alleine schon diese Vielfalt macht deutlich, dass Sicherheitsinformationen einen großen Datenumfang annehmen können und ein Beispiel für Big Data sind.

SIEM-Anwendungen, die Sicherheitsinformationen mittels Big-Data-Analyse in nahezu Echtzeit auswerten, können die kritische Zeitspanne zwischen Angriff, Angriffserkennung und Abwehr drastisch verkürzen. Durch die schnelle Erkennung von Attacken und möglicher Datenlecks trägt eine solche Lösung maßgeblich zur Verbesserung der Datensicherheit bei.

In den Leader-Quadranten positionieren konnten sich neun der 15 Lösungen, was für einen reiferen Markt spricht. Dabei wurden (in alphabetischer Reihenfolge) die Lösungen von Deutsche Telekom, EMC / RSA, HP, IBM, Intel Security / McAfee, Juniper, LogRhythm, NetIQ und Splunk als führend eingestuft. Als Rising Star konnte die Lösung von BalaBit überzeugen.

Weitere zentrale Ergebnisse der Studie

Die Sicherheit im Rechenzentrum ist ein wichtiges Thema geworden. Die Architektur der IT-Infrastruktur ist ebenso komplexer geworden wie die Bedrohungen. Mit den herkömmlichen Mechanismen ist der Schutz nicht mehr gewährleistet. Nur wenige Vendoren bieten jedoch das gesamte Spektrum für Cloud und Data Center Security an, das für eine umfassende IT-Sicherheit sinnvoll eingesetzt werden sollte.

Die meisten Anbieter für Enterprise Security Suites kommen ursprünglich aus dem Bereich Anti-Malware, einige aus dem Bereich Network Security. Anbieter, die Funktionen / Lösungen zukaufen, ermöglichen teilweise eine Plattform mit Best-of-Breed-Lösungen, teilweise ist die Integration aber unzureichend.

Der Umfang an Endpoint-Sicherheitsfunktionen entwickelt sich, entsprechend der Bedrohungslage, kontinuierlich weiter. Endpoint-Security-Lösungspakete erweitern ihren Schutzschirm zukünftig nicht nur auf alle Arten von Mobilgeräten, sondern auch auf Endpunkte in der Machine-to-Machine-Kommunikation.

Die Bedeutung von Identity und Access Management (IAM) ist in den letzten Jahren stetig angewachsen und wird weiter steigen. Trotz der großen Bedeutung von IAM gelang vielen Unternehmen bisher die Einführung eines Identity & Access Managements oft nur schleppend und begrenzt auf Teilbereiche (Insellösungen).

Die aktuelle Marktsituation ist von einem akuten Mangel an IT-Security-Experten im deutschen Markt geprägt. Nicht nur Kunden, sondern auch die Anbieter von Security Consulting Services sind kaum in der Lage, ihren Bedarf an Security-Fachleuten lokal adäquat zu decken.

Ausblick

Security und Privacy bleiben Top-Themen für den CIO. Die EU-Datenschutz-Grundverordnung wird verstärkte Anstrengungen bei den Unternehmen nach sich ziehen, die teils verschärften Anforderungen für den Datenschutz umzusetzen und jedes Risiko zu vermeiden, die sehr hohen Bußgelder zahlen zu müssen, wenn es zu einer Datenpanne kommt. Zudem ist mit einer deutlichen Zunahme gezielter, raffinierter Angriffe auf IT-Systeme zu rechnen, so dass der CIO reagieren muss, um das Unternehmen besser zu schützen.

Endgerätesicherheit wird an Bedeutung verlieren, ja verlieren müssen, da sich die Sicherheitslücken in Devices nicht komplett und schnell genug schließen lassen. Stattdessen gewinnt die Sicherheit von digitalen Identitäten durch intelligentes Identitäts- und Zugangsmanagement deutlich an Gewicht. Ohne sichere Identitäten kann es keine Datensicherheit und auch keine Gerätesicherheit geben.

Für Security werden die Themen Identity Analytics & Intelligence sowie Threat Analytics & Intelligence in den nächsten Jahren die größten Aufsteiger sein. Identitäten müssen genauso dynamisch analysiert werden wie mögliche Bedrohungen, um den Schutzbedarf und die Security-Maßnahmen passend zu bestimmen.

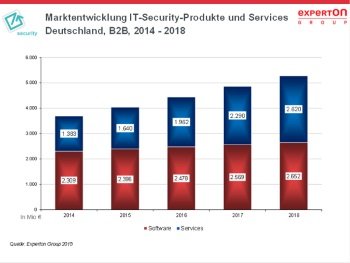

Marktentwicklung IT-Security

Der Markt für IT-Security-Lösungen und -Dienstleistungen in Deutschland wird 2015 im Jahresvergleich um rund neun Prozent wachsen. Vom Marktvolumen in Höhe von 4 Milliarden Euro entfallen 1,6 Milliarden Euro auf Security-Services sowie 2,4 Milliarden Euro auf Security-Produkte.

Das Security-Marktwachstum der vergangenen Jahre wird also auch weiterhin Bestand haben. Bis 2018 werden die Ausgaben in die entsprechenden Sicherheitsdisziplinen auf insgesamt ca. 5,3 Milliarden Euro ansteigen, was eine durchschnittliche jährliche Wachstumsrate (CAGR) von 9,3 Prozent bedeutet und somit deutlich über der Entwicklung des IT-Gesamtmarktes liegt. Security bleibt also auch weiterhin einer der Treiber des deutschen IT-Marktes. Insbesondere Anforderungen in den Bereichen Schutz vor Cyberwar, DDoS-Angriffen, Data Leakage Prevention etc., aber auch insbesondere der Einfluss aktueller Trendthemen wie Cloud Computing, Social Business, Industrie 4.0, Mobile Enterprise und Big Data werden dabei zu weiterhin steigenden Investitionen führen.