Das Cybersicherheitsunternehmen Proofpoint hat eine neue Angriffswelle aufgedeckt, bei der Cyberkriminelle Recruiter und Personalverantwortliche ins Visier nehmen. Die Untersuchung wirft ein Schlaglicht auf die neuesten Aktivitäten der cyberkriminellen Gruppe TA4557. Bei dieser Gruppe handelt es sich um finanziell motivierte Cyberkriminelle, die die More_Eggs-Backdoor verbreitet.

Proofpoint hat eine neue Angriffstechnik von TA4557 beobachten können. Dabei werden Personalverantwortliche mit direkten E-Mails adressiert, die der Verbreitung von Malware dienen sollen.

Die wichtigsten Ergebnisse der Proofpoint-Untersuchung im Überblick:

- Seit 2018 nutzt die Gruppe hochentwickelte Social-Engineering-Taktiken, die auf eine Überschneidung mit der Cybercrime-Gruppe FIN6 hindeuten.

- In den letzten zwei Jahren machte sich TA4557 bestehende offene Stellenanzeigen als Köder zunutze und gab sich als Bewerber aus. Die Täter nutzen präparierte URLs oder Datei-Anhänge in den vermeintlichen Bewerbungen, um die IT-Systeme der Zielpersonen zu infizieren.

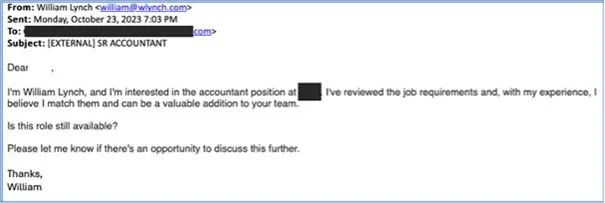

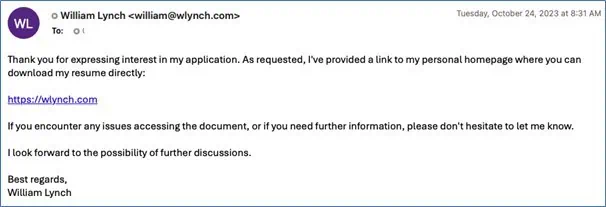

- Bei der nun neu beobachteten Angriffswelle wendet sich TA4557 mit harmlosen Direkt-E-Mails an Personalverantwortliche, um darin vermeintlich ihr Interesse an einer offenen Stelle zu bekunden. Sobald der Empfänger auf die ursprüngliche E-Mail antwortet, erhält er von den Angreifern eine URL zugeschickt, die auf eine von TA4557 kontrollierte Website verweist. Dabei handelt es sich vermeintlich um den Lebenslauf eines Bewerbers bzw. einen PDF-/Word-Anhang, der Anweisungen zum Besuch der präparierten Lebenslauf-Website enthält.

- Nach den Erkenntnissen von Proofpoint nutzt TA4557 seit Oktober 2023 sowohl die neue Methode der direkten E-Mail an Personalverantwortliche als auch die ältere Technik der Bewerbung auf Stellenanzeigen in öffentlichen Jobbörsen, um die Angriffskette in Gang zu setzen.

TA4557 zielt per E-Mail auf Rekrutierer

Spätestens seit Oktober 2023 greift TA4557 auf eine neue Technik zurück, bei der die Gruppe Personalverantwortliche mit direkten E-Mails adressiert, um Malware zu verbreiten. Die initialen E-Mails sind zunächst harmlos und bekunden lediglich das Interesse an einer offenen Stelle. Wenn die Zielperson antwortet, nimmt die Angriffskette ihren Lauf.

In den Jahren 2022 und 2023 „bewarb“ sich TA4557 in der Regel auf bestehende Stellenausschreibungen und gab sich als vermeintlicher Bewerber aus. Die Angreifer ergänzten die mutmaßliche Bewerbung um bösartige URLs bzw. Dateien mit bösartigen URLs. Bei den URLs war kein Link hinterlegt, sodass der Benutzer den URL-Text kopieren und in seinen Browser einfügen musste, um die Website zu besuchen.

In den kürzlich von den Proofpoint-Experten beobachteten Kampagnen nutzte TA4557 sowohl die neue Methode der direkten E-Mail an Personalverantwortliche als auch die ältere Technik der Bewerbung auf Stellen, die auf öffentlichen Jobbörsen ausgeschrieben waren, um die Angriffskette zu starten.

Bei der direkten E-Mail-Technik reagieren die Täter auf die Antwort des Empfängers direkt mit einer URL. Diese URL verweist auf eine von TA4557 kontrollierte Website, die als Lebenslauf eines Bewerbers getarnt ist. Proofpoint hat auch beobachtet, dass die Cyberkriminellen mit einem PDF- oder Word-Anhang antworteten, der Anweisungen zum Besuch der gefälschten Lebenslauf-Website enthielt.

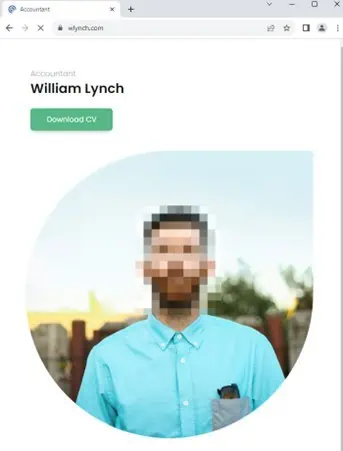

Wenn die potenziellen Opfer, entsprechend der Anleitung der Täter, die „persönliche Website“ besuchen, imitiert die Seite den Lebenslauf eines Bewerbers oder die Job-Website des Bewerbers, der sich auf eine ausgeschriebene Stelle bewirbt. Die Website nutzt außerdem Filter, um festzustellen, ob das Opfer den Kriterien für den Angriff entspricht. Ist das der Fall, nimmt die Angriffskette ihren Lauf, sodass mittels einer Zip-Datei die More_Eggs-Backdoor auf dem Rechner der Opfer eingerichtet wird, um einen dauerhaften Zugriff für die Angreifer zu etablieren. Andernfalls wird der Besucher auf eine Seite mit einem Lebenslauf im Klartext weitergeleitet.

Weitere Informationen:

Einen Überblick über die neuesten Erkenntnisse von Proofpoint finden Sie am Ende dieser E-Mail sowie die vollständige Untersuchung finden Sie hier.

www.proofpoint.com/de