Cyberkriminelle haben es verstärkt auf kleine und mittlere Unternehmen (KMU) abgesehen. Dies geht aus einer aktuellen Analyse der Proofpoint-Experten hervor. Demnach nehmen Hackergruppen verstärkt KMU ins Visier, um finanzielle Gewinne zu erzielen und ihre Infrastruktur oft als schwächstes Glied in der Lieferkette zu missbrauchen. Proofpoint rechnet 2023 mit einem weiteren Anstieg der Angriffe auf KMU weltweit.

„Kleine und mittelgroße Unternehmen tauchen in den Daten von Proofpoint zunehmend als Ziel von staatlich geförderten Cyberangriffen auf“, kommentiert der Proofpoint-Experte Michael Raggi. „Cyberkriminelle haben erkannt, dass es sich lohnt, kleinere Unternehmen ins Visier zu nehmen, weil sie dort wertvolle Informationen erbeuten können und KMU häufig zu den schwächeren Gliedern der Lieferkette zählen. Proofpoint geht davon aus, 2023 einen weiteren Anstieg der Angriffe auf kleine und mittlere Unternehmen zu beobachten.“

Überblick

Forscher von Proofpoint haben eine retrospektive Analyse von kleinen und mittleren Unternehmen (KMU) durchgeführt, die zwischen Q1 2022 und Q1 2023 von Advanced Persistent Threats (APT-) Akteuren angegriffen wurden. Mithilfe der Telemetrie von Proofpoint Essentials, die mehr als 200.000 kleine und mittlere Unternehmen abdeckt, konnten die Forscher wichtige Trends in der APT-Landschaft identifizieren, die eine einzigartige Bedrohung für KMUs darstellen. Die Proofpoint-Experten haben mehrere APT-Akteure identifiziert, die es speziell auf KMUs abgesehen haben, darunter auch Hackergruppen mit Verbindungen zu staatlichen Stellen in Russland, Iran und Nordkorea.

Die Bedrohungslandschaft verstehen

Viele Unternehmen, die versuchen, ihre Netzwerke zu schützen, konzentrieren sich auf die Abwehr von Missbrauch geschäftlicher E-Mails (Business Email Compromise, BEC), Ransomware und „handelsüblicher“ Malware-Familien, die täglich in Millionen von E-Mails verwendet werden. Weniger bekannt sind jedoch die APT-Akteure und ihre gezielten Phishing-Kampagnen. Diese erfahrenen Cyberkriminellen sind gut finanzierte, hochprofessionelle Organisationen, die eine bestimmte strategische Mission verfolgen, zu der Spionage, Diebstahl geistigen Eigentums, zerstörerische Angriffe, staatlich geförderter Finanzdiebstahl und Desinformationskampagnen gehören. Einige der bekanntesten cyberkriminellen Gruppen greifen speziell KMU an, weil diese in der Regel nicht ausreichend gegen Cybersicherheitsbedrohungen wie Phishing-Kampagnen geschützt sind.

APT-Trends mit Auswirkungen auf KMU

Die Forscher von Proofpoint haben die Daten von APT-Kampagnen eines Jahres analysiert und Gruppen aus Russland, Iran und Nordkorea identifiziert, die Phishing-Kampagnen gegen KMUs durchführen. Diese Kampagnen zeigen drei relevante Trends bei den Angriffsarten und Taktiken:

- APT-Akteure nutzen kompromittierte KMU-Infrastrukturen für Phishing-Kampagnen

- APT-Akteure, die gezielte, staatlich gelenkte und finanziell motivierte Angriffe auf Finanzdienstleistungen von KMUs durchführen.

- APT-Akteure, die SMBs attackieren, um Angriffe auf die Lieferkette zu initiieren.

KMU-Infrastrukturen werden missbraucht

Proofpoint-Experten haben im vergangenen Jahr vermehrt Fälle beobachtet, in denen eine SMB-Domain oder E-Mail-Adresse gefälscht oder manipuliert wurde. Diese Vorfälle beinhalteten häufig die erfolgreiche Manipulation eines SMB-Webservers oder E-Mail-Kontos durch kriminelle Akteure. Diese Kompromittierungen konnten durch das Ausspähen von Anmeldeinformationen oder, im Falle eines Webservers, durch das Ausnutzen einer ungepatchten Schwachstelle erreicht werden. Nach der Kompromittierung wurde die E-Mail-Adresse zum Versenden bösartiger E-Mails an weitere Ziele verwendet. Wenn ein Angreifer einen Webserver kompromittiert hat, der eine Domäne hostet, kann er diese legitime Infrastruktur missbrauchen, um bösartige Malware zu hosten oder an weitere Ziele zu senden.

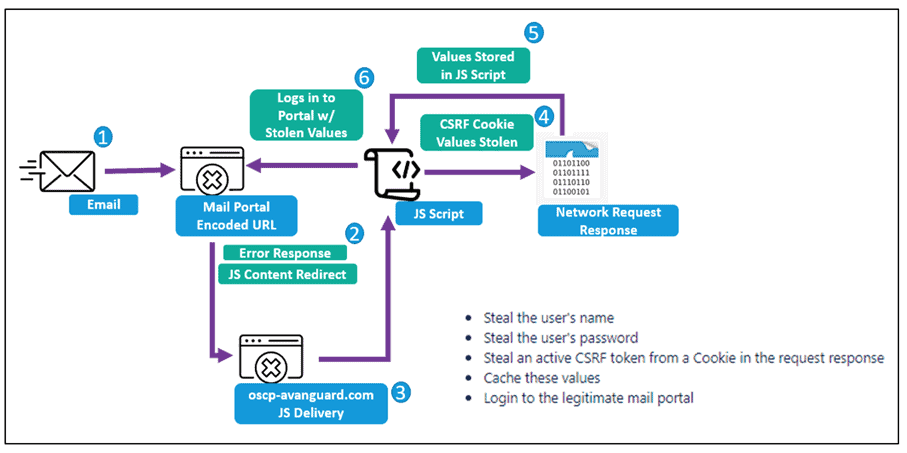

Proofpoint-Experten haben kürzlich ein prominentes Beispiel einer kompromittierten SMB-Infrastruktur identifiziert, die vom APT-Akteur TA473 (in Open-Source-Informationen als Winter Vivern bezeichnet) für Phishing-Kampagnen zwischen November 2022 und Februar 2023 genutzt wurde. Diese Kampagnen richteten sich gegen US-amerikanische und europäische Regierungsbehörden. Im März 2023 veröffentlichte Proofpoint Details zu E-Mails, die von kompromittierten E-Mail-Adressen über TA473 verschickt wurden. In mehreren Fällen stammten diese E-Mails von mit WordPress gehosteten Domains, die zum Zeitpunkt der Manipulation möglicherweise nicht gepatcht oder unsicher waren. Darüber hinaus wurden ungepatchte Zimbra-Webmailserver ausgenutzt, um E-Mail-Konten von Regierungsbehörden zu kompromittieren. Neben dem Versand von E-Mails über manipulierte SMB-Infrastrukturen nutzte TA473 auch kompromittierte Domänen kleiner und mittlerer Unternehmen, um Malware zu versenden. Insbesondere kompromittierte dieser Akteur die Domänen eines in Nepal ansässigen Herstellers von handgefertigter Kleidung und eines Orthopädietechnikers mit Sitz in den USA, um Malware im Rahmen von Phishing-Kampagnen zu verbreiten.

Von Januar bis März 2023 beobachteten die Forscher von Proofpoint, dass sich Angreifer im Rahmen einer Phishing-Kampagne regelmäßig als mittelständisches Unternehmen ausgaben, das in Saudi-Arabien ansässig und in der Automobilbranche tätig ist. Diese Phishing-Kampagne zum Diebstahl von Anmeldeinformationen, die auf private E-Mail-Adressen in den Vereinigten Staaten und der Ukraine abzielte, kann TA422 (öffentlich bekannt als APT28) zugeschrieben werden. Mit dieser Kampagne zielt eine Organisation, die dem russischen Militärnachrichtendienst GRU nahesteht, auf ukrainische Einrichtungen. Interessanterweise täuscht sie eine Einrichtung im Nahen Osten vor, um Organisationen in den USA und Europa anzugreifen. Der Bedrohungsakteur fügte die gefälschte Adresse in das „MailTo“-Feld der E-Mail-Kopfzeile ein, wahrscheinlich um seine Social-Engineering-Bemühungen zu verstärken und sich als vertrauenswürdige Organisation auszugeben. In der Praxis führt diese Imitation über das MailTo-Feld dazu, dass unzustellbare E-Mails an die legitime Domäne zurückgeschickt werden, für die sich der Bedrohungsakteur ausgibt. Dieser unbeabsichtigte Nebeneffekt der zurückgewiesenen E-Mails ermöglichte es den Experten von Proofpoint, Einblick in die Login-Sammelseiten von TA422 zu erhalten, welche die folgenden Subdomänen zum Hosten von Login-Phishing-Seiten nutzten: 42web[.]io und frge[.]io.

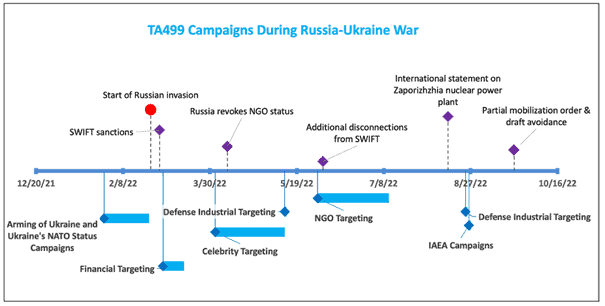

Schließlich beobachteten die Proofpoint-Experten im Mai 2022 einen prominenten Fall von APT-Impersonation, als TA499 (auch bekannt als Vovan und Lexus), ein in Russland ansässiger, staatlich geförderter Akteur, der prominente ukrainische Persönlichkeiten zu politisch motivierten Videokonferenzen einlädt. Dieser Akteur nahm ein mittelständisches Unternehmen ins Visier, das in den Vereinigten Staaten prominente Persönlichkeiten vertritt. TA499 versuchte, einen prominenten Amerikaner für eine Videokonferenz über den Konflikt in der Ukraine zu gewinnen, indem es sich als ukrainischer Präsident Wolodymyr Zelensky ausgab. Proofpoint konnte diese Kampagne TA499 zuordnen, da die Gruppe im Jahr 2022 eine Reihe von E-Mail-Adressen und Domains verwendete, die von den Akteuren kontrolliert wurden. Weitere Details zu TA499 und seinen Aktivitäten finden Sie hier.